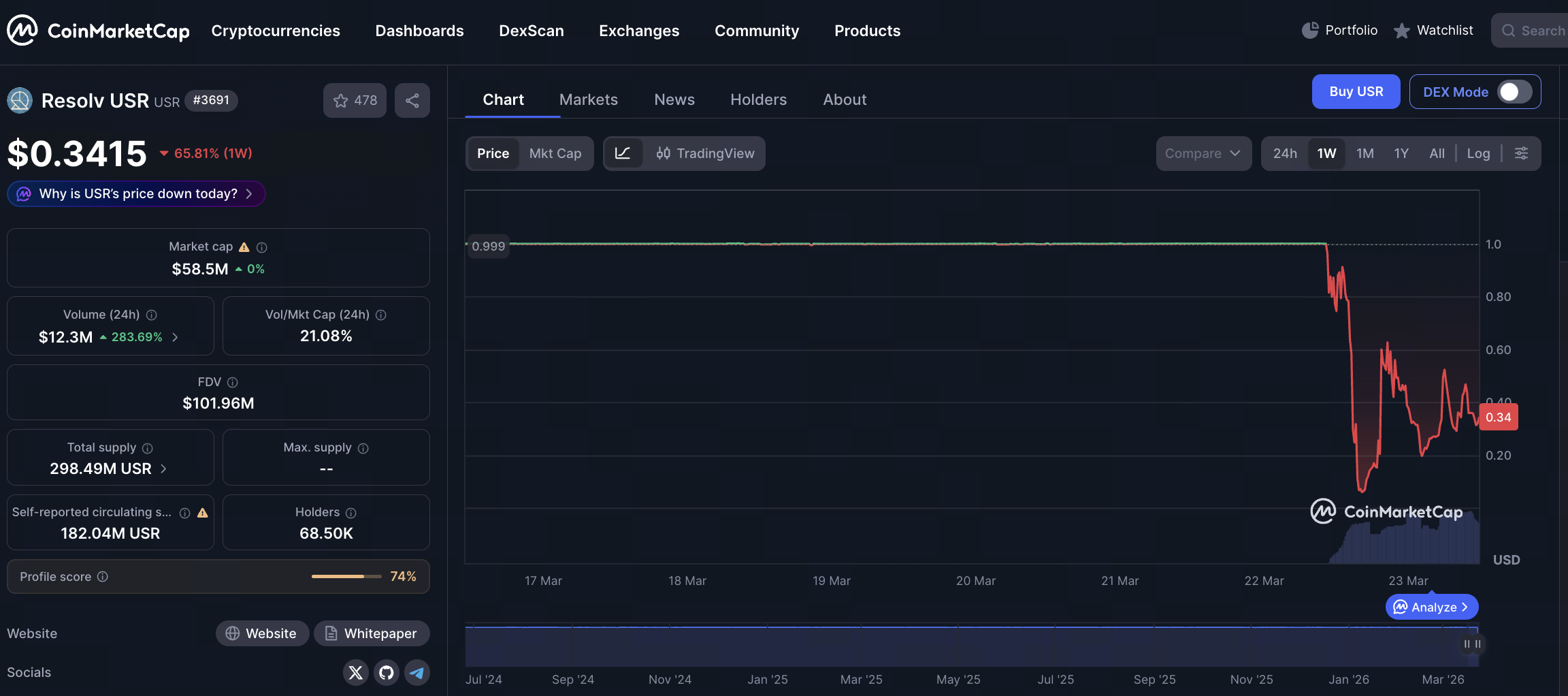

تعرضت عملة Resolv USR المستقرة لهجوم أمني حيث تم سك 80 مليون رمز غير مدعوم، مما تسبب في فقدان الارتباط بقيمتها الأساسية وخسائر تجاوزت $25 مليون

خلفية Resolv وتصميم عملة USR المستقرة

ينقسم مشهد العملات المستقرة في التمويل اللامركزي (DeFi) حالياً إلى ثلاث فئات رئيسية: العملات المدعومة باحتياطيات نقدية مثل USDC، النماذج فائقة الضمان مثل MakerDAO، وفئة "العملات المستقرة المهيكلة" الحديثة. تنتمي USR من Resolv إلى الفئة الثالثة، وتهدف إلى تحسين كفاءة رأس المال مع الحفاظ على استقرار السعر.

يعتمد تصميم USR على دمج استراتيجيات التحوط وآليات توزيع المخاطر، وليس على نموذج ضمان واحد. فالبروتوكول يحافظ عادة على استقرار صافي قيمة الأصول من خلال التحوط ضد تقلبات ETH أو أصول متقلبة أخرى، ويؤسس "مجمعات مخاطر" يتحمل فيها مشاركون محددون الخسائر أولاً في حالات قصوى. نظريًا، يعزز هذا الاستخدام الفعال لرأس المال، لكنه يجعل النظام يعتمد على تنسيق عدة مكونات خارجية ولا يبقى مغلقًا بالكامل على البلوكشين.

يجعل هذا الدمج بين "الهيكل متعدد الطبقات والاعتماد على مكونات خارجية" النظام أكثر كفاءة في ظروف السوق الطبيعية، لكنه يزيد من التعرض للمخاطر النظامية في الحالات الاستثنائية.

مراجعة الهجوم بالكامل: من الصك إلى السحب النقدي

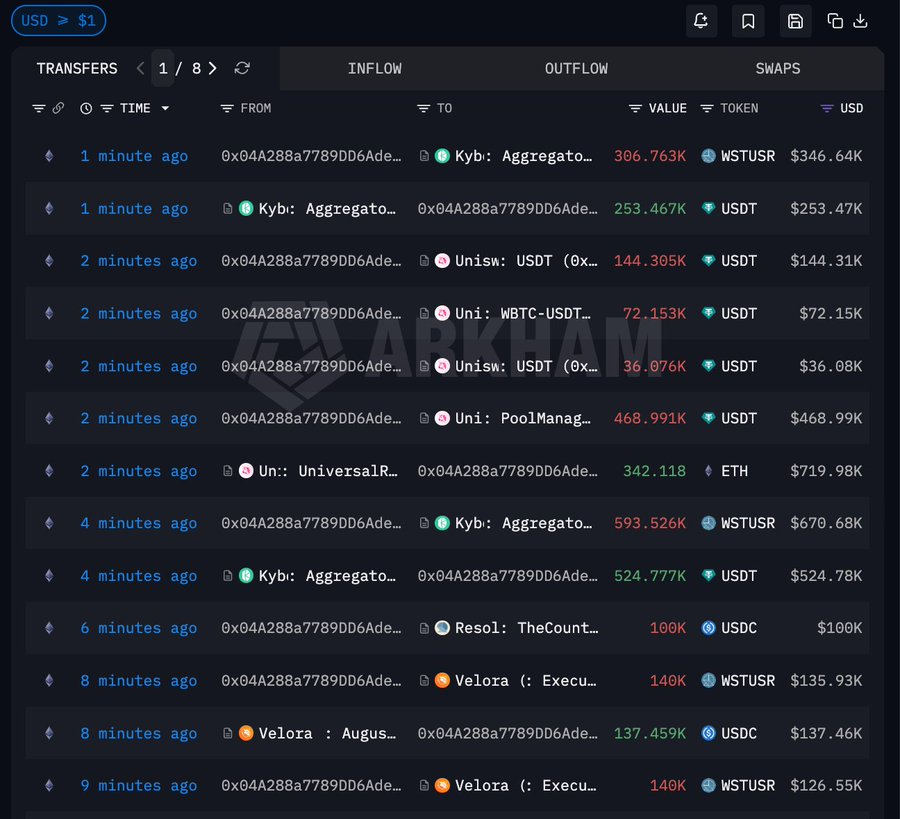

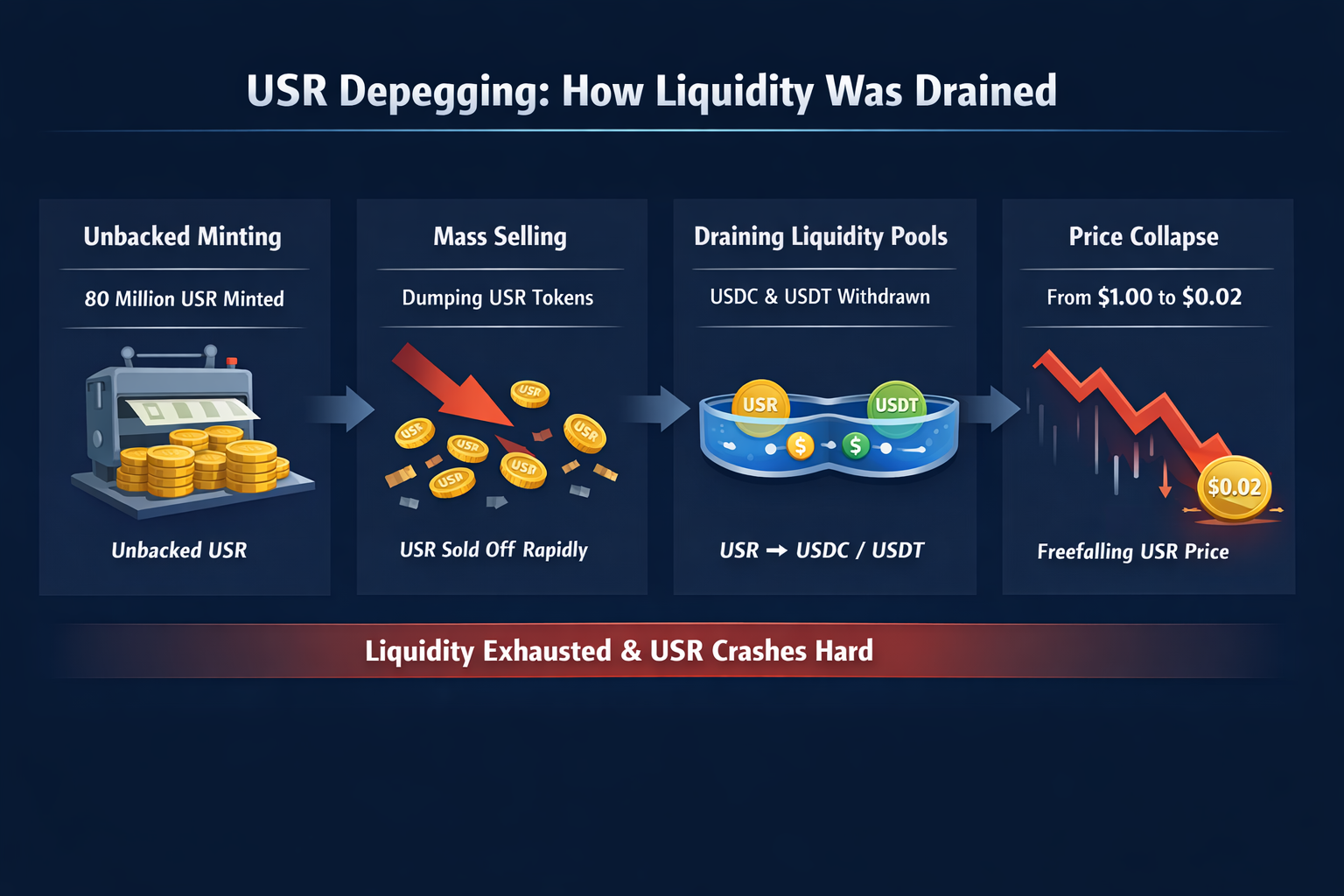

تكشف الأنشطة على البلوكشين أن هجوم Resolv كان منظماً واتبع النمط الكلاسيكي: "صك غير مضمون → استخراج السيولة → نقل القيمة".

المصدر: Arkham

المصدر: Arkham

دخل المهاجم النظام برأس مال أولي يقارب 100,000 USDC، متجاوزًا آليات التحقق الأساسية، وقام بصك حوالي 50 مليون USR مباشرة. كان هذا جوهر الهجوم، إذ سمح النظام عن طريق الخطأ بإصدار كميات ضخمة من العملات المستقرة دون ضمان كافٍ، مما أدى إلى خلق "سيولة غير مدعومة" مصطنعة.

بعد الصك الأولي، لم يصرف المهاجم جميع الأصول فورًا. بل حوّل نحو 35 مليون USR إلى wstUSR، ما غيّر من شكل الأصل وسهّل الدخول في سيناريوهات سيولة مختلفة أو تجاوز بعض القيود، كما حسّن كفاءة عمليات الاسترداد اللاحقة.

بعد ذلك، استبدل المهاجم wstUSR بشكل منهجي مقابل USDC وUSDT، وسحب تدريجيًا أصولًا حقيقية من مجمعات سيولة العملات المستقرة. في هذه المرحلة، امتص صانع السوق الآلي (AMM) ضغط البيع بشكل سلبي، ما أدى إلى استنزاف الأصول عالية الجودة من المجمع وتسبب في هبوط حاد في سعر USR—وهو مثال كلاسيكي على هروب السيولة.

بعد تحويل العملات المستقرة إلى نقد، قام المهاجم بمبادلة جزء من USDT إلى ETH، ليجمع حوالي $4.55 مليون من ETH. نقلت هذه الخطوة الأصول إلى رموز رئيسية أكثر سيولة وأقل عرضة للتجميد، ما ساهم في الحفاظ على القيمة وعزل المخاطر.

تحليل الثغرة الأساسية: تفكيك آلية الثقة في النظام

تختلف هذه الحادثة عن الهجمات التقليدية في DeFi التي تستهدف ثغرات في شفرة العقود الذكية، إذ تشبه أكثر اختراق نقطة دخول الثقة في النظام.

تعتمد العديد من بروتوكولات DeFi الحديثة على أكثر من منطق البلوكشين للعمليات الحيوية مثل الصك أو التصفية أو تعديل المعايير، وتضيف طبقات تحقق إضافية مثل التفويض بالتوقيع أو خدمات خلفية أو بيانات أوراكل. تشكل هذه المكونات "نموذج ثقة موسع". إذا اختُرقت أي حلقة، حتى المنطق الصارم على البلوكشين يمكن أن ينتج عنه نتائج خاطئة.

واستنادًا إلى طبيعة هذا الهجوم، من المرجح أن المشكلة نشأت من أحد الأمور التالية: تجاوز ضوابط التوقيع أو الصلاحيات، فشل منطق التحقق في ظروف معينة، أو التلاعب بمصادر بيانات خارجية. بغض النظر عن التفاصيل، كان الخلل المشترك أن النظام اعترف بحالة "غير مضمونة" على أنها "شرعية".

هذا النوع من الثغرات خطير بشكل خاص لأنه لا يُكتشف بسهولة عبر تدقيق الشيفرة البرمجية، بل يعتمد على صرامة بنية النظام ككل.

عملية فقدان الارتباط: كيف تم استنزاف السيولة بسرعة

في أنظمة العملات المستقرة، يعتمد الحفاظ على الارتباط ليس فقط على الآليات النظرية بل على بنية السوق الفعلية. عندما تدخل كمية كبيرة من الأصول عديمة القيمة إلى النظام، تنهار السيولة عادةً قبل منطق البروتوكول.

اتبعت عملية فقدان ارتباط USR هذا النمط. فعندما دخلت 80 مليون وحدة غير مضمونة إلى مجمع السيولة، اختل توازن السوق بسرعة: واصل المضاربون والمهاجمون بيع USR بينما تم سحب USDC وUSDT تدريجيًا من المجمع. ونظرًا لاعتماد صانعي السوق الآليين على تسعير نسب الأصول، أدى البيع من طرف واحد إلى هبوط سريع في سعر USR.

ظهرت عدة ظواهر كلاسيكية: انخفض السعر من قرابة $1 إلى مستويات متدنية جدًا في وقت قصير، ونفدت الأصول عالية الجودة من المجمع بسرعة، واتسعت فروقات الأسعار بشكل ملحوظ. أدت هذه العوامل مجتمعة إلى تعطيل أي آلية تصحيح أربيتراج محتملة، مما تسبب في انهيار السعر بالكامل.

وبالتالي، فشل ما يُسمى بـ "الارتباط المستقر"، لأن الشرط الرئيسي للحفاظ عليه—السيولة الوفيرة والصحية—كان قد تدمر بالفعل.

هيكلية الخسائر: كيف انتشرت المخاطر في النظام

من سمات هذا الحدث أن الخسائر لم تتركز على طرف واحد بل انتشرت تدريجيًا عبر هيكل DeFi. تعرض مزودو السيولة للضربة الأولى، إذ تم سحب USDC وUSDT من مجمعاتهم مقابل USR منخفض القيمة بسرعة. كما تكبد حاملو العملات المستقرة خسائر مباشرة بانخفاض الأسعار، مما قلل من قيمة محافظهم.

في الوقت نفسه، تأثر المستخدمون في أسواق الإقراض. فعندما استُخدم USR كضمان أو جزء من زوج تداول، أدت تقلبات الأسعار إلى تفعيل آليات التصفية، مما أجبر بعض المستخدمين على إغلاق مراكزهم. في بعض البنى، تُصمم مجمعات المخاطر أو آليات التأمين لامتصاص الصدمات، لكن تحت ضغط شديد غالبًا لا تغطي الخسائر بالكامل.

بشكل عام، أظهرت عملية انتقال المخاطر هذه "تفاعلًا تسلسليًا" واضحًا: إذ تصاعد فشل حلقة واحدة بسرعة إلى مشكلة نظامية.

إعادة التفكير في آليات العملات المستقرة: موازنة الكفاءة والأمان

تسلط حادثة Resolv USR الضوء على معضلة مستمرة: التوازن بين الكفاءة والأمان في تصميم العملات المستقرة. فلتعزيز كفاءة رأس المال، تخفض المزيد من المشاريع نسب الضمان، وتدخل استراتيجيات التحوط، أو تتبنى هياكل معقدة. ومع ذلك، تزيد هذه التحسينات من تعقيد النظام.

يزيد التعقيد من عدد نقاط الهجوم المحتملة، بما في ذلك إدارة الصلاحيات، ومصادر البيانات، ومسارات التنفيذ. وبدون تكرار كافٍ وإجراءات حماية فعالة، يصبح النظام معرضًا للأحداث القصوى. كما أن التصاميم التي تعتمد بشكل كبير على السيولة تجعل ثقة السوق عاملاً حاسمًا. فعندما تهتز الثقة، تجد آليات استقرار الأسعار صعوبة في العمل بشكل مستقل.

في هذا السياق، لا يمكن الاعتماد فقط على "نماذج متقدمة" لحل هذه الإشكالات، بل قد تخلق مخاطر إضافية إذا لم تُختبر بصرامة.

الخلاصة: العملات المستقرة في DeFi تدخل مرحلة المخاطر عالية التعقيد

خلاصة القول، إن هجوم USR ليس حادثة منفردة بل يمثل علامة فارقة في تطور العملات المستقرة في DeFi. ينتقل القطاع من "مخاطر النماذج البسيطة" إلى "مخاطر الأنظمة المعقدة"، مع تحول مسارات الهجوم من ثغرات العقود الفردية إلى اختراقات بنيوية متعددة الطبقات. استغل المهاجمون آلية الثقة في النظام لصك عملات غير مضمونة واستخراج القيمة عبر أسواق السيولة. أدى ذلك إلى خسائر اقتصادية مباشرة وضربة واضحة لثقة السوق.

بالنسبة لتصميم العملات المستقرة مستقبلاً، تمثل هذه الحادثة تحذيرًا واضحًا: ففي السعي نحو الكفاءة والابتكار، من الضروري إعادة تقييم حدود النظام وافتراضات الثقة. ولا يمكن تحقيق الاستقرار الحقيقي في البيئات المعقدة إلا ببناء آليات أمان وتكرار قوية على مستوى البنية المعمارية.

المقالات ذات الصلة

أدوات التداول العشرة الأفضل في مجال العملات الرقمية

ما هي العملات المستقرة (Stablecoins)؟

ما هو USDe؟ كشف أساليب الربح المتعددة لـ USDe

العملات الرقمية مقابل الحوسبة الكمومية

USDC ومستقبل الدولار