شرح خطاب فيتاليك في هونغ كونغ: تحليل متعمق لخارطة الطريق الخمسية لإيثيريوم، ولماذا تُعد zkVM وتجريد الحساب والأمان المقاوم للحوسبة الكمية محور الاهتمام

1. النقطة الأساسية: إعادة تعريف دور Ethereum

يمكن تلخيص تصريحات فيتاليك في هونغ كونغ في فكرة واحدة: جوهر Ethereum لا يتمثل في كونه "أسرع طبقة تنفيذ"، بل في كونه "لوحة إعلانات عامة وطبقة حسابات مشتركة".

قد يبدو هذا التعريف مجردًا، لكنه يغير إطار النقاش بشكل جذري. في السابق، كان السوق غالبًا ما يقارن بين البلوكشينات العامة باستخدام مؤشرات مثل TPS وسرعة تأكيد المعاملات، لكن فيتاليك يبرز قيمة مختلفة:

-

لوحة إعلانات عامة: يمكن لأي تطبيق نشر المعاملات، التجزئات، البيانات المشفرة والمزيد على طبقة عامة مرئية عالميًا وقابلة للتحقق بشكل متسلسل.

-

طبقة حسابات مشتركة: تُدار الكائنات الرقمية جماعيًا عبر قواعد الكود، ما يمكّن الأصول والهويات وحوكمة المنظمات والتعاون من العمل على أساس موحد للثقة.

عند الجمع بين هاتين الخاصيتين، يتجاوز نطاق Ethereum التمويل اللامركزي (DeFi) ليشمل أنظمة تعاون واسعة "عالية القيمة". من الأمثلة على ذلك:

-

سيناريوهات مالية تتطلب سجلات قوية وقابلة للتحقق؛

-

أسواق التوقعات التي تحتاج إلى دمج بين الأصول على السلسلة والمعلومات خارج السلسلة؛

-

أنظمة الحوكمة والتصويت التي تتطلب الخصوصية وقابلية التدقيق في آن واحد.

في النهاية، الرسالة الجوهرية هي: طموح Ethereum أن يكون طبقة أساسية موثوقة طويلة الأمد لتسوية وتعاون المجتمعات—not مجرد الفوز في سباق أداء قصير الأمد.

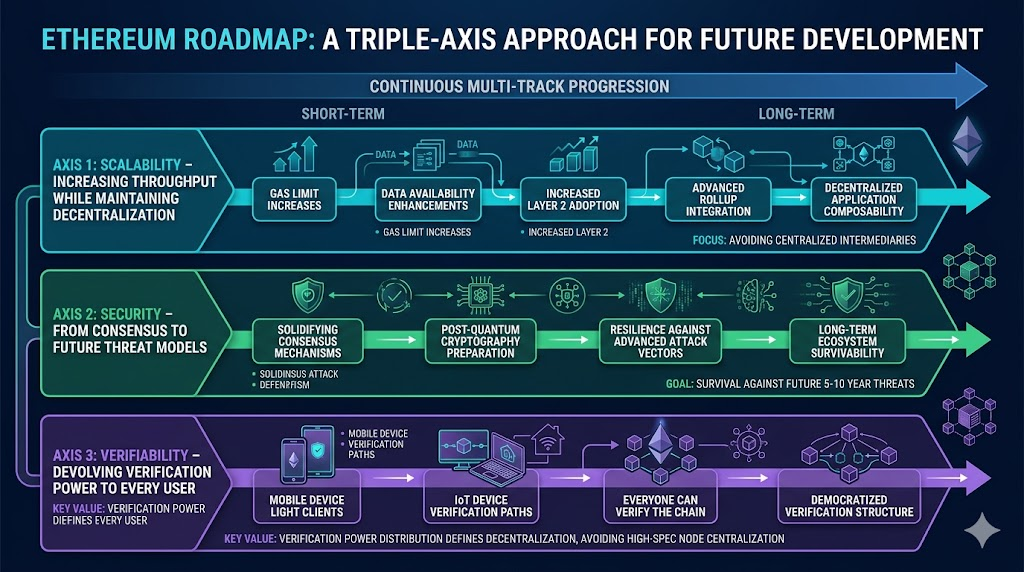

2. تركيز خارطة الطريق: التوسع، الأمان، وقابلية التحقق يتقدمون معًا

من منظور هيكلي، لا يدعو فيتاليك إلى منهجية "التوسع أولًا ثم الأمان". بل يؤكد على تقدم ثلاث أولويات بالتوازي.

2.1 التوسع: رفع السقف دون الإضرار باللامركزية

على المدى القريب، ستستمر تحسينات التوسع—بما في ذلك رفع حد الرسوم (Gas Limit) وتعزيز توافر البيانات. الهدف ليس فقط "تكبير السلسلة"، بل تمكين المزيد من التطبيقات من البناء دون الاعتماد على وسطاء مركزيين.

2.2 الأمان: من أمان الإجماع إلى نماذج التهديدات المستقبلية

أشار فيتاليك مرارًا إلى الاستعداد لما بعد الحوسبة الكمومية، ما يشير إلى تحول في نماذج التهديدات من "سطوح الهجوم الحالية" إلى "ناقلات الهجوم المحتملة خلال السنوات 5–10 القادمة". تتطور أهداف الأمان من مجرد "تجنب الاختراقات اليوم" إلى "ضمان البقاء طويل الأمد".

2.3 قابلية التحقق: تمكين جميع الأجهزة من التحقق

شدد فيتاليك على أن "الجميع يجب أن يكون قادرًا على التحقق من السلسلة"—بما في ذلك الأجهزة المحمولة وأجهزة إنترنت الأشياء.

وهذا يبرز قيمة أساسية: اللامركزية لا تعني فقط عدد العقد، بل توزيع قوة التحقق. إذا كان بإمكان عدد قليل فقط من العقد عالية المواصفات التحقق، فإن البنية السياسية والاقتصادية للنظام تصبح مركزية حتمًا.

3. خمسة أعمدة تقنية رئيسية: zkVM، AA، الخصوصية، ما بعد الكم، توسيع البيانات

سلّط خطاب فيتاليك الضوء على خمسة اتجاهات تقنية رئيسية يجب متابعتها.

3.1 zkVM: جعل "قابلية الإثبات" معيارًا

القيمة الاستراتيجية لـ zkVM ليست مجرد قفزة في الأداء، بل القدرة على التحقق من نتائج تنفيذ السلسلة بكفاءة أكبر. إذا نضج هذا النهج، سنشهد:

-

حصول الأجهزة الخفيفة على قدرات التحقق، مما يقلل اعتماد المستخدمين على عقد الطرف الثالث؛

-

التوسع واللامركزية لم يعودا متعارضين.

3.2 تجريد الحسابات (AA): إعادة ابتكار تجربة وأمان المحفظة

يقدم تجريد الحسابات مرونة أكبر في المعاملات من خلال فصل منطق التحقق عن منطق التنفيذ، ما يؤثر مباشرة على:

-

اعتماد محافظ العقود الذكية؛

-

تحويل ميزات مثل رعاية الرسوم، وآليات الاسترداد، واستراتيجيات التوقيع المتعدد إلى منتجات؛

-

تسهيل دمج التواقيع ما بعد الكم واستراتيجيات الخصوصية على مستوى المحفظة.

هذا يعني أن المحافظ ستتطور من مجرد أوعية للمفاتيح السرية إلى نقاط دخول قابلة للبرمجة وآمنة للمستخدمين.

3.3 تعزيز الخصوصية: الشفافية على السلسلة وخصوصية المستخدم يمكن أن تتعايشا

أكد فيتاليك بوضوح: العديد من التطبيقات تتطلب بطبيعتها "نشرًا على السلسلة وتفسيرًا خارج السلسلة".

لهذا السبب، الخصوصية ليست مجرد ميزة ثانوية—بل شرط أساسي لاعتماد البلوكشينات العامة على نطاق واسع.

قد تشمل الاتجاهات المستقبلية:

-

ضمان الالتزامات والترتيب القابل للتحقق على السلسلة؛

-

حماية المعلومات الحساسة خارج السلسلة عبر بروتوكولات التشفير؛

-

توفير تفاعلات قابلة للإثبات مع حد أدنى من الكشف عند الحاجة.

3.4 التواقيع ما بعد الكم: الاستعداد الآن، والانتقال لاحقًا

أشار فيتاليك إلى أن مخططات التوقيع ما بعد الكم خضعت للبحث لسنوات، مع الكفاءة والتكلفة كأهم التحديات.

يمثل هذا تحولًا من "هل هناك حل" إلى "هل يمكن تطبيقه على نطاق واسع".

على المدى المتوسط إلى الطويل، المفتاح ليس فقط الخوارزمية، بل مسار الانتقال—كيفية تحويل نظام الحسابات الحالي بسلاسة دون تغييرات مفاجئة.

3.5 توسيع البيانات: رفع السقف للتطبيقات على السلسلة وخارجها

تعريف Ethereum كطبقة نشر بيانات عامة يجعل توسيع البيانات أولوية بنيوية أساسية، وليس مجرد تحسين. سيؤثر ذلك بشكل مباشر على هياكل التكلفة في L2، وقابلية التركيب، وكفاءة البروتوكولات المتقاطعة.

4. المتطلبات الحقيقية على طبقات L2 والتطبيقات: ليست مجرد "سلسلة أسرع"

وجهة نظر فيتاليك حول L2 تستحق التأمل على مستوى الصناعة. الخلاصة: L2 ذات القيمة ليست مجرد نسخة أسرع من سلسلة قائمة، بل نظام يتم فيه تنسيق مكونات خارج السلسلة وحدود الأمان على السلسلة بوضوح.

وهذا يرفع سقف التوقعات أمام فرق المشاريع:

-

تحديد الأجزاء التي يجب أن تكون على السلسلة وتلك التي يمكن أن تكون خارجها؛

-

شرح كيفية تقييد والتحقق من وحدات خارج السلسلة؛

-

إثبات أنه يمكن للمستخدمين الخروج، والتحقق، وحفظ الأصول ذاتيًا حتى في أسوأ السيناريوهات.

إذا كان التركيز فقط على "الأرخص والأسرع" دون مسارات خروج أو تحقق موثوقة، فإن مكاسب الأداء تتحول إلى مخاطر ائتمان بنيوية.

5. رؤى عملية للمطورين والشركات الناشئة والمستثمرين

يوفر خطاب فيتاليك إرشادات عملية لكل الأطراف المعنية.

5.1 للمطورين

-

أولوية تعلم حزم هندسة AA وzk—not فقط طبقات التفاعل الأمامية؛

-

تصميم التطبيقات مع قابلية التحقق ومسارات الخروج كإعدادات افتراضية؛

-

التعامل مع الخصوصية والتحكم في الأذونات كقضايا بنيوية، وليس كأفكار لاحقة.

5.2 للشركات الناشئة

-

تحويل استراتيجية المنتج من "تكديس الميزات" إلى "كفاءة تعاونية موثوقة"؛

-

اختيار بنى مع فصل واضح بين المكونات على السلسلة وخارجها، وتجنب العمليات المركزية الثقيلة؛

-

في سرديات جمع التمويل، التركيز أقل على TPS وأكثر على الأمان ومرونة الامتثال.

5.3 للمستثمرين والباحثين

في المستقبل، يجب أن ينصب التركيز على من يحقق باستمرار قابلية التحقق، والأمان، وسيادة المستخدم—not فقط السرديات المتعلقة بالتوسع.

-

عند تقييم المشاريع، اسأل:

-

هل يمكن للمستخدمين التحقق الذاتي من الحالات الرئيسية؟

-

هل الخروج الآمن ممكن في السيناريوهات القصوى؟

-

هل لدى البروتوكول خطة انتقال ما بعد الكم؟

-

6. المخاطر وحالات عدم اليقين: متغيرات حرجة من الرؤية إلى التنفيذ

لا توجد خارطة طريق تضمن النتائج—خاصة في أنظمة معقدة مثل البلوكشينات العامة. تشمل المخاطر الرئيسية التي أشار إليها الخطاب:

-

التعقيد الهندسي: تتطلب بروتوكولات zkVM، وما بعد الكم، والخصوصية تطبيقًا وتدقيقًا دقيقين؛

-

تنسيق النظام البيئي: العملاء، المحافظ، التطبيقات، طبقات L2، والبنية التحتية تحتاج إلى تعاون طويل الأمد؛

-

تثقيف المستخدمين: قابلية التحقق لا تعني تلقائيًا سهولة الاستخدام؛ تجربة المستخدم تظل حاسمة للاعتماد؛

-

عدم تطابق توقعات السوق: تفضل الأسواق المالية مؤشرات قصيرة المدى، بينما تطور البروتوكولات عملية طويلة الأمد.

الإطار التقييمي الأكثر متانة هو:

-

على المدى القصير: تحقيق الإنجازات المرحلية؛

-

على المدى المتوسط: معدلات اعتماد النظام البيئي؛

-

على المدى الطويل: التشغيل المستدام حتى في حال تغير الفريق الأساسي.

الخلاصة: من "سباق الأداء" إلى "سباق الثقة"

مصدر الصورة: Gate Market Page

تكمن قيمة خطاب فيتاليك في توضيح الرؤية طويلة الأمد لـ Ethereum: ليس الهدف أن تكون أسرع سلسلة، بل أن تكون الطبقة التأسيسية العامة الأكثر موثوقية.

في عصر يتشكل بالذكاء الاصطناعي، والحوسبة الكمومية، والتنظيم العالمي المتغير، أندر الصفات ليست السرعة قصيرة الأمد، بل:

-

قابلية التحقق؛

-

القدرة على البقاء؛

-

قابلية التركيب؛

-

التطور المستدام.

من منظور عام 2026، يوجه هذا الخطاب رسالة واضحة: المنافسة في البلوكشينات العامة تنتقل من "من الأسرع" إلى "من الأكثر موثوقية". وهذا سيحدد البنية التحتية التي تدعم الجيل القادم من التطبيقات واسعة النطاق.

المراجع: Foresightnews

المقالات ذات الصلة

ما الفروق الأساسية بين Solana (SOL) وEthereum؟ مقارنة في بنية البلوكشين العامة

ما هو Tronscan وكيف يمكنك استخدامه في عام 2025؟

كيفية تخزين ETH?

كل ما تريد معرفته عن Blockchain

ما هي توكينات NFT في تليجرام؟