ما هي Zama؟ دليل متكامل لمنصة الحوسبة الخصوصية المدعومة بتقنية التشفير التماثلي المتجانس

مع تطور Web3 والذكاء الاصطناعي والحوسبة السحابية، تزداد قيمة البيانات باستمرار، إلا أن مخاطر تسرب الخصوصية المصاحبة لها باتت أكثر وضوحاً. سواء تعلق الأمر بالمعاملات العامة على البلوكشين أو بمعالجة البيانات المركزية ضمن الحوسبة السحابية التقليدية، يواجه كلاهما المشكلة الجوهرية وهي "ضرورة فك تشفير البيانات بمجرد استخدامها."

يُعد التشفير التماثلي الكامل (Fully Homomorphic Encryption - FHE) من التقنيات المحورية لمعالجة هذا التحدي، وتبرز منصة Zama كأحد أبرز المشاريع التي تدفع بتقنية FHE من نطاق البحث النظري إلى التطبيق الهندسي والتجاري. يستعرض هذا المقال أسس Zama التقنية، ونظام منتجاتها، وسيناريوهات استخدامها، واتجاهات تطورها المستقبلية بصورة منهجية.

ما هي ZAMA؟

Zama منصة متخصصة في الحوسبة الخاصة تعتمد على التشفير التماثلي الكامل (FHE)، وتهدف إلى تنفيذ العمليات الحسابية وتشغيل البرامج دون كشف أي بيانات أصلية. أي أن Zama تتيح للمطورين إجراء العمليات على البيانات وهي مشفرة بالكامل، دون كشف أي معلومات نصية في أي مرحلة.

مصدر الصورة: Zama

على خلاف حلول الخصوصية التقليدية التي تعتمد على التحكم في الوصول أو بيئات التنفيذ الموثوقة (TEE)، تتبع Zama نهجاً تشفيرياً صافياً، ولا يرتبط أمانها بالأجهزة أو افتراضات الثقة المركزية. يمنحها ذلك تفوقاً فريداً في مجالات مثل البلوكشين، والتمويل، والتحقق من الهوية، وتعلم الآلة المحافظ على الخصوصية.

مهمة Zama ومسار التطوير

تتمثل مهمة Zama الأساسية في جعل الحوسبة الخاصة قدرة افتراضية وليست خياراً إضافياً. ويرى فريقها أنه طالما كان فك تشفير البيانات ضرورياً أثناء العمليات، فإن مشاكل الخصوصية لن تُحل جذرياً.

اختارت Zama مسار تطوير "بطيء لكنه متين": بدءاً بتحسينات هندسية وأداء تقنية FHE، ثم بناء بيئات التطوير وسلاسل الأدوات الموجهة للمطورين، وأخيراً التوسع نحو تطبيقات البلوكشين واللامركزية.

مع تزايد متطلبات الامتثال للخصوصية وارتفاع الحاجة في Web3 إلى "حوسبة قابلة للتحقق لكنها غير شفافة"، بدأ المسار التقني لـ Zama يجذب اهتمام المؤسسات والمجتمعات التقنية. ويُعد تقدمها في التطبيق العملي لـ FHE علامة فارقة في القطاع.

تحليل جوهر Zama التقني: التشفير التماثلي الكامل

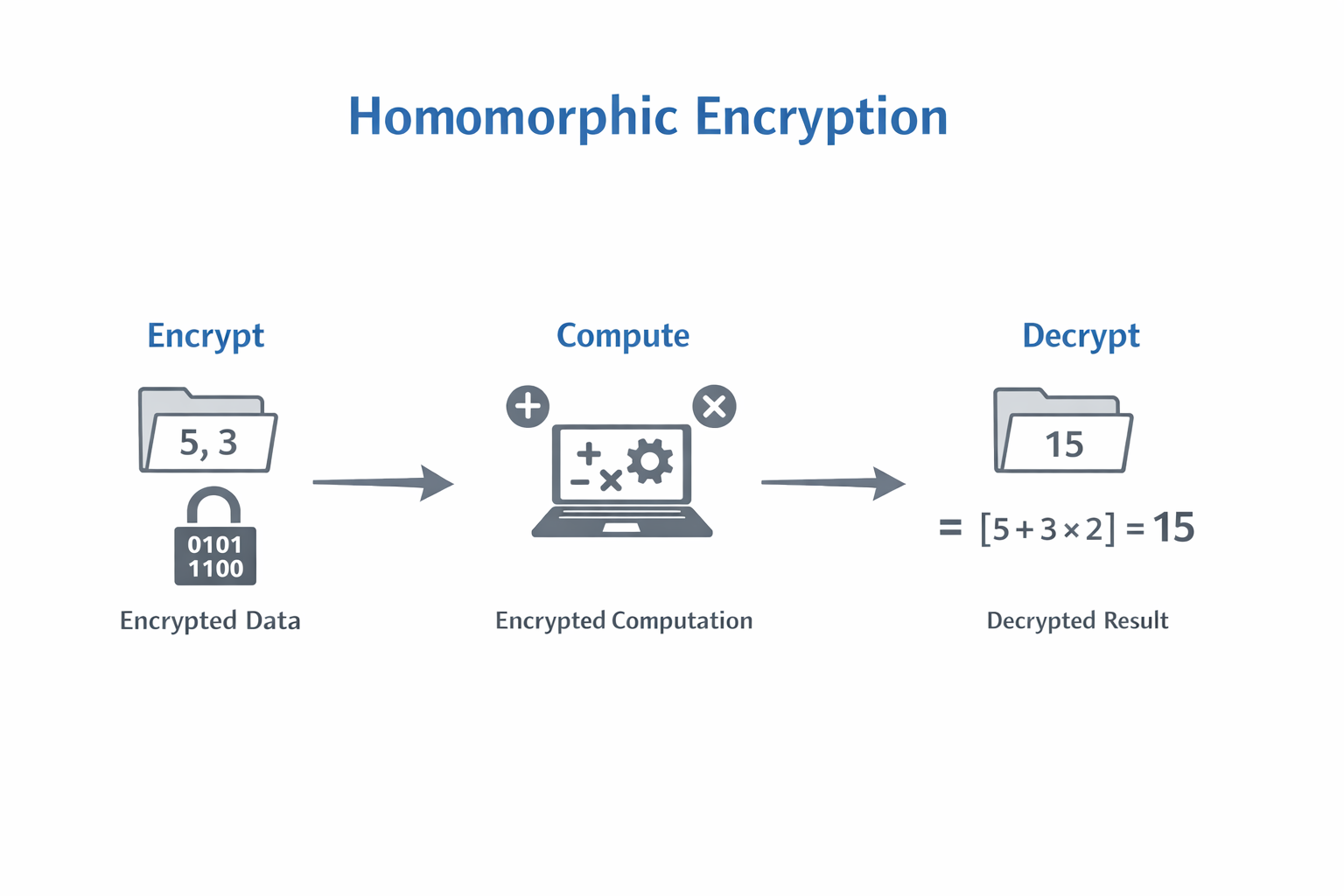

التشفير التماثلي هو منهج تشفير يسمح بإجراء العمليات الحسابية مباشرة على البيانات المشفرة، بينما يدعم التشفير التماثلي الكامل (FHE) العمليات المعقدة بلا حدود، مثل الجمع والضرب والعمليات المنطقية.

في الأنظمة التقليدية، تسير العملية عادةً: تشفير → فك تشفير → حساب → إعادة تشفير

أما في نموذج FHE، تصبح العملية: تشفير → حساب ضمن حالة التشفير → إخراج النتيجة المشفرة

يكمن إنجاز Zama التقني في تحويل خوارزميات FHE التي كانت تتسم بتكلفة حسابية عالية جداً وتقتصر على الأبحاث النظرية إلى أنظمة هندسية قابلة للنشر والتوسع. عبر طبقات المترجم، وبيئة التنفيذ، وحزم SDK، يتم تحسين الأداء ليخدم التطبيقات الفعلية.

منتجات Zama وأدوات التطوير (حزم SDK مفتوحة المصدر وبيئة التنفيذ)

Zama لا تقتصر على توفير مكتبات التشفير الأساسية، بل تبني نظام منتجات متكامل موجّه للمطورين:

- Concrete / Concrete ML: للاستدلال على البيانات المشفرة، وتناسب سيناريوهات تعلم الآلة المحافظ على الخصوصية

- FHEVM: لتشغيل العقود الذكية المبنية على FHE في بيئات البلوكشين، مع بقاء حالة العقد والمدخلات مشفرة

- حزم SDK وسلاسل الأدوات للمطورين: لتمكين المطورين من بناء تطبيقات الحوسبة الخاصة دون الحاجة لفهم عميق لتفاصيل التشفير

تعتمد جميع الأدوات استراتيجية المصدر المفتوح كمبدأ أساسي، مما يقلل من عوائق استخدام تقنية FHE ويتيح تدقيق الأمان والتعاون المجتمعي.

حالات استخدام Zama وأمثلة التطبيق العملي

تقنيات Zama قابلة للتطبيق في مجالات تتطلب خصوصية عالية جداً:

- العقود الذكية الخاصة: إخفاء المعلومات الحساسة مثل مبالغ المعاملات وخيارات التصويت في التمويل اللامركزي (DeFi) أو الحوكمة على السلسلة

- الحوسبة المالية السرية: تنفيذ نماذج التحكم في المخاطر وتقييمات الائتمان دون كشف بيانات المستخدم

- التحقق من الهوية الخاصة: إثبات تحقق "شروط معينة" دون كشف بيانات الهوية المحددة

- استدلال تعلم الآلة المحافظ على الخصوصية: إجراء الاستدلال على البيانات المشفرة في مجالات مثل الرعاية الصحية والتأمين

الميزة المشتركة لهذه التطبيقات أن البيانات ذات قيمة عالية، ويجب ألا تكون مرئية لأي عقدة حسابية.

كيف يمكن للمطورين دمج Zama: خطوات البدء ودليل التكامل

عادةً ما يتضمن دمج Zama للمطورين الخطوات التالية:

- اختيار الأدوات المناسبة من Zama (مثل Concrete ML أو FHEVM)

- استخدام حزم SDK لتحويل منطق الأعمال إلى صيغة قابلة للتنفيذ باستخدام FHE

- نشر بيئة التنفيذ أو دمجها في بيئة البلوكشين

- ضبط معايير الأداء والأمان

تم تصميم Zama لتكون متوافقة مع سير العمل التطويري الحالي، ما يسمح لمطوري Web2 وWeb3 بالبدء بتكلفة منخفضة نسبياً.

النظام البيئي والتعاون، شراكات المؤسسات، مؤسسات البحث، ومشاريع المجتمع

يرتكز بناء النظام البيئي لـ Zama على ثلاثة محاور: تطبيقات الحوسبة الخاصة على مستوى المؤسسات، التعاون البحثي الأكاديمي، وبناء مجتمع المطورين.

على مستوى البحث، تتعاون Zama مع فرق التشفير وعلوم الحاسوب لتحسين كفاءة خوارزميات التشفير التماثلي الكامل (FHE)، وتنفيذها الهندسي، ومعايير الأمان، لتسريع تحويل نتائج الأبحاث المتقدمة إلى تطبيقات عملية.

في التعاون المؤسسي، تركز Zama على سيناريوهات تتطلب سرية عالية للبيانات مثل التمويل وتحليل البيانات وتعلم الآلة المحافظ على الخصوصية. ومن خلال التحقق في بيئات الأعمال الحقيقية، تستكشف جدوى FHE من حيث الأداء والثبات وقابلية التوسع، وتدفع نحو انتقال الحوسبة الخاصة من إثبات المفهوم إلى التطبيق واسع النطاق.

في الوقت ذاته، تعزز Zama بناء النظام البيئي للمطورين عبر المصدر المفتوح، وتجذب المطورين للمشاركة في استكشاف وتحسين تطبيقات التشفير التماثلي عبر حزم SDK وأمثلة التعليمات البرمجية وسلاسل الأدوات، لتشكيل مجتمع تقني حول الحوسبة الخاصة.

الخصوصية والأمان والامتثال: كيف تضمن Zama أمان البيانات؟

يعتمد نموذج الأمان في Zama على افتراضات تشفيرية صارمة وليس على الأجهزة الموثوقة أو الخوادم المركزية. وهذا يعني:

- لا تظهر البيانات أبداً بشكل نصي واضح في أي مرحلة

- حتى في حال تعرض عقد الحوسبة للهجوم، لا يمكن الحصول على البيانات الأصلية

- يساعد ذلك على تحقيق مبدأ تقليل البيانات المطلوب في لوائح الخصوصية مثل GDPR

يمنح هذا التصميم Zama إمكانيات طويلة الأمد في الصناعات ذات متطلبات الامتثال العالية.

الاختلافات بين ZAMA ومشاريع الحوسبة الخاصة الأخرى

| البُعد | ZAMA (التشفير التماثلي الكامل FHE) | ZK (الإثباتات عديمة المعرفة) | TEE (بيئة التنفيذ الموثوقة) | MPC (الحوسبة الآمنة متعددة الأطراف) |

|---|---|---|---|---|

| المفهوم الأساسي | الحساب المباشر على البيانات المشفرة | إثبات صحة نتائج العمليات دون كشف البيانات | تنفيذ العمليات النصية داخل جهاز موثوق | تنفيذ العمليات بشكل مشترك بين عدة أطراف دون أن يحصل أي طرف على كامل البيانات |

| هل تُفك تشفير البيانات أثناء الحساب؟ | لا تُفك تشفيرها | لا تُفك تشفيرها (للتحقق فقط) | يجب فك تشفيرها داخل الجهاز | لا تُفك تشفيرها |

| الاعتماد على ثقة الأجهزة | لا يعتمد | لا يعتمد | اعتماد قوي على مزودي الأجهزة | لا يعتمد |

| المزايا الرئيسية | سرية كاملة للعملية والبيانات | كفاءة تحقق عالية، مناسبة لتوسعة البلوكشين | أداء قريب من العمليات النصية | أمان عالي، مناسب للحوسبة المشتركة |

| القيود الرئيسية | تكلفة حسابية مرتفعة، الأداء قيد التحسين | غير مناسب للحوسبة المعقدة متعددة الأغراض | مخاطر الهجمات الجانبية وثغرات الأجهزة | تعقيد الاتصالات، عدد المشاركين محدود |

| سيناريوهات التطبيق النموذجية | العقود الذكية الخاصة، الحوسبة السرية، تعلم الآلة الخاص | Rollups، إثباتات الخصوصية، التحقق من الامتثال | الحوسبة السحابية السرية، عزل بيانات المؤسسات | التحكم المشترك في المخاطر، تحليل البيانات بين المؤسسات |

| التوافق مع البلوكشين | عالي (مثل FHEVM) | عالي جداً (حلول توسعة رئيسية) | متوسط (يتطلب افتراضات ثقة إضافية) | متوسط (نشر معقد) |

| نموذج الأمان | أمان تشفيري بحت | أمان تشفيري بحت | نموذج ثقة يجمع بين الأجهزة والبرمجيات | أمان تشفيري بحت |

- مقارنة بمشاريع الإثباتات عديمة المعرفة (ZK)، تركز Zama أكثر على "سرية عملية الحساب" وليس فقط التحقق من صحة النتائج

- مقارنة بحلول TEE، لا تعتمد Zama على افتراضات ثقة الأجهزة

- مقارنة بالحوسبة متعددة الأطراف (MPC)، توفر FHE مرونة أكبر في عدد المشاركين وتعقيد النشر

تمنح هذه الفروقات Zama موقعاً فريداً في سيناريوهات الحوسبة الخاصة المتخصصة.

التحديات التي تواجه ZAMA واتجاهات التطوير المستقبلية

رغم آفاقها الواسعة، تواجه Zama تحديات عملية مثل أداء العمليات، وضبط التكاليف، وحواجز التعليم للمطورين. وقد تتركز التطورات المستقبلية على:

- تحسين وتسريع ترجمة FHE بكفاءة أعلى

- دمج أعمق مع أنظمة البلوكشين الرئيسية

- توثيق وأمثلة تطوير أكثر شمولاً

كيفية الاطلاع على معلومات ZAMA والمشاركة في التداول المرتبط بها على Gate

- افتح منصة Gate وقم بتسجيل الدخول إلى حسابك. إذا لم تكن مسجلاً، أكمل التسجيل وإعدادات الأمان الأساسية أولاً.

- أدخل ZAMA في مربع البحث بصفحة التداول على Gate، ثم اضغط على نتيجة البحث للدخول إلى صفحة المشروع.

- في صفحة المشروع، استعرض نظرة عامة عن مشروع ZAMA، والوصف الرسمي، وإعلانات المنصة، ومعلومات الإفصاح عن المخاطر ذات الصلة.

- مرر الصفحة للاطلاع على بيانات سوق ZAMA مثل اتجاهات الأسعار، وحجم التداول، والأداء التاريخي.

- توفر Gate التداول الفوري لـ ZAMA. يمكنك الاطلاع على أزواج التداول المدعومة، وأساليب التداول، وقواعد التشغيل على الصفحة.

- اتبع التعليمات الظاهرة للدخول إلى واجهة التداول. بعد تأكيد قواعد التداول، اختر ما إذا كنت ترغب في المشاركة. تخضع الوظائف المحددة لما يظهر فعلياً على Gate.

الخلاصة

بفضل التشفير التماثلي الكامل (FHE)، تقدم Zama مساراً تقنياً يختلف عن حلول الخصوصية التقليدية، إذ تظل البيانات مشفرة أثناء العمليات الحسابية وتنفيذ العقود الذكية. يقلل هذا التصميم بشكل جذري من مخاطر كشف البيانات ويوفر مستوى أعلى من الأمان للحوسبة الخاصة.

من منظور المنتجات والأدوات، لا يقتصر تركيز Zama على البحث التشفيري الأساسي، بل يحول تدريجياً تقنية التشفير التماثلي ذات الحواجز العالية إلى حلول هندسية عملية عبر حزم SDK مفتوحة المصدر وبيئات التنفيذ وأدوات المطورين، ما يمنحها قيمة تطبيقية حقيقية في سيناريوهات مثل عقود الخصوصية على البلوكشين، الحوسبة المالية السرية، وتعلم الآلة المحافظ على الخصوصية.

على مستوى القطاع، ومع تصاعد متطلبات الامتثال ونمو الحاجة إلى الحوسبة الخاصة في Web3، يوفر مسار FHE الذي تمثله Zama إضافة مهمة لمنظومة الحوسبة الخاصة. ورغم استمرار التحديات المتعلقة بالأداء والتكلفة، ومع تحسين الخوارزميات ونضج النظام البيئي، من المتوقع أن تلعب Zama دوراً محورياً في بنية الخصوصية المستقبلية.

بوجه عام، Zama ليست تطبيقاً واحداً أو مشروعاً مؤقتاً، بل هي بنية تحتية طويلة الأمد لاستكشاف تطور الحوسبة الخاصة، ويستحق تطورها المستقبلي المتابعة المستمرة.

الأسئلة الشائعة

هل Zama مشروع بلوكشين؟

Zama منصة حوسبة خصوصية تركز على التطبيق الهندسي لتقنية التشفير التماثلي الكامل (FHE). يمكن دمج تقنيتها في بيئات البلوكشين لبناء عقود ذكية خاصة وتطبيقات الحوسبة السرية، لكنها ليست بلوكشين عامة مستقلة.

ما الفرق بين FHE وZK؟

يركز التشفير التماثلي الكامل (FHE) على "كيفية إتمام العمليات دون فك تشفير البيانات"، بينما تركز الإثباتات عديمة المعرفة (ZK) على "كيفية إثبات صحة نتيجة العملية". كل منهما يعالج مشكلة مختلفة ويكمل الآخر ضمن أنظمة الحوسبة الخاصة.

ما أنواع المطورين المناسبة لـ Zama؟

Zama مناسبة لمطوري البلوكشين، ومهندسي الخلفية، ومهندسي تعلم الآلة الذين لديهم احتياجات الحوسبة الخاصة. عبر حزم SDK وأدوات التطوير، يمكن حتى لمن ليس لديهم خبرة عميقة في التشفير المشاركة في تطوير تطبيقات الحوسبة الخاصة.

هل يؤثر التشفير التماثلي على أداء التطبيق؟

مقارنة بالحساب النصي، يفرض التشفير التماثلي بعض التكاليف الإضافية من حيث الأداء واستهلاك الموارد. ومع تطور تحسين الخوارزميات والمترجمات وتسريع الأجهزة، يتقلص هذا الفارق تدريجياً، ليصبح مناسباً للسيناريوهات التي تتفوق فيها متطلبات الخصوصية على حدود الأداء القصوى.

المقالات ذات الصلة

ما هي الميزات الأساسية لـ Raydium؟ شرح منتجات التداول والسيولة

تحليل اقتصاديات رمز JTO: توزيع الرمز، الاستخدام، والقيمة طويلة الأجل

كيفية استخدام Raydium؟ دليل المبتدئين للتداول والمشاركة في السيولة

جيتو مقابل مارينيد: دراسة مقارنة لبروتوكولات تخزين السيولة على Solana

توقعات سعر الذهب للسنوات الخمس القادمة: تحليل اتجاهات الفترة بين 2026 و2030 وتأثيراتها الاستثمارية، هل سيبلغ $6,000؟