Aumentan los ataques de envenenamiento de direcciones en Ethereum

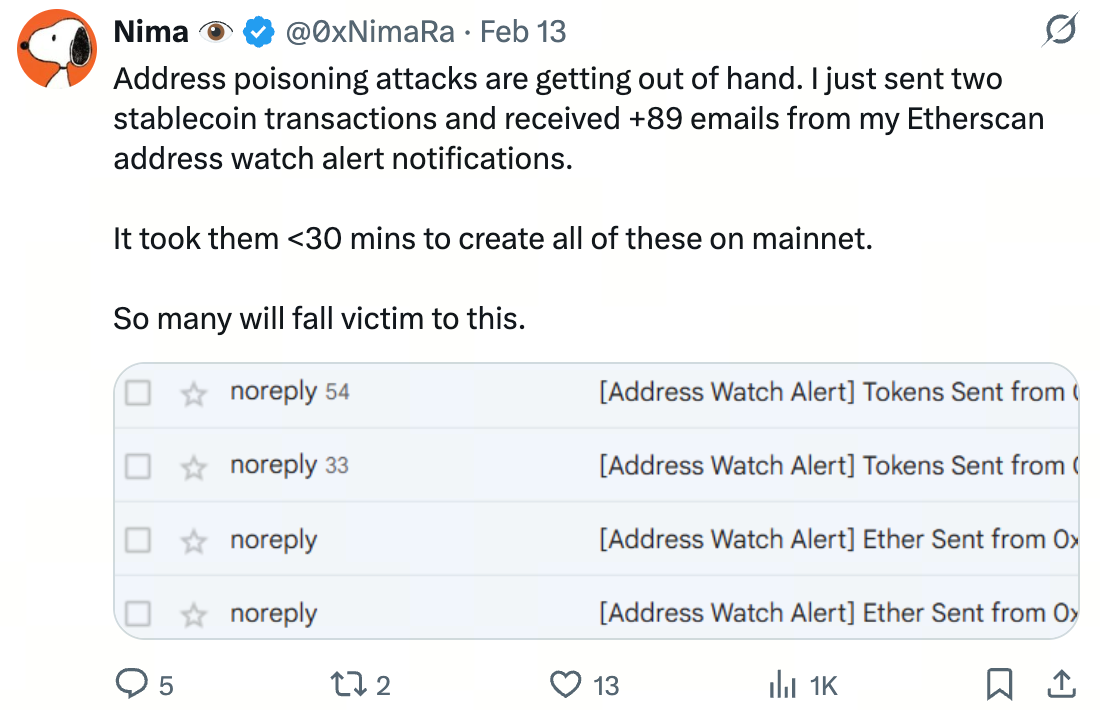

Hace unas semanas, un usuario de Etherscan llamado Nima relató una experiencia desagradable tras recibir más de 89 correos de Address Watch Alert poco después de efectuar solo dos transferencias de stablecoins.

Como explicó Nima, estas alertas se activaron por transacciones de address poisoning diseñadas únicamente para insertar direcciones similares en el historial de transacciones de su billetera. El objetivo principal es inducir a los usuarios a copiar la dirección equivocada en su próxima transferencia.

El address poisoning existe en Ethereum desde hace años, pero incidentes como este evidencian el alto grado de automatización y volumen que han alcanzado estas campañas. Lo que antes era un spam ocasional, hoy se ejecuta a gran escala, insertando transferencias tóxicas en cuestión de minutos tras una operación legítima.

Para entender por qué estos ataques parecen tan extendidos hoy, conviene analizar dos factores: cómo han evolucionado las campañas de address poisoning y por qué resulta tan sencillo ejecutarlas masivamente.

También destacamos una regla sencilla para que puedas protegerte de estos ataques.

1) Address poisoning: de táctica de nicho a operación industrial

El address poisoning era antes una técnica marginal utilizada por atacantes oportunistas. Hoy, cada vez más, se asemeja a una operación industrializada.

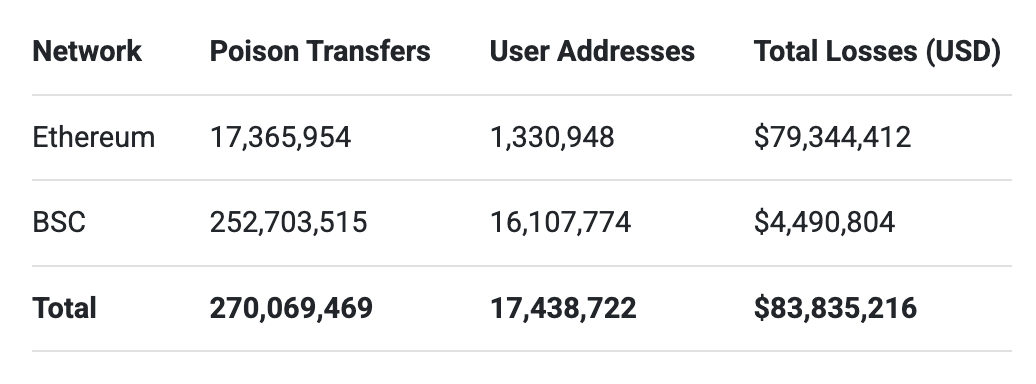

Un estudio de 2025 sobre la actividad de address poisoning entre julio de 2022 y junio de 2024, antes de la actualización Fusaka, identificó cerca de 17 millones de intentos de poisoning dirigidos a unos 1,3 millones de usuarios en Ethereum, con pérdidas confirmadas de al menos 79,3 millones $.

La tabla siguiente ilustra la magnitud del address poisoning en Ethereum y BSC entre julio de 2022 y junio de 2024, según el estudio Blockchain Address Poisoning. En cadenas como BSC, donde las tarifas de transacción son mucho más bajas, las transferencias tóxicas se producen un 1 355 % más a menudo.

Los atacantes monitorizan la actividad en blockchain para identificar posibles objetivos. Cuando detectan una transacción, sistemas automatizados generan direcciones que imitan los caracteres iniciales y finales de las direcciones legítimas con las que el usuario ha interactuado. Después, envían transferencias tóxicas a la dirección objetivo para que la dirección falsificada aparezca en el historial de transacciones.

Los objetivos potenciales son direcciones especialmente rentables para los atacantes: aquellas que realizan transferencias frecuentes, mantienen grandes saldos de tokens o mueven grandes volúmenes suelen recibir más intentos de poisoning.

La competencia impulsa la eficiencia

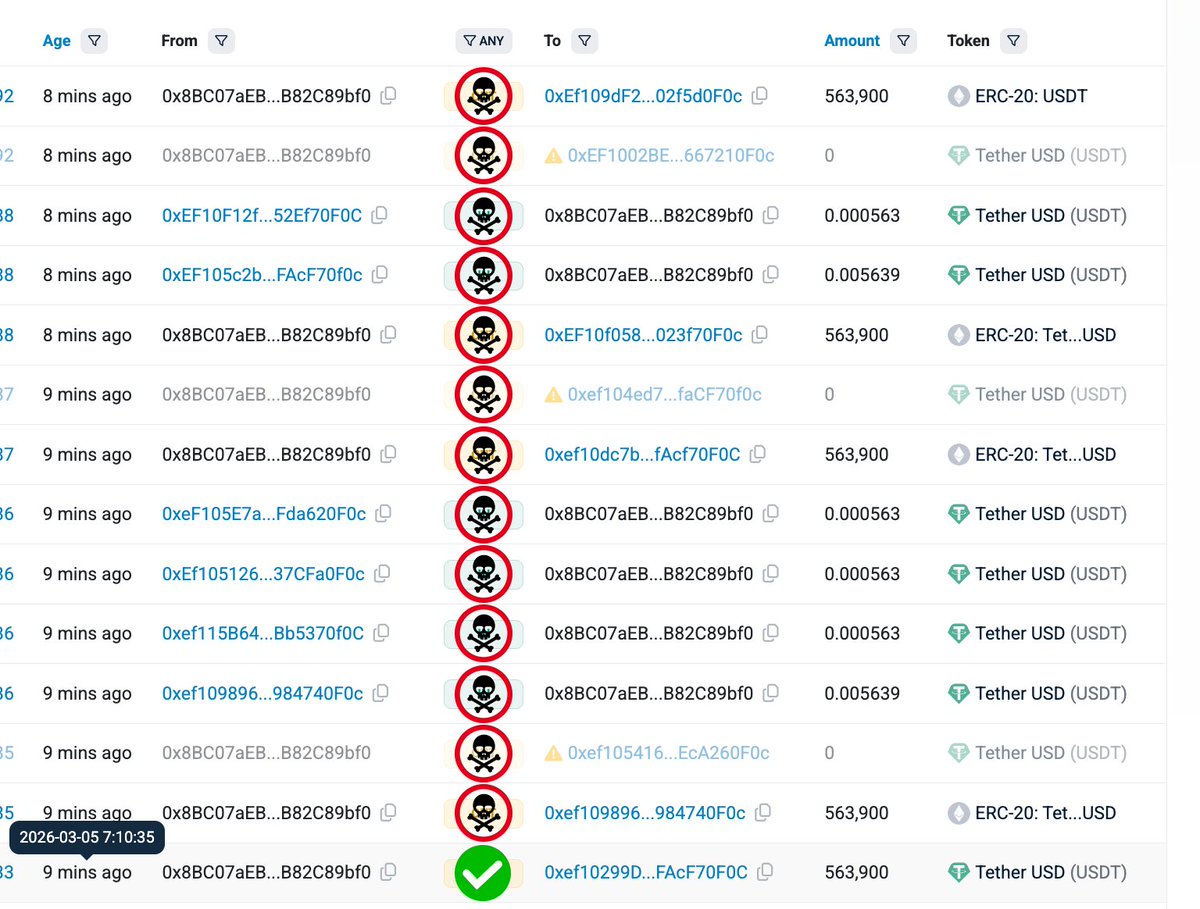

Un dato llamativo de la investigación de 2025 es que distintos grupos de ataque suelen competir entre sí. En muchas campañas, varios atacantes envían transferencias tóxicas a la misma dirección casi al mismo tiempo.

Cada atacante intenta insertar su dirección similar en el historial de transacciones del usuario antes que los demás. El que lo consigue primero aumenta las probabilidades de que su dirección sea la que el usuario copie.

La dirección siguiente ilustra la magnitud de esta competencia: en ese caso, se registraron 13 transferencias tóxicas en pocos minutos tras una transferencia legítima de USDT.

Nota: Etherscan oculta por defecto las transferencias de valor cero; aquí se muestran con fines demostrativos.

Entre las tácticas habituales de address poisoning se encuentran las transferencias dust, transferencias de tokens falsificados y transferencias de tokens de valor cero.

2) Por qué estos ataques se ejecutan masivamente con tanta facilidad

A simple vista, el address poisoning puede parecer ineficaz, ya que la mayoría de usuarios no caerá en la trampa. Pero la mecánica económica de estos ataques demuestra lo contrario.

Un juego de números

Los investigadores hallaron que un intento de poisoning individual tiene una tasa de éxito de ~0,01 % en Ethereum: solo 1 de cada 10 000 transferencias tóxicas acaba en un usuario enviando fondos al atacante por error.

En vez de centrarse en unas pocas direcciones, las campañas de poisoning suelen enviar miles o millones de transferencias. Si hacen suficientes intentos, incluso una tasa de éxito mínima genera beneficios significativos.

Un solo ataque exitoso con una transferencia de alto valor puede cubrir el coste de miles de intentos fallidos.

Costes de transacción bajos: más intentos de poisoning

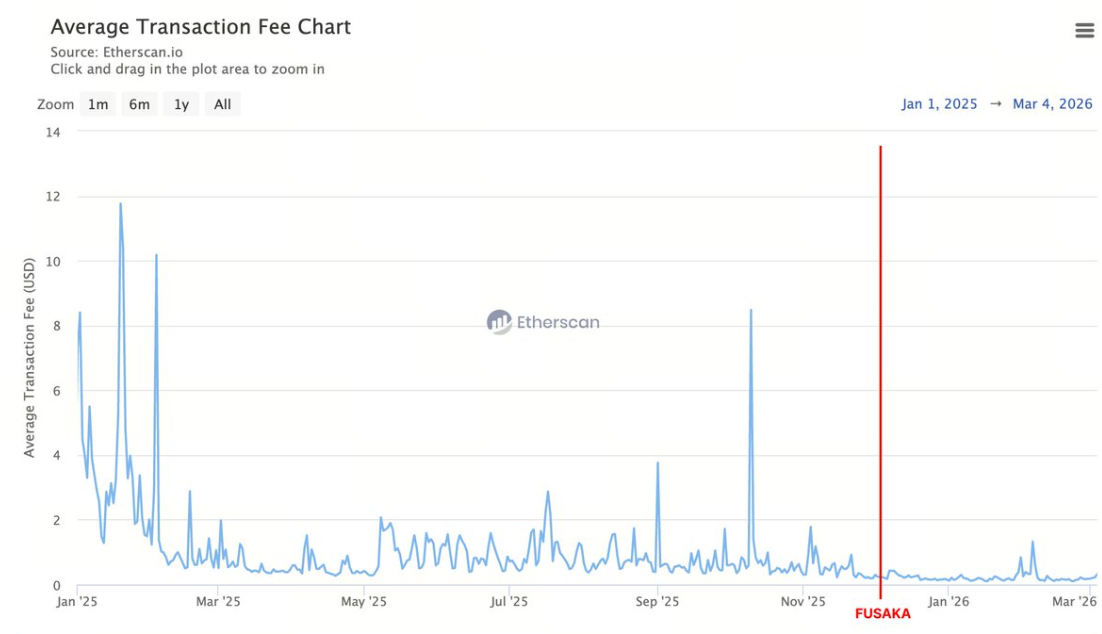

https://etherscan.io/chart/avg-txfee-usd

La actualización Fusaka, activada el 3 de diciembre de 2025, introdujo mejoras de escalabilidad que redujeron los costes de transacción en Ethereum. Aunque esto beneficia a usuarios y desarrolladores, también abarata cada transferencia tóxica, permitiendo a los atacantes multiplicar los intentos.

La actividad en la red creció notablemente tras Fusaka: en los 90 días posteriores a la actualización, Ethereum procesó de media un 30 % más de transacciones al día que en los 90 días previos. Durante ese mismo periodo, el número de nuevas direcciones creadas cada día aumentó de media un ~78 %.

Además, se observó un aumento notable de la actividad de transferencias dust, donde los atacantes envían cantidades muy pequeñas del mismo token que el usuario transfirió previamente.

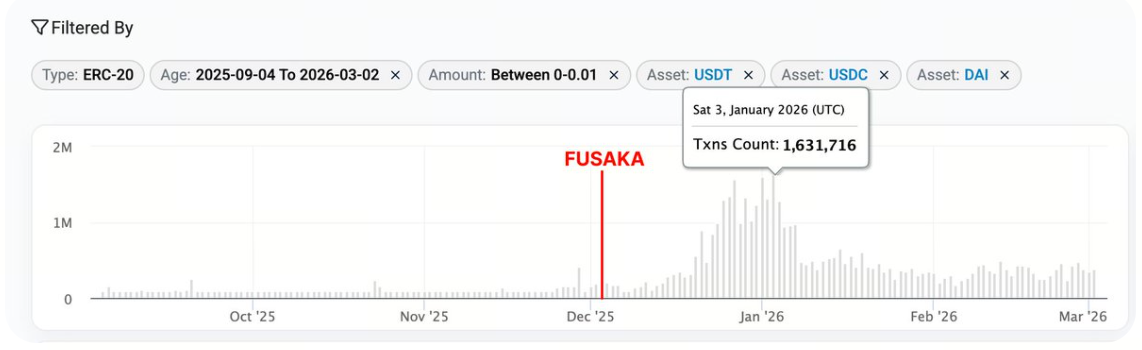

Los datos siguientes comparan la actividad de transferencias dust en varios activos principales en los 90 días antes y después de Fusaka. Para stablecoins como USDT, USDC y DAI, las transferencias dust son importes inferiores a 0,01 $. Para ETH, transferencias inferiores a 0,00001 ETH.

USDT Antes: 4,2M

Después: 29,9M

Incremento: +25,7M (+612 %)

USDC Antes: 2,6M

Después: 14,9M

Incremento: +12,3M (+473 %)

DAI Antes: 142 405

Después: 811 029

Incremento: +668 624 (+470 %)

ETH Antes: 104,5M

Después:

Incremento: +65,2M (+62 %)

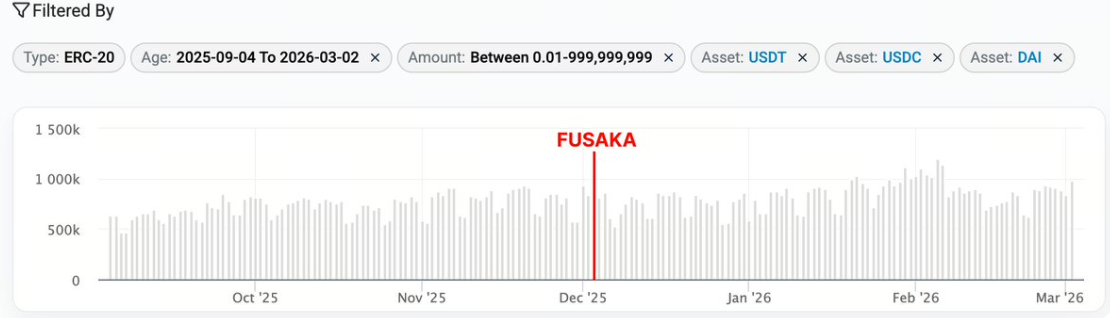

Las transferencias dust (menos de 0,01 $) experimentaron un fuerte repunte tras la actualización Fusaka, con una actividad que se disparó antes de estabilizarse, aunque manteniéndose en niveles muy superiores a los previos. En cambio, las transferencias superiores a 0,01 $ se mantuvieron estables durante el mismo periodo.

Captura: transferencias dust <0,01 $ para USDT, USDC y DAI en los 90 días antes y después de Fusaka. (Fuente)

Captura: transferencias >0,01 $ para USDT, USDC y DAI en los 90 días antes y después de Fusaka. (Fuente)

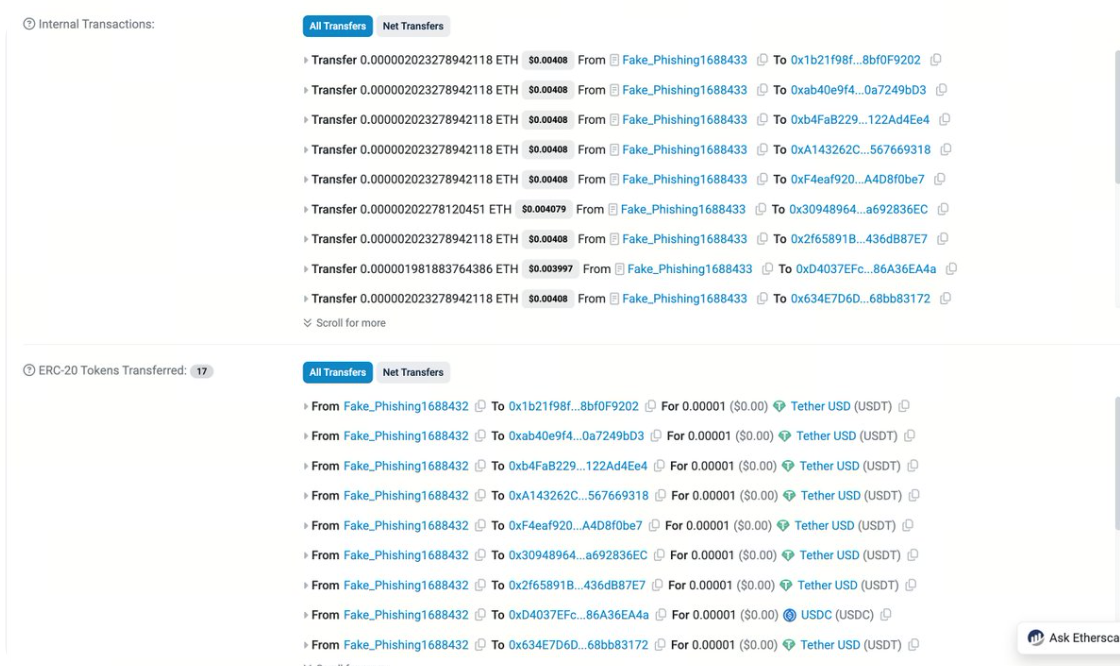

En muchas campañas, los atacantes primero envían tokens y ETH masivamente a direcciones falsificadas recién generadas, que después reenvían transferencias dust individualmente a la dirección objetivo. Como estas transferencias implican importes insignificantes, pueden ejecutarse de forma barata y masiva a medida que bajan los costes de transacción.

Captura: Fake_Phishing1688433 envía tokens y ETH a diferentes direcciones falsificadas en una sola transacción. (Fuente)

Cabe señalar que no todas las transferencias dust son tóxicas. También pueden formar parte de actividades legítimas, como swaps de tokens u otras interacciones de bajo valor entre direcciones. Sin embargo, al revisar listas de transferencias dust, una parte importante parecen intentos de poisoning.

3) La regla esencial que debes recordar

👉👉 Verifica siempre la dirección de destino antes de enviar fondos 👈👈

Algunos consejos para reducir riesgos al usar Etherscan:

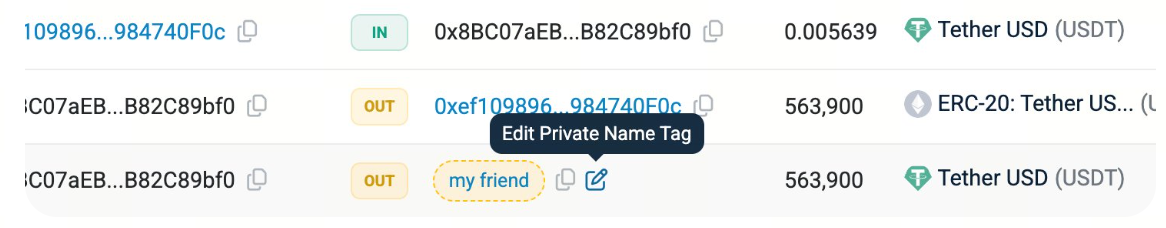

1. Haz tus direcciones reconocibles

Utiliza etiquetas privadas en Etherscan para las direcciones con las que interactúas a menudo. Así las direcciones legítimas destacan entre las imitaciones.

También puedes usar un dominio como ENS para hacer tus direcciones más reconocibles en el explorador.

Y emplea la libreta de direcciones de tu billetera para incluir en la lista blanca las direcciones habituales y saber siempre a dónde envías fondos.

2. Aprovecha el resaltado de direcciones

La función de resaltado de direcciones de Etherscan te permite distinguir visualmente entre direcciones similares. Si ves dos direcciones casi idénticas pero no resaltadas igual, probablemente una sea un intento de address poisoning.

Si no ves esta función activa, comprueba que está habilitada en los ajustes del sitio.

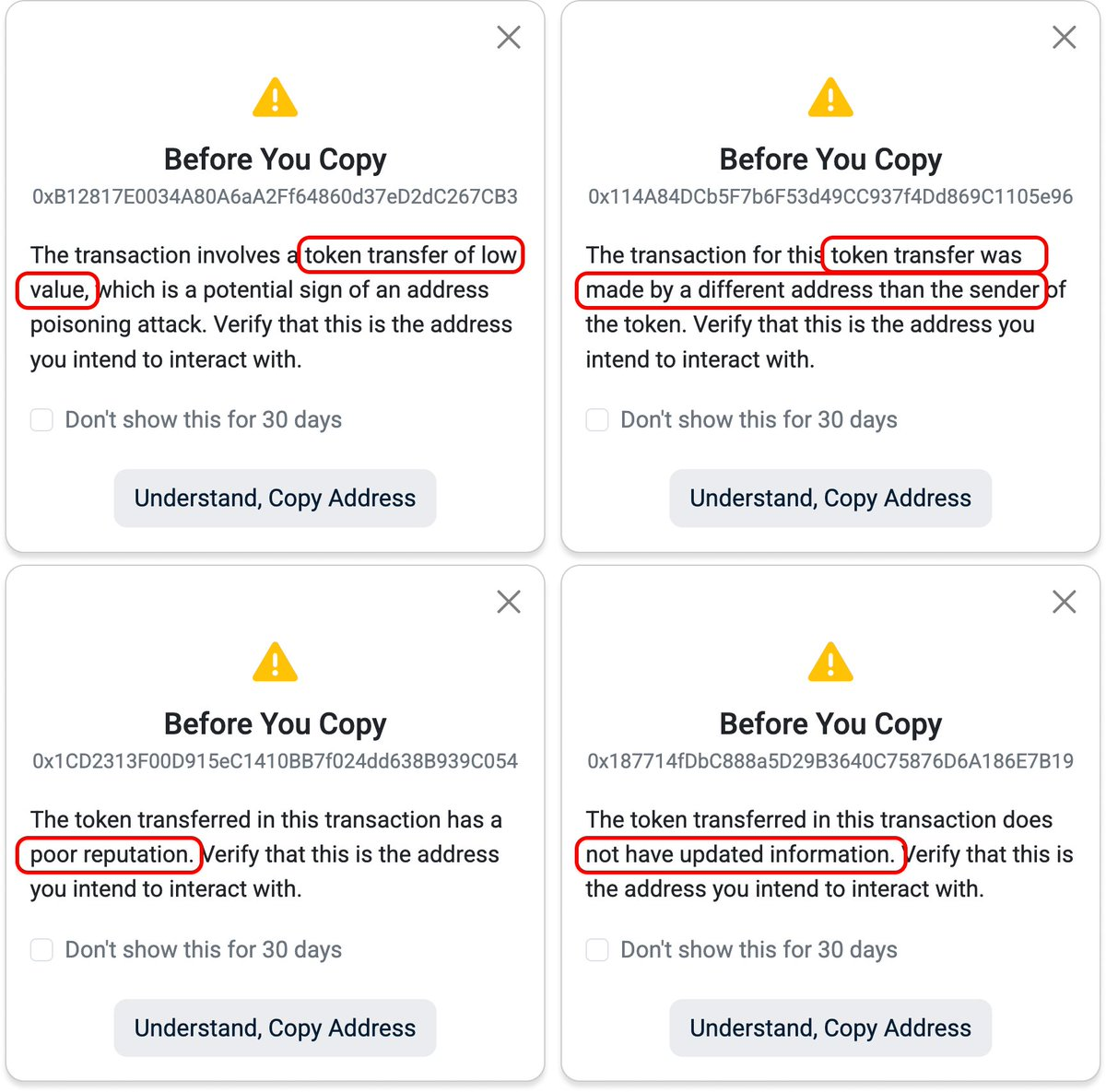

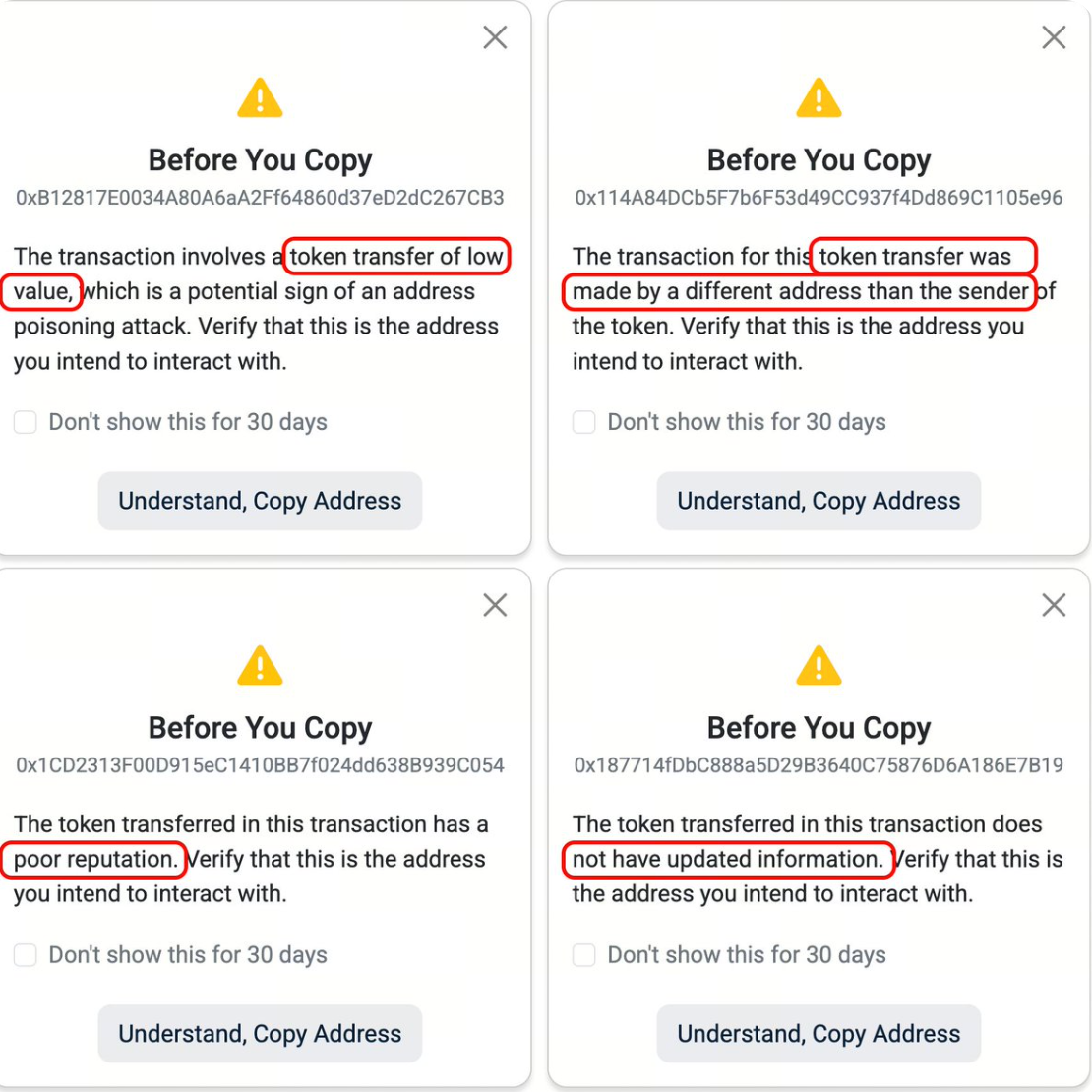

3. Comprueba siempre antes de copiar

Etherscan también muestra avisos emergentes al copiar direcciones asociadas a actividad sospechosa, incluidos:

-

Transferencias de tokens de bajo valor

-

Transferencias de tokens falsificados

-

Tokens con mala reputación

-

Tokens sin información actualizada

Si ves estos avisos, tómate un momento para confirmar que la dirección que vas a copiar es realmente la que deseas utilizar.

Si quieres una lista de comprobación más completa para evitar estos ataques, consulta nuestra guía detallada aquí

Si quieres una lista de comprobación más completa para evitar estos ataques, consulta nuestra guía detallada aquí .

.

Recuerda: en cripto no hay botón de deshacer. Si envías fondos a una dirección equivocada, recuperarlos es prácticamente imposible.

Reflexión final

Los ataques de address poisoning están en aumento en Ethereum, especialmente ahora que los costes de transacción más bajos permiten estrategias masivas más baratas. Estos ataques también perjudican la experiencia de usuario, ya que los historiales de transacciones en muchas interfaces pueden saturarse de spam tóxico.

Protegerse requiere tanto concienciación como mejores interfaces. Para los usuarios, el hábito clave es simple: verifica siempre cuidadosamente la dirección de destino antes de enviar fondos.

Al mismo tiempo, las herramientas y las interfaces pueden ayudar a detectar antes actividad sospechosa.

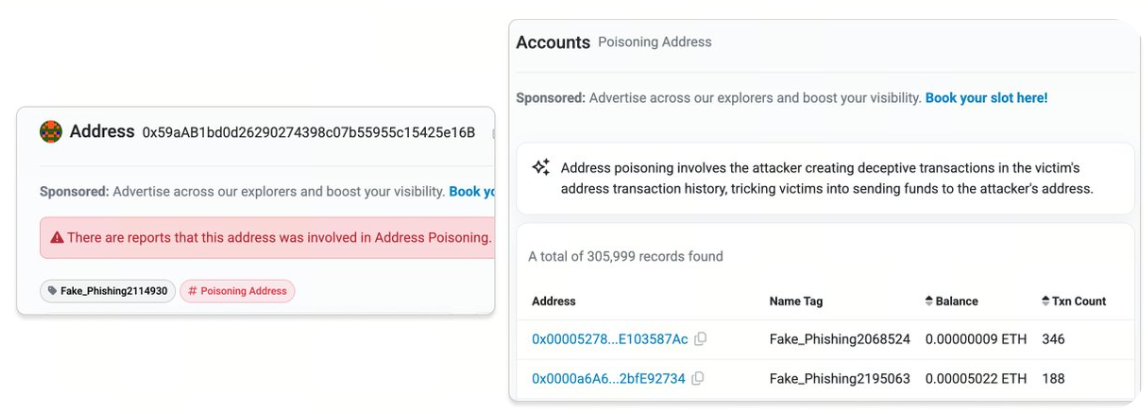

Etiquetas de Poisoning Address en Etherscan (https://etherscan.io/accounts/label/poisoning-address)

En Etherscan, mejoramos continuamente nuestras interfaces y servicios API para ayudar a los usuarios a detectar estos ataques con mayor facilidad. Etiquetamos activamente direcciones falsificadas, marcamos y ocultamos transferencias de tokens de valor cero, y etiquetamos tokens falsificados para que los datos curados permitan identificar posibles intentos de address poisoning sin que los usuarios tengan que revisar manualmente grandes volúmenes de transacciones.

A medida que las campañas de poisoning escalan mediante automatización y transferencias dust masivas, mostrar estas señales es cada vez más importante para ayudar a los usuarios a diferenciar actividad sospechosa de transacciones legítimas.

Si tienes comentarios o sugerencias para mejorar aún más estas protecciones, no dudes en contactarnos.

Descargo de responsabilidad:

-

Este artículo es una reimpresión de [etherscan]. Todos los derechos de autor pertenecen al autor original [etherscan]. Si tienes objeciones a esta reimpresión, contacta con el equipo de Gate Learn para su gestión.

-

Descargo de responsabilidad: Las opiniones expresadas en este artículo pertenecen exclusivamente al autor y no constituyen asesoramiento de inversión.

-

Las traducciones del artículo a otros idiomas son realizadas por el equipo de Gate Learn. Salvo indicación expresa, queda prohibida la copia, distribución o plagio de los artículos traducidos.

Artículos relacionados

¿Cómo apostar ETH?

Guía sobre cómo cambiar de red en MetaMask

¿Qué es Neiro? Todo lo que necesitas saber sobre NEIROETH en 2025

Las 10 mejores herramientas de trading en Cripto

¿Qué es The Merge?