Computación cuántica y Bitcoin: análisis de riesgos reales, limitaciones técnicas y estrategias de mitigación hasta 2026

Qué es la computación cuántica

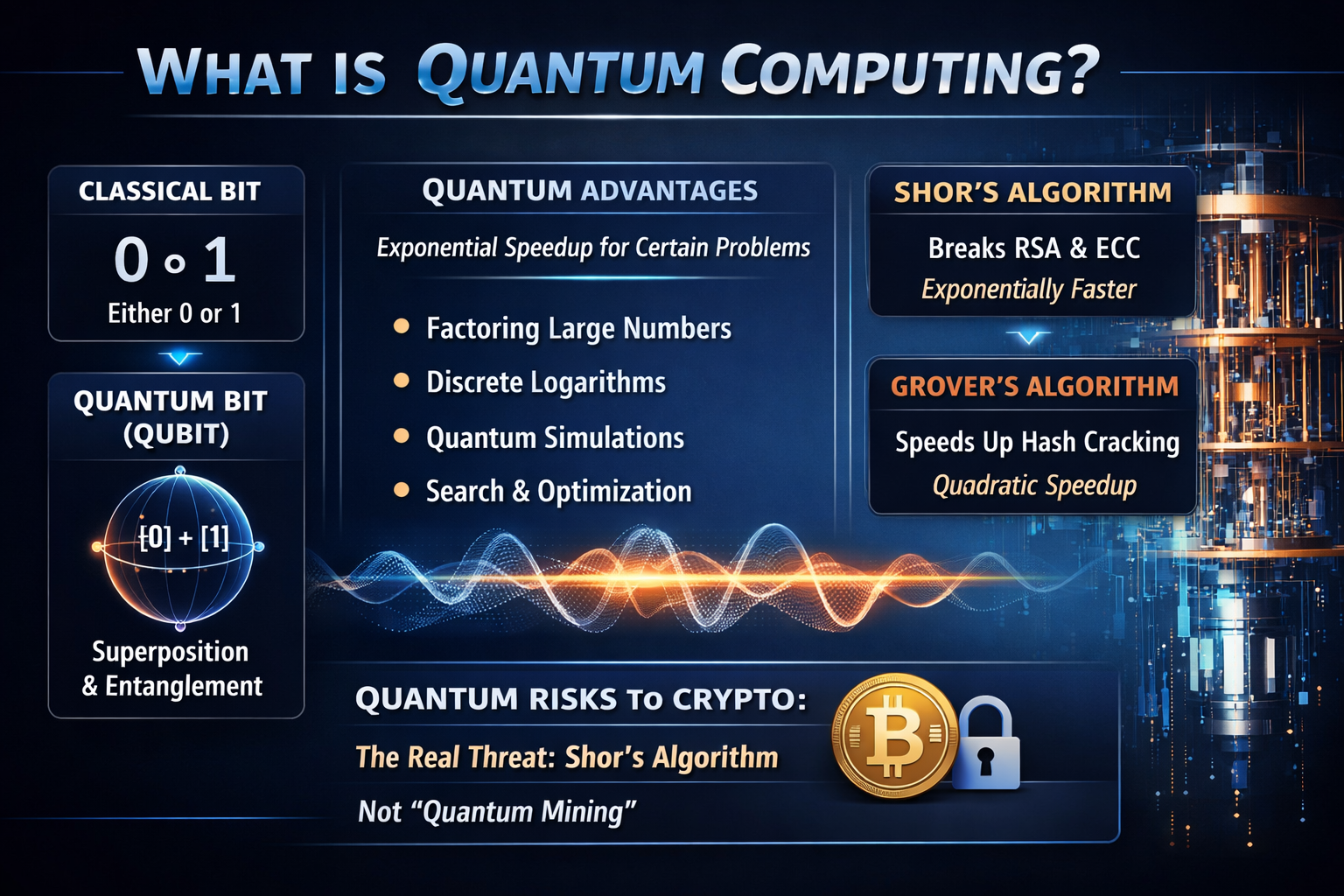

La computación cuántica es un paradigma de procesamiento de información basado en los principios de la mecánica cuántica. A diferencia de los ordenadores tradicionales, que emplean bits—cada uno representa 0 o 1—los ordenadores cuánticos trabajan con qubits, capaces de estar en superposición y de aprovechar el entrelazamiento y la interferencia, lo que permite enfoques de resolución de problemas radicalmente distintos a la computación clásica.

La relevancia de la computación cuántica no reside en que pueda sustituir toda la computación convencional, sino en su capacidad para ofrecer ventajas exponenciales en un conjunto específico de problemas, principalmente:

-

Factorización de grandes números enteros

-

Cálculo de logaritmos discretos

-

Simulación de sistemas cuánticos

-

Determinados retos de búsqueda y optimización

En el ámbito de la criptografía, dos clases de algoritmos son especialmente relevantes:

-

Algoritmo de Shor: Permite acelerar exponencialmente la factorización de grandes números enteros y los problemas de logaritmos discretos en curvas elípticas, lo que representa una amenaza directa para los criptosistemas de clave pública como RSA y ECC.

-

Algoritmo de Grover: Ofrece una aceleración cuadrática en problemas relacionados con hash, pero no “rompe” las funciones hash de forma instantánea; en cambio, reduce la fortaleza de seguridad de 2^n a aproximadamente 2^(n/2).

Esta distinción es clave. El principal riesgo cuántico para Bitcoin proviene del algoritmo de Shor, no de la idea, a menudo exagerada, de una “máquina de minería cuántica”.

Por qué la computación cuántica podría impactar a Bitcoin

La seguridad de Bitcoin no depende del “cifrado del contenido de los activos”, sino del uso de firmas digitales para demostrar la propiedad. En la práctica, los atacantes no intentan “descifrar la cadena de bloques”, sino deducir Claves privadas a partir de información pública para falsificar transacciones válidas.

Aquí conviene diferenciar dos capas:

-

Funciones hash: Bitcoin utiliza primitivas hash como SHA-256 y RIPEMD-160. Aunque los ataques cuánticos ejercen cierta presión, estos algoritmos aún no se consideran vulnerados.

-

Firmas digitales: Bitcoin ha empleado históricamente ECDSA, y muchas salidas recientes usan firmas Schnorr. Ambas se basan en el problema del logaritmo discreto en curvas elípticas, que resulta especialmente vulnerable ante la computación cuántica.

Por tanto, el verdadero impacto de la computación cuántica en Bitcoin no es si “la cadena de bloques desaparecerá”, sino si “el control de ciertas direcciones podría perderse”.

Dónde está realmente expuesto Bitcoin

Técnicamente, no todos los BTC están expuestos al mismo riesgo simultáneamente. El nivel de exposición depende de si la Clave pública ya ha sido revelada.

Los riesgos se pueden clasificar así:

-

Salidas antiguas con Claves públicas expuestas durante largos periodos: Por ejemplo, salidas P2PK tempranas. Si se desarrollan ordenadores cuánticos tolerantes a fallos suficientemente potentes, estos activos serían teóricamente más vulnerables.

-

Activos expuestos por reutilización de direcciones o por diseños específicos de scripts: Estos riesgos pueden mitigarse mediante la migración de activos y la optimización de la estrategia de Billetera.

-

UTXO convencionales cuya Clave pública completa no se ha divulgado: Estos permanecen relativamente seguros a corto plazo, ya que los atacantes no disponen de la información pública necesaria.

Por eso, la narrativa de que “la computación cuántica hará que todo el Bitcoin pierda valor de la noche a la mañana” no es cierta. El verdadero problema es que el riesgo para determinados activos aumentará primero, lo que exige una preparación proactiva del protocolo y de la infraestructura de Billetera.

Avances recientes en computación cuántica

Las noticias sobre computación cuántica se han intensificado en los últimos años, pero es fundamental distinguir entre “avances científicos” y “ataques prácticos”.

En marzo de 2026, Google Quantum AI publicó el artículo “Securing Elliptic Curve Cryptocurrencies against Quantum Vulnerabilities: Resource Estimates and Mitigations”, reduciendo aún más los recursos teóricos necesarios para romper ECC de 256 bits. Bajo ciertas hipótesis de hardware superconductor, el estudio estima “menos de 500 000 qubits físicos y tiempos de ejecución de minutos”. Esto demuestra progreso en la investigación, pero no implica la existencia de dispositivos reales a nivel de Billetera capaces de atacar Bitcoin.

Otros avances relevantes incluyen:

-

Diciembre de 2024: Google presenta el chip Willow, un hito en la corrección de errores cuánticos.

-

13 de agosto de 2024: NIST publica oficialmente los primeros estándares criptográficos post-cuánticos, incluidos ML-KEM, ML-DSA y SLH-DSA.

-

De 2025 a 2026: Bitcoin Optech sigue monitoreando BIP-360, P2TSH, optimizaciones SLH-DSA y esquemas de firmas basados en hash, lo que demuestra que la comunidad de desarrolladores de Bitcoin ya ha incorporado la resistencia cuántica en el debate técnico.

En conjunto, estos indicios muestran que la amenaza no es “inminente”, pero la fase de preparación técnica ya está en marcha.

Posibles impactos reales en Bitcoin

Si los ordenadores cuánticos tolerantes a fallos suficientemente potentes se materializan, Bitcoin podría verse afectado de varias formas:

-

Monedas antiguas con Claves públicas expuestas serían vulnerables al robo

-

Billeteras, exchanges y custodios tendrían que migrar a nuevos sistemas de firma

-

El tamaño de las firmas on-chain, los costes de verificación y el diseño de scripts requerirían una reestructuración

-

Los esquemas de expansión heredados que dependen de la exposición de la Clave pública deberían reevaluar sus modelos de seguridad

Además, conviene destacar dos hechos que suelen pasar desapercibidos:

-

“La minería cuántica sustituyendo a los ASIC” no es viable actualmente. La aceleración teórica que aporta el algoritmo de Grover para las búsquedas hash no basta para desplazar a las Máquinas de minería existentes, considerando el consumo energético, la corrección de errores y la sobrecarga de hardware en el mundo real.

-

Bitcoin sí es capaz de actualizarse. SegWit y Taproot ya han demostrado que, aunque las actualizaciones pueden ser lentas, Bitcoin no es un sistema estático. El verdadero reto está en los costes de coordinación social, no en la inmovilidad del protocolo.

El rumbo de la comunidad de Bitcoin

En vez de afirmar que “Bitcoin ya es resistente a la computación cuántica”, el enfoque más sensato es avanzar por fases.

Una hoja de ruta realista incluye:

-

Priorizar la reducción de exposición innecesaria de Claves públicas: Las Billeteras deben evitar la reutilización de direcciones y adoptar estrategias de recepción y migración más Conservadoras.

-

Introducir soluciones transitorias en las capas de script y de dirección: Por ejemplo, los debates en torno a BIP-360 y su evolución buscan reservar espacio en el protocolo para la verificación de firmas resistentes a la computación cuántica.

-

Evaluar los costes on-chain de las firmas post-cuánticas: Las soluciones post-cuánticas suelen aumentar el tamaño de Claves públicas, firmas o la sobrecarga de gestión de estados, por lo que es necesario equilibrar seguridad, verificabilidad y espacio en bloque.

-

Fomentar la agilidad criptográfica: Los sistemas realmente robustos no deben depender de una única hipótesis de firma.

Por eso, el debate sobre la resistencia cuántica no trata solo de “defenderse ante la computación cuántica”, sino que también funciona como prueba de estrés para la capacidad de actualización de la infraestructura criptográfica de Bitcoin.

Cómo evaluar objetivamente la situación

Desde los puntos de vista de inversión y técnico, conviene evitar dos extremos:

-

Interpretar cada avance en investigación cuántica como “el fin de Bitcoin”

-

Afirmar que, como no se han producido ataques comerciales, “no hay motivo de preocupación durante décadas”

La visión más prudente es:

-

A corto plazo, la computación cuántica aún no es un factor directo que afecte a Bitcoin a nivel de transacción.

-

A medio y largo plazo, ya es un asunto real que debe contemplarse en el diseño del protocolo, la arquitectura de la Billetera y la seguridad de los custodios.

-

Para Bitcoin, el riesgo real no es una “ruptura” cuántica repentina, sino la posibilidad de que, durante una ventana de preparación previsible, la comunidad desaproveche la oportunidad de actualizarse a tiempo por controversias, retrasos o subestimación.

La computación cuántica no es una catástrofe inminente, pero probablemente se convertirá en uno de los factores externos más influyentes en la criptografía durante la próxima década o más. Para Bitcoin, el enfoque más profesional no es ni el pánico ni la negación, sino abordarla de forma proactiva como un riesgo a largo plazo, gestionable y susceptible de ser resuelto desde la ingeniería.

Artículos relacionados

¿Qué es Tronscan y cómo puedes usarlo en 2025?

¿Qué es SegWit?

¿Qué es HyperGPT? Todo lo que necesitas saber sobre HGPT

Top 10 Empresas de Minería de Bitcoin

¿Qué es la Billetera HOT en Telegram?