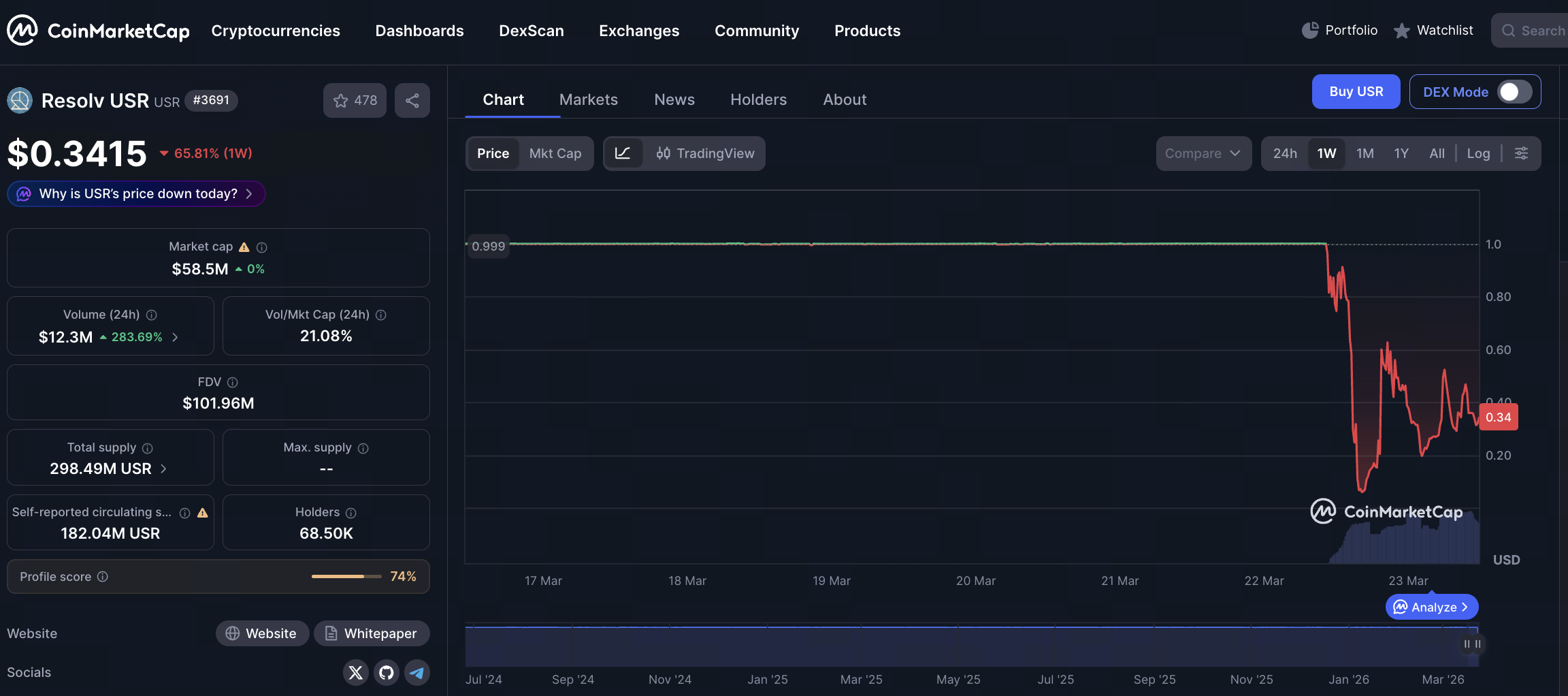

Le stablecoin USR de Resolv a été victime d’une attaque : 80 millions de jetons non adossés ont été créés, provoquant une rupture d’ancrage et des pertes dépassant 25 millions de dollars.

Conception de Resolv et du stablecoin USR : contexte

L’univers actuel des stablecoins en Finance décentralisée (DeFi) se divise en trois catégories principales : les réserves adossées à des monnaies fiduciaires telles que USDC, les modèles surcollatéralisés comme MakerDAO, et les « stablecoins structurés » apparus plus récemment. USR de Resolv appartient à cette dernière catégorie, visant à améliorer l’efficacité du capital tout en maintenant la stabilité du prix.

USR ne s’appuie pas sur un modèle de collatéral unique. Il combine des stratégies de couverture et des mécanismes de tranchage du risque. Le protocole assure généralement la stabilité de la valeur nette des actifs en couvrant l’ETH ou d’autres actifs volatils et met en place des « pools de risque », où certains participants absorbent les pertes en premier lors d’événements extrêmes. Théoriquement, cette approche accroît l’utilisation du capital, mais implique que le système ne fonctionne plus en boucle entièrement autonome sur la blockchain : il dépend désormais de plusieurs composants qui doivent fonctionner de façon coordonnée.

Cette structure multicouche et ces dépendances externes rendent le système plus performant en conditions normales, mais augmentent aussi l’exposition aux risques systémiques en cas de situation anormale.

Revue complète de l’attaque : du mint à la sortie de fonds

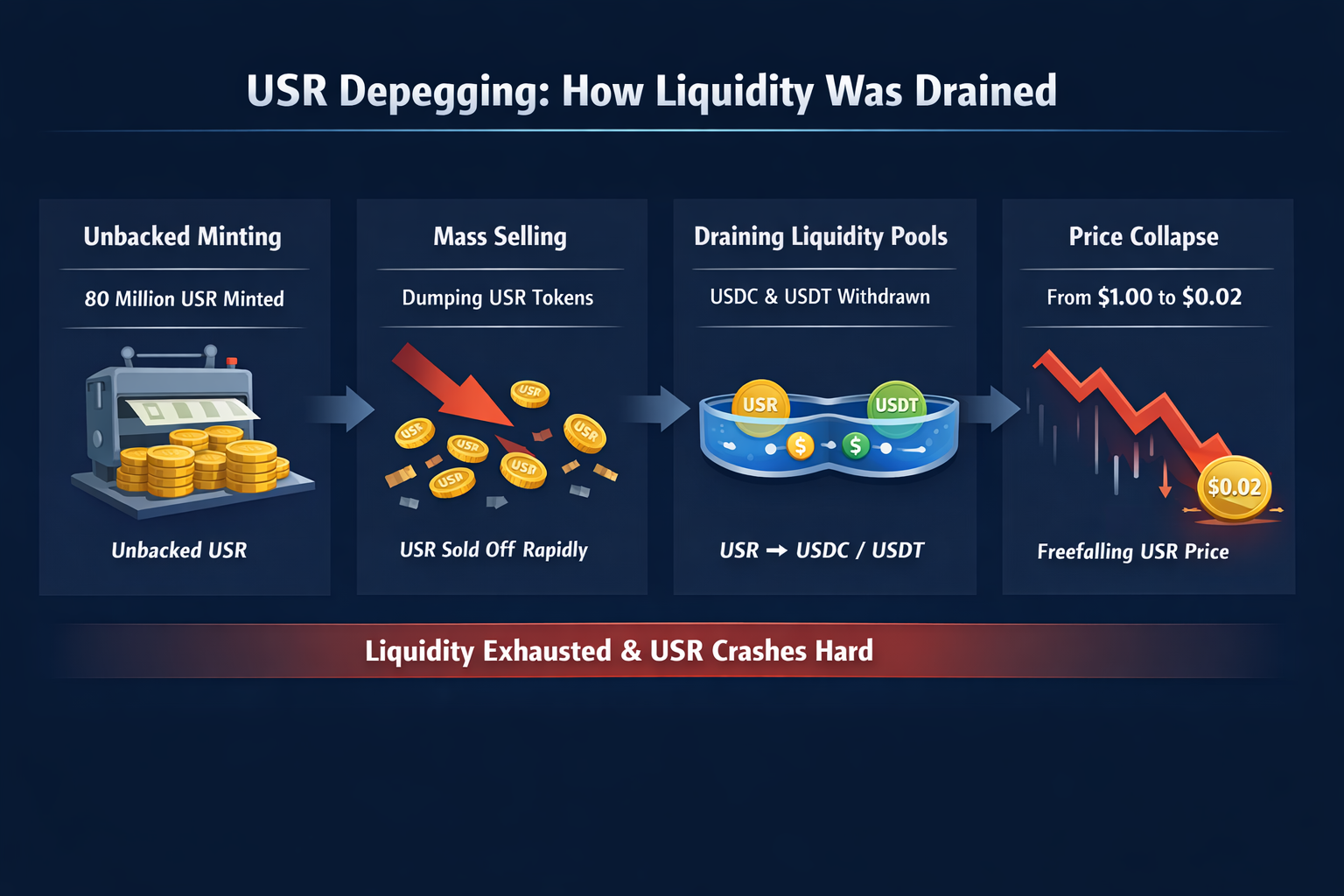

L’activité on-chain révèle que l’attaque contre Resolv était très structurée, suivant un schéma classique : « mint sans collatéral → extraction de liquidité → transfert de valeur ».

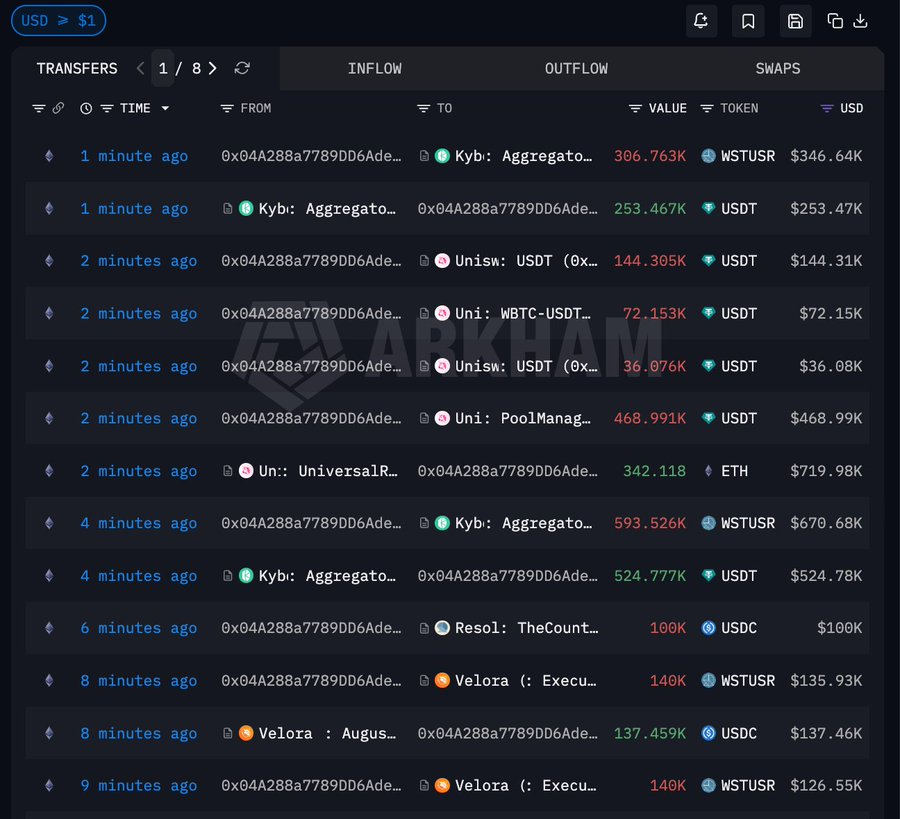

Source : Arkham

Source : Arkham

L’attaquant est entré dans le système avec environ 100 000 USDC en capital de départ, a contourné les mécanismes de vérification essentiels et a directement minté près de 50 millions d’USR. C’est le cœur de l’attaque : le système a autorisé par erreur l’émission massive de stablecoins sans collatéral suffisant, générant une « liquidité non soutenue » artificielle.

Après le mint initial, l’attaquant n’a pas liquidé tous les actifs immédiatement. Environ 35 millions d’USR ont été convertis en wstUSR. Ce changement de format d’actif a permis d’accéder à différents scénarios de liquidité ou de contourner certaines restrictions, tout en facilitant les rachats ultérieurs.

Ensuite, l’attaquant a échangé wstUSR contre USDC et USDT de manière systématique, retirant progressivement des actifs réels des pools de liquidité de stablecoins. Durant cette phase, l’Automated Market Maker (AMM) a absorbé passivement la pression de vente, épuisant les actifs de qualité du pool et provoquant une chute brutale du prix de l’USR — un cas d’école de ruée sur la liquidité.

Après avoir converti les stablecoins en cash, l’attaquant a échangé une partie des USDT contre de l’ETH, accumulant environ 4,55 millions de dollars en ETH. Ce transfert d’actifs vers des tokens plus liquides et moins susceptibles d’être gelés a permis de préserver la valeur et d’isoler le risque.

Analyse de la vulnérabilité centrale : décomposition du mécanisme de confiance

Cet incident diffère des exploits traditionnels de la DeFi qui ciblent les failles du code des smart contracts. Il s’apparente davantage à une violation du point d’entrée de confiance du système.

De nombreux protocoles DeFi modernes ne se reposent plus uniquement sur la logique on-chain pour des opérations critiques telles que le mint, la liquidation ou l’ajustement des paramètres. Ils ajoutent des couches de vérification supplémentaires — autorisation par signature, services backend ou données d’oracles. Ces éléments forment un « modèle de confiance étendu ». Si un maillon est compromis, même une logique on-chain strictement appliquée peut produire des résultats erronés.

Au vu de la nature de cette attaque, il est raisonnable de supposer que le problème provient probablement d’un contournement des contrôles de signature ou de permission, d’une défaillance de la logique de vérification dans certaines conditions, ou d’une manipulation des sources de données off-chain. Quel que soit le détail, le défaut commun était que le système a reconnu à tort un « état non collatéralisé » comme un « état légitime ».

Ce type de vulnérabilité est particulièrement dangereux car il n’est pas facilement détectable lors d’audits de code. Il dépend de la rigueur de l’architecture globale du système.

Processus de décorrélation : drainage rapide de la liquidité

Dans les systèmes de stablecoins, le maintien de la parité dépend autant des mécanismes théoriques que de la structure effective du marché. Lorsqu’un afflux massif d’actifs sans valeur pénètre dans le système, la liquidité — et non la logique du protocole — s’effondre généralement en premier.

Le processus de décorrélation de l’USR a suivi ce schéma. Avec l’arrivée de 80 millions de tokens non collatéralisés dans le pool de liquidité, le marché s’est rapidement déséquilibré : les arbitragistes et les attaquants ont vendu USR en continu, tandis que les USDC et USDT étaient retirés du pool. Comme les AMM utilisent un prix basé sur le ratio d’actifs, la vente unilatérale a rapidement fait chuter le prix de l’USR.

Plusieurs phénomènes classiques sont apparus : le prix a chuté de près de 1 dollar à des niveaux extrêmement bas en peu de temps, les actifs de qualité du pool ont été rapidement épuisés et le slippage de trading s’est fortement accru. Ensemble, ces facteurs ont rendu inefficace toute correction par arbitrage, provoquant une chute libre du prix.

En conséquence, la « parité stable » a échoué, car la condition clé pour la maintenir — une liquidité abondante et saine — avait déjà disparu.

Structure des pertes : propagation du risque dans le système

Un aspect central de cet événement est que les pertes ne se sont pas concentrées sur une seule partie, mais ont été propagées couche par couche à travers la structure DeFi. Les fournisseurs de liquidité ont été touchés en premier, leurs USDC et USDT ayant été retirés des pools en échange d’USR fortement dépréciés. Les détenteurs de stablecoins ont également subi une baisse directe du prix, réduisant la valeur de leurs portefeuilles.

En parallèle, les utilisateurs des marchés de prêts ont été affectés. Lorsque l’USR a servi de collatéral ou de composant d’une paire de trading, la volatilité des prix a déclenché les mécanismes de liquidation, forçant certains utilisateurs à clôturer leurs positions. Dans certaines architectures, des pools de risque ou des mécanismes d’assurance sont conçus pour absorber les chocs, mais sous une pression extrême, ces structures ne peuvent souvent pas couvrir l’ensemble des pertes.

Globalement, cette transmission du risque a montré une « réaction en chaîne » nette : une défaillance dans un maillon s’est rapidement transformée en problème systémique.

Repenser les stablecoins : équilibre entre efficacité et sécurité

L’incident Resolv USR met en lumière un dilemme de longue date : le compromis entre l’efficacité et la sécurité dans la conception des stablecoins. Pour accroître l’efficacité du capital, de plus en plus de projets abaissent les ratios de collatéralisation, introduisent des stratégies de couverture ou adoptent des structures complexes. Ces optimisations augmentent toutefois la complexité du système.

Une complexité accrue multiplie les surfaces d’attaque potentielles, notamment la gestion des permissions, les sources de données et les chemins d’exécution. Sans redondance ni protection suffisantes, le système devient vulnérable aux événements extrêmes. Les conceptions qui reposent fortement sur la liquidité font également de la confiance du marché un facteur critique. Lorsque la confiance faiblit, les mécanismes de stabilisation des prix peinent à fonctionner de façon autonome.

Dans ce contexte, s’appuyer uniquement sur des « modèles avancés » ne permet pas de résoudre ces problèmes et peut introduire de nouveaux risques s’ils ne sont pas validés en profondeur.

Conclusion : les stablecoins DeFi entrent dans une phase de risque complexe

En résumé, l’attaque contre l’USR n’est pas un incident isolé, mais un jalon important dans l’évolution des stablecoins DeFi. L’industrie passe du « risque de modèle simple » au « risque de système complexe », avec des vecteurs d’attaque qui évoluent des vulnérabilités individuelles des contrats vers des failles structurelles multicouches. Les attaquants ont exploité le mécanisme de confiance du système pour mint des tokens non collatéralisés et extraire de la valeur via les marchés de liquidité. Ce processus a causé des pertes économiques directes et a porté un coup significatif à la confiance du marché.

Pour la conception future des stablecoins, cet incident constitue un avertissement clair : dans la quête d’efficacité et d’innovation, il est indispensable de réévaluer les frontières du système et les hypothèses de confiance. Ce n’est qu’en construisant des redondances de sécurité robustes et des mécanismes d’isolation au niveau architectural qu’une véritable stabilité pourra être maintenue dans des environnements complexes.

Articles Connexes

Guide de prévention des arnaques Airdrop

Les 10 meilleurs outils de trading en Crypto

Explication approfondie de Yala: Construction d'un agrégateur de rendement DeFi modulaire avec la stablecoin $YU comme moyen.

Qu'est-ce que Stablecoin ?

La vérité sur la pièce PI : pourrait-elle être le prochain Bitcoin ?