Ripple présente la feuille de route de migration post-quantique de XRPL : la blockchain s’apprête à entrer dans l’ère de la sécurité quantique

Feuille de route post-quantique du XRPL publiée

Ripple a récemment publié la feuille de route de migration post-quantique du XRP Ledger (XRPL), avec pour objectif de faire migrer l’ensemble du réseau vers la cryptographie post-quantique (PQC) d’ici 2028. Contrairement aux mises à niveau on-chain traditionnelles, souvent limitées à des correctifs ponctuels, cette initiative prévoit une refonte globale des comptes, des signatures et de la logique de vérification, sur une période d’environ 3 à 4 ans, intégrant explicitement des mesures d’urgence pour les scénarios extrêmes.

Pour clarifier la stratégie principale, trois concepts clés sont à retenir :

-

Migration progressive : la transition s’effectue par étapes afin de limiter les risques systémiques liés à un basculement brutal.

-

Fonctionnement parallèle : les anciennes et nouvelles hypothèses cryptographiques coexistent temporairement afin de réduire les frictions au sein de l’écosystème.

-

Commutateur d’urgence : une voie de convergence rapide est prévue en cas de « saut quantique » des capacités de calcul.

XRPL construit une infrastructure de confiance adaptative de façon proactive, sans attendre que les menaces quantiques se concrétisent.

Contexte et calendrier : pourquoi la menace quantique devient un enjeu réel

Les principales blockchains publiques, telles que Bitcoin, Ethereum et XRPL, reposent depuis toujours sur la cryptographie à courbe elliptique (ECC) et les hypothèses de logarithme discret. L’algorithme de Shor en informatique quantique remet en cause ces systèmes sur le plan théorique. Ce qui fait passer ce risque d’un enjeu académique à une priorité d’ingénierie et de gouvernance, c’est l’apparition d’un vecteur d’attaque concret : collecter maintenant, déchiffrer plus tard. Des acteurs malveillants peuvent aujourd’hui récolter des clés publiques et des textes chiffrés on-chain, puis, à mesure que la puissance de calcul quantique devient accessible, tenter d’en dériver les clés privées et d’accéder aux actifs.

Ce contexte a modifié la perspective sécuritaire :

-

Les risques ne se limitent pas au moment où l’informatique quantique deviendra opérationnelle.

-

L’exposition prolongée de données sensibles on-chain a peut-être déjà enclenché le compte à rebours.

-

Le débat sectoriel n’est plus « est-ce possible ? » mais « à quel point faut-il s’y préparer rapidement ? ».

Décomposition technique : le plan de migration en quatre étapes du XRPL

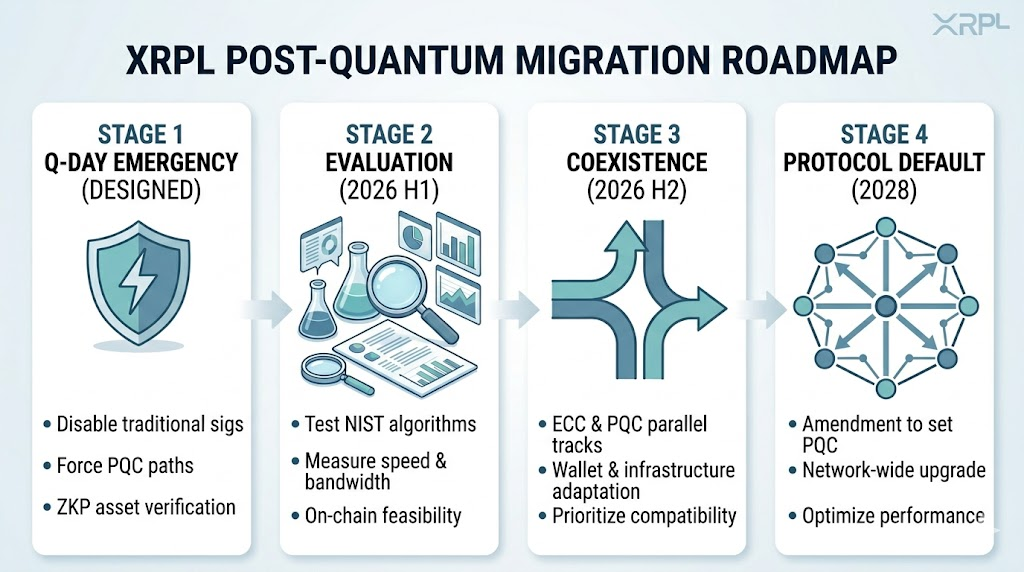

XRPL évite délibérément une transition brutale et unique. La feuille de route s’articule autour de quatre étapes évolutives :

-

Mécanisme d’urgence Q-Day (déjà conçu) : si les capacités quantiques progressent soudainement, le réseau pourra désactiver rapidement les signatures classiques, imposer la vérification post-quantique et utiliser des preuves à divulgation nulle de connaissance pour valider la propriété des actifs, garantissant ainsi que le contrôle ne soit pas compromis, même dans les pires scénarios.

-

Premier semestre 2026 : évaluation et expérimentation des algorithmes : tests des algorithmes post-quantiques recommandés par le NIST (schémas à réseaux, signatures par hachage), avec un accent sur la taille des signatures, la rapidité de vérification, l’utilisation de la bande passante et les exigences de taux de hachage des nœuds — pour déterminer la viabilité dans des environnements blockchain réels.

-

Deuxième semestre 2026 : fonctionnement parallèle : ECC et PQC fonctionnent simultanément, permettant aux portefeuilles, applications et infrastructures de s’adapter progressivement. L’objectif est de limiter les frictions, pas d’accélérer la transition.

-

2028 : transition finale au niveau du protocole : les solutions post-quantiques deviennent la norme du protocole via amendement, finalisant la mise à niveau du réseau tout en poursuivant l’optimisation des performances, de la charge des nœuds et de la stabilité du réseau.

Principaux défis techniques : compatibilité entre PQC et blockchain

La cryptographie post-quantique implique généralement un coût on-chain plus élevé pour une sécurité renforcée à long terme, avec trois défis majeurs :

-

Taille des signatures : les signatures ECDSA font de quelques dizaines à quelques centaines d’octets, tandis que de nombreuses signatures PQC atteignent le kilo-octet, ce qui augmente les besoins en transmission et en stockage.

-

Performance de vérification : la complexité accrue peut ralentir la vérification, diminuer le débit et accroître les exigences matérielles pour les nœuds.

-

Expansion de l’état : des clés et signatures plus volumineuses accélèrent la croissance des données on-chain, posant des défis pour l’exploitation et les coûts de décentralisation à long terme.

Il ne s’agit donc pas seulement « d’adopter un algorithme plus sûr », mais de repenser l’équilibre entre performance, sécurité et décentralisation.

Évolution du modèle de sécurité : de la « prévention des hackers » à « l’anticipation des futurs paradigmes informatiques »

La sécurité traditionnelle visait principalement les vulnérabilités, les clés privées et les attaques sur le consensus. La migration post-quantique apporte un nouvel enjeu : les hypothèses cryptographiques elles-mêmes peuvent devenir caduques à l’avenir. Cela ajoute une dimension temporelle claire au modèle de sécurité — défense à court terme contre les attaquants et les failles de mise en œuvre, protection à moyen terme contre les défaillances de conception et de gouvernance, et anticipation à long terme pour des mises à niveau face aux changements de paradigme. La feuille de route du XRPL se distingue en traduisant cette vision long terme en échéances et mécanismes concrets.

Comparaison sectorielle : pourquoi XRPL est en avance

L’avance du XRPL s’explique par plusieurs atouts structurels :

-

Comptes et permissions flexibles : la rotation des clés et la gestion Multi-signature permettent de « changer de clés » sans déplacer les actifs, clarifiant ainsi les chemins de migration.

-

Coordination des mises à niveau maîtrisée : par rapport à des chaînes très fragmentées et à la gouvernance stagnante, le processus d’amendement du XRPL rend la mise en œuvre plus prévisible.

-

Sensibilité accrue à la sécurité de long terme : les cas d’usage institutionnels — paiements et règlements transfrontaliers — exigent un haut niveau de conformité, de conservation et de confiance sur la durée, ce qui rend la migration progressive plus acceptable.

Précisons que « faire figure de leader » ne signifie pas absence de risque ; cela rend simplement l’incertitude visible plus tôt et répartit les coûts dans le temps.

Risques et incertitudes : aspects techniques, écosystémiques et temporels

Même avec une feuille de route claire, des incertitudes demeurent à trois niveaux :

-

Technique : les standards et algorithmes évoluent ; la sécurité et la mise en œuvre nécessitent une validation continue.

-

Écosystème : si portefeuilles, plateformes d’échange, dépositaires et applications associées ne sont pas synchronisés, les mises à niveau du protocole peuvent être « complètes on-chain mais incomplètes pour les utilisateurs ».

-

Temporalité : l’évolution de l’informatique quantique est imprévisible ; le Q-Day peut arriver bien plus tôt ou plus tard, ce qui impacte la probabilité et le calendrier des mécanismes d’urgence.

Évolution du secteur selon la trajectoire de l’informatique quantique

Trois scénarios simplifiés illustrent les divergences possibles :

-

Scénario de base (progrès quantique modéré) : le XRPL poursuit son plan, le reste de l’industrie suit progressivement, et le post-quantique devient un thème structurel de long terme.

-

Scénario de percée rapide (Q-Day anticipé) : les réseaux dotés de mécanismes d’urgence et de migration parallèle peuvent rapidement aligner leurs hypothèses de confiance ; les chaînes non préparées pourraient subir des pressions en cascade sur la liquidité, la conservation et l’interopérabilité Cross-chain.

-

Scénario de goulot d’étranglement à long terme (performance PQC limitée) : le secteur pourrait rester longtemps tiraillé entre mises à niveau de sécurité, coûts et débit, avec des risques persistants et des calendriers de migration régulièrement réévalués.

Impact sur l’investissement et le secteur : qui en bénéficie, qui en supporte la charge

Structurellement, le sujet agit comme une variable lente et une prime/décote de crédit, plutôt qu’un catalyseur d’événement à court terme. Les principaux bénéficiaires seront l’infrastructure cryptographique post-quantique, les capacités de vérification et de preuve on-chain haute performance, ainsi que les portefeuilles et systèmes de conservation offrant un support solide pour la rotation des clés et les nouveaux standards de signatures. Les acteurs sous pression sont les protocoles et applications aux chemins de mise à niveau incertains, aux coûts de coordination de gouvernance élevés ou dépendant fortement de signatures héritées et d’états difficiles à migrer.

Conclusion : une « variable lente » transforme les fondations du secteur

La feuille de route post-quantique du XRPL ne se résume pas à des fluctuations de prix à court terme ; elle réécrit en profondeur les règles de la concurrence pour déterminer quelles chaînes resteront dignes de confiance sur la prochaine décennie. L’industrie passe de « l’application de la cryptographie à la blockchain » à « la conception de chaînes comme systèmes de sécurité résilients face aux futurs paradigmes informatiques ». Les acteurs capables de réussir cette transition plus tôt et avec fiabilité seront les mieux placés pour la prochaine vague de compétition sur l’infrastructure.

Articles Connexes

Falcon Finance vs Ethena : analyse approfondie du paysage des stablecoins synthétiques

Falcon Finance Tokenomics : Explication du mécanisme de capture de valeur FF

Plasma (XPL) face aux systèmes de paiement traditionnels : une nouvelle approche du règlement transfrontalier et du cadre de liquidité pour les stablecoins

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables

Morpho vs Aave : analyse des différences de mécanisme et de structure entre les protocoles de prêt DeFi