Définition du système P2P

Qu’est-ce qu’un système P2P ?

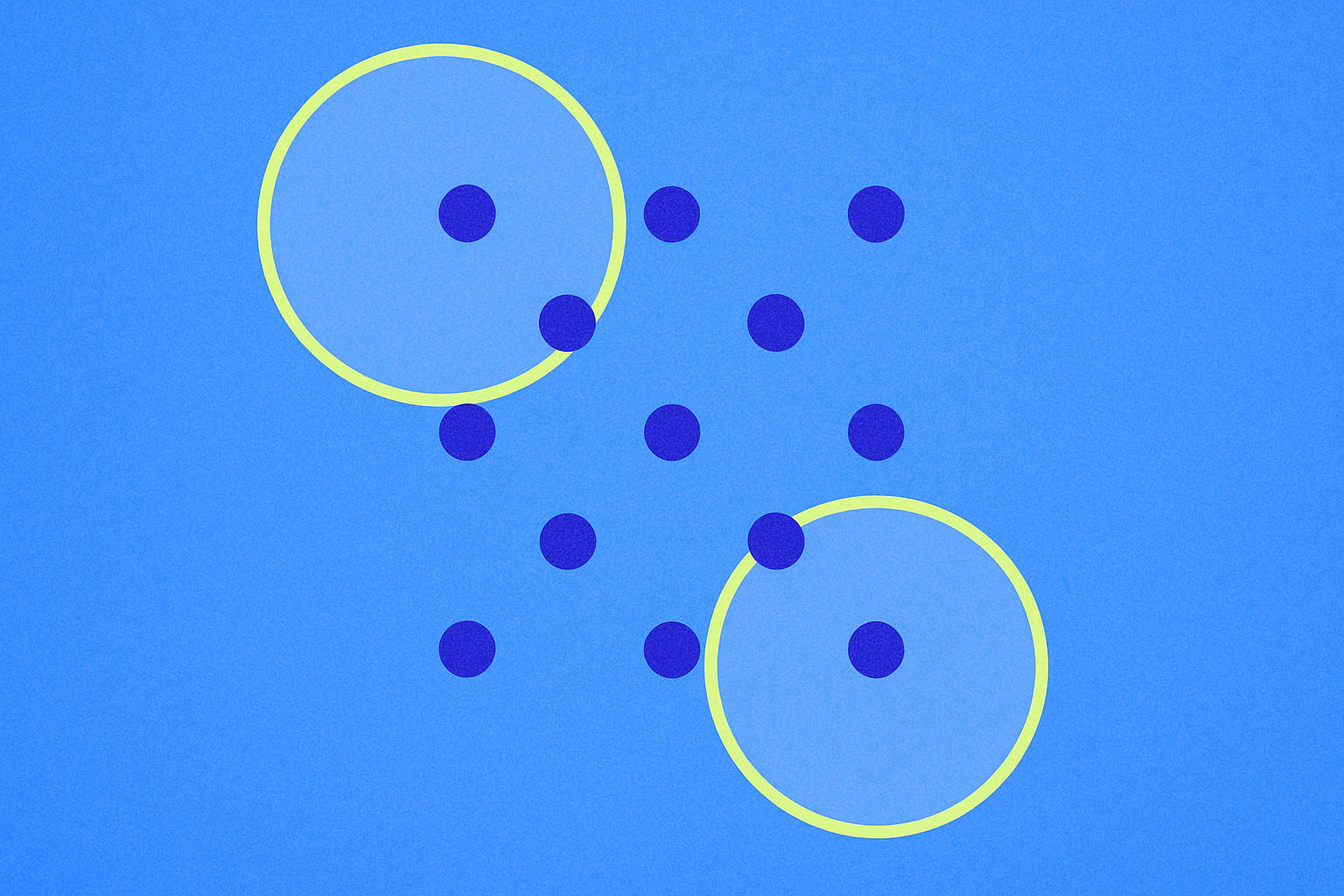

Un système P2P (peer-to-peer) désigne une architecture réseau décentralisée où les participants échangent directement des données, sans passer par un serveur central. Dans ce modèle, chaque « nœud » correspond à un appareil ou une application capable de recevoir et de transmettre des informations.

Dans un système P2P, le réseau fonctionne comme une communauté : chaque nœud relaie les messages et partage les ressources. Les exemples les plus connus incluent le réseau de nœuds blockchain, le partage de fichiers BitTorrent et le trading de cryptomonnaies de pair à pair.

Pourquoi les systèmes P2P sont-ils essentiels à la blockchain ?

Les systèmes P2P forment la base du réseau blockchain, rendant possible une véritable « décentralisation » où aucune entité unique ne contrôle l’ensemble. Les nœuds diffusent transactions et blocs entre eux, assurant la cohérence des données par vérification mutuelle.

Cette architecture offre une forte tolérance aux pannes et une résistance à la censure. Même si certains nœuds sont hors ligne, les autres continuent de relayer et d’enregistrer les données, maintenant ainsi le réseau. L’accès est également ouvert : chacun peut rejoindre le réseau avec son propre appareil, ce qui renforce la transparence et la vérifiabilité.

Comment fonctionnent les systèmes P2P ?

Le fonctionnement d’un système P2P repose sur la découverte des nœuds et la propagation des messages. La découverte des nœuds consiste à trouver des pairs pour se connecter ; la propagation des messages permet de diffuser transactions ou données entre nœuds voisins. De nombreuses blockchains utilisent un « gossip protocol » — analogue au bouche-à-oreille — pour transmettre l’information de proche en proche jusqu’à l’ensemble du réseau (en savoir plus).

Pour optimiser la découverte de ressources, certains systèmes P2P utilisent des méthodes d’indexation distribuée, semblables à un « annuaire téléphonique distribué ». Les Distributed Hash Tables (DHT), par exemple, répartissent la gestion des index entre les nœuds selon des plages de clés, limitant ainsi la dépendance à un centre unique.

Dans les réseaux domestiques, les routeurs bloquent souvent l’accès externe direct aux appareils — c’est le « problème NAT ». Les systèmes P2P le contournent généralement grâce au mappage de ports ou à des nœuds relais pour établir des connexions stables entre pairs.

Quels sont les principaux usages des systèmes P2P dans la crypto ?

Les systèmes P2P ont de nombreux usages dans l’univers crypto :

- Propagation des nœuds blockchain : les nœuds Bitcoin et Ethereum diffusent transactions et synchronisent les blocs dans un système P2P, permettant à ceux qui reçoivent l’information en premier de la relayer en premier.

- Distribution de contenu et vérification des NFT : des protocoles comme IPFS distribuent et stockent métadonnées ou fichiers pour les objets numériques sans serveur unique, améliorant la disponibilité.

- Trading fiat de pair à pair : le module de trading fiat P2P de Gate permet aux acheteurs et vendeurs de payer directement ; la plateforme séquestre les actifs crypto, ne les libérant qu’après confirmation du paiement, ce qui réduit les litiges et la fraude.

- Transferts directs entre portefeuilles : les utilisateurs initient des transferts via leurs portefeuilles ; les nœuds du réseau valident et transmettent les transactions dans le système P2P jusqu’à leur enregistrement par les mineurs ou validateurs.

Comment un système P2P se distingue-t-il d’une architecture client-serveur ?

La différence majeure entre systèmes P2P et architectures client-serveur tient à la centralisation. Les modèles client-serveur reposent sur un ou plusieurs serveurs centraux pour la gestion des requêtes, le stockage et le contrôle ; les systèmes P2P répartissent la transmission et la collaboration entre tous les nœuds.

Les réseaux P2P sont donc plus résilients : si un nœud tombe, le réseau reste opérationnel. À l’inverse, les architectures client-serveur offrent une gestion centralisée, un contrôle d’accès et une optimisation des performances plus simples, adaptées aux besoins de cohérence stricte et de gouvernance. Beaucoup de systèmes combinent les deux modèles pour une efficacité optimale.

Quels risques prendre en compte lors de l’utilisation de systèmes P2P ?

Trois grandes catégories de risques sont associées aux systèmes P2P : réseau, vie privée et finances.

Les risques réseau incluent les « attaques Sybil » (création de faux nœuds pour manipuler le consensus) et les « attaques d’éclipse » (isolement de nœuds cibles parmi des pairs malveillants), qui peuvent compromettre l’intégrité des informations ou le routage. Il est recommandé d’utiliser des listes de nœuds de confiance, de limiter le nombre de connexions et de maintenir les logiciels à jour.

Les risques pour la vie privée proviennent des connexions directes : votre adresse IP et d’autres informations réseau peuvent être visibles par les pairs. Utilisez des paramètres de routeur sécurisés, envisagez un service relais si nécessaire et ne communiquez qu’avec des parties fiables.

Les risques financiers concernent surtout le trading fiat P2P : vérifiez toujours les comptes destinataires et confirmez la réception des fonds avant de libérer des actifs crypto. Le mécanisme d’entiercement de Gate réduit ce risque, mais restez vigilant face au phishing et aux fausses captures d’écran lors des échanges et transferts ; suivez les procédures de litige de la plateforme si besoin.

Comment expérimenter un système P2P par vous-même ?

Étape 1 : Exécutez un nœud blockchain. Installez le logiciel de nœud Bitcoin ou Ethereum sur votre ordinateur pour rejoindre le réseau P2P et synchroniser les blocs : vous pourrez observer la propagation des transactions et des blocs.

Étape 2 : Essayez la distribution de contenu décentralisée. Installez un client IPFS, publiez un fichier sur le réseau, puis récupérez-le depuis un autre appareil pour voir comment les nœuds accèdent aux données via l’indexation distribuée.

Étape 3 : Réalisez un trading fiat de pair à pair. Utilisez le module P2P fiat de Gate pour choisir un marchand ou un particulier, vérifier les conditions de l’ordre, effectuer le paiement et recevoir les actifs crypto sous protection d’entiercement : vous combinerez appariement direct et garanties de la plateforme.

Étape 4 : Gérez votre environnement réseau. Vérifiez les ports du routeur et les paramètres NAT ; activez le transfert de ports ou utilisez des solutions relais pour améliorer la stabilité de la connexion dans les systèmes P2P.

Quelles sont les tendances du développement des systèmes P2P ?

Les systèmes P2P évoluent vers des performances accrues et une confidentialité renforcée. Les couches réseau modernes adoptent des protocoles plus rapides (comme les améliorations UDP ou QUIC) pour accélérer la propagation des messages ; les progrès en confidentialité incluent des échanges cryptés et un routage anonyme pour limiter l’exposition des informations réseau.

Dans les réseaux blockchain, le nombre de nœuds et leur répartition géographique sont en croissance. Selon Bitnodes, le nombre de nœuds Bitcoin visibles était d’environ 15 000 à la mi-2024 (Source : Bitnodes, juin 2024), ce chiffre variant selon les périodes et conditions. De plus en plus de projets adoptent des piles réseau modulaires et des bibliothèques P2P pluggables (comme libp2p) pour s’adapter à différents mécanismes de consensus et contraintes de ressources.

Points clés sur les systèmes P2P

Les systèmes P2P relient les participants directement, sans serveur central, et forment la base des applications décentralisées comme les blockchains. Ils synchronisent les données grâce à la découverte des nœuds et à la propagation des messages, offrant une tolérance aux pannes supérieure et une participation ouverte. Leur utilisation efficace implique de combiner les dispositifs d’entiercement et de sécurité pour gérer les risques réseau et financiers. Avec l’évolution des protocoles et des technologies de confidentialité, les systèmes P2P tendent vers un meilleur équilibre entre performance, disponibilité et conformité réglementaire.

FAQ

Quelle différence entre communication P2P et téléchargement P2P ?

Les deux reposent sur l’architecture P2P mais remplissent des fonctions différentes. La communication P2P signifie que deux appareils échangent directement des messages (par exemple, messagerie instantanée), tandis que le téléchargement P2P consiste à récupérer un fichier simultanément depuis plusieurs ordinateurs d’utilisateurs. Dans les réseaux blockchain, le P2P sert principalement à la communication — les nœuds synchronisent les données du registre — mais les deux modes relèvent du principe de décentralisation.

Pourquoi la blockchain doit-elle adopter une architecture P2P ?

La blockchain nécessite une organisation décentralisée sans serveur central. Le modèle P2P permet à chaque nœud de stocker les données, de vérifier les transactions et de diffuser l’information de manière équitable ; ainsi, la défaillance d’un nœud ne peut pas faire tomber l’ensemble du réseau. À l’inverse, si le serveur d’un système client-serveur est attaqué ou mis hors service, tout le système peut cesser de fonctionner.

Quelles sont les conditions pour rejoindre un réseau P2P ?

Il faut disposer d’un logiciel de portefeuille ou de nœud adapté (par exemple, le client Bitcoin), d’une connexion Internet stable et d’un espace de stockage suffisant. Sur la plateforme Gate, il est possible de rejoindre le réseau P2P de la blockchain via les fonctionnalités du portefeuille. Les utilisateurs classiques n’ont pas besoin de configuration complexe : le logiciel de portefeuille découvre automatiquement les autres nœuds.

Avoir davantage de nœuds dans un réseau P2P est-il toujours préférable ?

Un plus grand nombre de nœuds améliore la sécurité et la décentralisation, mais augmente aussi la latence de vérification. Bitcoin compte plusieurs dizaines de milliers de nœuds pour une sécurité élevée, mais avec des confirmations de transactions plus lentes ; Ethereum possède aussi de nombreux nœuds, mais utilise des light clients pour alléger les exigences matérielles. Le choix entre nœud complet et light node dépend des capacités de l’appareil et des préférences en matière de sécurité.

Les systèmes P2P sont-ils vulnérables au piratage ?

Les réseaux P2P, sans point de défaillance unique, sont plus difficiles à attaquer que les serveurs centralisés. Cependant, chaque nœud peut être exposé à des attaques DDoS ou à des acteurs malveillants. Les protections recommandées incluent l’utilisation de logiciels à jour, de pare-feux et la limitation du nombre de connexions par nœud. Les plateformes telles que Gate mettent en place des dispositifs de sécurité avancés, si bien que les utilisateurs n’ont pas à s’en soucier outre mesure.

Articles Connexes

Qu'est-ce que Tronscan et comment pouvez-vous l'utiliser en 2025?

Qu'est-ce que Solscan et comment l'utiliser ? (Mise à jour 2025)