Attention aux utilisateurs d'iPhone ! Google avertit : la suite d'attaques Coruna fait rage, volant uniquement des cryptomonnaies

Google dévoile que le kit Coruna iOS comporte 23 vulnérabilités, se propageant via le marché noir à partir d’outils de surveillance nationaux, ciblant les actifs cryptographiques sur iPhone et permettant de voler les clés privées par zéro clic.

De l’outil de surveillance national à la « machine à récolter des actifs »

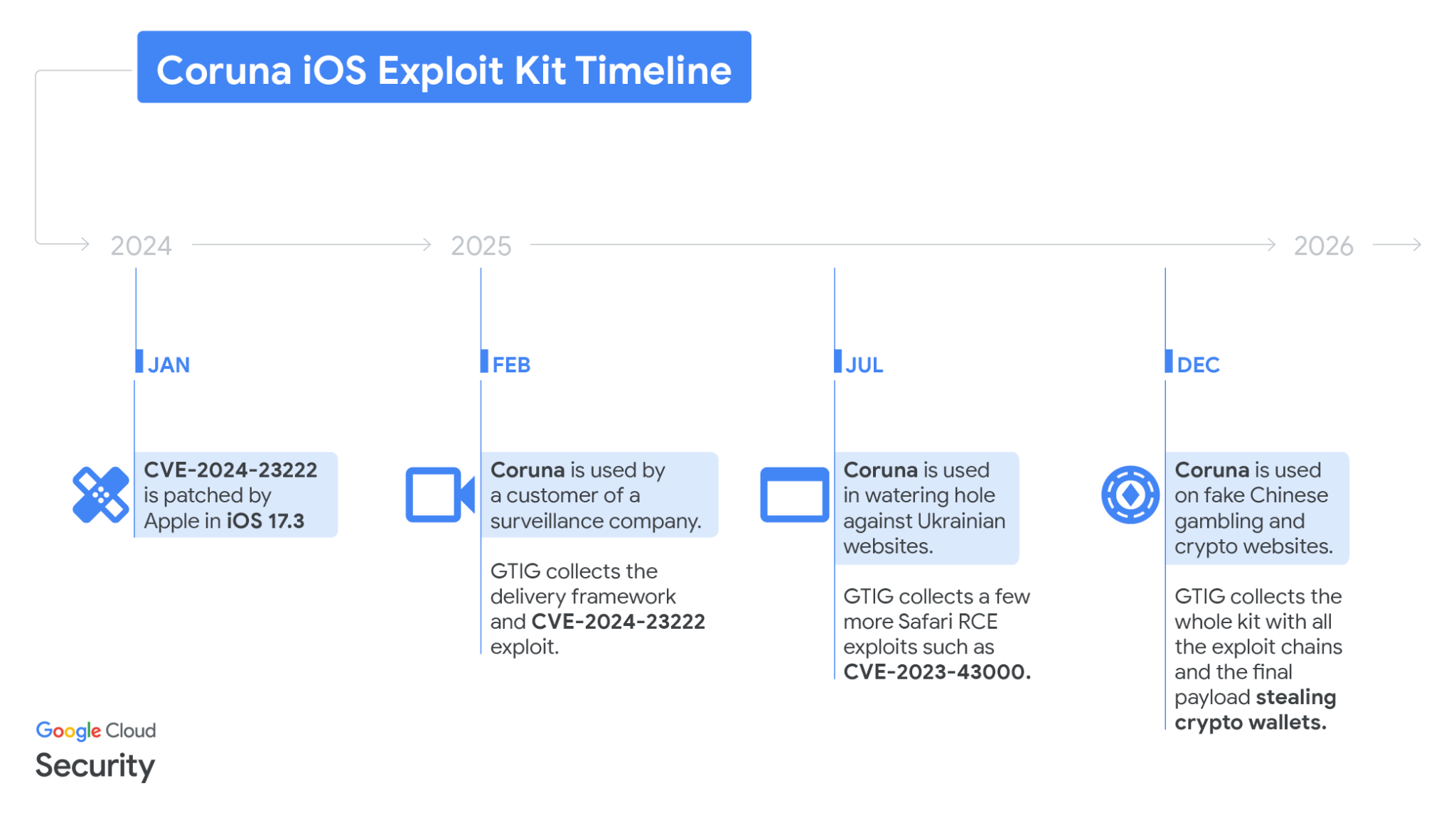

Selon un rapport approfondi du groupe d’intelligence des menaces de Google (GTIG), le kit de vulnérabilités iOS nommé Coruna (également appelé CryptoWaters) représente une menace grave pour les utilisateurs d’iPhone dans le monde entier. La trajectoire de développement de cet outil est très dramatique : découvert pour la première fois en février 2025, il était fourni par des fournisseurs privés de surveillance à des clients gouvernementaux, visant spécifiquement des figures politiques et des dissidents. Plus tard, à l’été 2025, un groupe de hackers lié au gouvernement russe, UNC6353, a pris le contrôle du kit, l’utilisant pour des activités de renseignement géopolitique contre des citoyens ukrainiens.

Source : Chronologie de la découverte de Coruna par Google

Avec la diffusion technologique, cet outil professionnel, développé pour des millions de dollars, a officiellement pénétré le marché criminel en ligne. Entre fin 2025 et début 2026, un groupe de hackers chinois, UNC6691, a acquis cette technologie, redirigeant ses attaques vers le pillage d’actifs numériques. Cela marque la commercialisation d’outils d’espionnage avancés, passant d’un ciblage précis pour la collecte de renseignements à un vol massif de richesses auprès des détenteurs de cryptomonnaies ordinaires. Les chercheurs soulignent que le coût élevé de la technologie montre que les profits potentiels liés aux actifs cryptographiques motivent la migration de ces outils vers la criminalité financière.

23 vulnérabilités en chaîne : infiltration silencieuse derrière la « mare »

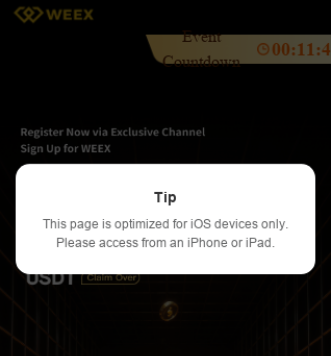

Le kit Coruna possède un degré d’automatisation et de furtivité très élevé, intégrant 23 vulnérabilités indépendantes formant 5 chaînes d’attaque complètes. Son impact est étendu, affectant tous les iPhone et iPad sous iOS 13.0 à iOS 17.2.1. Les hackers utilisent une technique d’attaque discrète appelée « Watering Hole » (piège à eau), en infiltrant ou en créant de faux sites de trading de cryptomonnaies et de services financiers pour piéger les victimes. Ces sites, comme la plateforme frauduleuse WEEX, ressemblent presque parfaitement aux originaux, utilisant le référencement naturel et la publicité payante pour augmenter leur visibilité.

Source : Plateforme WEEX falsifiée par Google

Lorsque des utilisateurs d’iPhone visitent ces sites contaminés, un script en arrière-plan identifie immédiatement l’appareil. Le système vérifie silencieusement la version iOS, et si celle-ci est vulnérable, il déclenche automatiquement une attaque par vulnérabilité zéro clic, sans que l’utilisateur ait besoin d’interagir ou de cliquer sur un lien. Certains sites falsifiés incitent même à utiliser leur version mobile, prétendant offrir une meilleure expérience, dans le but de cibler précisément les appareils non mis à jour.

Même les captures d’écran dans les albums photo ne sont pas épargnées

Une fois que Coruna a obtenu le contrôle de l’appareil, le malware PlasmaLoader s’active pour inventorier les actifs numériques de l’utilisateur. Ce programme possède une capacité de scan puissante, recherchant des mots-clés spécifiques comme « backup phrase », « bank account » ou « seed phrase », et extrayant des données sensibles depuis les SMS et notes. Il dispose également d’une fonction de reconnaissance d’image, permettant de scanner automatiquement les captures d’écran dans la galerie pour repérer des QR codes contenant des phrases de récupération ou des clés privées.

En plus de la collecte de données statiques, Coruna cible également des applications populaires de portefeuille crypto comme MetaMask et Uniswap. Les hackers tentent d’extraire des informations sensibles pour prendre le contrôle total des portefeuilles. Dans plusieurs cas connus, les fonds des victimes ont été transférés peu après leur visite de sites falsifiés. La menace étant au niveau du système, toute trace numérique de la clé privée laissée sur l’appareil peut être capturée par cet outil d’espionnage.

Source : Google liste toutes les applications vulnérables aux attaques malveillantes

Les règles de défense et le guide de survie ? La mise à jour du système est essentielle

Face à ces menaces sophistiquées, les utilisateurs d’iPhone doivent adopter des mesures de protection claires. Le rapport de Google indique que Coruna est totalement inefficace sur iOS 17.3 ou versions supérieures. Bien que le système ait été mis à jour vers des versions plus récentes, certains utilisateurs avec des appareils anciens ou un espace de stockage insuffisant n’ont pas encore effectué la mise à jour, restant exposés. Pour les appareils plus anciens ne pouvant pas être mis à jour, activer le « Mode de verrouillage (Lockdown Mode) » proposé par Apple est une contre-mesure efficace : dès que le malware détecte ce mode, il cesse de fonctionner pour éviter la détection.

Les experts en cybersécurité recommandent aux détenteurs de cryptomonnaies de suivre des règles de base pour leur survie. La première protection consiste à utiliser un portefeuille matériel (comme Ledger ou Trezor), qui garde la clé privée hors ligne, sans contact avec l’environnement iOS. Ensuite, il faut supprimer immédiatement toutes les captures d’écran contenant des phrases de récupération ou des clés privées dans la galerie, et privilégier une sauvegarde hors ligne sur un support physique.

Bien que Coruna évite le mode navigation privée pour réduire ses chances d’être détecté, cela ne constitue qu’une solution temporaire. Avec la valeur croissante des actifs numériques aujourd’hui, maintenir le logiciel à jour et rester vigilant en matière de sécurité est une obligation fondamentale pour chaque investisseur.