Serangan Address Poisoning Semakin Marak di Ethereum

Beberapa minggu lalu, seorang pengguna Etherscan bernama Nima membagikan pengalaman tidak menyenangkan setelah menerima lebih dari 89 email Address Watch Alert hanya beberapa saat setelah melakukan dua transfer stablecoin.

Nima mencatat bahwa peringatan tersebut dipicu oleh transaksi address poisoning yang sengaja dibuat untuk memasukkan alamat tiruan ke dalam riwayat transaksi dompet. Tujuan utamanya adalah menipu pengguna agar menyalin alamat yang salah saat melakukan transfer berikutnya.

Address poisoning telah ada di Ethereum selama beberapa tahun. Namun, insiden seperti ini menunjukkan betapa otomatis dan masifnya kampanye tersebut saat ini. Apa yang dulunya hanya spam sesekali kini dapat dijalankan secara besar-besaran, seringkali mengirimkan transfer poison hanya dalam hitungan menit setelah transaksi sah.

Untuk memahami mengapa serangan ini tampak semakin meluas, ada dua hal yang perlu diperhatikan: bagaimana evolusi kampanye address poisoning, dan mengapa kampanye ini sangat mudah dijalankan secara masif.

Kami juga menyoroti satu aturan sederhana yang perlu diingat untuk membantu melindungi diri Anda dari serangan ini.

1) Address Poisoning Sudah Menjadi Industri

Address poisoning dulunya dianggap sebagai trik khusus yang digunakan oleh penyerang oportunistik. Kini, hal ini semakin menyerupai operasi yang terindustrialisasi.

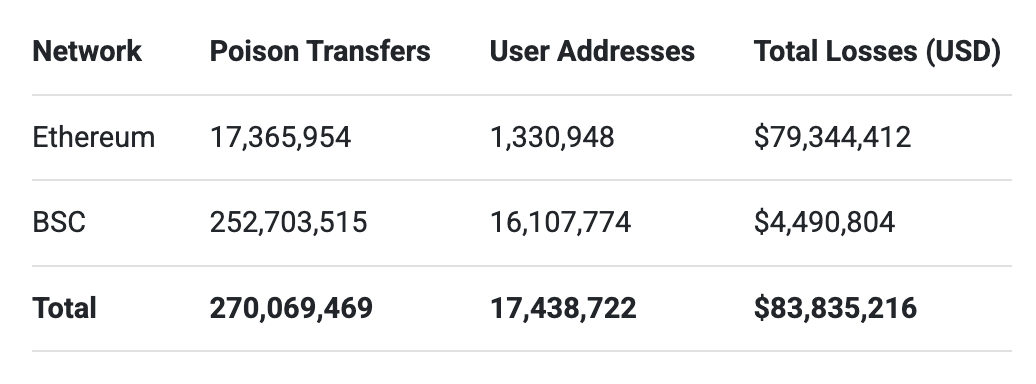

Sebuah studi tahun 2025 yang menganalisis aktivitas address poisoning antara Juli 2022 hingga Juni 2024, sebelum pembaruan Fusaka, mengidentifikasi sekitar 17 juta upaya poisoning yang menargetkan sekitar 1,3 juta pengguna Ethereum, dengan kerugian terkonfirmasi setidaknya sebesar \$79,3 juta.

Tabel di bawah ini menggambarkan skala aktivitas address poisoning di Ethereum dan BSC antara Juli 2022 hingga Juni 2024, berdasarkan temuan studi Blockchain Address Poisoning. Pada blockchain seperti BSC, di mana biaya transaksi jauh lebih rendah, transfer poison terjadi 1.355% lebih sering.

Penyerang rutin memantau aktivitas blockchain untuk mengidentifikasi target potensial. Setelah transaksi terdeteksi, sistem otomatis menghasilkan alamat tiruan yang meniru karakter awal dan akhir dari alamat sah yang pernah berinteraksi dengan pengguna. Transfer poison kemudian dikirim ke alamat target agar alamat tiruan tersebut muncul di riwayat transaksi.

Target potensial adalah alamat yang lebih mungkin menguntungkan bagi penyerang. Alamat yang sering melakukan transfer, memiliki saldo token signifikan, atau terlibat dalam transfer besar cenderung menerima lebih banyak upaya poisoning.

Persaingan Mendorong Efisiensi

Salah satu temuan menarik dari riset tahun 2025 adalah bahwa kelompok penyerang yang berbeda sering bersaing satu sama lain. Dalam banyak kampanye poisoning, beberapa penyerang mengirim transfer poison ke alamat yang sama pada waktu yang hampir bersamaan.

Setiap penyerang berupaya memasukkan alamat tiruannya ke riwayat transaksi pengguna sebelum yang lain. Siapa pun yang berhasil lebih dulu meningkatkan kemungkinan alamatnya akan disalin kemudian.

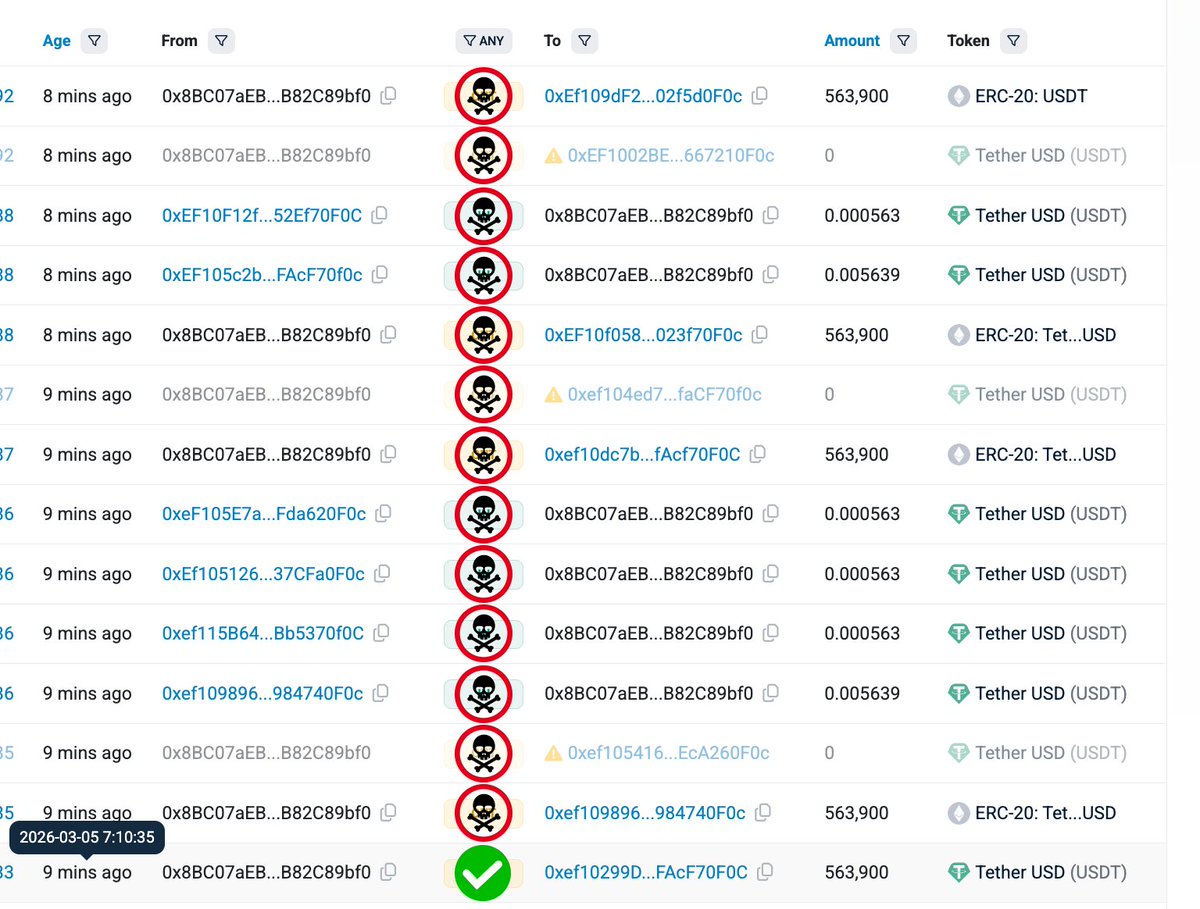

Alamat di bawah ini menunjukkan skala persaingan tersebut. Dalam kasus ini, 13 transfer poison ditanamkan hanya dalam beberapa menit setelah transfer USDT yang sah.

Catatan: Etherscan secara default menyembunyikan transfer bernilai nol; dalam demo ini transfer tersebut ditampilkan.

Taktik umum yang digunakan dalam serangan address poisoning meliputi

transfer dust, transfer token tiruan, dan transfer token bernilai nol

2) Mengapa Serangan Ini Mudah Dilakukan Secara Masif

Sekilas, address poisoning mungkin tampak tidak efektif. Sebagian besar pengguna memang tidak akan terjebak. Namun, aspek ekonomi dari serangan ini menunjukkan hal yang berbeda.

Permainan Angka

Peneliti menemukan bahwa satu upaya poisoning memiliki tingkat keberhasilan sekitar 0,01% di Ethereum. Artinya, hanya sekitar 1 dari setiap 10.000 transfer poisoning yang benar-benar membuat pengguna salah mengirim dana ke penyerang.

Alih-alih hanya menargetkan beberapa alamat, kampanye poisoning sering mengirim ribuan bahkan jutaan transfer poison. Jika upaya cukup banyak, tingkat keberhasilan sekecil apa pun dapat menghasilkan keuntungan signifikan.

Satu serangan yang berhasil dengan nominal besar dapat dengan mudah menutup biaya ribuan upaya yang gagal.

Biaya Transaksi Lebih Rendah Mendorong Lebih Banyak Upaya Poisoning

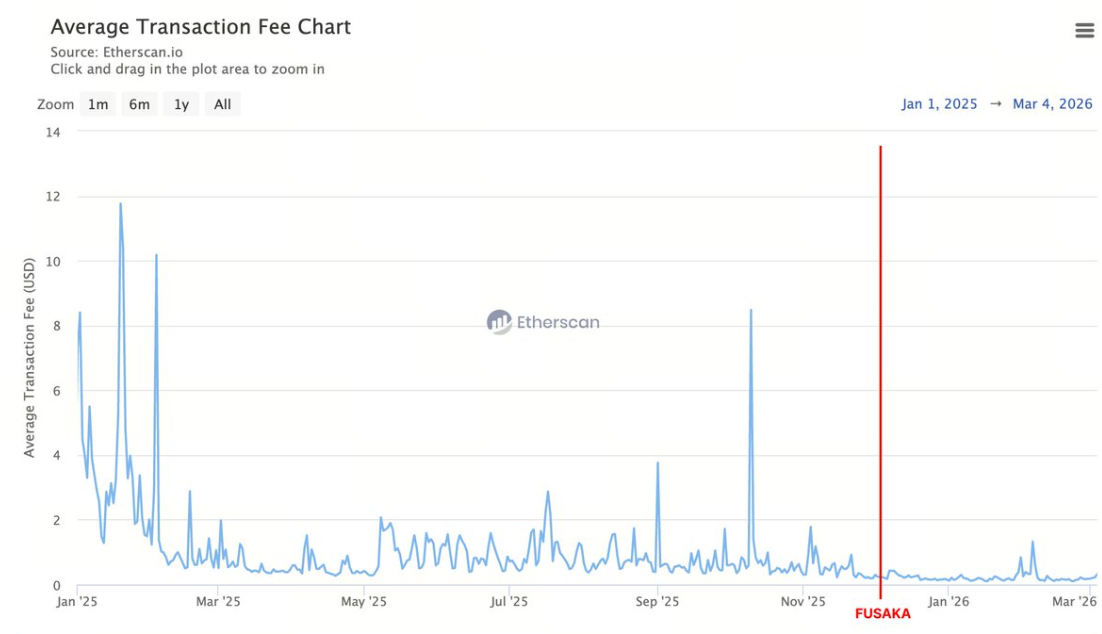

https://etherscan.io/chart/avg-txfee-usd

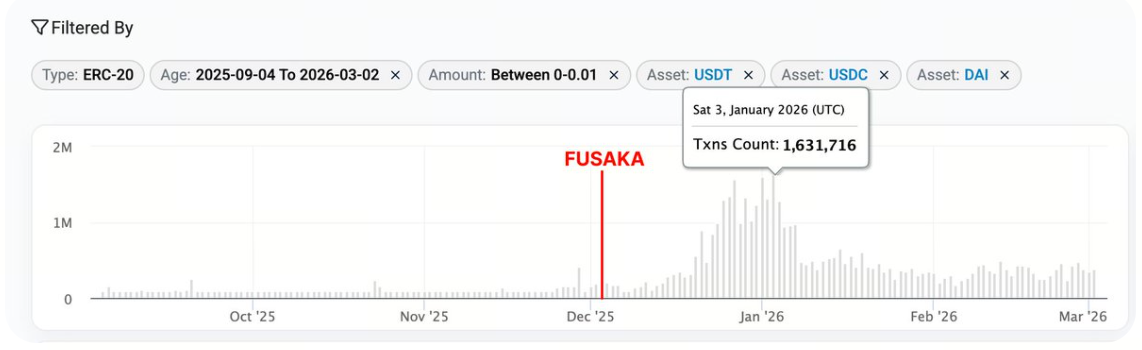

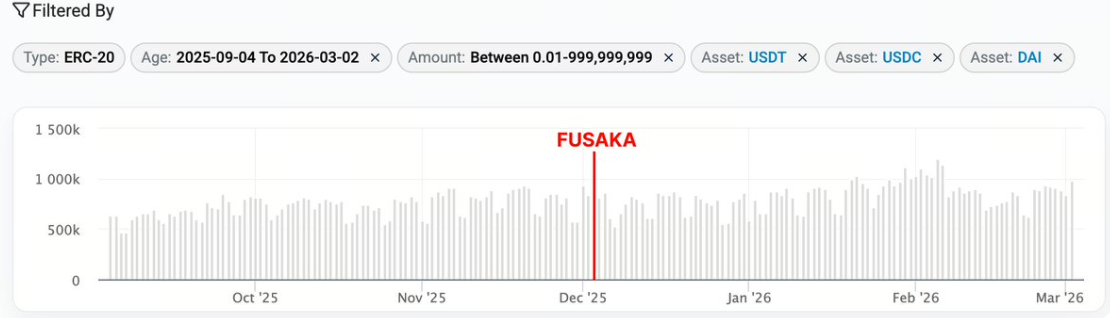

Pembaruan Fusaka yang diaktifkan pada 3 Desember 2025 memperkenalkan peningkatan skalabilitas yang menurunkan biaya transaksi di Ethereum. Walaupun hal ini menguntungkan pengguna dan pengembang, biaya transfer poisoning juga menjadi lebih murah, sehingga penyerang dapat mengirimkan lebih banyak upaya poisoning.

Aktivitas jaringan meningkat signifikan setelah Fusaka. Dalam 90 hari setelah pembaruan, Ethereum memproses rata-rata 30% lebih banyak transaksi per hari dibanding 90 hari sebelumnya. Pada periode yang sama, jumlah alamat baru yang dibuat setiap hari meningkat rata-rata sekitar 78%.

Selain itu, kami mengamati peningkatan signifikan pada aktivitas transfer dust, di mana penyerang mengirimkan jumlah token sangat kecil yang sama dengan token yang sebelumnya pernah ditransfer pengguna.

Data berikut membandingkan aktivitas transfer dust pada beberapa aset utama dalam 90 hari sebelum dan sesudah pembaruan Fusaka. Untuk stablecoin seperti USDT, USDC, dan DAI, transfer dust mengacu pada jumlah di bawah \$0,01. Untuk ETH, mengacu pada transfer di bawah 0,00001 ETH.

USDT Sebelum: 4,2 juta

Sesudah: 29,9 juta

Kenaikan: +25,7 juta (+612%)

USDC Sebelum: 2,6 juta

Sesudah: 14,9 juta

Kenaikan: +12,3 juta (+473%)

DAI Sebelum: 142.405

Sesudah: 811.029

Kenaikan: +668.624 (+470%)

ETH Sebelum: 104,5 juta

Sesudah:

Kenaikan: +65,2 juta (+62%)

Transfer dust (di bawah \$0,01) menunjukkan lonjakan jelas segera setelah pembaruan Fusaka, dengan aktivitas meningkat tajam sebelum perlahan menurun namun tetap pada level yang lebih tinggi dibanding periode sebelum Fusaka. Sebaliknya, transfer di atas \$0,01 tetap relatif stabil pada periode yang sama.

Screenshot: Transfer dust <\$0,01 untuk USDT, USDC, dan DAI dalam 90 hari sebelum dan sesudah pembaruan Fusaka. (Sumber)

Screenshot: Transfer >\$0,01 untuk USDT, USDC, dan DAI dalam 90 hari sebelum dan sesudah pembaruan Fusaka. (Sumber)

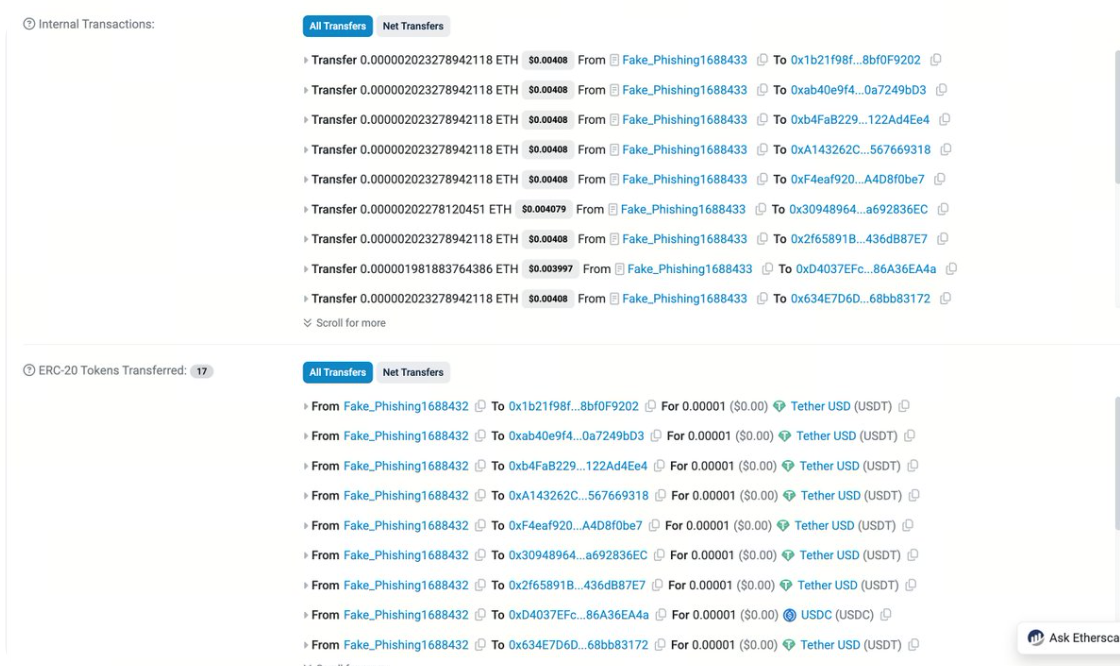

Dalam banyak kampanye, penyerang lebih dulu mengirim token dan ETH secara massal ke alamat tiruan baru yang kemudian meneruskan transfer dust secara individual ke alamat target. Karena transfer dust melibatkan jumlah token yang sangat kecil, transfer ini dapat dieksekusi dengan biaya murah dan dalam skala besar seiring turunnya biaya transaksi.

Screenshot: Fake_Phishing1688433 mengirim massal token dan ETH ke berbagai alamat spoofing dalam satu transaksi. (Sumber)

Perlu dicatat bahwa tidak semua transfer dust merupakan transfer poison. Transfer dust juga bisa terjadi sebagai bagian dari aktivitas sah, seperti swap token atau interaksi bernilai kecil lainnya antar alamat. Namun, saat meninjau daftar transfer dust, sebagian besar tampaknya merupakan upaya poisoning.

3) Satu Aturan yang Perlu Diingat

👉👉 Selalu verifikasi alamat tujuan sebelum mengirim dana 👈👈

Berikut beberapa tips untuk membantu mengurangi risiko saat menggunakan Etherscan:

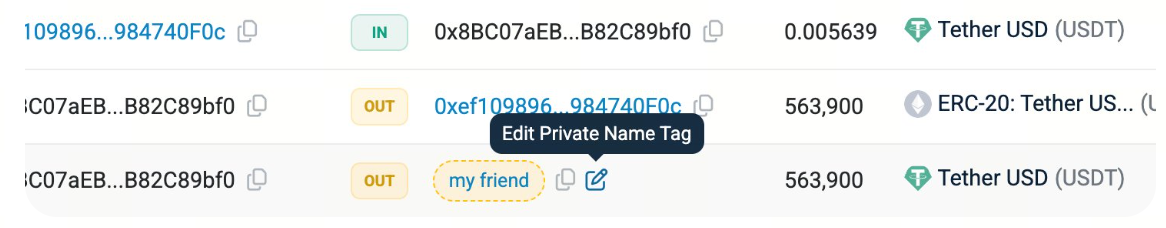

1. Buat Alamat Anda Mudah Dikenali

Gunakan private name tags di Etherscan untuk alamat yang sering Anda gunakan. Ini membantu alamat sah lebih mudah dikenali di antara alamat tiruan.

Menggunakan nama domain seperti ENS juga dapat membuat alamat lebih mudah dikenali di seluruh explorer.

Sebaiknya Anda juga menggunakan address book di dompet untuk whitelist alamat yang sering digunakan agar Anda selalu tahu persis ke mana dana dikirim.

2. Gunakan Fitur Highlight Alamat

Fitur Address Highlight di Etherscan membantu Anda membedakan secara visual antara alamat yang mirip. Jika dua alamat tampak hampir identik tetapi tidak di-highlight dengan cara yang sama, kemungkinan besar salah satunya adalah upaya address poisoning.

Jika fitur ini tidak muncul, pastikan sudah diaktifkan di Site Settings.

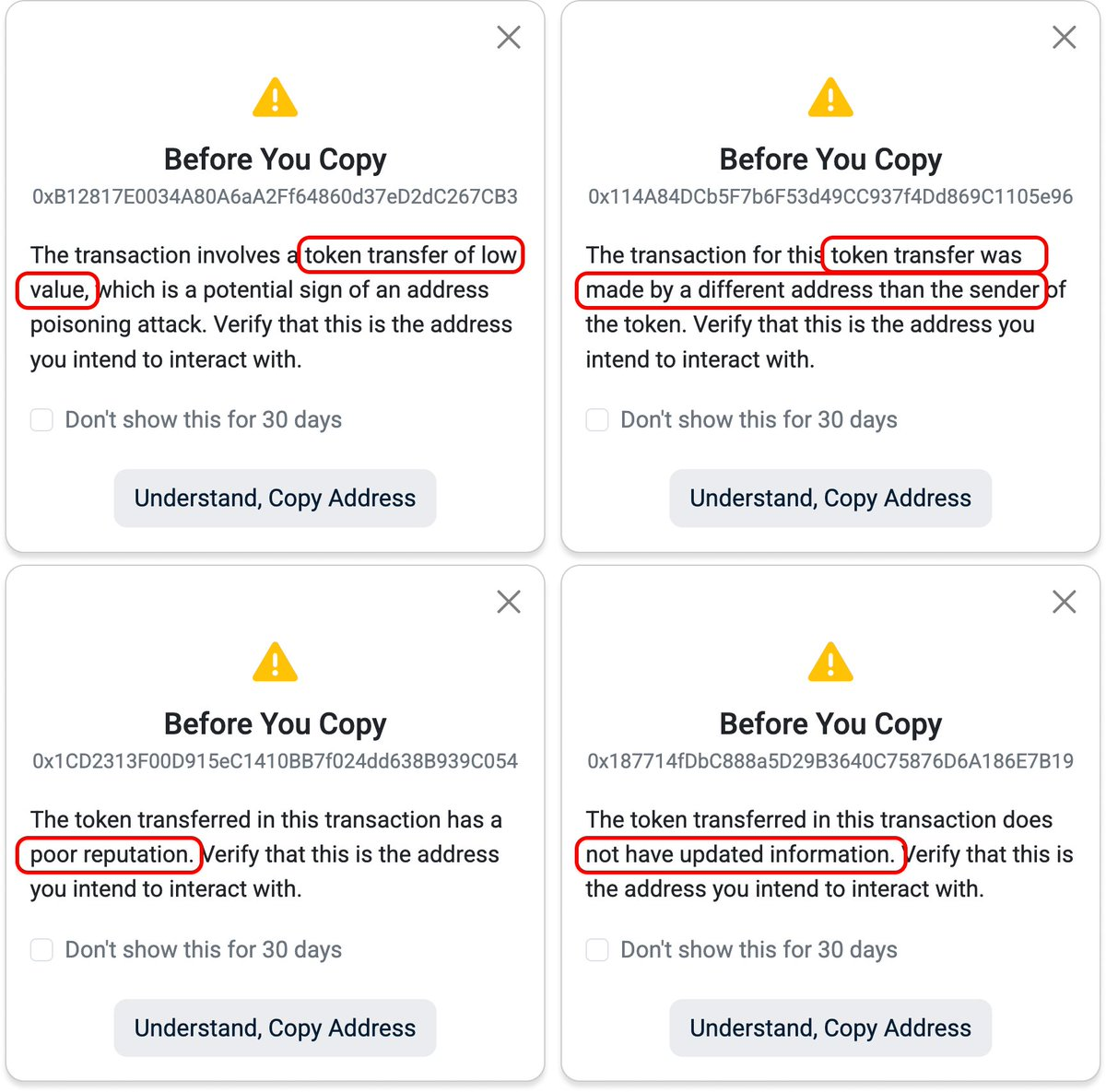

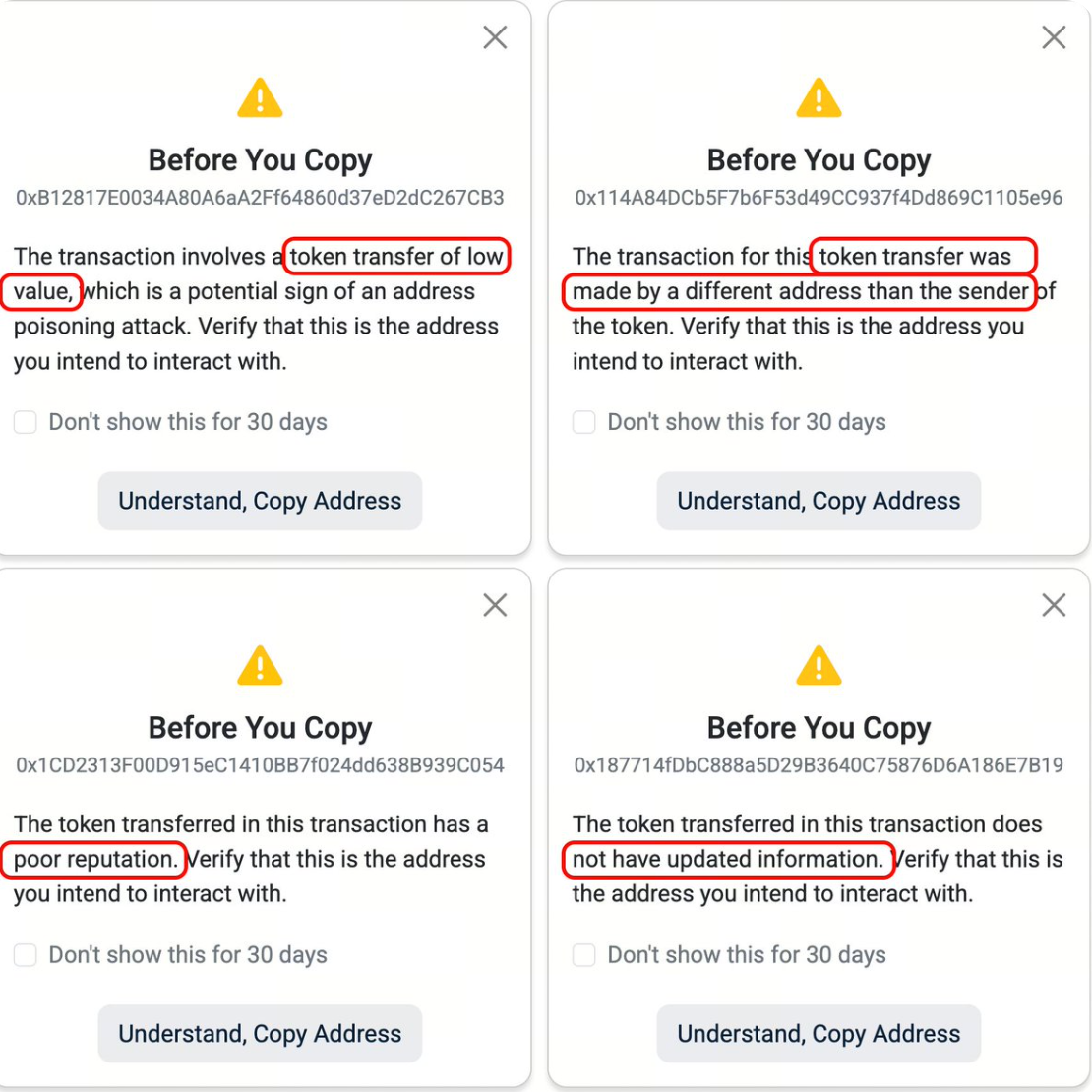

3. Selalu Periksa Ulang Sebelum Menyalin

Etherscan juga menyediakan pengingat pop-up saat menyalin alamat yang mungkin terkait aktivitas mencurigakan, termasuk:

-

Transfer token bernilai kecil

-

Transfer token tiruan

-

Token dengan reputasi buruk

-

Token tanpa info terbaru

Saat Anda melihat pengingat ini, luangkan waktu untuk memastikan alamat yang Anda salin benar-benar yang ingin Anda gunakan.

Jika Anda ingin daftar periksa yang lebih lengkap untuk menghindari serangan ini, Anda dapat merujuk panduan detail kami di sini

Jika Anda ingin daftar periksa yang lebih lengkap untuk menghindari serangan ini, Anda dapat merujuk panduan detail kami di sini .

.

Ingat, tidak ada tombol undo di kripto. Jika dana dikirim ke alamat yang salah, kemungkinan besar tidak dapat dipulihkan.

Penutup

Serangan address poisoning tampaknya semakin marak di Ethereum, terutama karena biaya transaksi yang lebih rendah membuat strategi volume tinggi semakin murah untuk dijalankan. Serangan ini juga memengaruhi pengalaman pengguna, karena riwayat transaksi di banyak antarmuka pengguna menjadi penuh dengan spam transfer poison.

Melindungi diri dari serangan ini memerlukan kesadaran pengguna dan desain antarmuka yang lebih baik. Bagi pengguna, kebiasaan terpenting sangat sederhana: selalu verifikasi alamat tujuan dengan cermat sebelum mengirim dana.

Di saat yang sama, alat dan antarmuka dapat berperan penting membantu pengguna mendeteksi aktivitas mencurigakan dengan lebih cepat.

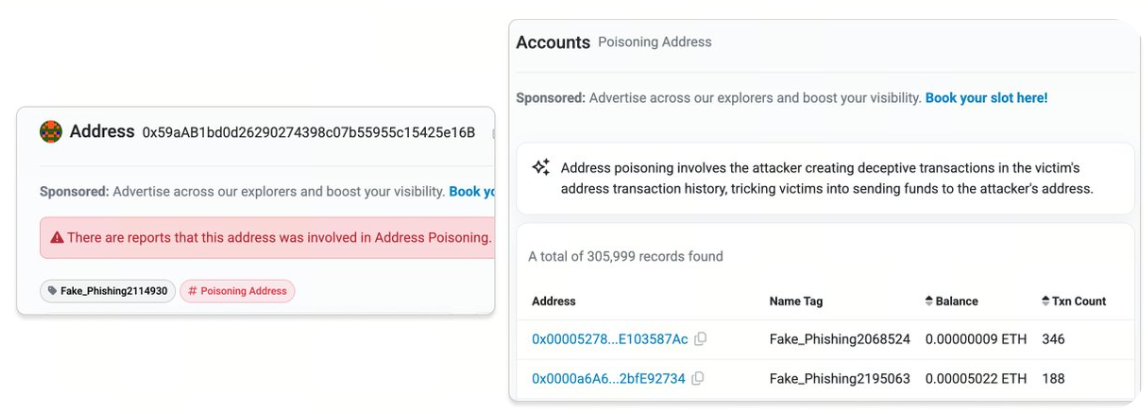

Label Poisoning Address di Etherscan (https://etherscan.io/accounts/label/poisoning-address)

Di Etherscan, kami terus meningkatkan antarmuka explorer dan layanan API kami untuk membantu pengguna mendeteksi serangan ini dengan lebih mudah. Kami secara aktif memberi label pada alamat spoofing, menandai dan menyembunyikan transfer token bernilai nol, serta menandai token tiruan sehingga data terkurasi kami dapat menampilkan potensi upaya address poisoning tanpa pengguna harus memilah ribuan transaksi secara manual.

Seiring kampanye poisoning berkembang melalui otomatisasi dan transfer dust dalam volume besar, menampilkan sinyal ini menjadi semakin penting agar pengguna dapat membedakan aktivitas mencurigakan dari transaksi yang sah.

Jika Anda memiliki masukan atau saran untuk meningkatkan perlindungan ini, jangan ragu untuk menghubungi kami.

Disclaimer:

-

Artikel ini diterbitkan ulang dari [etherscan]. Seluruh hak cipta milik penulis asli [etherscan]. Jika ada keberatan atas publikasi ulang ini, silakan hubungi tim Gate Learn dan mereka akan menangani dengan segera.

-

Disclaimer Tanggung Jawab: Pandangan dan opini yang diungkapkan dalam artikel ini sepenuhnya milik penulis dan tidak merupakan saran investasi apa pun.

-

Terjemahan artikel ke dalam bahasa lain dilakukan oleh tim Gate Learn. Kecuali disebutkan, dilarang menyalin, mendistribusikan, atau melakukan plagiarisme atas artikel terjemahan ini.

Artikel Terkait

Bagaimana Mempertaruhkan ETH?

Apa itu The Merge?

Apa itu Ethereum Terbungkus (WETH)?

Apa itu Neiro? Semua yang Perlu Anda Ketahui Tentang NEIROETH pada 2025

Panduan Cara Berpindah Jaringan di MetaMask