イーサリアム上でアドレスポイズニング攻撃の発生件数が増えています

数週間前、EtherscanユーザーのNima氏は、わずか2回のステーブルコイン送金後に89通以上もの「アドレスウォッチアラート」メールを受信した不快な体験を共有しました。

Nima氏の指摘によれば、これらのアラートは、ウォレットの取引履歴に偽装アドレスを挿入するためだけに作成された「アドレスポイズニング」取引によって発生したものでした。主な目的は、次回の送金時にユーザーが誤ったアドレスをコピーするよう仕向けることです。

アドレスポイズニングは、イーサリアム上で数年前から存在しています。しかし、こうした事例は、攻撃がいかに自動化・大量化しているかを如実に示しています。かつては断続的なスパムだったものが、今では正規の取引直後に数分でポイズントランスファーが挿入されるほど大規模化しています。

なぜこのような攻撃が近年より広がっているのかを理解するには、アドレスポイズニングキャンペーンの進化と、大規模展開がいかに容易になったかを把握することが重要です。

また、こうした攻撃から身を守るために覚えておきたいシンプルなルールも紹介します。

1) アドレスポイズニングの産業化

アドレスポイズニングは、かつては一部の攻撃者によるニッチな手法と見なされていました。しかし現在では、産業化されたオペレーションへと変貌しています。

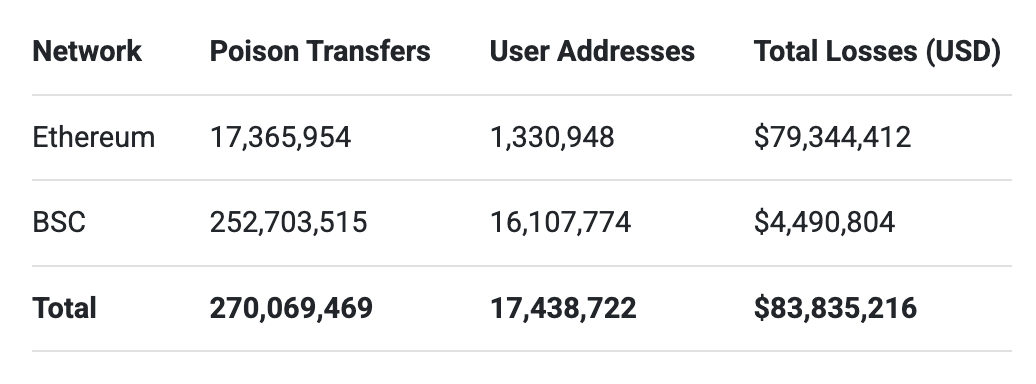

2025年の調査によると、2022年7月から2024年6月までのFusakaアップグレード前の活動を分析した結果、イーサリアム上で約1,300,000人のユーザーを対象に約1,700万件のポイズニング試行が行われ、確認された損失は少なくとも$79,300,000に上ります。

下表は、Blockchain Address Poisoning調査に基づき、2022年7月から2024年6月までのイーサリアムおよびBSCでのアドレスポイズニング活動の規模を示しています。BSCのように取引手数料が大幅に低いチェーンでは、ポイズントランスファーの発生頻度が1,355%も高くなっています。

攻撃者はしばしばブロックチェーン上の取引活動を監視し、潜在的なターゲットを特定します。取引が検出されると、自動化システムがユーザーが過去にやり取りした正規アドレスの先頭と末尾の文字を模倣した類似アドレスを生成します。その後、ターゲットアドレスにポイズントランスファーを送信し、偽装アドレスが取引履歴に表示されるようにします。

頻繁に送金を行うアドレス、多額のトークン残高を保有するアドレス、または大口取引に関与するアドレスは、攻撃者にとって利益を生みやすいため、より多くのポイズニング試行を受ける傾向があります。

競争が効率化を促進

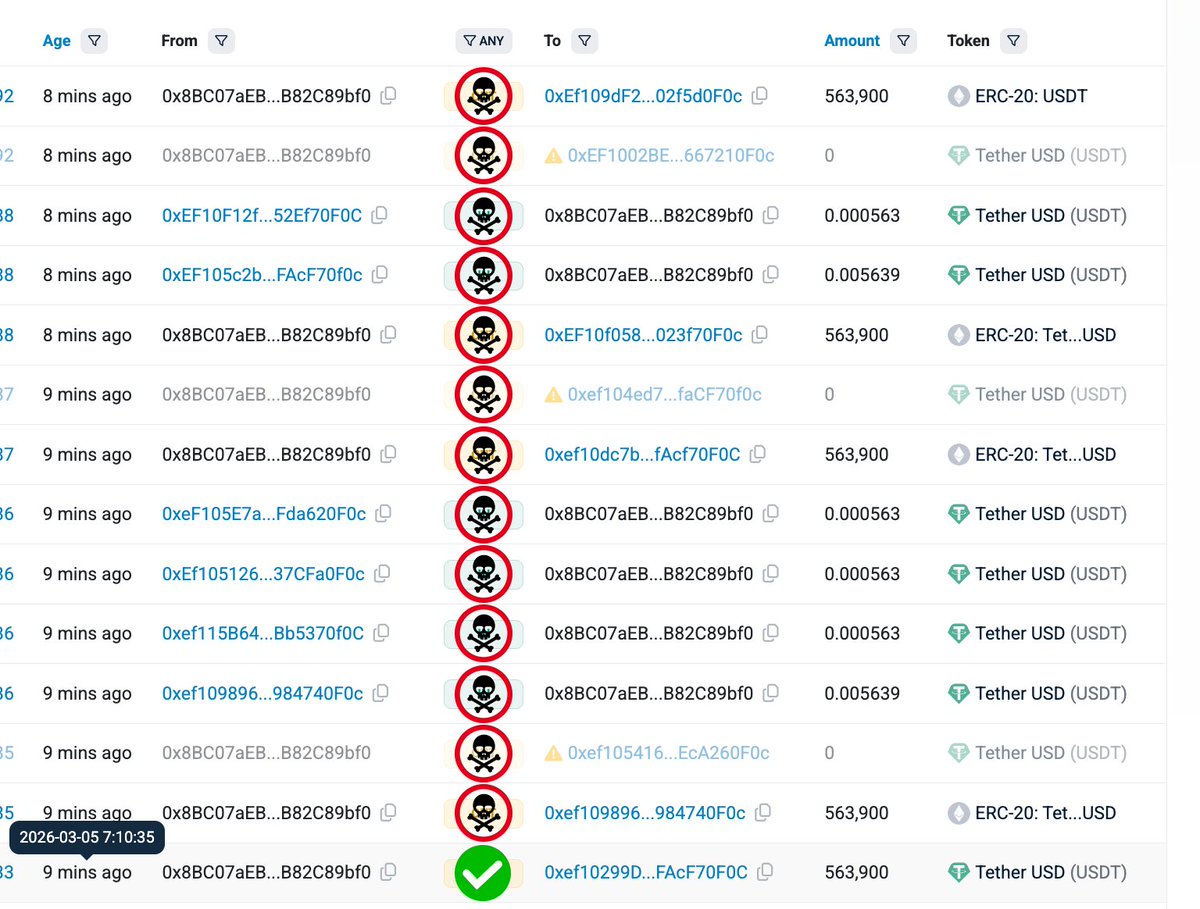

2025年の研究で明らかになった意外な事実のひとつが、異なる攻撃グループ同士がしばしば競合しているという点です。多くのポイズニングキャンペーンでは、複数の攻撃者がほぼ同時に同じアドレスへポイズントランスファーを送信します。

各攻撃者は、他者よりも早く自分の偽装アドレスをユーザーの取引履歴に挿入しようと競い合います。最初に成功した攻撃者のアドレスが後にコピーされる可能性が高まります。

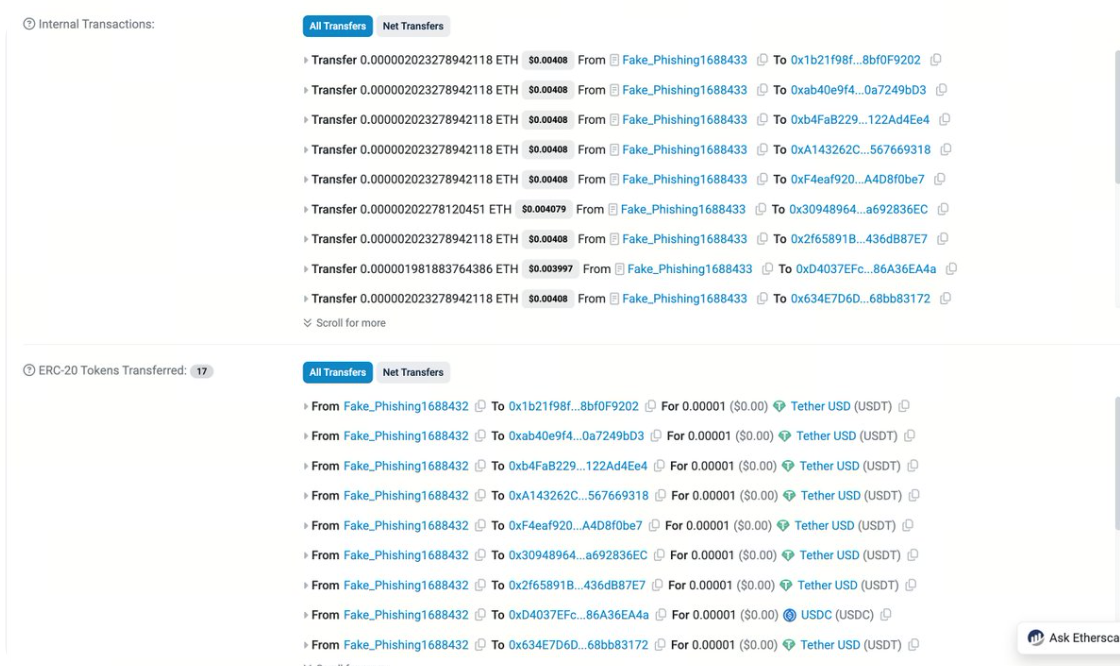

下記のアドレスは、この競争の激しさを示しています。このケースでは、正規のUSDT送金から数分以内に13件のポイズントランスファーが仕込まれました。

※Etherscanはデフォルトでゼロバリュートランスファーを非表示にしていますが、ここではデモのため表示しています。

アドレスポイズニング攻撃でよく使われる手法には、

ダストトランスファー、偽装トークンの送信、ゼロバリュートークン転送などがあります。

2) 大規模攻撃が容易な理由

一見すると、アドレスポイズニングは効果が薄いように思えるかもしれません。実際、ほとんどのユーザーはこの詐欺に引っかかりません。しかし、攻撃の経済性はまったく異なる現実を示します。

数字がすべて

研究者によれば、イーサリアム上で1回のポイズニング試行が成功する確率は約0.01%です。つまり、1万回のポイズントランスファーごとに1人のユーザーが誤って資金を攻撃者に送ってしまう計算です。

そのため、攻撃者は少数のアドレスだけでなく、数千から数百万件ものポイズントランスファーを送信します。試行回数が十分に増えれば、わずかな成功率でも大きな利益を生み出せます。

1回の大口送金での成功があれば、数千回の失敗コストを容易に回収できます。

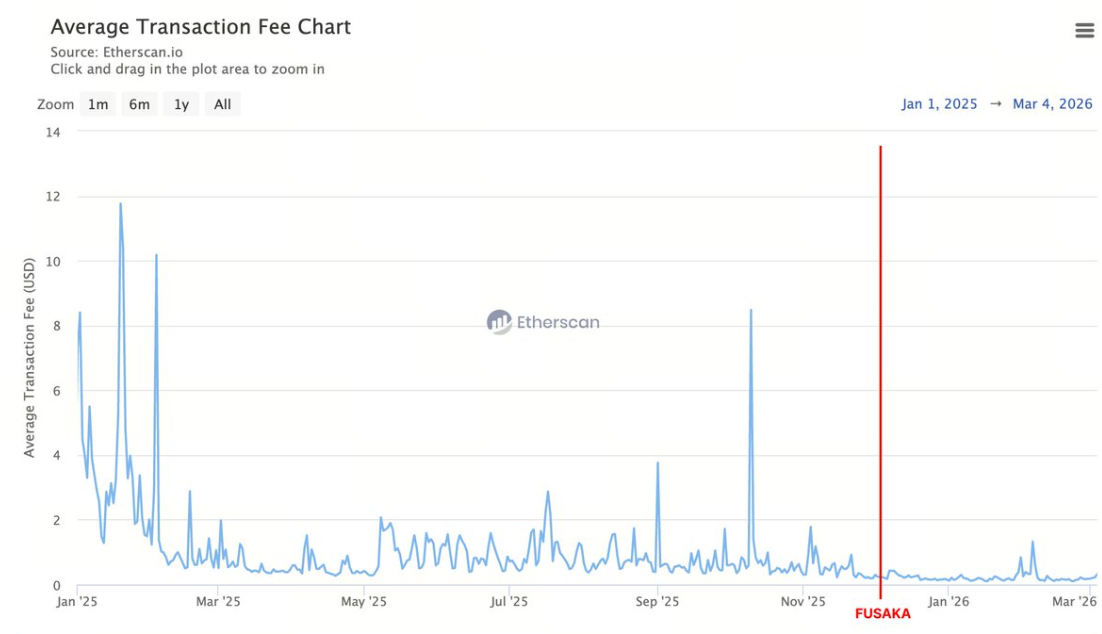

取引コストの低下がポイズニング試行の増加を促進

https://etherscan.io/chart/avg-txfee-usd

2025年12月3日に有効化されたFusakaアップグレードは、イーサリアムのスケーラビリティを向上させ、取引コストを削減しました。これはユーザーや開発者にメリットをもたらす一方で、1回あたりのポイズニング試行コストも低下し、攻撃者がより多くの試行を行えるようになりました。

Fusaka以降、ネットワーク活動が顕著に増加しました。アップグレード前後90日で、イーサリアムの1日あたり取引件数は平均30%増加し、同期間の新規アドレス作成数も平均~78%増加しました。

また、攻撃者がユーザーが過去に送金したことのあるトークンと同じものを極少額送信するダストトランスファー活動も顕著に増加しています。

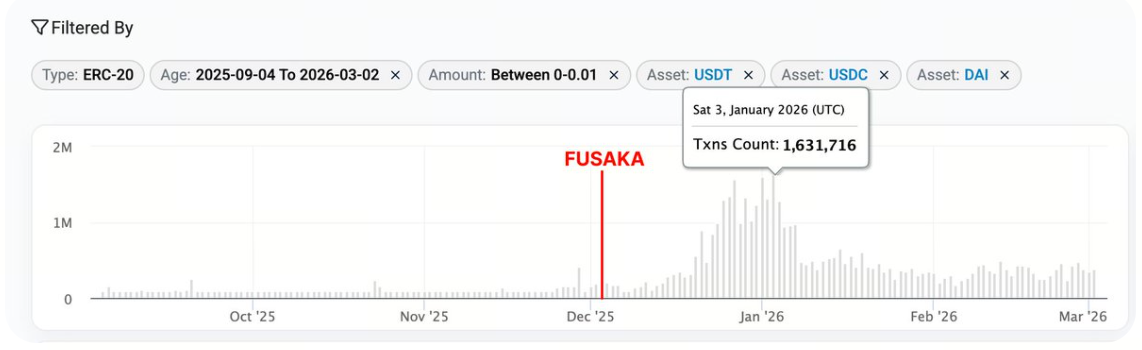

以下のデータは、Fusakaアップグレード前後90日間における主要資産でのダストトランスファー活動を比較したものです。USDT、USDC、DAIなどのステーブルコインでは、ダストトランスファーは$0.01未満の送金を指します。ETHの場合は0.00001ETH未満の送金です。

USDT アップグレード前: 4,200,000件

アップグレード後: 29,900,000件

増加数: +25,700,000件(+612%)

USDC アップグレード前: 2,600,000件

アップグレード後: 14,900,000件

増加数: +12,300,000件(+473%)

DAI アップグレード前: 142,405件

アップグレード後: 811,029件

増加数: +668,624件(+470%)

ETH アップグレード前: 104,500,000件

アップグレード後:

増加数: +65,200,000件(+62%)

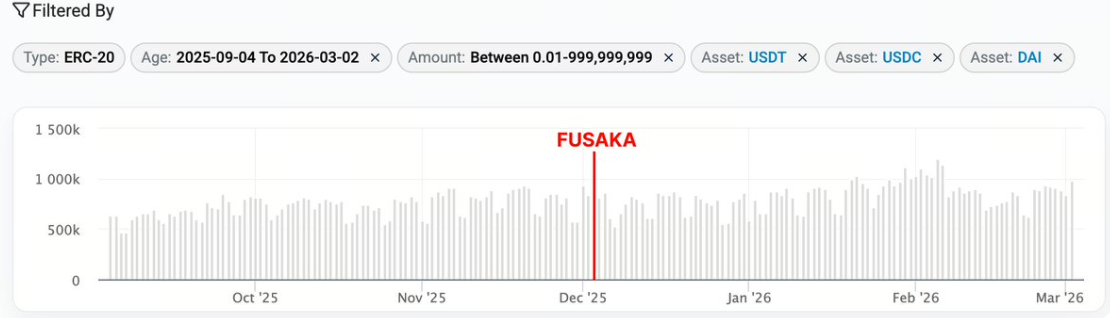

ダストトランスファー($0.01未満)はFusakaアップグレード直後に明確な急増を示し、その後は徐々に減少するものの、アップグレード前と比べて高水準を維持しています。一方、$0.01超の送金は同期間を通じて比較的安定しています。

スクリーンショット:Fusakaアップグレード前後90日間のUSDT、USDC、DAIにおける$0.01未満のダストトランスファー(出典)

スクリーンショット:Fusakaアップグレード前後90日間のUSDT、USDC、DAIにおける$0.01超の送金(出典)

多くのキャンペーンでは、攻撃者がまず新規生成した偽装アドレスにトークンやETHを大量送信し、それらのアドレスからターゲットアドレスへ個別にダストトランスファーを転送します。ダストトランスファーはごく少額のため、取引コストが下がるほど安価かつ大規模に実行できます。

スクリーンショット:Fake_Phishing1688433が1回の取引で複数の偽装アドレスへトークンとETHを大量送信(出典)

なお、すべてのダストトランスファーがポイズントランスファーとは限りません。ダストトランスファーは、トークンスワップやアドレス間の少額取引など正当な用途でも発生します。しかし、ダストトランスファーリストを確認すると、その多くがポイズニング目的である可能性が高いことが分かります。

3) 覚えておきたい唯一のルール

👉👉 送金前に必ず送信先アドレスを確認しましょう 👈👈

Etherscanを利用する際のリスク低減のためのヒントをいくつかご紹介します。

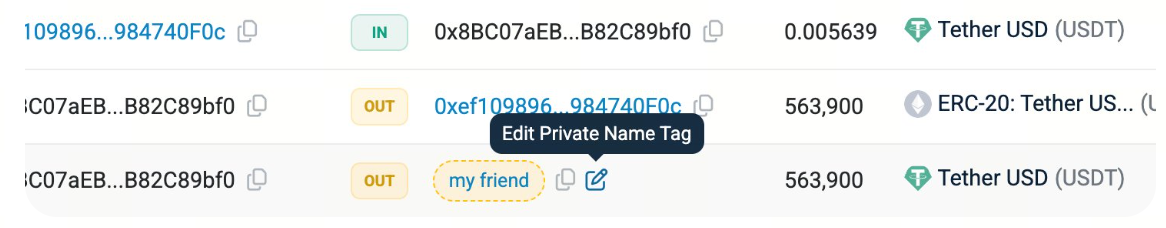

1. アドレスを見分けやすくする

Etherscanでよく利用するアドレスにはプライベートネームタグを付けましょう。これにより、正規アドレスを類似アドレスの中で明確に識別できます。

ENSなどのドメイン名を利用すれば、エクスプローラー上でもアドレスの判別が容易になります。

また、ウォレットのアドレス帳でよく使うアドレスをホワイトリスト登録しておくと、送金先を常に正確に把握できます。

2. アドレスハイライト機能を活用

Etherscanのアドレスハイライト機能は、見た目が似ているアドレスを視覚的に区別するのに役立ちます。2つのアドレスがほぼ同じに見えても、ハイライト方法が異なれば、どちらかがアドレスポイズニングの可能性が高いです。

この機能が動作しない場合は、サイト設定で有効化されているか確認してください。

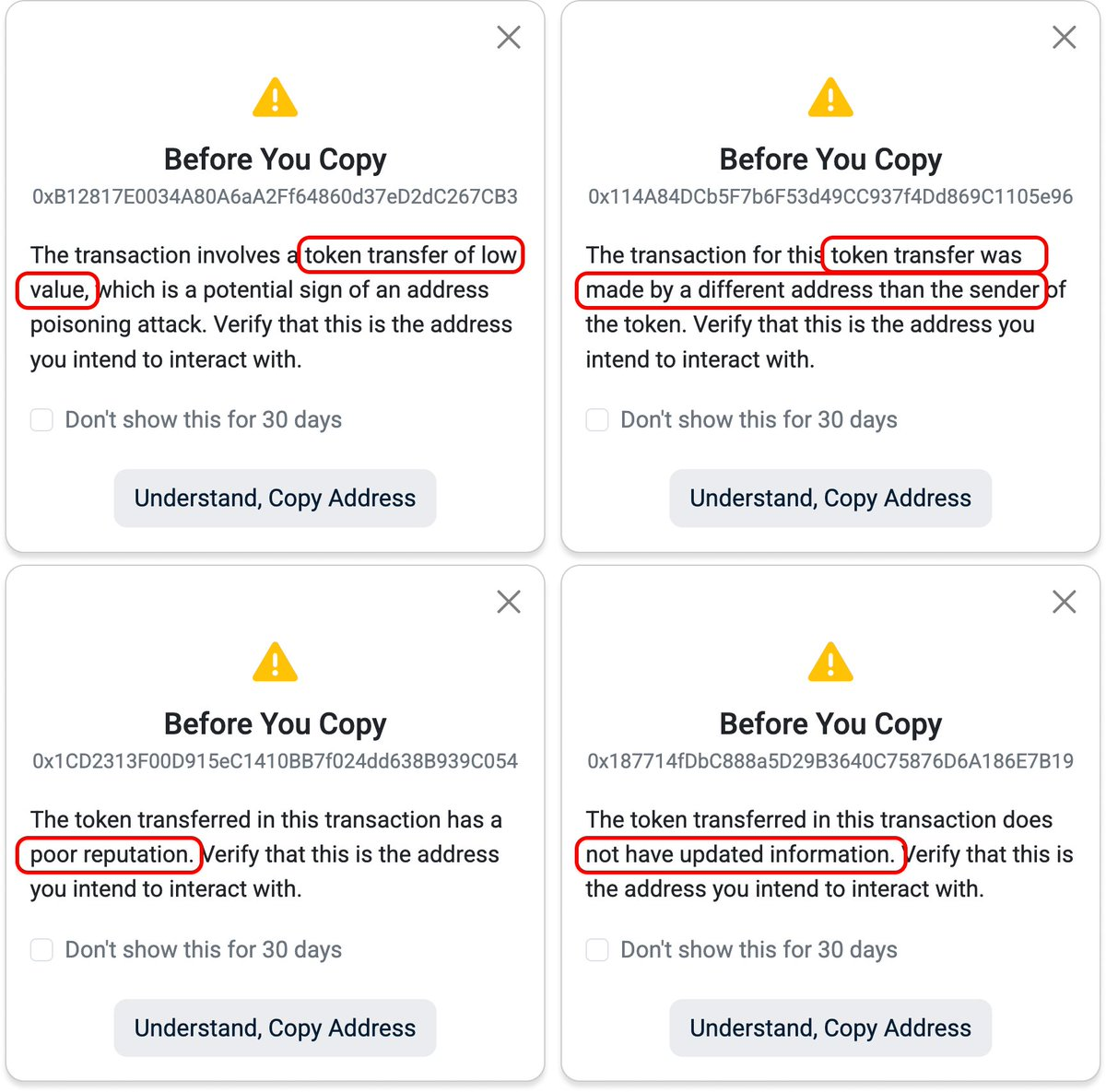

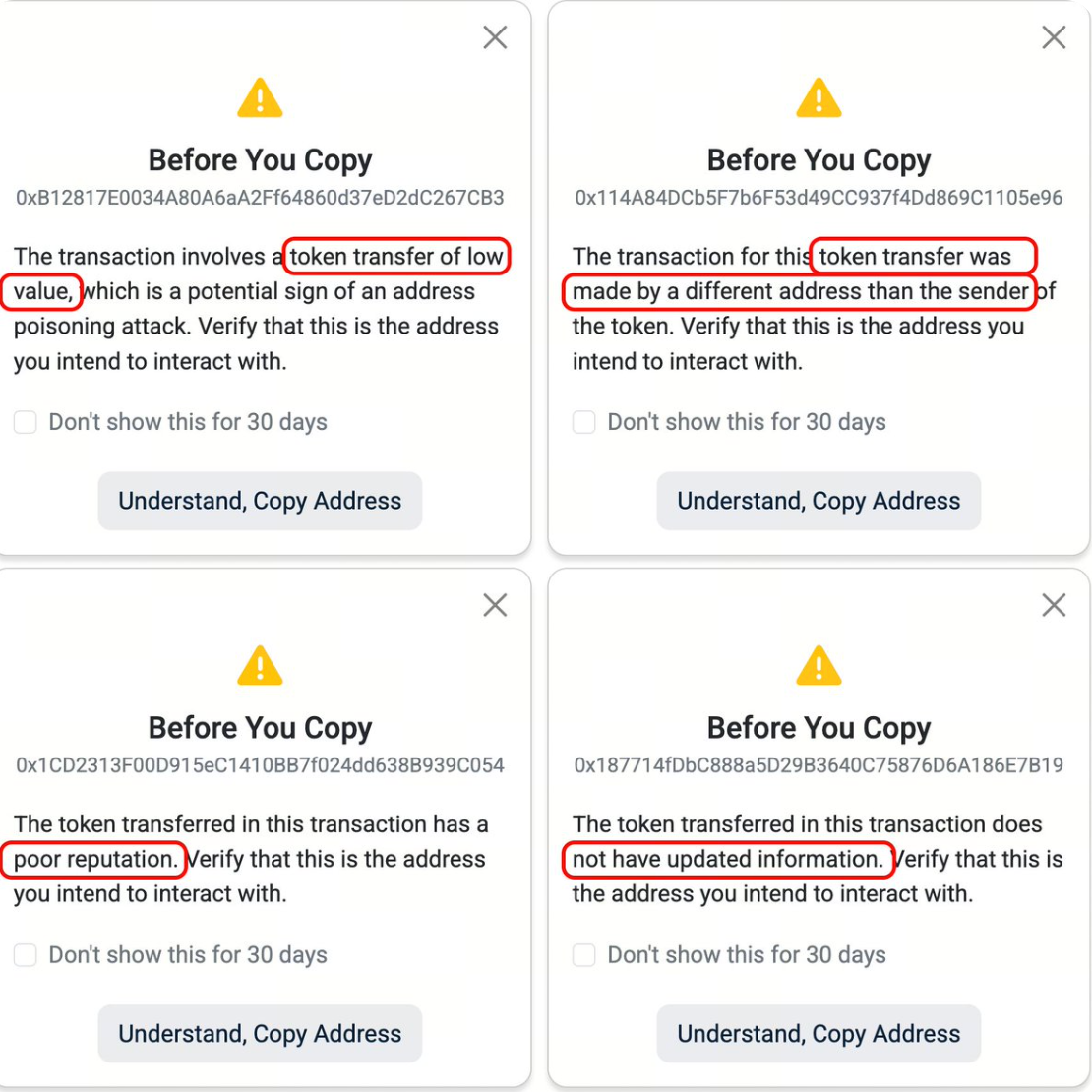

3. コピー前に必ず再確認

Etherscanでは、疑わしい活動と関連する可能性のあるアドレスをコピーする際、ポップアップでリマインダーが表示されます。例えば、

- 少額トークンの送信

- 偽装トークンの送信

- 評判の悪いトークン

- 情報未更新のトークン

などが該当します。

こうしたリマインダーが表示された場合は、コピーしようとしているアドレスが本当に意図したものか必ず再確認しましょう。

こうした攻撃を回避するためのより詳細なチェックリストが必要な場合は、こちらのガイドをご参照ください。

こうした攻撃を回避するためのより詳細なチェックリストが必要な場合は、こちらのガイドをご参照ください。

暗号資産には「取り消し」ボタンはありません。誤ったアドレスに資金を送ってしまった場合、取り戻すことはほぼ不可能です。

最後に

アドレスポイズニング攻撃は、特に取引コストの低下により大規模戦略が安価に実行可能となったことで、イーサリアム上で増加傾向にあります。また、これらの攻撃は多くのユーザーインターフェースで取引履歴がポイズントランスファースパムで埋まるなど、ユーザー体験にも影響を及ぼします。

こうした攻撃への対策には、ユーザーの意識向上とより良いインターフェース設計の両立が不可欠です。ユーザーにとって最も重要な習慣はシンプルです。送金前に必ず送信先アドレスを慎重に確認しましょう。

同時に、ツールやインターフェースも、ユーザーが疑わしい活動をより迅速に検出できるよう支援する重要な役割を果たします。

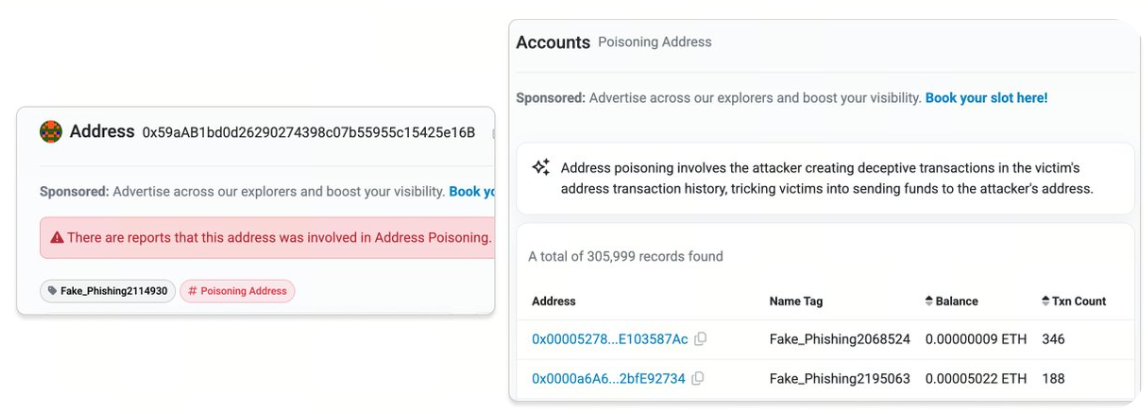

EtherscanのPoisoning Addressラベル(https://etherscan.io/accounts/label/poisoning-address)

Etherscanでは、ユーザーがこれらの攻撃をより簡単に検出できるよう、エクスプローラーのインターフェースやAPIサービスの改善を継続しています。私たちは偽装アドレスのラベル付け、ゼロバリュートークン転送のフラグ・非表示、偽装トークンのタグ付けを積極的に行い、ユーザーが大量の取引を手作業で確認しなくても、キュレーションデータからアドレスポイズニングの可能性を把握できるようにしています。

自動化と大量のダストトランスファーによってポイズニングキャンペーンが拡大する中、こうしたシグナルを可視化することは、不審な活動と正当な取引を区別するうえでますます重要です。

これらの保護機能強化についてご意見・ご提案があれば、お気軽にご連絡ください。

免責事項:

-

本記事は[etherscan]より転載したものです。著作権はすべて原著者[etherscan]に帰属します。転載に異議がある場合は、Gate Learnチームまでご連絡ください。速やかに対応いたします。

-

免責事項:本記事で述べられている見解や意見は著者個人のものであり、いかなる投資助言も意図するものではありません。

-

本記事の他言語翻訳はGate Learnチームが行っています。特に記載のない限り、翻訳記事の無断転載・配布・盗用を禁じます。

関連記事

ETHを賭ける方法は?

マージとは何ですか?

Polygon 2.0 (POL)とは何ですか?MATICからPOLへの移行(2025)

トップ10のETH LSTトークン

ガスレス取引とは?