Web3、AI、クラウドコンピューティングの進展により、データの価値は高まり続けていますが、それに伴うプライバシー漏洩リスクも一層顕著になっています。ブロックチェーン上での公開取引や、従来のクラウドコンピューティングにおける集中型データ処理においても、「データを利用する際には必ず復号が必要になる」という根本的な課題に直面しています。

完全準同型暗号(FHE)はこの課題を解決する鍵となる技術とされており、Zamaは現在、FHEの理論を工学応用・商用化へと推進する代表的なプラットフォームの一つです。本記事では、Zamaの技術基盤、プロダクト体系、応用分野、今後の発展方向について体系的に解説します。

ZAMAとは?

Zamaは、完全準同型暗号(FHE)を中核とするプライバシーコンピューティングプラットフォームで、元データを一切公開せずに計算やプログラムの実行を完結させることを目指しています。つまり、Zamaを利用すれば、常に暗号化されたままのデータに対して各種演算を実行でき、どの段階でも平文情報が露出することはありません。

画像出典:Zama

従来のアクセス制御やTrusted Execution Environment(TEE)などのプライバシーソリューションとは異なり、Zamaは純粋な暗号技術によるアプローチを採用しており、セキュリティはハードウェアや中央集権的な信頼前提に依存しません。この特徴により、Zamaはブロックチェーン、金融、本人確認、プライバシー保護型機械学習などの分野で独自の優位性を発揮します。

Zamaのミッションと開発ロードマップ

Zamaの中核ミッションは、プライバシーコンピューティングを「標準機能」として普及させることです。チームは、計算時にデータを復号する必要がある限り、プライバシー問題は根本的に解決できないと考えています。

開発ロードマップとして、Zamaは「着実で堅実」な道を選択しています。まずFHEのエンジニアリング化とパフォーマンス最適化に注力し、その後、開発者向けツールチェーンやランタイム環境を構築し、最終的にブロックチェーンや分散型アプリケーション領域へと拡大しています。

近年、プライバシーコンプライアンス要件の高まりやWeb3における「検証可能かつ非公開の計算」への需要増加を受け、Zamaの技術路線は主流資本や開発者コミュニティから注目を集めています。FHEの実用化における進展は、業界の重要なマイルストーンと見なされています。

Zamaの技術的コア:準同型暗号の分析

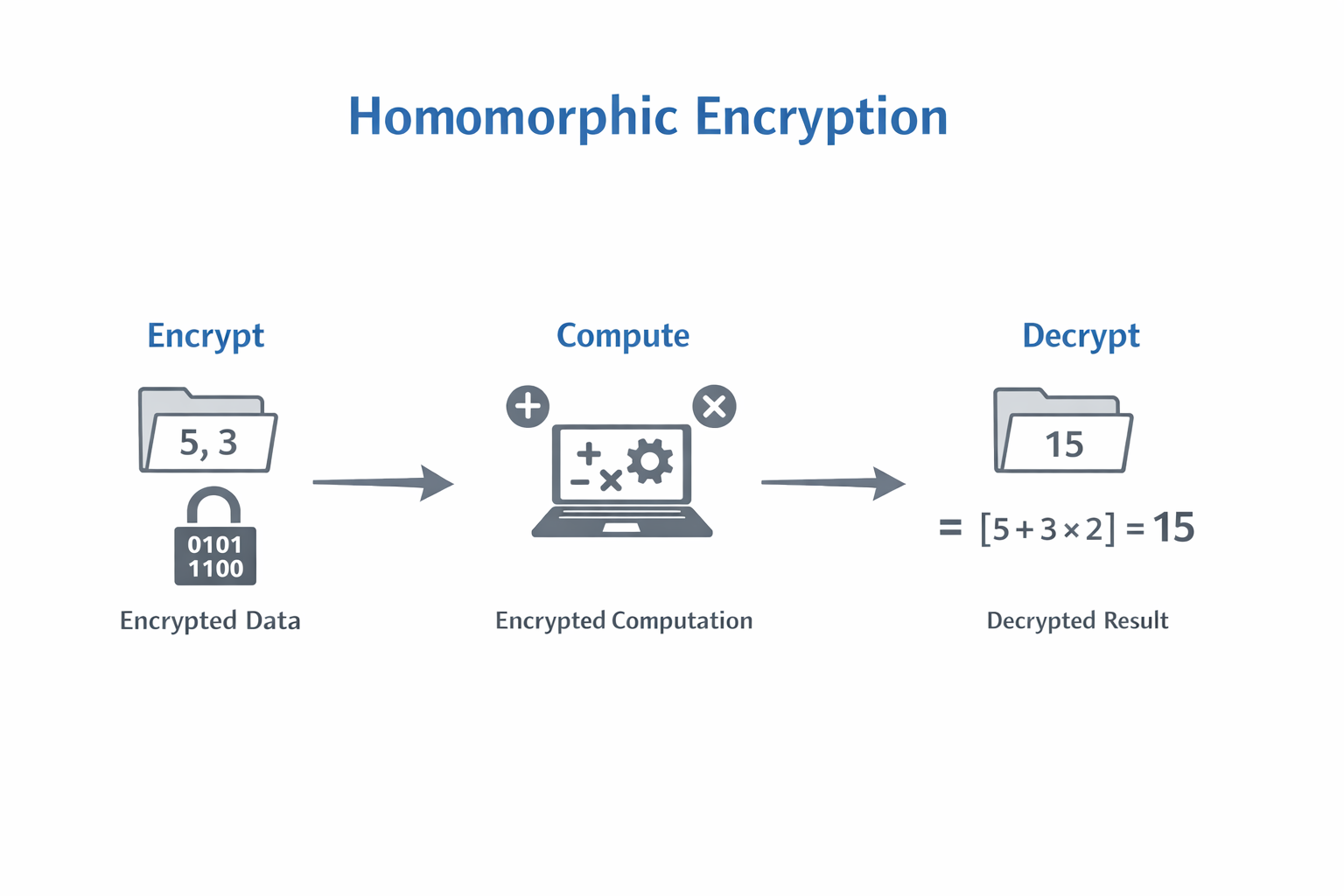

準同型暗号は、暗号化されたデータに対して直接計算を行うことを可能にする暗号方式であり、完全準同型暗号(FHE)は加算、乗算、論理演算など複雑な操作もサポートします。

従来システムでは、計算プロセスは暗号化 → 復号 → 計算 → 再暗号化が一般的です。

FHEモデルでは、暗号化 → 暗号状態での計算 → 暗号化された結果の出力という流れになります。

Zamaの技術的ブレークスルーは、従来は計算コストが非常に高く学術論文上にしか存在しなかったFHEアルゴリズムを、実際に展開可能かつスケーラブルなエンジニアリングシステムへと転換した点にあります。コンパイラ、ランタイム、SDKレイヤーを通じてパフォーマンスを最適化し、現実のアプリケーションに対応可能としています。

Zamaのプロダクトと開発ツール(オープンソースSDK・ランタイム)

Zamaは単なる暗号ライブラリの提供にとどまらず、開発者志向の包括的なプロダクト体系を構築しています。

- Concrete / Concrete ML:暗号化データ上での推論計算を実現し、特にプライバシー保護型機械学習に最適

- FHEVM:FHEベースのスマートコントラクトをブロックチェーン環境で実行し、コントラクトの状態や入力を暗号化したまま維持

- 開発者向けSDK・ツールチェーン:暗号技術の詳細を深く理解しなくても、プライバシーコンピューティングアプリケーションを構築可能

これら全てのツールはオープンソース戦略を採用し、FHE技術の利用障壁を下げ、セキュリティ監査やコミュニティ協業を促進しています。

Zamaのユースケースと実用例

Zamaの技術は、非常に高いプライバシー要件を持つ複数分野に適用可能です。

- プライバシースマートコントラクト:DeFiやオンチェーンガバナンスで、取引金額や投票内容など機微情報を秘匿

- 機密金融計算:ユーザーデータを公開せずにリスク管理モデルや信用評価を実行

- プライバシー本人確認:「特定条件を満たしている」ことだけを証明し、具体的な本人情報は開示しない

- プライバシー保護型機械学習推論:医療・保険分野などで暗号化データに対してモデル推論を実施

これらの応用に共通するのは、データ自体は極めて価値が高いが、計算ノードには一切可視化されないべきという点です。

開発者によるZama統合:導入手順とインテグレーションガイド

開発者がZamaを統合する一般的な流れは次の通りです。

- 用途に応じたZamaツール(Concrete MLやFHEVMなど)の選定

- SDKを使ってビジネスロジックをFHE実行形式にコンパイル

- ランタイムのデプロイ、またはブロックチェーン環境への統合

- パフォーマンスやセキュリティパラメータの調整

Zamaは既存の開発ワークフローとの互換性を重視して設計されており、Web2・Web3双方の開発者が比較的低コストで導入できます。

エコシステムと連携:企業パートナーシップ、研究機関、コミュニティプロジェクト

Zamaのエコシステム構築は主に、企業向けプライバシーコンピューティング応用、学術研究連携、開発者コミュニティ形成の三方向を中心に展開されています。

研究面では、暗号理論やコンピュータサイエンスの研究チームと協力し、完全準同型暗号(FHE)のアルゴリズム効率・エンジニアリング実装・セキュリティパラメータの最適化を推進し、最先端研究の実用化を加速しています。

企業連携では、金融・データ分析・プライバシー保護型機械学習など、高度なデータ機密性が求められる分野に注力。実ビジネス環境での検証を通じて、FHEのパフォーマンスや安定性、スケーラビリティの可能性を探り、プライバシーコンピューティングのPoCから大規模応用への移行を推進しています。

また、Zamaはオープンソースを軸に開発者エコシステムを形成。SDKやサンプルコード、ツールチェーンを通じて、準同型暗号応用の探究と最適化に開発者を巻き込み、プライバシーコンピューティングを中心とした技術コミュニティ基盤を構築しています。

プライバシー・セキュリティ・コンプライアンス:Zamaはどのようにデータセキュリティを担保するか

Zamaのセキュリティモデルは、信頼できるハードウェアや中央サーバーではなく、厳格な暗号理論的前提に基づいています。これにより、

- いかなる段階でもデータが平文で現れることはありません

- 計算ノードが攻撃されても、元のデータは取得されません

- GDPR等のプライバシー規制で求められるデータ最小化原則の遵守にも貢献します

この設計により、Zamaは高いコンプライアンス要件を持つ業界でも長期的な成長が期待できます。

ZAMAと他プライバシーコンピューティングプロジェクトの違い

| 軸 | ZAMA(FHE準同型暗号) | ZK(ゼロ知識証明) | TEE(Trusted Execution Environment) | MPC(マルチパーティセキュア計算) |

|---|---|---|---|---|

| コア概念 | 暗号化データ上で直接計算 | データを公開せず計算結果の正当性を証明 | 信頼できるハードウェア内で平文演算を実行 | 複数主体が共同で計算、単独で全データ取得不可 |

| 計算中にデータは復号されるか | 復号されない | 復号されない(検証のみ) | ハードウェア内で復号が必要 | 復号されない |

| ハードウェア信頼への依存 | 依存しない | 依存しない | ハードウェアベンダーへの強い依存 | 依存しない |

| 主な利点 | 計算過程・データ双方の完全な秘匿性 | 検証効率が高く、ブロックチェーン拡張性に最適 | 平文計算に近いパフォーマンス | 高いセキュリティ、共同計算に適合 |

| 主な制約 | 計算コストが高く、性能は最適化途上 | 複雑な汎用計算には不向き | サイドチャネル攻撃やハードウェア脆弱性のリスク | 通信の複雑性が高く、参加者数に制限 |

| 代表的な応用シナリオ | プライバシースマートコントラクト、機密計算、プライバシーML | ロールアップ、プライバシー証明、コンプライアンス検証 | 機密クラウド計算、企業データ分離 | 共同リスク管理、機関横断データ分析 |

| ブロックチェーン適合性 | 高い(FHEVMなど) | 非常に高い(主流拡張ソリューション) | 中程度(追加の信頼前提が必要) | 中程度(展開が複雑) |

| セキュリティモデル | 純粋な暗号理論的セキュリティ | 純粋な暗号理論的セキュリティ | ハードウェア+ソフトウェア信頼モデル | 純粋な暗号理論的セキュリティ |

- ゼロ知識証明(ZK)プロジェクトと比較すると、Zamaは「計算過程の秘匿性」に重点を置いています(結果の正当性検証のみではありません)

- TEEソリューションと比較して、Zamaはハードウェア信頼に依存しません

- マルチパーティ計算(MPC)と比較して、FHEは参加者数や展開の柔軟性が高いです

これらの違いにより、Zamaは特定のプライバシーコンピューティング分野で独自の地位を築いています。

ZAMAが直面する課題と今後の発展方向

Zamaは広範な展望を持つ一方で、計算パフォーマンス、コスト管理、開発者教育の壁など、実務面での課題も抱えています。今後の開発方向としては、

- より効率的なFHEコンパイル・高速化

- 主流ブロックチェーンエコシステムとのさらなる統合

- より充実した開発ドキュメントやサンプルの提供

GateでZAMA情報を閲覧・関連取引に参加する方法

- Gateプラットフォームを開き、アカウントにログインしてください。未登録の場合は、事前に登録と基本的なセキュリティ設定を完了してください。

- Gateの取引ページの検索ボックスに「ZAMA」と入力し、検索結果をクリックして該当プロジェクトページに移動します。

- プロジェクトページで、ZAMAのプロジェクト概要、公式説明、プラットフォーム発表、および関連するリスク開示情報を確認できます。

- ページを下にスクロールして、ZAMAの価格動向、取引量、過去のパフォーマンスなどの市場データを閲覧してください。

- GateではZAMAの現物取引が可能です。対応する取引ペア、取引方法、運用ルールはページ上で確認できます。

- ページ案内に従い該当取引画面に進み、取引ルールを確認後、参加可否を選択してください。具体的な機能はGate上の実際の表示に準じます。

まとめ

完全準同型暗号(FHE)を核とするZamaは、従来型プライバシーソリューションとは異なる技術路線を提供し、データが計算やスマートコントラクト実行中も一貫して暗号化されたまま維持されます。この設計により、データ利用時の露出リスクを根本から低減し、プライバシーコンピューティングにおける高いセキュリティレベルを実現します。

プロダクト・ツール面では、Zamaは単なる暗号研究にとどまらず、従来は極めて参入障壁の高かった準同型暗号技術を、オープンソースSDK・ランタイム・開発者ツールによって実用的なエンジニアリングソリューションへと進化させ、ブロックチェーンプライバシーコントラクト、機密金融計算、プライバシー保護型機械学習などの現実的な応用価値を提供しています。

業界全体としても、データコンプライアンス要件の高まりやWeb3におけるプライバシーコンピューティング需要の増大に伴い、Zamaが代表するFHE路線はプライバシーコンピューティングエコシステムへの重要な補完となっています。パフォーマンスやコスト面で課題は残るものの、アルゴリズム最適化やエコシステムの成熟が進むことで、今後のプライバシーインフラにおいてより重要な役割を果たすことが期待されます。

総じて、Zamaは単なるアプリケーションや短期的なトレンドにとどまらず、プライバシーコンピューティング進化を中心とした長期的なインフラストラクチャの探究であり、今後の動向にも引き続き注目する価値があります。

よくある質問

Zamaはブロックチェーンプロジェクトですか?

Zama自体は完全準同型暗号(FHE)技術のエンジニアリング応用に特化したプライバシーコンピューティングプラットフォームです。その技術はブロックチェーン環境に統合し、プライバシースマートコントラクトや機密計算アプリケーションの構築に利用できますが、Zama自体は独立したパブリックブロックチェーンではありません。

FHEとZKの違いは何ですか?

完全準同型暗号(FHE)は「データを復号せずに計算を完了すること」に主眼を置き、ゼロ知識証明(ZK)は「計算結果が正しいことを証明すること」に重点を置いています。両者は異なる課題に対応しており、プライバシーコンピューティングシステム内で相補的な役割を果たします。

Zamaはどのような開発者に適していますか?

Zamaは、プライバシーコンピューティングのニーズを持つブロックチェーン開発者、バックエンドエンジニア、機械学習エンジニアに適しています。SDKや開発ツールを利用すれば、暗号技術の専門知識がなくてもプライバシーコンピューティングアプリケーションの開発に参加できます。

準同型暗号はアプリケーションのパフォーマンスに影響しますか?

平文計算と比較すると、準同型暗号は計算パフォーマンスやリソース消費で一定のオーバーヘッドが発生します。ただし、アルゴリズム最適化やコンパイラ改善、ハードウェアアクセラレーションの進展により、この差は徐々に縮小しており、プライバシー要件が極めて高いシナリオでの利用に適しています。

関連記事

Falcon Financeトークノミクス:FFバリューキャプチャの解説

Falcon FinanceとEthena:合成ステーブルコイン市場の徹底比較

Raydiumの利用方法:初心者のための取引と流動性提供ガイド

AI分野におけるRenderの申請理由:分散型ハッシュレートが人工知能の発展を支える仕組み

Render、io.net、Akash:DePINハッシュレートネットワークの比較分析