イーサリアムのポイズニング攻撃:詐欺師から身を守る方法 - U.Today

- 実際の事例

- 毒殺のリスク 人々を誤ったウォレットに送金させることを目的とした詐欺の一種である毒殺攻撃は、イーサリアムユーザーの間でますます一般的になっています。この手法は以前から存在していましたが、新しいデータによると、これらの攻撃はより自動化され、広範囲に及ぶようになり、以前の散発的なスパムから大規模な作戦へと変貌しています。

実際の事例

この問題は最近の事例によって顕著になっています。イーサリアムユーザーのニマは、わずか2つのステーブルコインを送金した直後に、89件以上のEtherscanアドレスウォッチ通知を受け取ったと主張しています。これらの通知は、ウォレットに送られた多数の小さな取引によって引き起こされました。これらの送金は実際の支払いではなく、アドレス毒殺キャンペーンの一環でした。

ホットストーリー

億万長者のドゥークンミラー氏は、暗号通貨が新たな準備通貨になり得ると主張

暗号市場レビュー:予期せぬシバイヌ(SHIB)のブレイクアウト、カルダノ(ADA)は年初来安値圏へ、ビットコイン(BTC)の展望には$71,000が点滅?

アドレス毒殺のプロセスはシンプルな目的を持っています:ユーザーの取引履歴に偽の類似アドレスを追加することです。攻撃者はブロックチェーンの活動を監視し、正当な取引を待ちます。

自動化されたシステムは、ユーザーが資金を送金した後に、以前使用されたウォレットの最初と最後の文字に似たアドレスを作成します。その後、通常は1セント未満のダスト送金と呼ばれる小さな取引がこれらの偽アドレスを使って送信されます。偽のアドレスは、多くのウォレットやエクスプローラーが最近の取引を目立たせて表示するため、履歴に表示されます。

毒殺のリスク

ユーザーは、再び送金する際に正しいアドレスではなく、毒殺されたアドレスを誤ってコピーしてしまう可能性があります。これらの攻撃の規模は非常に大きいです。

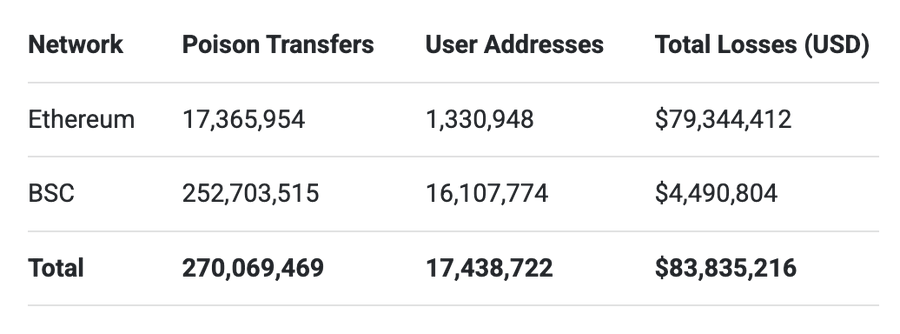

2022年7月から2024年6月までの間に、約1700万件の毒殺試行が約130万のイーサリアムユーザーに対して行われ、確認された損失額は7900万ドルを超えています(2025年の調査による)。

これらの攻撃増加の主な原因は、基本的な経済学にあります。調査によると、毒殺試行の成功率はわずか約0.1%、つまり1万回の試行に対して成功は1回程度です。しかし、攻撃者は大量の毒殺送金を行うことでこれを補っています。

さらに、ネットワーク手数料の低下も影響しています。イーサリアムのフサカアップグレード後、取引コストが下がり、攻撃者が何千、何百万ものダスト取引を送るのにかかる費用が安くなったのです。