Os ataques de envenenamento de endereços têm registado um aumento na Ethereum

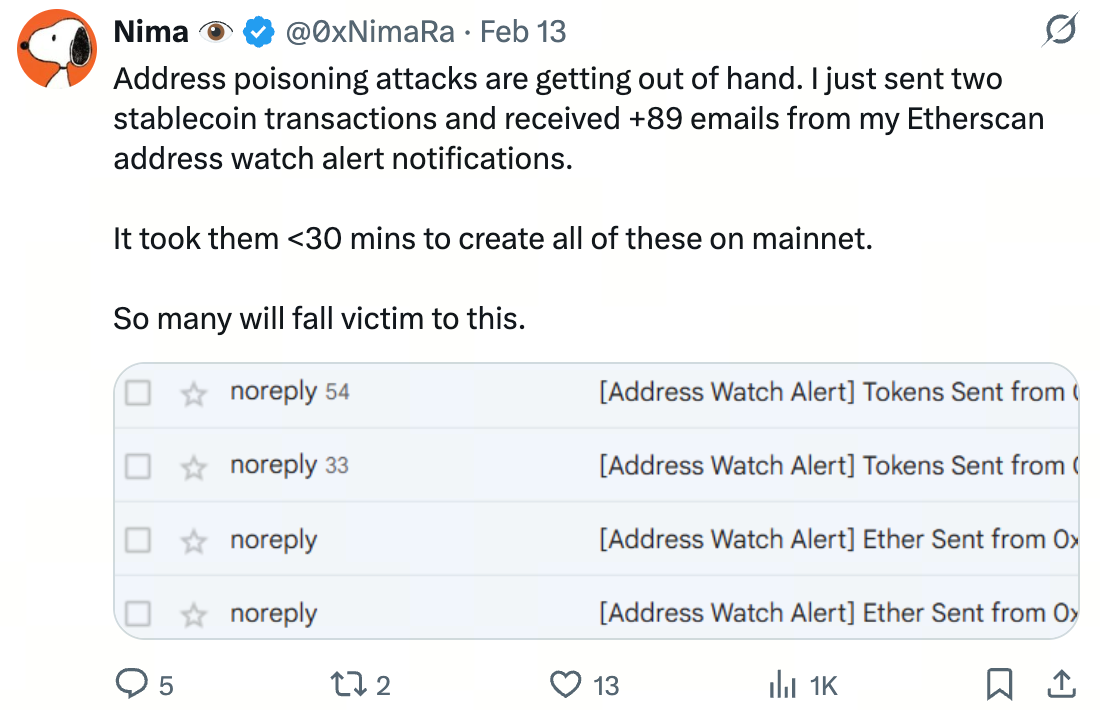

Há algumas semanas, um utilizador do Etherscan, Nima, relatou uma experiência desagradável após ter recebido mais de 89 e-mails de Address Watch Alert pouco depois de realizar apenas duas transferências de stablecoin.

Segundo Nima, estes alertas foram ativados por transações de address poisoning criadas com o único propósito de inserir endereços semelhantes no histórico de transações da carteira. O objetivo principal é induzir os utilizadores a copiar o endereço errado na próxima transferência.

O address poisoning existe na Ethereum há vários anos, mas casos como este evidenciam o grau de automação e volume que estas campanhas atingiram. O que antes era spam ocasional pode agora ser executado em larga escala, frequentemente inserindo transferências fraudulentas minutos após uma transação legítima.

Para perceber porque estes ataques se tornaram mais frequentes, importa analisar dois aspetos: a evolução das campanhas de address poisoning e as razões que tornam a sua execução em grande escala tão fácil.

Destacamos ainda uma regra simples que deve recordar para se proteger destes ataques.

1) Address poisoning está industrializado

O address poisoning era, em tempos, um truque de nicho utilizado por atacantes oportunistas. Hoje, assume cada vez mais o perfil de uma operação industrializada.

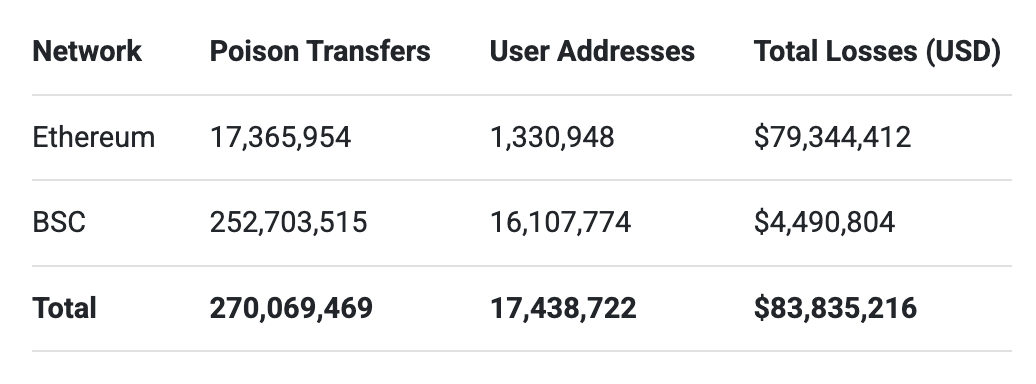

Um estudo de 2025 que analisou a atividade de address poisoning entre julho de 2022 e junho de 2024, antes do upgrade Fusaka, identificou cerca de 17 milhões de tentativas de address poisoning dirigidas a aproximadamente 1,3 milhões de utilizadores na Ethereum, com perdas confirmadas de pelo menos 79,3 milhões $.

A tabela abaixo mostra a escala da atividade de address poisoning na Ethereum e na BSC entre julho de 2022 e junho de 2024, segundo o estudo Blockchain Address Poisoning. Em redes como a BSC, onde as taxas de transação são muito mais baixas, as transferências fraudulentas ocorrem com uma frequência 1 355% superior.

Os atacantes monitorizam a atividade da blockchain para identificar potenciais alvos. Quando detetam uma transação, sistemas automatizados geram endereços semelhantes que imitam os caracteres iniciais e finais dos endereços legítimos com os quais o utilizador interagiu. As transferências fraudulentas são então enviadas para o endereço alvo, fazendo com que o endereço falsificado apareça no histórico de transações.

Os alvos preferenciais são endereços com maior potencial de lucro para os atacantes. Endereços que efetuam transferências frequentes, detêm saldos elevados de tokens ou estão envolvidos em grandes transferências tendem a receber mais tentativas de address poisoning.

Concorrência gera eficiência

Um aspeto surpreendente do estudo de 2025 é que diferentes grupos de ataque competem entre si. Em muitas campanhas de address poisoning, vários atacantes enviam transferências fraudulentas para o mesmo endereço quase ao mesmo tempo.

Cada atacante procura inserir o seu endereço semelhante no histórico de transações do utilizador antes dos restantes. Quem conseguir primeiro aumenta as probabilidades de o seu endereço ser posteriormente copiado.

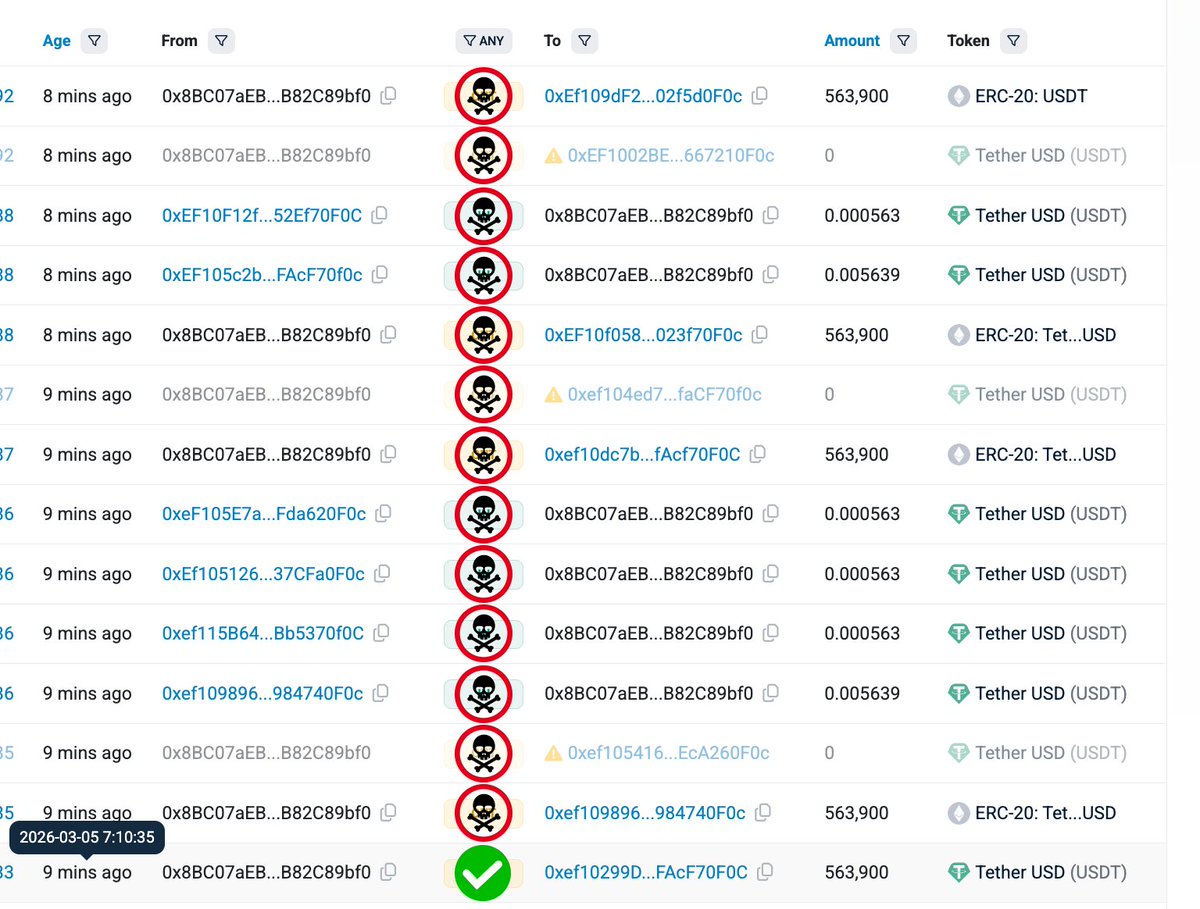

O endereço abaixo ilustra esta competição. Neste caso, 13 transferências fraudulentas foram realizadas em poucos minutos após uma transferência legítima de USDT.

Nota: O Etherscan oculta, por defeito, transferências de valor zero; neste exemplo foram reveladas para demonstração.

Entre as táticas mais comuns usadas nos ataques de address poisoning encontram-se

transferências dust, transferências de tokens falsificados e transferências de tokens de valor zero

2) Porque estes ataques são fáceis de executar em grande escala

À primeira vista, o address poisoning pode parecer pouco eficaz. Afinal, a maioria dos utilizadores não cai na fraude. Mas a economia destes ataques revela outra realidade.

Jogo de números

Os investigadores apuraram que uma única tentativa de address poisoning tem uma taxa de sucesso de ~0,01% na Ethereum. Ou seja, apenas cerca de 1 em cada 10 000 transferências fraudulentas resulta num utilizador a enviar fundos ao atacante por engano.

Em vez de visar apenas alguns endereços, as campanhas de address poisoning enviam milhares ou milhões de transferências fraudulentas. Com tentativas suficientes, mesmo uma taxa de sucesso mínima pode gerar lucros significativos.

Uma única operação bem-sucedida envolvendo uma grande transferência pode facilmente compensar o custo de milhares de tentativas falhadas.

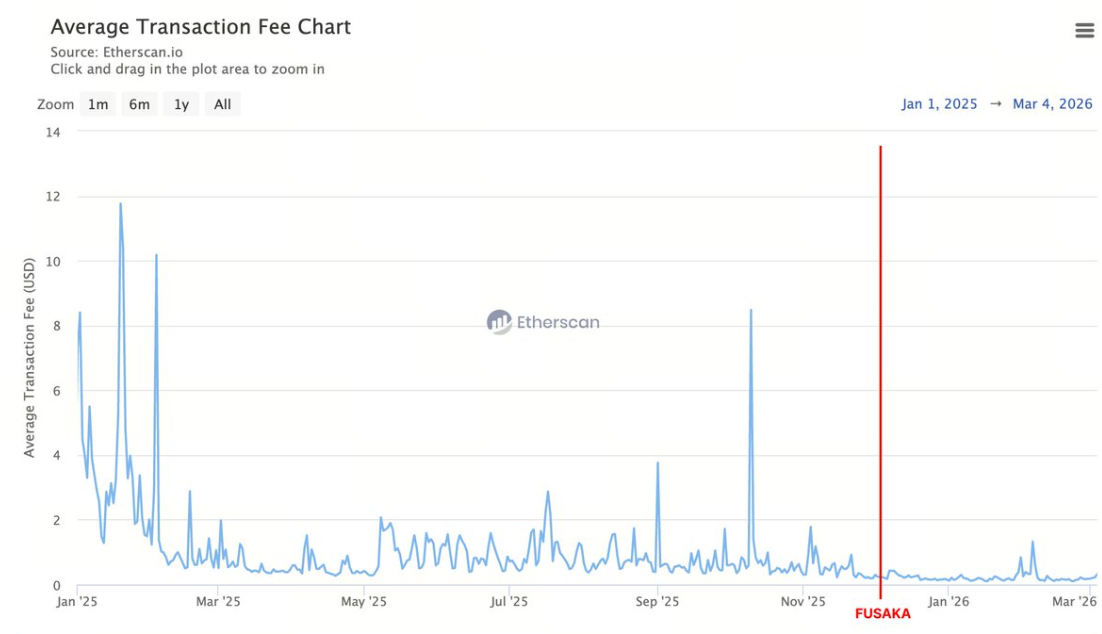

Custos de transação mais baixos incentivam mais tentativas de address poisoning

https://etherscan.io/chart/avg-txfee-usd

O upgrade Fusaka, ativado a 3 de dezembro de 2025, introduziu melhorias de escalabilidade que reduziram os custos de transação na Ethereum. Embora beneficie utilizadores e programadores, também diminui o custo de cada transferência fraudulenta, permitindo aos atacantes enviar muito mais tentativas de address poisoning.

A atividade da rede aumentou de forma notória após o Fusaka. Nos 90 dias seguintes ao upgrade, a Ethereum processou em média 30% mais transações por dia do que nos 90 dias anteriores. No mesmo período, o número de novos endereços criados diariamente aumentou em média ~78%.

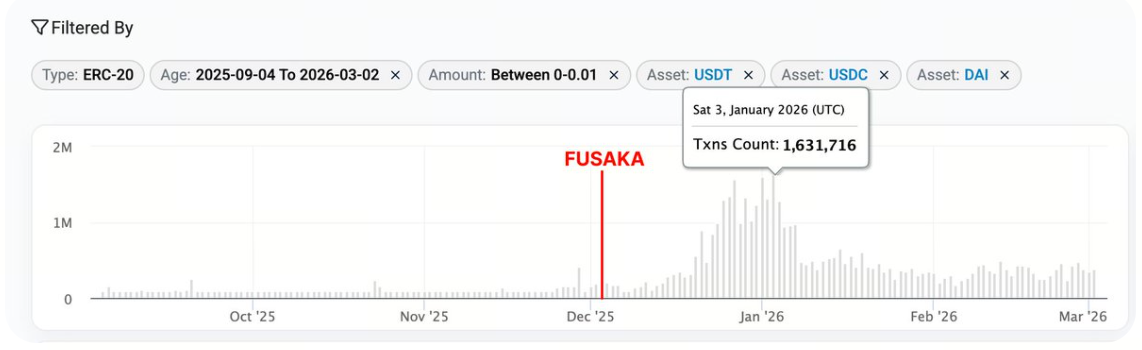

Além disso, registou-se um aumento significativo na atividade de transferências dust, em que os atacantes enviam quantidades muito pequenas do mesmo token que o utilizador já transferiu.

Os dados abaixo comparam a atividade de transferências dust em vários ativos importantes nos 90 dias antes e depois do upgrade Fusaka. Para stablecoins como USDT, USDC e DAI, transferências dust referem-se a montantes inferiores a 0,01 $. Para ETH, referem-se a transferências inferiores a 0,00001 ETH.

USDT Antes: 4,2M

Depois: 29,9M

Aumento: +25,7M (+612%)

USDC Antes: 2,6M

Depois: 14,9M

Aumento: +12,3M (+473%)

DAI Antes: 142 405

Depois: 811 029

Aumento: +668 624 (+470%)

ETH Antes: 104,5M

Depois:

Aumento: +65,2M (+62%)

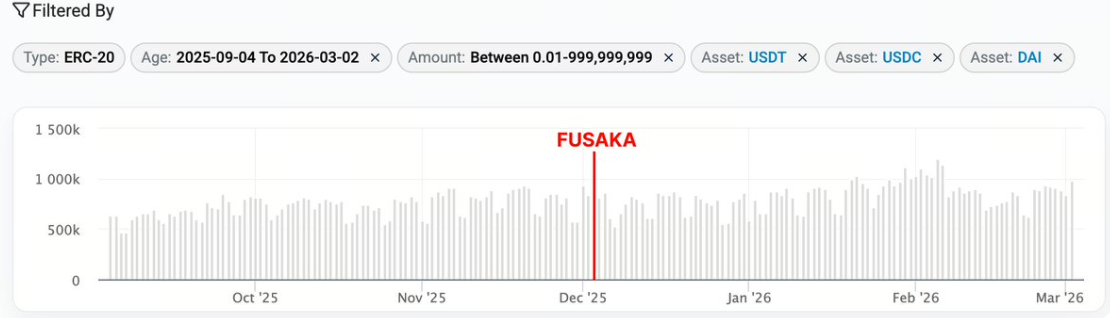

As transferências dust (abaixo de 0,01 $) mostram um aumento claro logo após o upgrade Fusaka, com a atividade a crescer rapidamente antes de estabilizar, mantendo-se ainda a um nível elevado face ao período pré-Fusaka. Por oposição, as transferências acima de 0,01 $ mantêm-se relativamente estáveis ao longo do mesmo período.

Screenshot: Transferências dust <0,01 $ em USDT, USDC e DAI nos 90 dias antes e depois do upgrade Fusaka. (Fonte)

Screenshot: Transferências >0,01 $ em USDT, USDC e DAI nos 90 dias antes e depois do upgrade Fusaka. (Fonte)

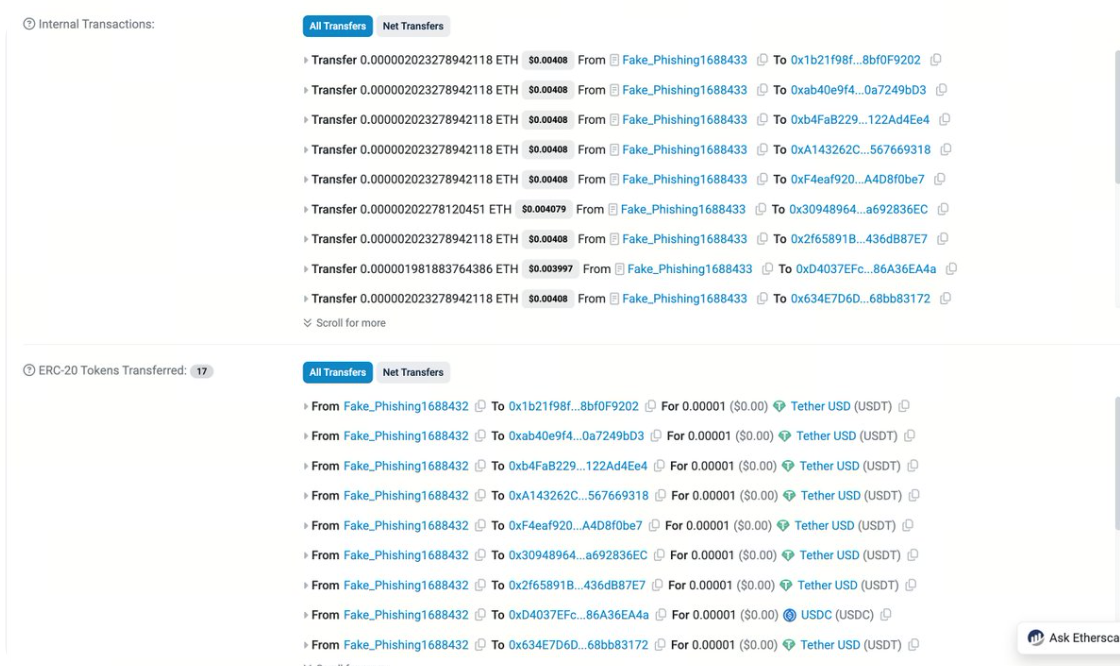

Em muitas campanhas, os atacantes enviam primeiro tokens e ETH em massa para endereços falsificados recém-gerados, que depois encaminham transferências dust individualmente para o endereço alvo. Como as transferências dust envolvem montantes insignificantes de tokens, podem ser executadas de forma barata e em grande escala à medida que os custos de transação diminuem.

Screenshot: Fake_Phishing1688433 envia tokens e ETH em massa para diferentes endereços de spoofing numa única transação. (Fonte)

Importa salientar que nem todas as transferências dust são fraudulentas. As transferências dust podem fazer parte de atividades legítimas, como trocas de tokens ou outras interações de baixo valor entre endereços. Contudo, ao analisar listas de transferências dust, uma grande parte parece corresponder a tentativas de address poisoning.

3) A regra fundamental

👉👉 Verifique sempre o endereço de destino antes de enviar fundos 👈👈

Eis algumas dicas para reduzir o risco ao usar o Etherscan:

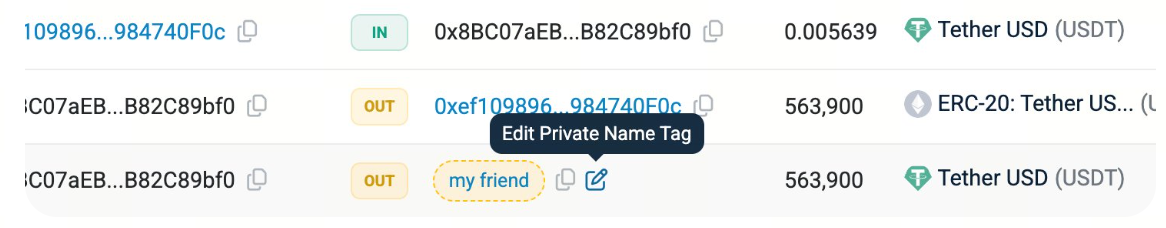

1. Torne os seus endereços reconhecíveis

Utilize name tags privadas no Etherscan para endereços com os quais interage frequentemente. Isto ajuda os endereços legítimos a destacarem-se entre os semelhantes.

Usar um nome de domínio como ENS pode também facilitar o reconhecimento dos endereços no explorador.

Utilize o livro de endereços da sua carteira para colocar na whitelist os endereços usados com frequência, garantindo que sabe sempre para onde está a enviar fundos.

2. Utilize o destaque de endereços

A funcionalidade Address Highlight do Etherscan ajuda a distinguir visualmente endereços semelhantes. Se dois endereços são quase idênticos mas não estão destacados da mesma forma, é muito provável que um deles seja uma tentativa de address poisoning.

Se não encontrar esta funcionalidade ativa, confirme que está habilitada nas definições do site.

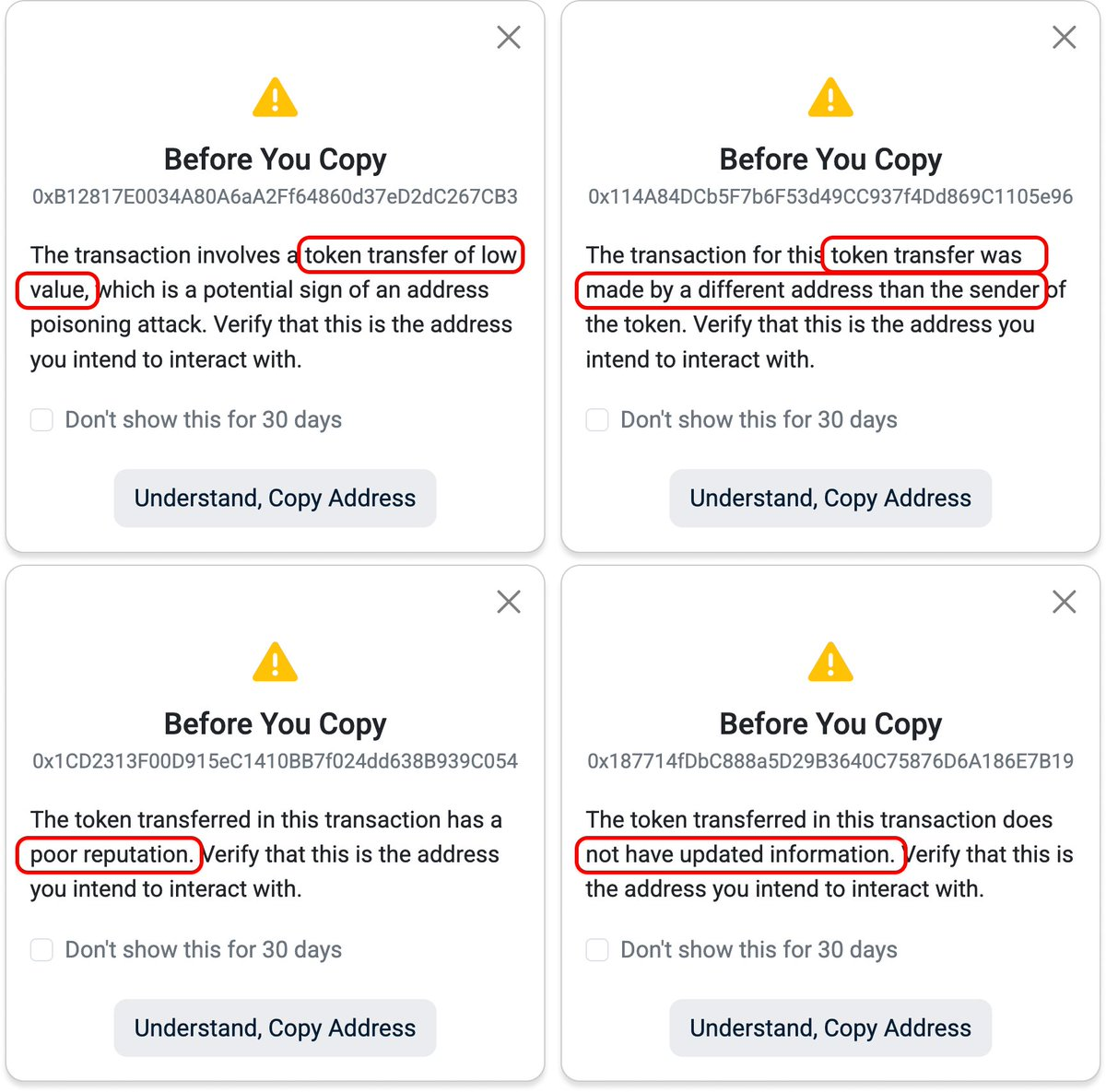

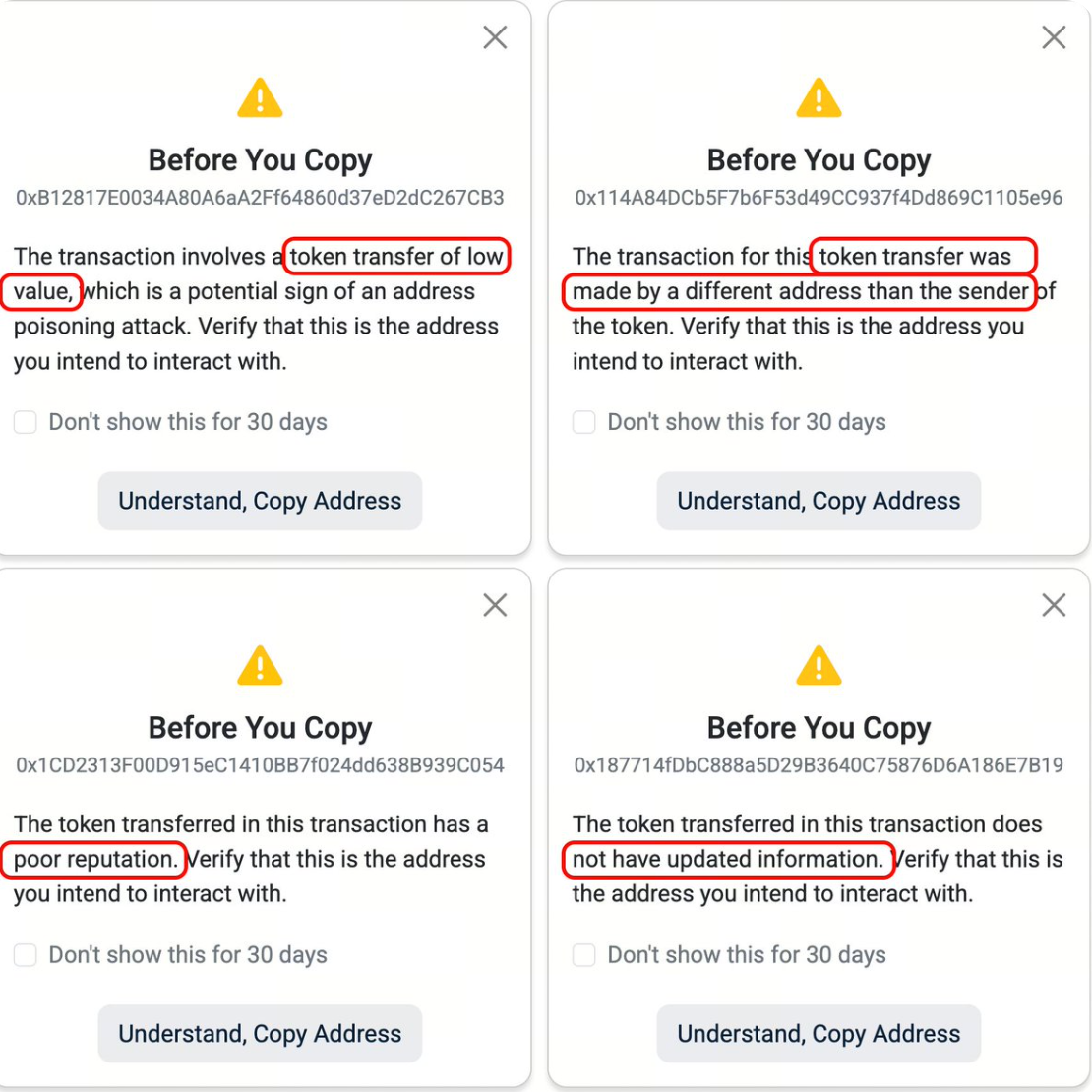

3. Confirme sempre antes de copiar

O Etherscan também apresenta lembretes pop-up ao copiar endereços que possam estar associados a atividade suspeita, incluindo:

-

Transferências de tokens de baixo valor

-

Transferências de tokens falsificados

-

Tokens com má reputação

-

Tokens sem informação atualizada

Quando vir estes lembretes, dedique um momento a confirmar que o endereço que está a copiar é realmente aquele com o qual pretende interagir.

Se pretende uma lista de verificação mais completa para evitar estes ataques, consulte o nosso guia detalhado aqui

Se pretende uma lista de verificação mais completa para evitar estes ataques, consulte o nosso guia detalhado aqui .

.

Lembre-se: não existem botões de reversão na cripto. Se os fundos forem enviados para o endereço errado, a recuperação é extremamente improvável.

Considerações finais

Os ataques de address poisoning estão a tornar-se cada vez mais comuns na Ethereum, especialmente devido à redução dos custos de transação, que facilita estratégias de grande volume. Estes ataques afetam também a experiência do utilizador, ao sobrecarregar os históricos de transações em várias interfaces com spam de transferências fraudulentas.

A proteção contra estes ataques exige tanto atenção dos utilizadores como um melhor design das interfaces. Para os utilizadores, o hábito mais importante é simples: verificar cuidadosamente o endereço de destino antes de enviar fundos.

Simultaneamente, as ferramentas e interfaces podem desempenhar um papel fundamental ao ajudar os utilizadores a detetar atividade suspeita mais rapidamente.

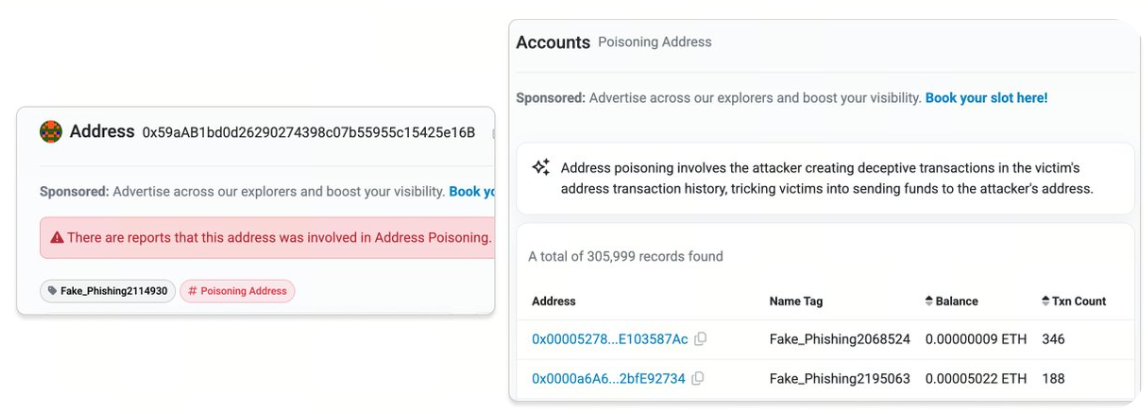

Etiquetas de Address poisoning no Etherscan (https://etherscan.io/accounts/label/poisoning-address)

No Etherscan, melhoramos continuamente as interfaces do nosso explorador e os serviços API para facilitar a deteção destes ataques pelos utilizadores. Rotulamos ativamente endereços de spoofing, sinalizamos e ocultamos transferências de tokens de valor zero, e marcamos tokens falsificados para que os nossos dados curados possam identificar potenciais tentativas de address poisoning sem que os utilizadores tenham de analisar manualmente grandes volumes de transações.

À medida que as campanhas de address poisoning se expandem através de automação e transferências dust em grande volume, destacar estes sinais torna-se cada vez mais importante para ajudar os utilizadores a distinguir atividade suspeita de transações legítimas.

Se tiver sugestões ou comentários sobre como podemos melhorar ainda mais estas proteções, contacte-nos.

Aviso legal:

-

Este artigo é republicado de [etherscan]. Todos os direitos de autor pertencem ao autor original [etherscan]. Se houver objeções a esta republicação, contacte a equipa Gate Learn, que tratará do assunto de imediato.

-

Isenção de responsabilidade: As opiniões expressas neste artigo são exclusivamente do autor e não constituem aconselhamento de investimento.

-

As traduções do artigo para outras línguas são realizadas pela equipa Gate Learn. Salvo indicação em contrário, é proibida a cópia, distribuição ou plágio dos artigos traduzidos.

Artigos relacionados

Como Aposta ETH

O que é a fusão?

Top 10 Token LST ETH

O que é o Ethereum 2.0? Entender a Mesclagem

O que é o EtherVista, o "Novo Padrão para DEX" auto-proclamado?