Computação quântica e Bitcoin: avaliação dos riscos reais, limitações técnicas e estratégias de mitigação até 2026

O que é a computação quântica

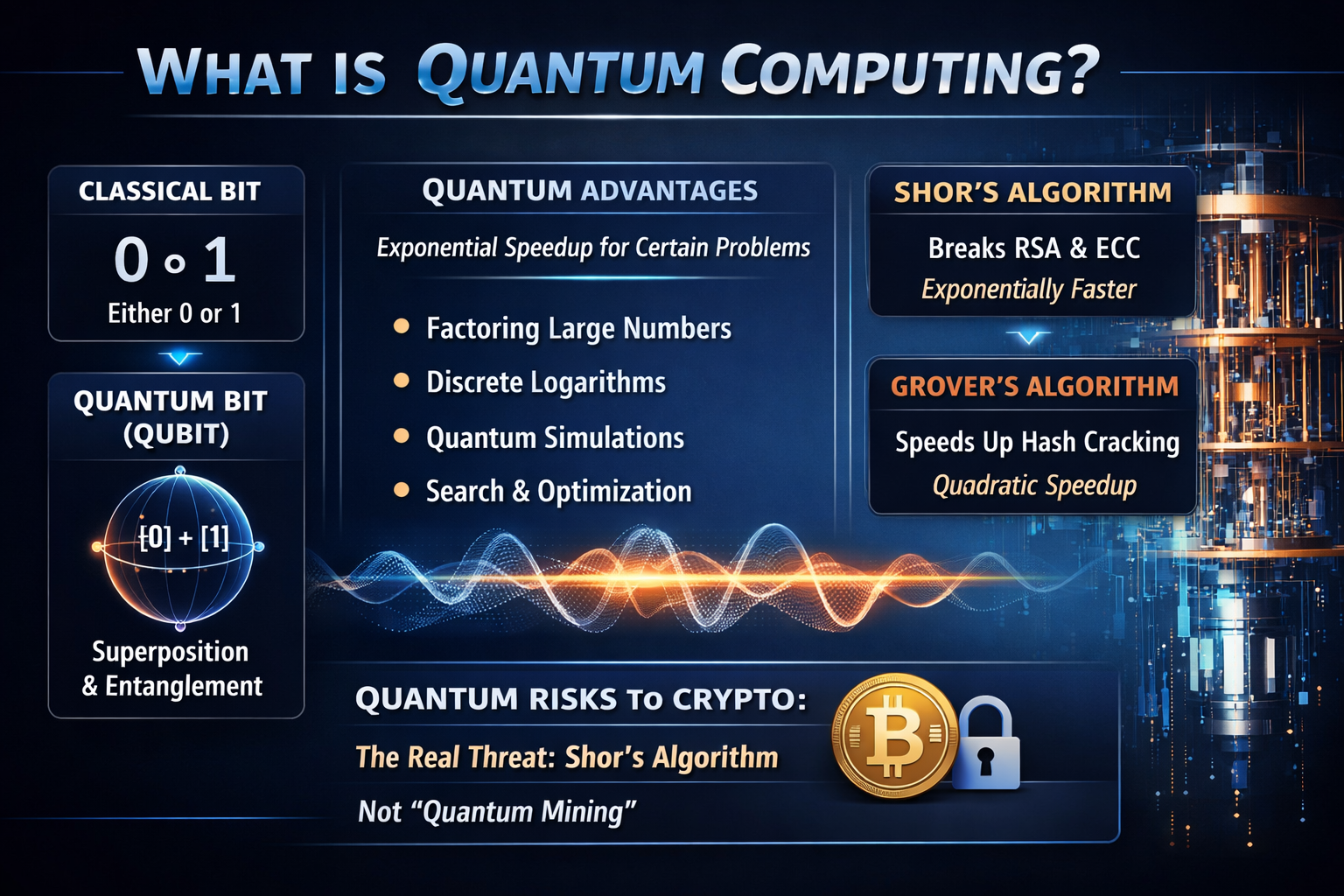

A computação quântica representa um novo paradigma de processamento de informação assente nos princípios da mecânica quântica. Ao contrário dos computadores tradicionais, que recorrem a bits—cada um assumindo o valor 0 ou 1—os computadores quânticos utilizam qubits, capazes de existir em superposição e de explorar o entrelaçamento e a interferência, abrindo caminho a métodos de resolução de problemas radicalmente diferentes dos da computação clássica.

A relevância da computação quântica não reside na possibilidade de substituir toda a computação convencional, mas na capacidade de proporcionar vantagens exponenciais em problemas muito específicos, nomeadamente:

-

Fatorização de grandes números inteiros

-

Cálculo de logaritmos discretos

-

Simulação de sistemas quânticos

-

Determinados desafios de pesquisa e otimização

Na área da criptografia, destacam-se dois algoritmos fundamentais:

-

Algoritmo de Shor: Permite acelerar exponencialmente a fatorização de grandes números inteiros e problemas de logaritmo discreto em curvas elípticas, constituindo uma ameaça direta aos criptossistemas de chave pública como RSA e ECC.

-

Algoritmo de Grover: Garante aceleração quadrática em problemas relacionados com hashes, não comprometendo instantaneamente as funções de hash, mas reduzindo a robustez de segurança de 2^n para cerca de 2^(n/2).

Esta diferença é determinante. O principal risco quântico para o Bitcoin resulta do algoritmo de Shor—não da ideia, frequentemente exagerada, de uma “máquina de mineração quântica”.

Porque a computação quântica pode impactar o Bitcoin

A segurança do Bitcoin não depende da “encriptação do conteúdo dos ativos”, mas sim das assinaturas digitais que comprovam a propriedade. Na prática, os atacantes não procuram “desencriptar a blockchain”, mas deduzir Chaves privadas a partir de informação pública, de modo a forjar transações legítimas.

Aqui distinguem-se dois níveis:

-

Funções de hash: O Bitcoin utiliza funções como SHA-256 e RIPEMD-160. Apesar de os ataques quânticos exercerem alguma pressão, estes algoritmos permanecem, para já, sem compromissos conhecidos.

-

Assinaturas digitais: O Bitcoin recorreu tradicionalmente ao ECDSA, sendo que muitos outputs recentes utilizam assinaturas Schnorr. Ambos dependem do problema do logaritmo discreto em curvas elípticas, particularmente vulnerável à computação quântica.

Assim, o impacto real da computação quântica no Bitcoin não reside em “a blockchain desaparecer”, mas sim no possível “perda de controlo sobre determinados endereços”.

Onde o Bitcoin está realmente vulnerável

Tecnicamente, nem todos os BTC enfrentam o mesmo risco em simultâneo. O grau de exposição depende de a Chave pública já ter sido revelada.

Os riscos principais podem ser agrupados em:

-

Outputs antigos com Chaves públicas expostas há muito tempo: Por exemplo, outputs P2PK iniciais. Com computadores quânticos tolerantes a falhas suficientemente potentes, estes ativos tornar-se-iam mais vulneráveis.

-

Ativos expostos devido à reutilização de endereços ou a determinados scripts: Estes riscos podem ser mitigados através da migração dos ativos e da otimização da estratégia da Carteira.

-

UTXO comuns cujas Chaves públicas completas ainda não foram reveladas: Estes mantêm-se relativamente protegidos no curto prazo, pois os atacantes não dispõem da informação pública necessária.

Por isso, a ideia de que “a computação quântica tornará todo o Bitcoin inútil de um dia para o outro” é infundada. O verdadeiro desafio é que o risco para certos ativos aumentará primeiro, exigindo preparação proativa ao nível do protocolo e da infraestrutura das Carteiras.

Desenvolvimentos recentes em computação quântica

As notícias sobre computação quântica são cada vez mais frequentes, mas é fundamental distinguir entre “avanços científicos” e “ameaças práticas”.

Em março de 2026, a Google Quantum AI publicou o artigo “Securing Elliptic Curve Cryptocurrencies against Quantum Vulnerabilities: Resource Estimates and Mitigations”, reduzindo ainda mais os recursos teóricos necessários para quebrar ECC de 256 bits. Com determinadas premissas sobre hardware supercondutor, o artigo estima “menos de 500 000 qubits físicos e tempos de execução de minutos”. Apesar de demonstrar avanços em investigação, não existem dispositivos reais, ao nível de Carteira, capazes de atacar o Bitcoin.

Outros marcos relevantes incluem:

-

Dezembro de 2024: A Google apresenta o chip Willow, com avanços significativos na correção de erros quânticos.

-

13 de agosto de 2024: O NIST lança oficialmente os primeiros standards criptográficos pós-quânticos, incluindo ML-KEM, ML-DSA e SLH-DSA.

-

Entre 2025 e 2026: A Bitcoin Optech acompanha o BIP-360, P2TSH, otimizações SLH-DSA e esquemas de assinatura baseados em hash, sinalizando que a comunidade de programadores Bitcoin já incorporou a resistência quântica nas discussões em curso.

Estes sinais mostram que a ameaça não é “iminente”, mas sim que a fase de preparação de engenharia está em curso.

Potenciais impactos reais no Bitcoin

Caso surjam computadores quânticos tolerantes a falhas suficientemente poderosos, o Bitcoin poderá enfrentar vários impactos:

-

Moedas antigas com Chaves públicas expostas podem ser alvo de roubo

-

Carteiras, plataformas de negociação e custodiantes teriam de migrar para novos sistemas de assinatura

-

Os tamanhos das assinaturas on-chain, custos de verificação e design de scripts podem necessitar de reestruturação

-

Esquemas de expansão legados baseados na exposição da Chave pública teriam de rever os seus modelos de segurança

Dois pontos frequentemente ignorados merecem destaque:

-

“Mineração quântica a substituir ASIC” não é viável atualmente. O ganho teórico do algoritmo de Grover na pesquisa de hashes é insuficiente para perturbar as Máquinas de mineração existentes, devido ao consumo energético, correção de erros e overhead de hardware no mundo real.

-

O Bitcoin consegue evoluir. SegWit e Taproot provaram que, embora as atualizações sejam lentas, o Bitcoin não é estático. O verdadeiro obstáculo são os custos de coordenação social, não a rigidez do protocolo.

O rumo da comunidade Bitcoin

Em vez de proclamar que “o Bitcoin já é resistente a quântica”, a abordagem mais sensata é avançar por fases.

O roadmap realista inclui:

-

Reduzir ao máximo a exposição desnecessária de Chaves públicas: As Carteiras devem evitar reutilizar endereços e adotar estratégias de receção e migração mais Conservadoras.

-

Introduzir soluções transitórias ao nível de scripts e endereços: Por exemplo, as discussões sobre o BIP-360 e a sua evolução centram-se na reserva de espaço no protocolo para assinaturas resistentes a quântica.

-

Avaliar os custos on-chain das assinaturas pós-quânticas: Estas soluções tendem a aumentar o tamanho das Chaves públicas, assinaturas ou overhead de gestão de estado, exigindo equilíbrio entre segurança, verificabilidade e espaço em bloco.

-

Fomentar agilidade criptográfica: Sistemas robustos não devem ficar presos a uma única suposição de assinatura.

Assim, o debate sobre resistência quântica não se limita a “defender contra a quântica”, mas serve também como teste de esforço à capacidade de atualização da infraestrutura criptográfica do Bitcoin.

Como avaliar objetivamente a situação

Do ponto de vista do investimento e técnico, é essencial evitar dois extremos:

-

Ver em cada artigo científico sobre quântica “o fim do Bitcoin”

-

Alegar que, por não haver ataques comerciais, “não há motivo de preocupação nas próximas décadas”

A perspetiva mais prudente é:

-

No curto prazo, a computação quântica ainda não afeta diretamente o Bitcoin ao nível das transações.

-

No médio e longo prazo, já é uma questão relevante a considerar no design do protocolo, arquitetura das Carteiras e segurança dos custodiantes.

-

Para o Bitcoin, o verdadeiro risco não é uma “quebra” quântica abrupta, mas sim a possibilidade de, durante o período de preparação, a comunidade desperdiçar a oportunidade de atualização devido a controvérsias, atrasos ou subestimação.

A computação quântica não é uma catástrofe iminente, mas é provável que se torne um dos fatores externos mais relevantes para a criptografia na próxima década ou mais. Para o Bitcoin, a abordagem mais profissional é nem alarmismo nem negação, mas sim encarar o fenómeno como um risco de longo prazo, gerível e passível de ser trabalhado pela engenharia.

Artigos relacionados

Utilização de Bitcoin (BTC) em El Salvador - Análise do Estado Atual

O que é o Gate Pay?

O que é o BNB?

O que é Axie Infinito?

O que é Coti? Tudo o que precisa saber sobre a COTI