Suspeita de fuga de ferramentas do governo dos EUA! Google revela novo ataque de criptomoedas e cadeia de ataques no iPhone

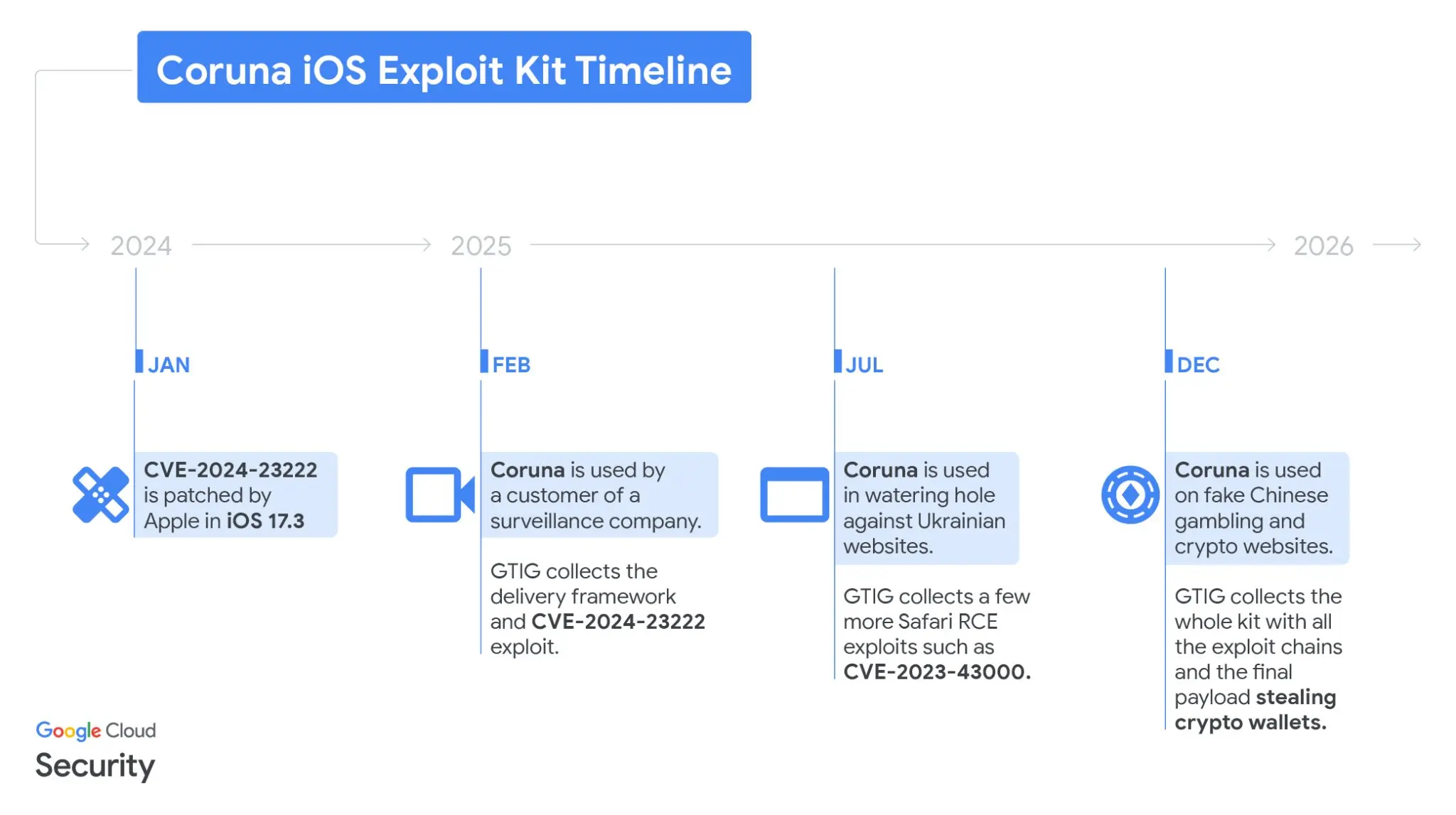

O Grupo de Inteligência de Ameaças do Google (GTIG) publicou na quarta-feira um relatório que revela a implementação de uma nova ferramenta de exploração de vulnerabilidades no iPhone, chamada Coruna, que tem sido utilizada em atividades de fraude com criptomoedas em larga escala. A empresa de segurança cibernética iVerify revelou que o pacote de ferramentas Coruna pode ter origem no governo dos Estados Unidos e, após perder o controle, foi aproveitado por adversários e organizações criminosas na internet para fraudes com criptomoedas.

Análise técnica do pacote Coruna: como roubar direcionadamente carteiras de criptomoedas

(Origem: Mandiant)

Coruna utiliza tecnologia JavaScript para identificar dispositivos iOS que acessam sites falsos, realizando uma impressão digital do aparelho. Após verificar a versão do sistema, ela automaticamente implanta um exploit de vulnerabilidade. Uma vez que o dispositivo é comprometido, o pacote realiza buscas sistemáticas por informações sensíveis, incluindo:

Seed phrase (frase semente): varre ativamente textos locais contendo as palavras-chave “backup phrase” e “seed phrase”.

Aplicativos de criptomoedas populares: direciona-se a carteiras descentralizadas como Uniswap e MetaMask, extraindo chaves ou dados de contas.

Informações de contas financeiras: busca sincronizada por dados sensíveis de contas bancárias e outros métodos de pagamento.

O GTIG confirmou que Coruna não é compatível com as versões mais recentes do iOS, recomendando fortemente que todos os usuários de iPhone atualizem imediatamente seus sistemas. Para aqueles que não podem atualizar, é aconselhável ativar o “Modo de Bloqueio” fornecido pela Apple, que, segundo a própria Apple, é eficaz contra ataques altamente sofisticados e direcionados.

De ações de inteligência a sites de fraude com criptomoedas: duas rotas de disseminação do Coruna

As investigações do GTIG mostram que o pacote Coruna passou por duas fases distintas de uso. Inicialmente, suspeita-se que uma organização de inteligência russa tenha utilizado sites ucranianos comprometidos para direcionar o pacote a usuários de iPhone em regiões específicas, apresentando características típicas de coleta de informações de inteligência.

Em dezembro de 2025, o GTIG identificou, em um grande grupo de sites falsos em chinês relacionados a finanças, o mesmo framework JavaScript, incluindo uma réplica do site de troca de criptomoedas WEEX. Quando usuários de iOS acessam esses sites falsos, o pacote automaticamente extrai informações financeiras em segundo plano, priorizando seed phrases de carteiras de criptomoedas, representando uma ameaça direta à segurança patrimonial. Assim, o que inicialmente era uma ferramenta de ataque de inteligência foi transformada em uma ferramenta de fraude com criptomoedas em larga escala.

Controvérsia de atribuição: ferramenta do governo dos EUA ou malware comercial?

A maior controvérsia envolvendo o incidente é a origem potencial do Coruna. Rocky Cole, cofundador do iVerify, afirmou ao WIRED que a ferramenta “é extremamente complexa, desenvolvida com investimento de milhões de dólares, e apresenta características marcantes de módulos já atribuídos ao governo dos EUA”, sugerindo que este possa ser um caso de “ferramenta do governo dos EUA que, após perder o controle, foi aproveitada por adversários e grupos criminosos na internet”.

Por outro lado, um pesquisador sênior de segurança da Kaspersky discordou, afirmando que “não há evidências de reutilização de código real nos relatórios publicados” que sustentem essa atribuição. O GTIG também não revelou na sua publicação a identidade do cliente da primeira empresa de monitoramento que utilizou Coruna, deixando a questão da autoria em aberto por enquanto.

Perguntas frequentes

Coruna afeta as versões mais recentes do iPhone?

O GTIG confirmou que as cinco vulnerabilidades exploradas pelo Coruna são direcionadas às versões iOS 13.0 até 17.2.1, incompatíveis com as versões mais atuais do sistema. Todos os usuários de iPhone devem atualizar imediatamente seus sistemas. Para quem não puder atualizar, ativar o “Modo de Bloqueio” é recomendado para reduzir riscos.

Como o Google descobriu que o Coruna está sendo usado em fraudes com criptomoedas?

Em fevereiro de 2025, o GTIG identificou características específicas de código no pacote, rastreando o mesmo framework JavaScript presente em sites ucranianos comprometidos. Posteriormente, detectou a implantação completa em uma vasta rede de sites falsos em chinês que imitavam a troca WEEX, confirmando que a ferramenta evoluiu de um uso de ataque de inteligência para uma ferramenta de fraude com criptomoedas em larga escala.

Como proteger seed phrases de carteiras de criptomoedas contra esse tipo de ferramenta?

Além de atualizar o sistema iOS imediatamente, recomenda-se armazenar as seed phrases em meios de armazenamento offline, como hardware wallets ou backups em papel, evitando guardar as frases em dispositivos conectados à internet em texto claro. Além disso, é importante verificar a autenticidade de todos os sites relacionados a criptomoedas, evitando acessar sites financeiros de origem desconhecida.