Частота атак с подменой адресов в сети Ethereum растёт

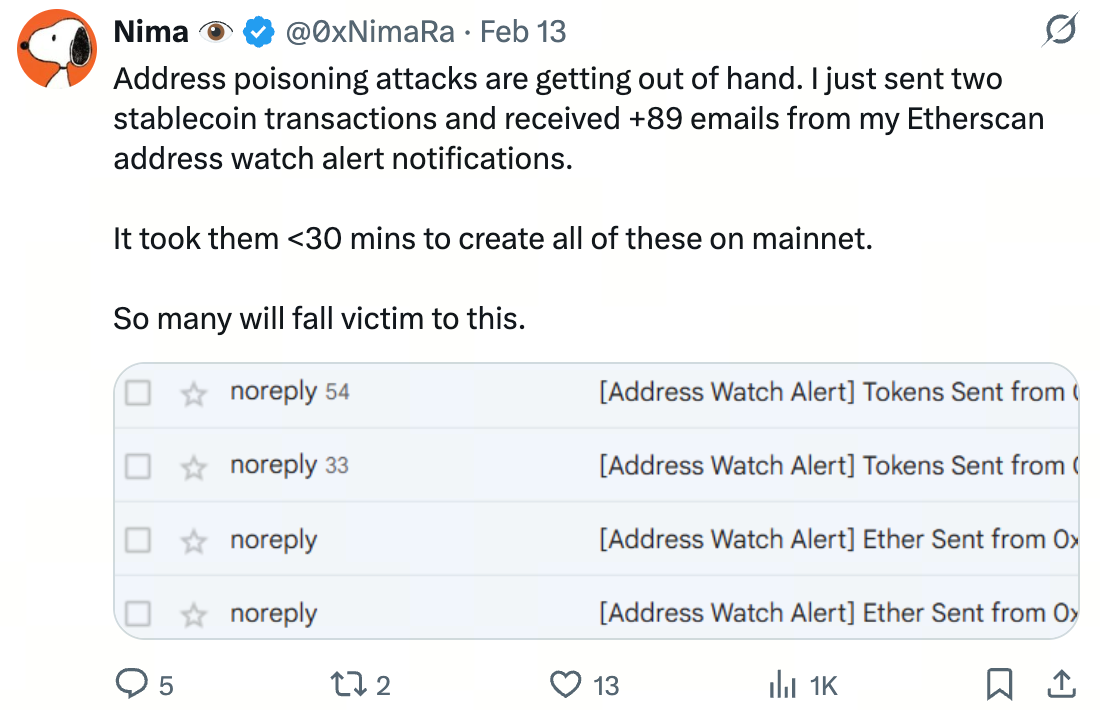

Несколько недель назад пользователь Etherscan по имени Nima рассказал о неприятной ситуации: после всего двух переводов стейблкоинов он получил более 89 писем Address Watch Alert.

Как отметил Nima, эти уведомления были вызваны транзакциями address poisoning, созданными специально для добавления адресов-двойников в историю операций кошелька. Главная цель — заставить пользователя случайно скопировать неверный адрес при следующем переводе.

Address poisoning существует в экосистеме Ethereum уже несколько лет. Сейчас такие инциденты демонстрируют, насколько автоматизированными и масштабными стали эти атаки. То, что раньше было редким спамом, теперь реализуется массово: поддельные переводы могут появиться в истории всего за несколько минут после легитимной транзакции.

Чтобы понять, почему такие атаки стали более распространёнными, важно рассмотреть два аспекта: как эволюционировали address poisoning-кампании и почему их так легко запускать в больших объёмах.

Мы также выделяем одно простое правило, которое поможет защитить себя от подобных атак.

1) Address Poisoning стал массовым явлением

Ранее address poisoning считался нишевым приёмом отдельных злоумышленников. Сегодня это всё больше напоминает промышленную схему.

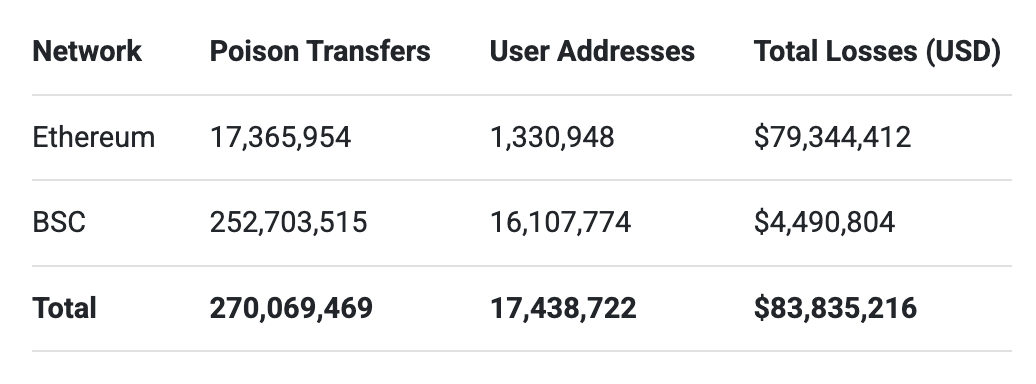

В исследовании 2025 года, посвящённом address poisoning в период с июля 2022 по июнь 2024 года (до апгрейда Fusaka), выявлено около 17 млн попыток address poisoning, нацеленных примерно на 1,3 млн пользователей Ethereum, с подтверждёнными потерями не менее \$79,3 млн.

Таблица ниже показывает масштабы address poisoning в Ethereum и BSC с июля 2022 по июнь 2024 года по данным исследования Blockchain Address Poisoning. В сетях вроде BSC, где комиссии значительно ниже, поддельные переводы совершаются на 1 355% чаще.

Злоумышленники отслеживают активность блокчейна, чтобы выявлять потенциальные цели. После обнаружения транзакции автоматические системы генерируют адреса-двойники, имитирующие начальные и конечные символы адресов, с которыми взаимодействовал пользователь. Затем на целевой адрес отправляются поддельные переводы, чтобы спуфнутый адрес появился в истории.

В зоне риска — адреса, которые могут быть более прибыльны для атакующих: часто совершающие переводы, с большими остатками токенов или участвующие в крупных транзакциях. Такие адреса чаще подвергаются address poisoning.

Конкуренция повышает эффективность

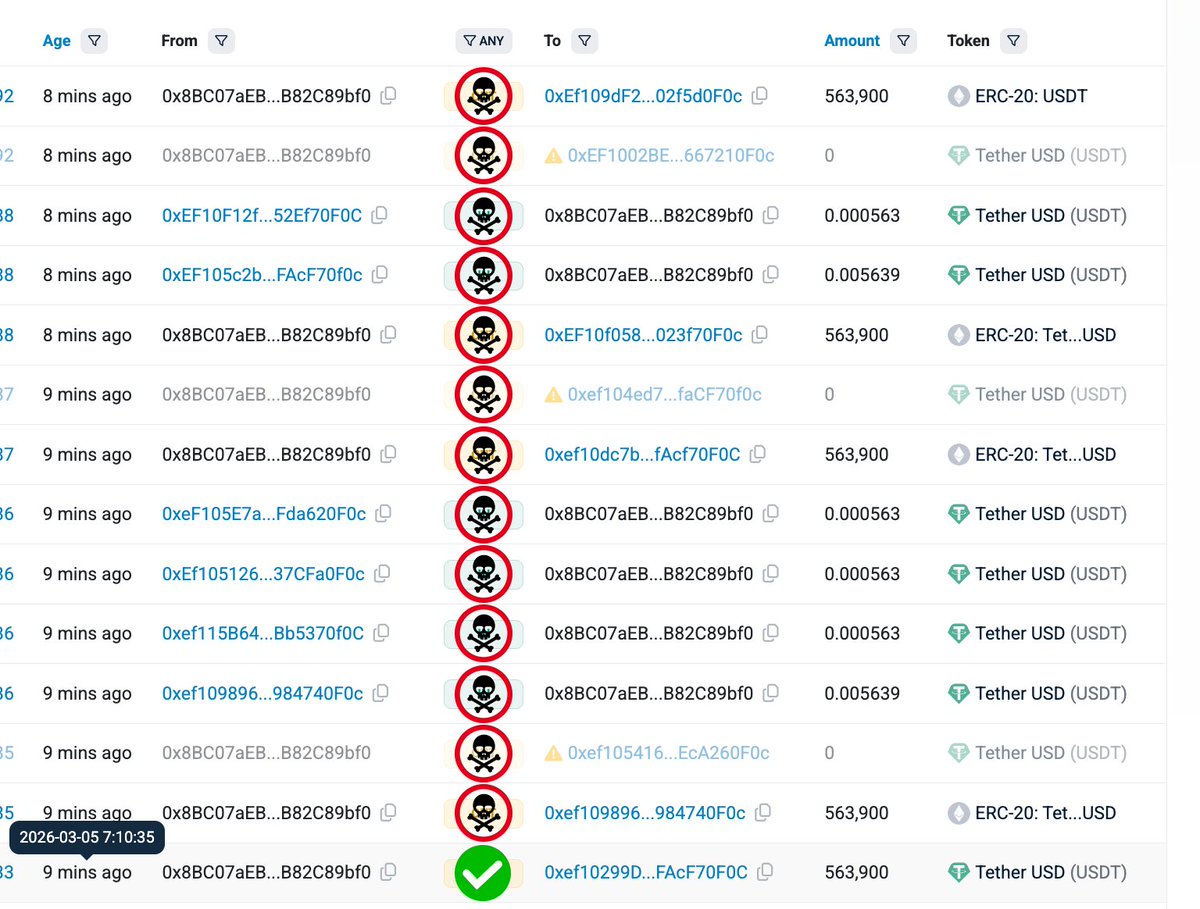

Исследование 2025 года показало: разные группы злоумышленников часто конкурируют между собой. Во многих address poisoning-кампаниях несколько атакующих отправляют поддельные переводы на один и тот же адрес примерно одновременно.

Каждый пытается добавить свой адрес-двойник в историю пользователя раньше других. Тот, кто успеет первым, повышает вероятность, что именно его адрес будет скопирован.

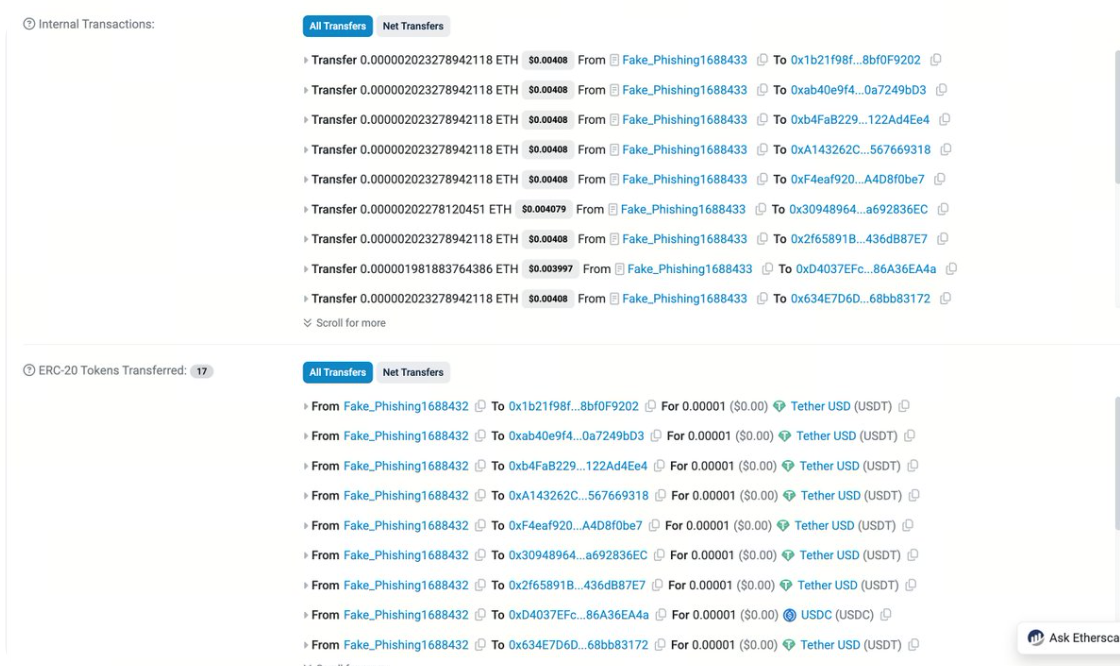

Пример адреса ниже иллюстрирует такой масштаб: здесь за пару минут после легитимного перевода USDT было отправлено 13 поддельных переводов.

Примечание: по умолчанию Etherscan скрывает переводы с нулевой стоимостью; для демонстрации они были показаны.

К распространённым тактикам address poisoning относятся

dust transfers, поддельные переводы токенов и переводы токенов с нулевой стоимостью

2) Почему эти атаки легко масштабировать

На первый взгляд address poisoning кажется неэффективным: большинство пользователей не попадутся на такую уловку. Но экономика этих атак доказывает обратное.

Игра чисел

Исследования показали, что успех одной попытки address poisoning в Ethereum составляет примерно 0,01%. То есть только 1 из 10 000 переводов приводит к ошибочному переводу средств злоумышленнику.

Вместо того чтобы атаковать ограниченное число адресов, address poisoning-кампании рассылают тысячи и миллионы поддельных переводов. Даже при минимальном проценте успеха это приносит значительную прибыль.

Одна успешная атака с крупной суммой может покрыть расходы на тысячи неудачных попыток.

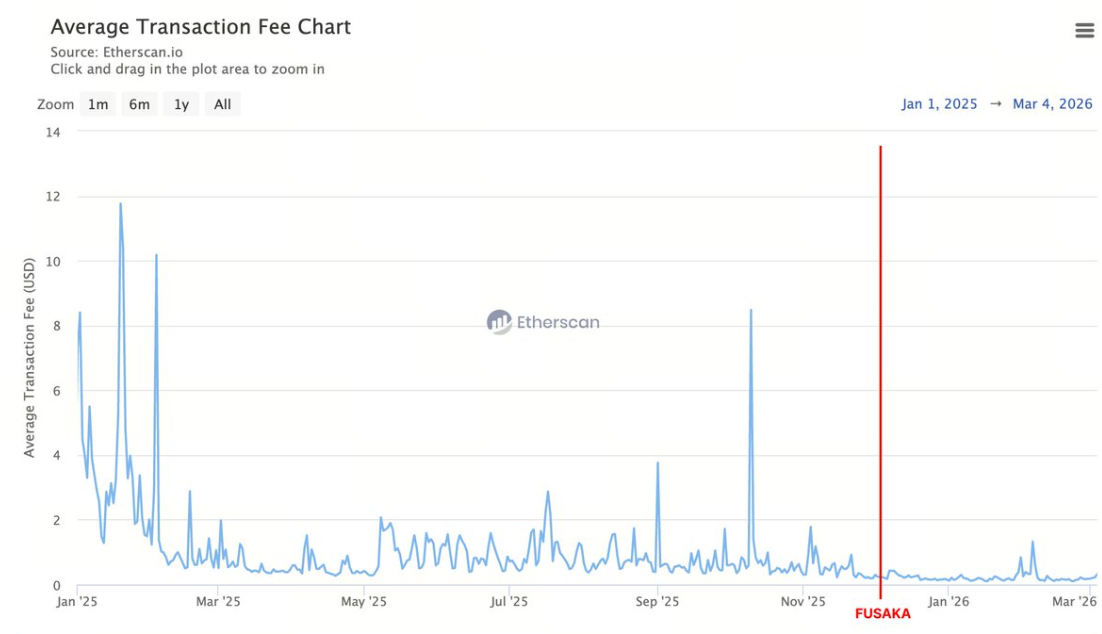

Низкие комиссии — больше атак

https://etherscan.io/chart/avg-txfee-usd

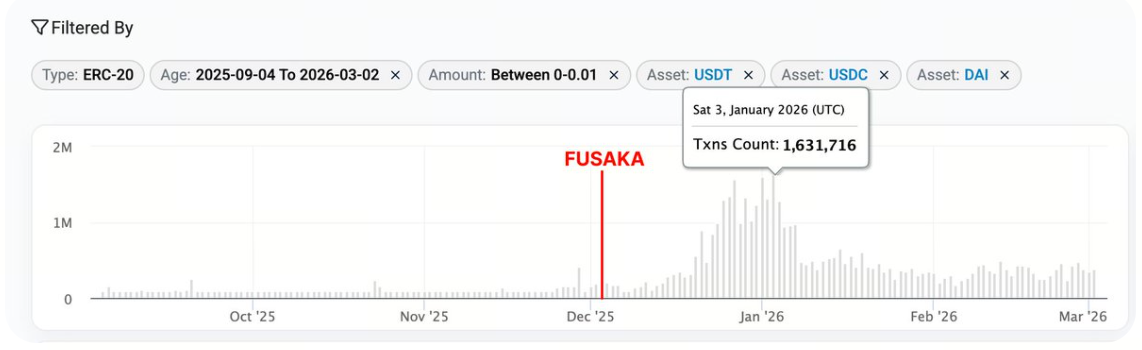

Апгрейд Fusaka, активированный 3 декабря 2025 года, улучшил масштабируемость и снизил комиссии в Ethereum. Это выгодно пользователям и разработчикам, но также удешевляет поддельные переводы, позволяя атакующим отправлять их в большем количестве.

После Fusaka активность сети заметно выросла. В течение 90 дней после обновления Ethereum обрабатывал в среднем на 30% больше транзакций в сутки, чем за 90 дней до этого. За тот же период среднее число новых адресов в день выросло на примерно 78%.

Также отмечен резкий рост dust transfer: злоумышленники отправляют минимальные суммы того же токена, который пользователь переводил ранее.

Данные ниже показывают динамику dust transfers для основных активов за 90 дней до и после Fusaka. Для стейблкоинов USDT, USDC и DAI dust transfer — это переводы менее \$0,01. Для ETH — менее 0,00001 ETH.

USDT до: 4,2 млн

после: 29,9 млн

Рост: +25,7 млн (+612%)

USDC до: 2,6 млн

после: 14,9 млн

Рост: +12,3 млн (+473%)

DAI до: 142 405

после: 811 029

Рост: +668 624 (+470%)

ETH до: 104,5 млн

после:

Рост: +65,2 млн (+62%)

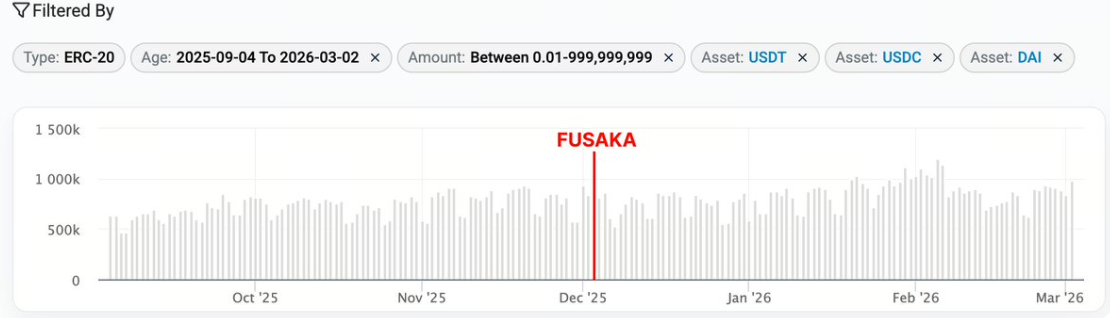

Dust transfers (менее \$0,01) резко выросли после Fusaka, а затем постепенно снизились, но остались на высоком уровне по сравнению с периодом до обновления. Для переводов свыше \$0,01 активность оставалась относительно стабильной.

Скриншот: Dust transfers <\$0,01 для USDT, USDC и DAI за 90 дней до и после Fusaka. (Источник)

Скриншот: Переводы >\$0,01 для USDT, USDC и DAI за 90 дней до и после Fusaka. (Источник)

Во многих кампаниях злоумышленники сначала массово отправляют токены и ETH на вновь созданные поддельные адреса, которые затем индивидуально пересылают dust transfers на целевой адрес. Благодаря минимальным суммам такие переводы обходятся дёшево и легко масштабируются при низких комиссиях.

Скриншот: Fake_Phishing1688433 массово отправляет токены и ETH на разные поддельные адреса в одной транзакции. (Источник)

Важно: не все dust transfers — это атаки. Они могут быть частью легитимных операций, например, обмена токенов или других мелких переводов между адресами. Однако при анализе списков dust transfers значительная часть, вероятно, связана с address poisoning.

3) Главное правило

👉👉 Всегда проверяйте адрес назначения перед отправкой средств 👈👈

Вот несколько советов, которые помогут снизить риск при работе с Etherscan:

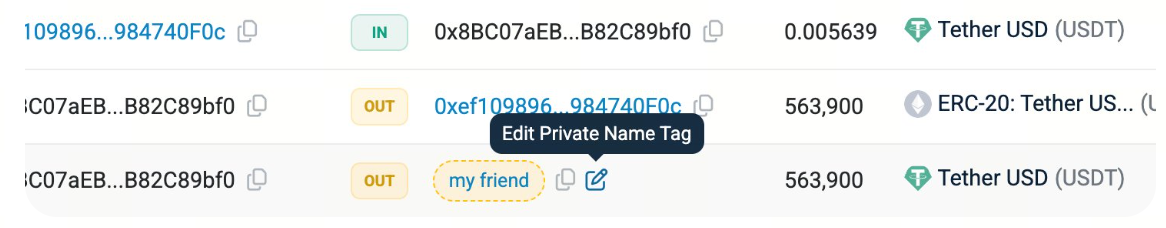

1. Сделайте свои адреса узнаваемыми

Используйте приватные метки в Etherscan для часто используемых адресов. Это поможет выделять легитимные адреса среди похожих.

Использование доменного имени, например ENS, также упростит распознавание адресов в обозревателе.

Рекомендуем использовать адресную книгу кошелька для белого списка адресов, чтобы всегда знать, куда отправляете средства.

2. Используйте подсветку адресов

Функция Address Highlight в Etherscan помогает визуально отличать похожие адреса. Если два адреса выглядят почти одинаково, но подсвечены по-разному, вероятно, один из них — результат address poisoning.

Если функция не работает, проверьте, включена ли она в настройках сайта.

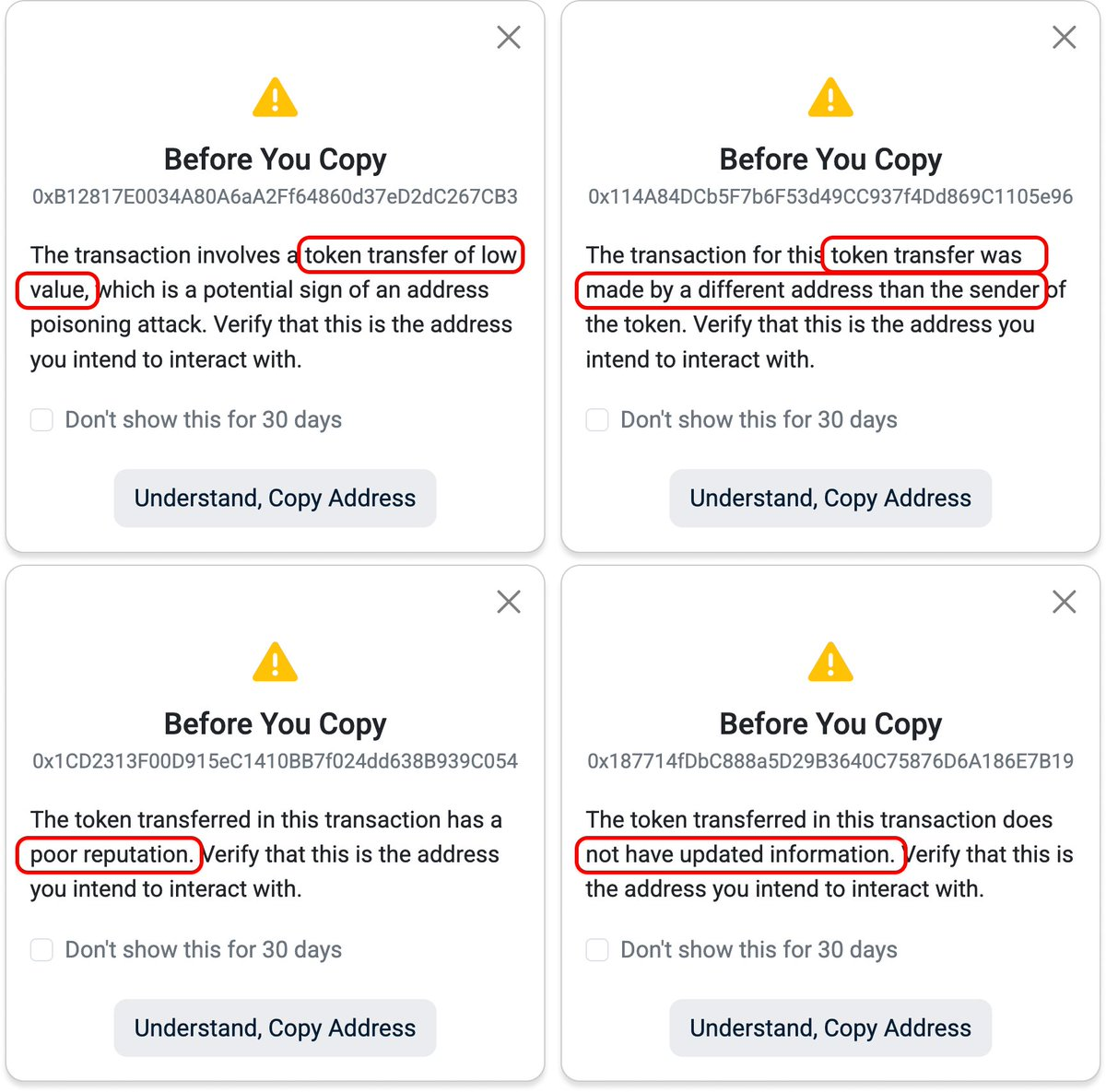

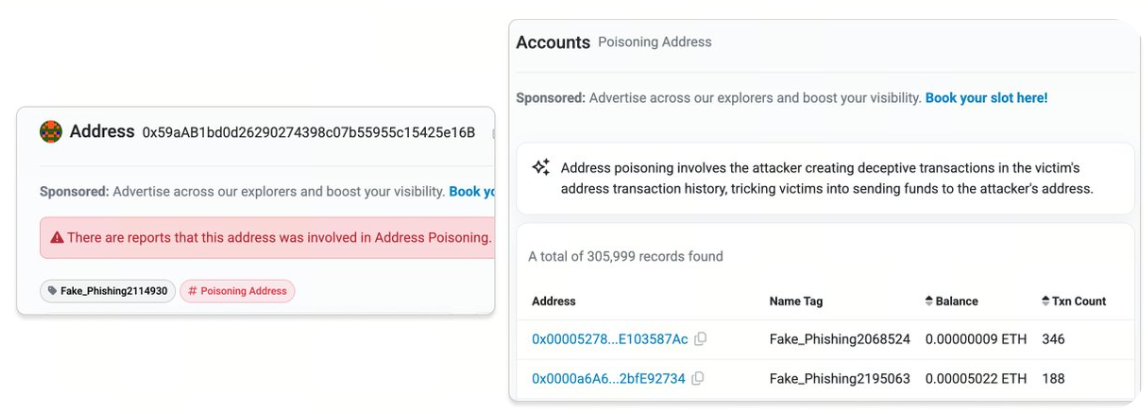

3. Всегда перепроверяйте перед копированием

Etherscan предупреждает во всплывающих окнах при копировании адресов, связанных с подозрительной активностью, включая:

-

Переводы токенов на небольшие суммы

-

Поддельные переводы токенов

-

Токены с плохой репутацией

-

Токены без обновлённой информации

Если вы видите такие предупреждения, обязательно убедитесь, что копируете именно тот адрес, с которым намерены работать.

Если вам нужен подробный чек-лист по защите от подобных атак, ознакомьтесь с нашим детальным руководством

Если вам нужен подробный чек-лист по защите от подобных атак, ознакомьтесь с нашим детальным руководством .

.

Помните: в криптовалютах нет кнопки «Отменить». Если средства отправлены на неверный адрес, вернуть их практически невозможно.

Заключение

Address poisoning-атаки становятся всё более распространёнными в Ethereum, особенно по мере снижения комиссий, что удешевляет массовые атаки. Это влияет и на пользовательский опыт: история транзакций в интерфейсах заполняется спамом из поддельных переводов.

Защита требует как внимательности пользователей, так и совершенствования интерфейсов. Главное правило для пользователя — всегда тщательно проверять адрес назначения перед отправкой средств.

Инструменты и интерфейсы также могут помочь быстрее выявлять подозрительную активность.

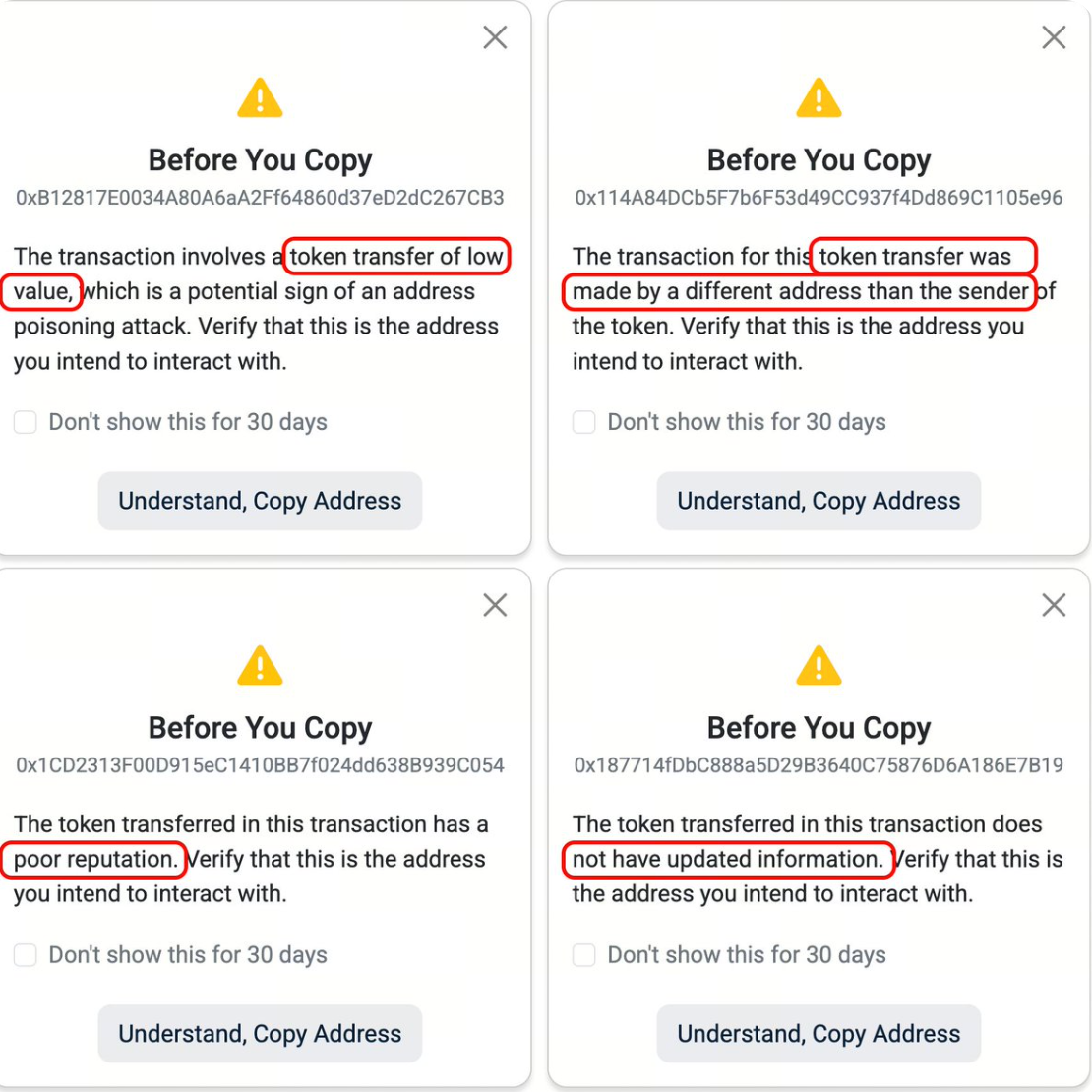

Метки Poisoning Address в Etherscan (https://etherscan.io/accounts/label/poisoning-address)

В Etherscan мы постоянно улучшаем интерфейс обозревателя и API-сервисы, чтобы пользователи могли быстрее выявлять такие атаки. Мы отмечаем адреса-двойники, помечаем и скрываем переводы токенов с нулевой стоимостью, а также отмечаем поддельные токены, чтобы наша модерация помогала обнаруживать address poisoning без необходимости вручную просматривать большие объёмы транзакций.

По мере масштабирования address poisoning-кампаний за счёт автоматизации и массовых dust transfers своевременное выявление подобных сигналов становится всё важнее для различения подозрительных и легитимных операций.

Если у вас есть предложения по улучшению защиты, пожалуйста, свяжитесь с нами.

Отказ от ответственности:

-

Данная статья перепечатана с ресурса [etherscan]. Все авторские права принадлежат оригинальному автору [etherscan]. Если у вас есть возражения против перепечатки, свяжитесь с командой Gate Learn — вопрос будет рассмотрен оперативно.

-

Отказ от ответственности: мнения и взгляды, выраженные в статье, принадлежат исключительно автору и не являются инвестиционной рекомендацией.

-

Перевод статьи на другие языки выполнен командой Gate Learn. Если не указано иное, копирование, распространение или плагиат переведённых материалов запрещены.

Похожие статьи

Что такое Нейро? Все, что вам нужно знать о NEIROETH в 2025 году

Лучшие криптовалютные лотерейные платформы на 2024 год

Как сделать ставку на ETH?

Руководство по переключению сети в MetaMask

Что такое обернутый Ethereum (WETH)?