Дерево Меркла: стислий огляд

Що таке дерево Меркла

Дерево Меркла — це спосіб структурування даних, що забезпечує ефективне зберігання великих обсягів інформації та швидку перевірку її цілісності. Цю технологію також називають хеш-деревом, оскільки вона працює на основі хешування.

Головна ідея — хешування, тобто перетворення будь-якого набору даних на унікальний рядок фіксованої довжини. Кожен елемент інформації має власний хеш, який є його цифровим відбитком. Хеш-функція — це одностороннє перетворення: отримати хеш з оригінальних даних просто, але відновити самі дані з хешу практично неможливо.

Приклад — алгоритм SHA-256, який використовує Bitcoin. Число 256 означає довжину вихідних даних у бітах. Незалежно від розміру вхідних даних — одна літера чи ціла книга — SHA-256 завжди створює 64-символьний рядок. Це забезпечує компактне зберігання і значно пришвидшує роботу з даними.

Переваги хешування очевидні: замість великих масивів інформації система працює з короткими хеш-значеннями. Це економить місце і підвищує швидкість обробки. Будь-яка зміна даних, навіть одного символу, повністю змінює хеш, що робить систему дуже чутливою до змін.

Хто створив концепцію

Дерево Меркла розробив американський криптограф Ральф Меркл у 1979 році. Він шукав способи ефективної перевірки цілісності даних та захисту інформації від змін. Його підхід — структурування даних у вигляді дерева хешів — став інновацією свого часу.

Винахід Меркла залишався теоретичним багато років і використовувався лише у вузьких криптографічних сферах. Популярності концепція набула з появою блокчейну і розвитком криптовалют. Сатоші Накамото, автор Bitcoin, зробив дерева Меркла ключовою частиною архітектури блокчейну, показавши їхню практичну цінність.

Сьогодні дерева Меркла застосовують не лише у криптовалютах, а й у системах контролю версій (наприклад, Git), розподілених базах даних, резервному копіюванні й інших технологіях, де потрібна швидка перевірка великих обсягів даних.

Призначення концепції: простий приклад

Дерево Меркла дозволяє ефективно структурувати, зберігати й перевіряти цілісність інформації без обробки всього обсягу даних. Для пояснення розглянемо приклад з бібліотекою рідкісних книг.

Уявімо колекціонера з великою бібліотекою рідкісних книг у захищеному приміщенні. Власнику потрібна система контролю, щоб швидко виявити зміни у колекції — крадіжку, підміну чи переміщення книги.

Традиційний підхід — регулярні повні інвентаризації: перевірка кожної книги за каталогом, що забирає багато часу й ресурсів. Концепція Меркла пропонує більш ефективне рішення:

Крок перший — повне каталогізування. Кожна книга отримує унікальний тег (аналог хешу), що містить усі її характеристики: назву, автора, рік видання, стан обкладинки, номер сторінки з конкретною помилкою. Книги об'єднують у ієрархію — за полицями, стелажами, кімнатами.

Крок другий — створення підсумкової інформації. Теги книг використовують для створення тегів полиць (загальний для всіх книг на полиці), потім тегів стелажів і фінального тегу для всієї бібліотеки. Така ієрархічна структура тегів і є деревом Меркла.

Крок третій — побудова системи контролю. Власник зберігає лише фінальний тег бібліотеки та його структуру. Для перевірки цілісності потрібно просто порівняти поточний фінальний тег з еталонним. Якщо вони співпадають — колекція не змінена. Якщо ні — система швидко знаходить, яка полиця змінилася, без перевірки кожної книги.

Результати використання дерева Меркла:

- Повний контроль даних — будь-яка зміна миттєво відображається у фінальному хеші

- Висока ефективність перевірки — не потрібно обробляти всі дані

- Швидка локалізація змін — деревоподібна структура точно визначає модифікації

- Безпека без посередників — система працює автоматично, без третіх сторін

- Ефективність використання ресурсів — контрольна інформація зберігається компактно, не дублюючи всі дані

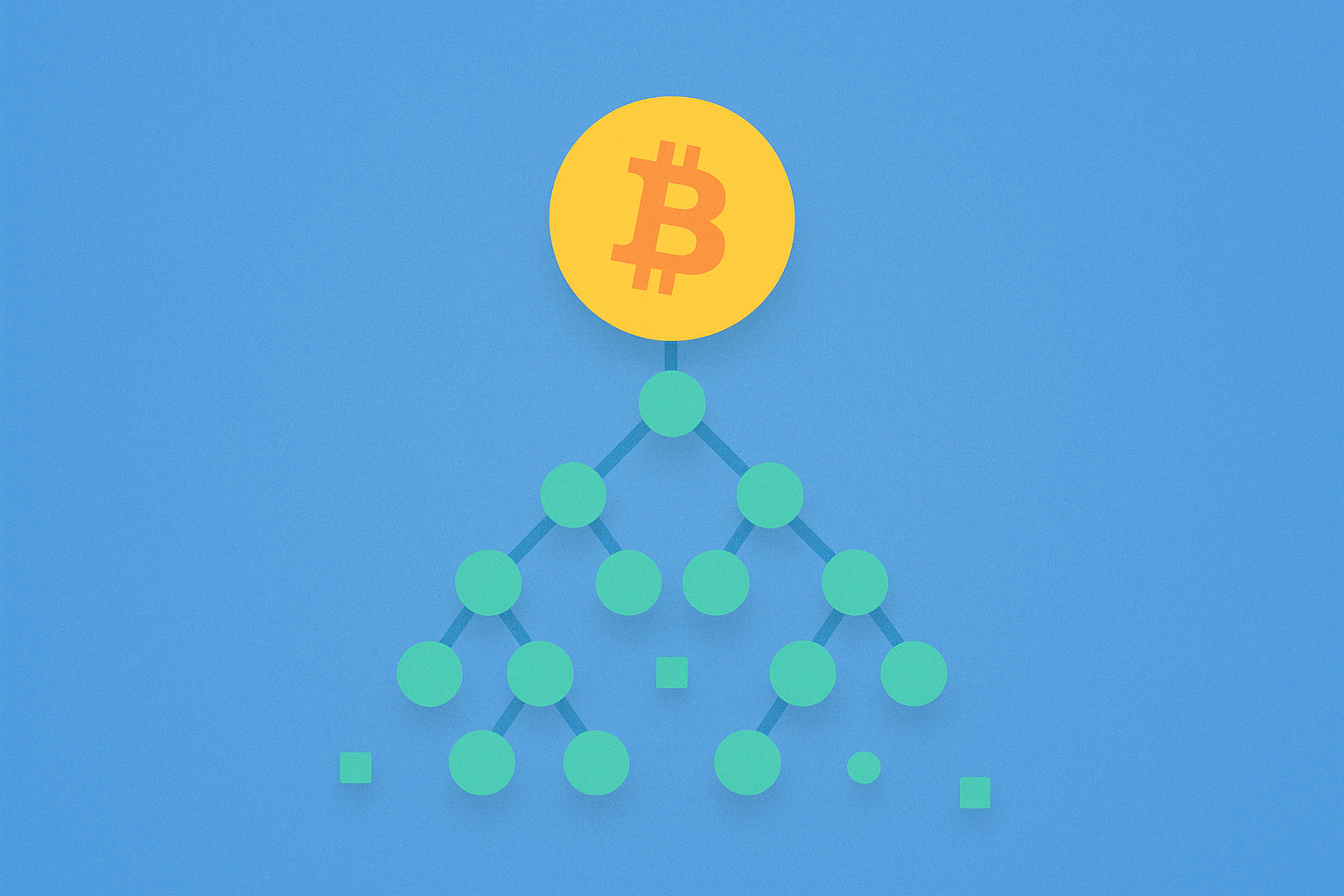

Як працює концепція і роль дерев

Назва «дерево Меркла» відображає його структуру, схожу на перевернуте дерево з гілками. Розглянемо принцип роботи на прикладі чотирьох блоків даних.

Нижній рівень — листя дерева. Є чотири блоки даних (даний блок 1, 2, 3, 4). Це можуть бути транзакції, файли чи інші дані. Кожен блок хешується — отримує унікальний хеш. Позначимо їх як хеш 0-0, хеш 0-1, хеш 1-0, хеш 1-1.

Другий рівень — перше об'єднання. Хеші групують у пари. Хеш 0-0 і хеш 0-1 об'єднують і хешують для отримання хешу 0. Так само хеш 1-0 і хеш 1-1 об'єднують для хешу 1. Ключовий момент: створюється новий хеш на основі поєднання двох попередніх.

Третій рівень — корінь дерева. Лишається два хеші: хеш 0 і хеш 1. Вони об'єднуються і хешуються, утворюючи один хеш — кореневий або верхній хеш. Це вершина дерева, що містить криптографічну інформацію про всі блоки даних.

Візуально структура виглядає так:

- Корінь (верхній хеш) — на вершині

- Гілки (хеш 0, хеш 1) — проміжний рівень

- Листя (хеш 0-0, 0-1, 1-0, 1-1) — хеші оригінальних блоків даних

- Основа — самі блоки даних

Головна властивість — каскадні зміни хешів. Навіть одна зміна у блоці даних 1 спричиняє ланцюг змін:

- Змінюється хеш 0-0

- Відповідно, змінюється хеш 0 (обчислюється з хешу 0-0)

- У підсумку змінюється верхній (кореневий) хеш

Для перевірки цілісності всіх даних достатньо порівняти лише кореневий хеш. Якщо він співпадає — всі дані не змінені. Якщо ні — можна швидко знайти гілку з помилкою, перевіряючи хеші на кожному рівні.

Такий підхід дуже ефективний для великих масивів даних. Наприклад, замість перевірки мільйона транзакцій достатньо порівняти один кореневий хеш з 64 символів. Це економить ресурси і час, роблячи систему масштабованою.

Як хеш-дерево захищає дані

Дерева Меркла найбільш ефективні у поєднанні з децентралізованим зберіганням даних, як у блокчейні. Розглянемо механізм захисту на прикладі мережі Bitcoin.

Блокчейн — це ланцюг блоків, кожен з яких містить:

- Набір транзакцій, організований як дерево Меркла

- Кореневий хеш дерева (Merkle root)

- Хеш попереднього блоку

- Інші метадані

Копії блокчейну зберігаються на тисячах незалежних вузлів по всьому світу. Це і є децентралізація: немає єдиного центру контролю, дані розподілені між багатьма учасниками.

Сценарій атаки: зловмисник хоче змінити транзакцію в одному з блоків, щоб збільшити власний переказ. Відбувається наступне:

Крок 1 — зміна даних. Зловмисник модифікує дані транзакції у своїй копії блокчейну.

Крок 2 — каскадні зміни хешів. Структура дерева Меркла призводить до змін:

- Хешу цієї транзакції

- Усіх проміжних хешів до кореня

- Merkle root блоку

- Хешу блоку

- Хешів усіх наступних блоків (кожен містить хеш попереднього)

Крок 3 — виявлення розбіжностей. Під час синхронізації змінений блокчейн порівнюється з мережею, і система знаходить невідповідності. Вузли мережі порівнюють хеші блоків і бачать, що версія зловмисника відрізняється від версії консенсусу на тисячах інших вузлів.

Крок 4 — відхилення змін. Мережа працює на основі консенсусу: дійсна версія — та, яку підтримує більшість вузлів. Модифікована версія відхиляється.

Щоб атака була успішною, зловмиснику потрібно:

- Одночасно змінити дані на більшості вузлів (що неможливо при достатній децентралізації)

- Перерахувати всі хеші у зміненому блоці та кожному наступному блоці

- Виконати величезний обсяг обчислень (proof-of-work) для кожного блоку

- Зробити це швидше, ніж решта мережі генерує нові блоки

Вартість такої атаки на великі блокчейн-мережі значно перевищує можливий прибуток, тому система економічно захищена.

Порівняння з централізованими системами показує переваги дерев Меркла:

Централізована система:

- Дані зберігаються в одному місці або під контролем одного оператора

- Компрометація сервера дає повний контроль над даними

- Зміни можна внести непомітно

- Потрібна довіра до оператора системи

Децентралізована система з деревами Меркла:

- Дані розподілені між тисячами незалежних вузлів

- Атака потребує компрометації більшості вузлів одночасно

- Будь-яка зміна одразу виявляється через розбіжності хешів

- Довіра не потрібна — система працює на математичних принципах

Додаткові переваги захисту хеш-деревами:

Швидка перевірка. Щоб перевірити наявність транзакції у блоці, не потрібно завантажувати весь блок. Достатньо шляху від транзакції до кореневого хешу (Merkle proof), який порівнюють з кореневим хешем заголовка блоку.

Легкі клієнти. Користувачі можуть перевіряти транзакції без зберігання всього блокчейну. Достатньо зберігати заголовки блоків з кореневими хешами, що потребує мінімум місця.

Ефективне виявлення пошкоджень. Якщо дані вузла пошкоджені (наприклад, через збій обладнання), розбіжність хешів швидко виявляє проблему, і вузол може відновити правильну версію від інших учасників мережі.

Дерева Меркла у поєднанні з децентралізацією створюють надійну систему захисту даних, де безпека забезпечується математичними властивостями криптографічних функцій і розподіленим зберіганням, а не довірою до авторитету.

FAQ

Що таке дерево Меркла? Яке його основне визначення?

Дерево Меркла — це бінарне дерево хеш-значень, у якому кожен листовий вузол містить дані або їх хеш. Його використовують для ефективної перевірки цілісності великих масивів даних шляхом послідовного хешування вузлів знизу догори до кореневого хешу, що захищає від підробки даних.

Як працює дерево Меркла? Яка його структура і принцип?

Дерево Меркла структурує дані в ієрархії хешів. Кожен вузол містить хеш двох дочірніх вузлів, а кореневий вузол — хеш усього набору даних. Це дозволяє швидко перевіряти цілісність і виявляти будь-які зміни.

Які застосування дерев Меркла у блокчейні? Чому їх використовує Bitcoin?

Дерева Меркла структурують дані транзакцій у блоках Bitcoin. Кореневий хеш у заголовку блоку агрегує всі хеші транзакцій, забезпечуючи швидку перевірку і підвищуючи безпеку блокчейну.

Які переваги дерева Меркла? Які проблеми воно вирішує?

Дерево Меркла забезпечує швидку перевірку великих обсягів даних, мінімізуючи кількість порівнянь. Будь-яка зміна даних змінює кореневий хеш, що гарантує цілісність і безпеку інформації у блокчейні.

Чим дерево Меркла відрізняється від стандартних структур даних?

Дерево Меркла використовує хеш-указівники замість звичайних і створює ієрархічну структуру через хешування. Це забезпечує криптографічну перевірку і підвищує ефективність контролю цілісності у блокчейні.

Як перевірити цілісність даних у дереві Меркла?

Отримайте кореневий хеш і хеш листового вузла. Обчисліть хеш своїх даних і порівняйте з наданим хешем листа. Якщо вони співпадають — дані підтверджені і не змінені.

Як забезпечується безпека дерева Меркла у криптографії?

Безпека дерева Меркла базується на криптографічних хеш-функціях. Кожен вузол містить хеш дочірніх вузлів, тому будь-яка зміна даних одразу змінює хеш і виявляється. Це забезпечує цілісність і незмінність даних у блокчейні.

XZXX: Всеобъемний посібник з BRC-20 мем-токена у 2025 році

Популярні ігри GameFi в 2025 році

Примітка про опитування: Детальний аналіз найкращої штучної інтелекту в 2025 році

Подорож Каспи: від інноваційного блокчейну DAG до ринкової галасу

Детальний аналіз найкращих 10 проектів GameFi для гри та заробітку в 2025 році

Найкращі криптогаманці 2025 року: як вибрати та захистити свої цифрові активи

Щотижневий огляд крипторинку Gate Ventures (23 березня 2026 року)

Щотижневий огляд криптовалют Gate Ventures (9 березня 2026 року)

Тижневий огляд криптовалют Gate Ventures (2 березня 2026 року)

Щотижневий огляд крипторинку Gate Ventures (23 лютого 2026 року)

Щотижневий огляд криптовалют від Gate Ventures (9 лютого 2026 року)