以太坊上的地址投毒攻擊日益增多

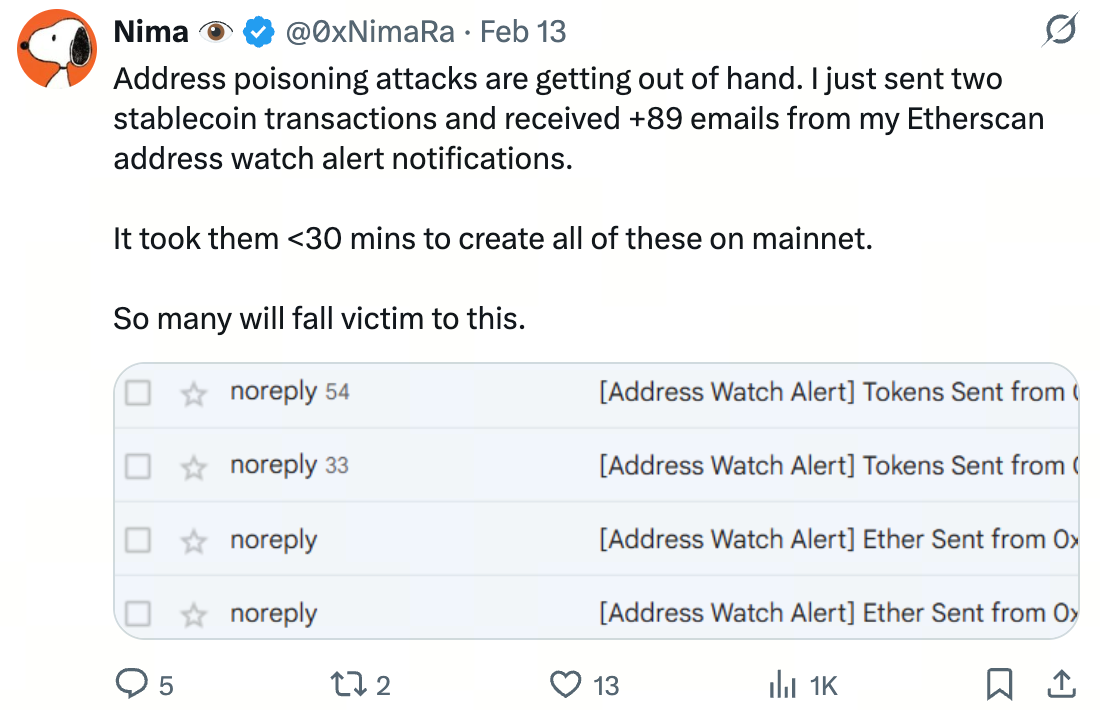

幾週前,Etherscan 用戶 Nima 遭遇了一次不愉快的經歷:他僅完成兩筆穩定幣轉帳後,短時間內即收到超過 89 封地址關注提醒郵件。

如 Nima 所述,這些提醒皆因地址投毒交易所引發。攻擊者的目的是將偽造且極為相似的地址插入錢包交易紀錄,核心意圖在於誘導用戶於下次轉帳時誤複製錯誤的收款地址。

地址投毒在以太坊生態已行之有年,但此類案例凸顯了攻擊行動的高度自動化與規模化。昔日僅偶見的垃圾交易,如今已能大規模批次執行,往往在合法轉帳後數分鐘內即插入投毒交易。

要理解這類攻擊日益氾濫的原因,需聚焦兩個層面:一是地址投毒行動的演變歷程,二是這類攻擊何以能輕易實現大規模投放。

我們也將特別提醒一項簡單的防護原則,協助您有效防範相關攻擊。

1)地址投毒已產業化

過去,地址投毒被視為少數攻擊者的「冷門手法」,如今則逐漸產業化。

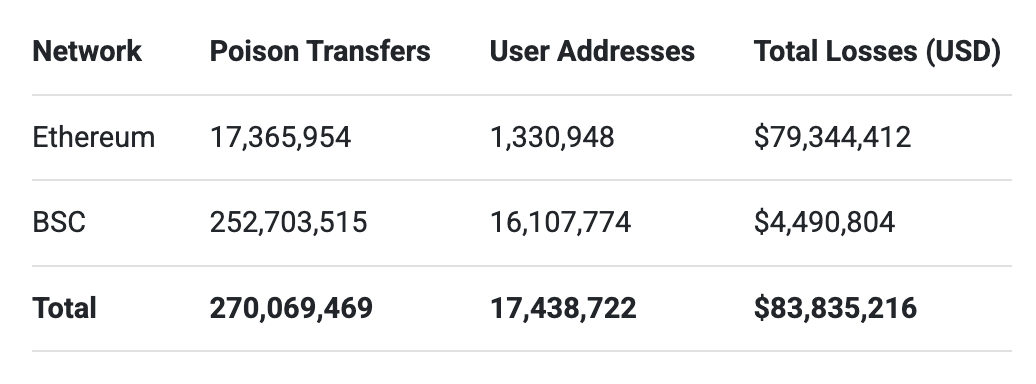

一份2025 年研究分析 2022 年 7 月至 2024 年 6 月 Fusaka 升級前的地址投毒活動,結果顯示,以太坊共發生約 1,700 萬次投毒嘗試,涉及約 130 萬用戶,已確認損失至少 7,930 萬美元。

下表依據該區塊鏈地址投毒研究,展示 2022 年 7 月至 2024 年 6 月期間,以太坊與 BSC 上的投毒活動規模。在 BSC 等手續費極低的鏈上,投毒轉帳發生頻率高出 1,355%。

攻擊者通常會監控區塊鏈交易,篩選潛在目標。一旦偵測到新交易,自動化系統即生成與用戶曾互動過之地址首尾字元極為相近的「山寨地址」,並將投毒轉帳發送至目標,使偽造地址出現在其交易紀錄中。

攻擊者傾向挑選更具「價值」的目標:如頻繁轉帳、持有大量資產或涉及大額資金的地址,這些更容易成為投毒對象。

競爭驅動效率提升

2025 年研究亦指出,不同攻擊團隊間常存競爭關係。許多投毒行動中,多名攻擊者幾乎同時向同一地址發送投毒轉帳。

各攻擊者皆欲搶先將自己的相似地址插入用戶交易紀錄,越早出現,被後續複製的機率越高。

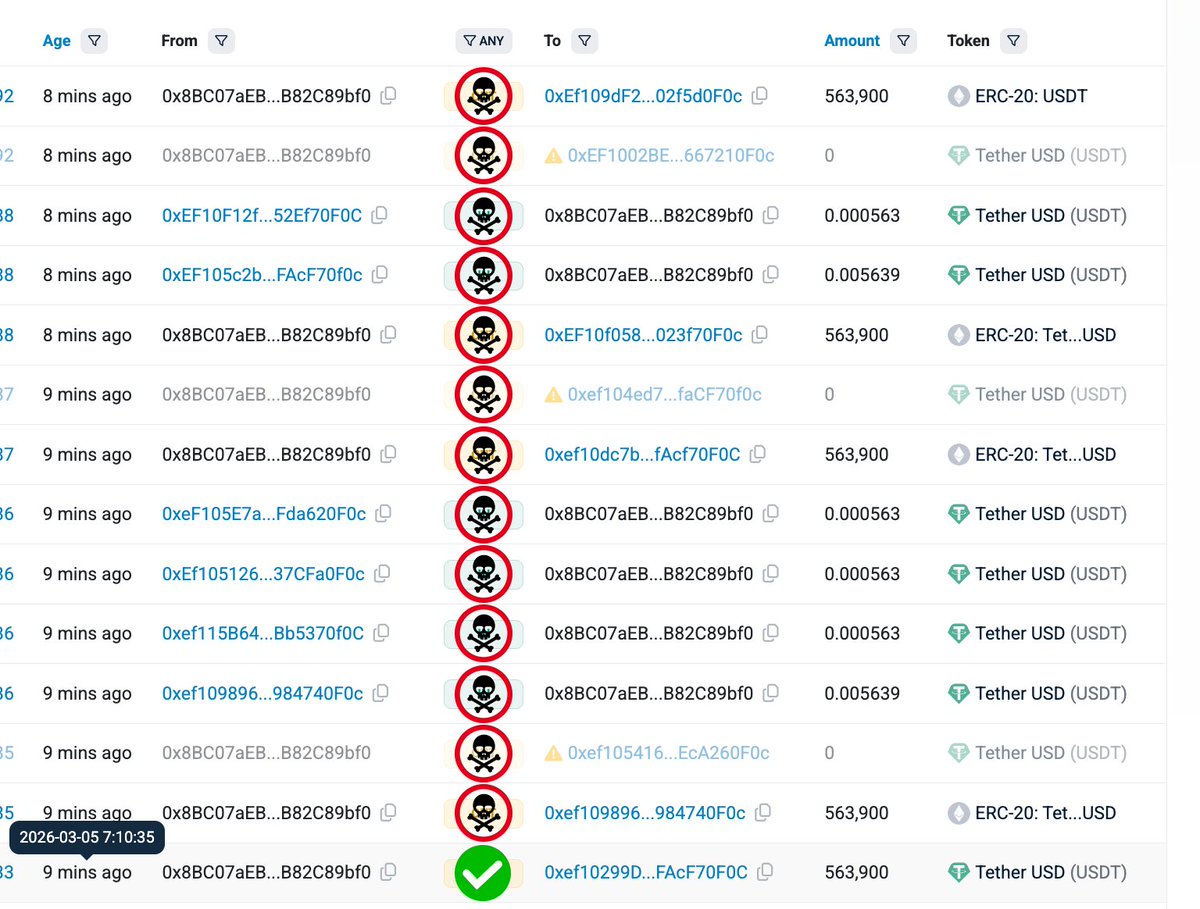

以下地址即展現此競爭現象。該案例中,一筆合法 USDT 轉帳發生後僅數分鐘,便有 13 筆投毒轉帳被植入。

註:Etherscan 預設隱藏零金額轉帳,圖示已全部顯示以作說明。

常見地址投毒手法包括

2)為何這類攻擊易於大規模展開

表面上看,地址投毒似乎效益有限,畢竟多數用戶不易受騙。但從攻擊經濟學角度來看,事實正好相反。

機率遊戲

研究顯示,以太坊單筆投毒成功率僅約 0.01%,亦即每 10,000 筆投毒轉帳中,僅 1 筆可讓用戶誤將資金轉給攻擊者。

因此,投毒行動並非針對少數地址,而是大量發送數千甚至數百萬筆投毒轉帳。只要嘗試次數夠多,即便成功率極低也能帶來可觀收益。

只需一次大額轉帳被騙,即足以彌補成千上萬次失敗的成本。

更低交易成本推動投毒蔓延

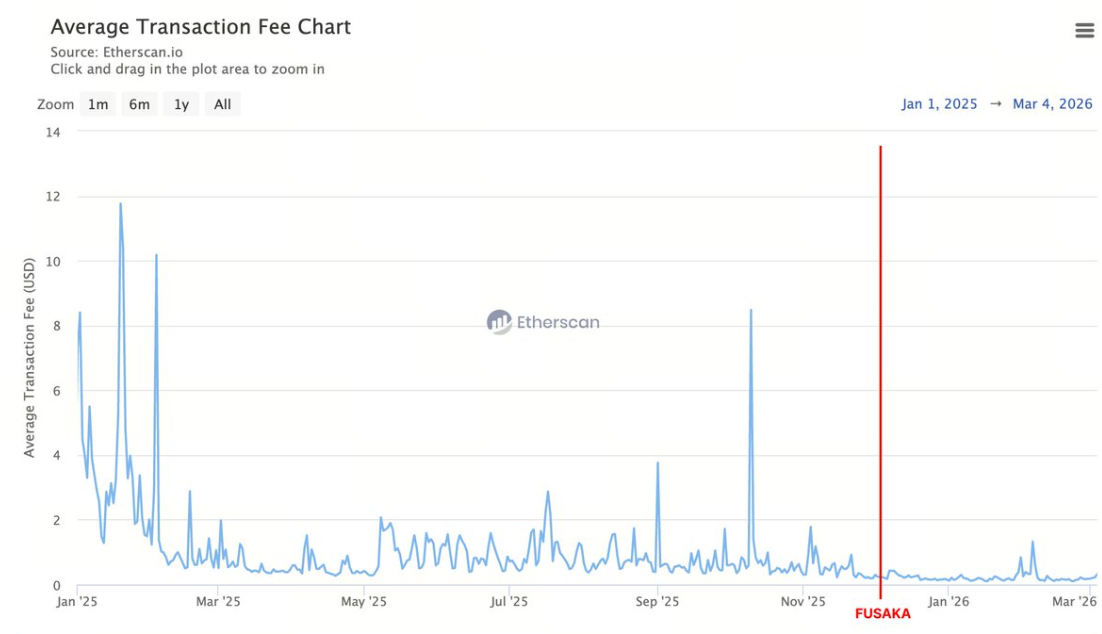

https://etherscan.io/chart/avg-txfee-usd

2025 年 12 月 3 日上線的 Fusaka 升級大幅提升以太坊可擴展性,鏈上交易成本進一步降低。這不僅利於開發者與用戶,也讓每筆投毒轉帳成本大幅下滑,攻擊者可大規模發動投毒行動。

Fusaka 升級後,網路活躍度明顯上升。升級後 90 天內,以太坊日均交易量較升級前 90 天提升 30%;同期,每日新建地址數亦平均增長 約 78%。

此外,觀察到塵埃轉帳行動急遽增加,攻擊者會將極小金額的同類代幣發送至用戶曾經轉帳過的地址。

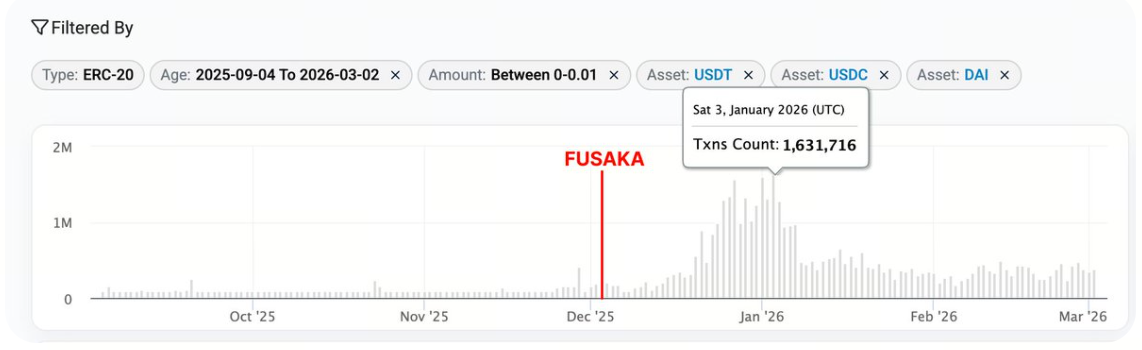

以下數據對比 Fusaka 升級前後 90 天內主要資產的塵埃轉帳情形。對 USDT、USDC、DAI 等穩定幣,塵埃轉帳定義為金額低於 0.01 美元;對 ETH 則為低於 0.00001 ETH 的轉帳。

USDT 升級前:420 萬

升級後:2,990 萬

增長:+2,570 萬(+612%)

USDC 升級前:260 萬

升級後:1,490 萬

增長:+1,230 萬(+473%)

DAI 升級前:142,405

升級後:811,029

增長:+668,624(+470%)

ETH 升級前:10,450 萬

升級後:

增長:+6,520 萬(+62%)

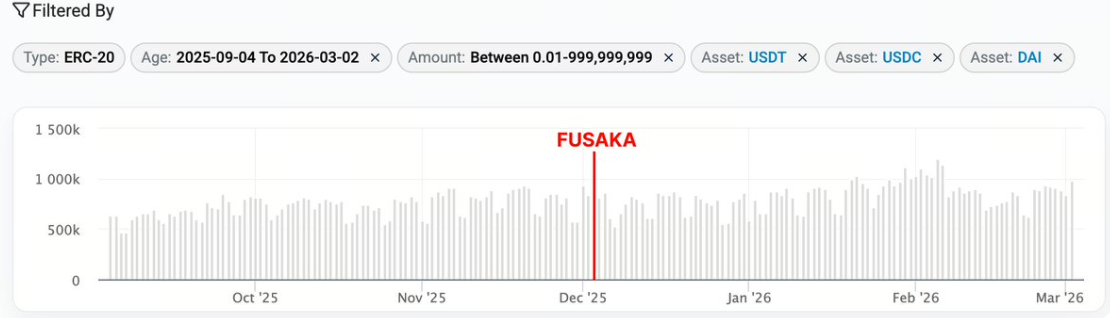

塵埃轉帳(低於 0.01 美元)在 Fusaka 升級後大幅激增,雖其後略有回落,整體水準仍高於升級前。相較之下,超過 0.01 美元之轉帳同期則基本持平。

截圖:Fusaka 升級前後 90 天 USDT、USDC、DAI 的塵埃轉帳(<0.01 美元)。(來源)

截圖:Fusaka 升級前後 90 天 USDT、USDC、DAI 的大額轉帳(>0.01 美元)。(來源)

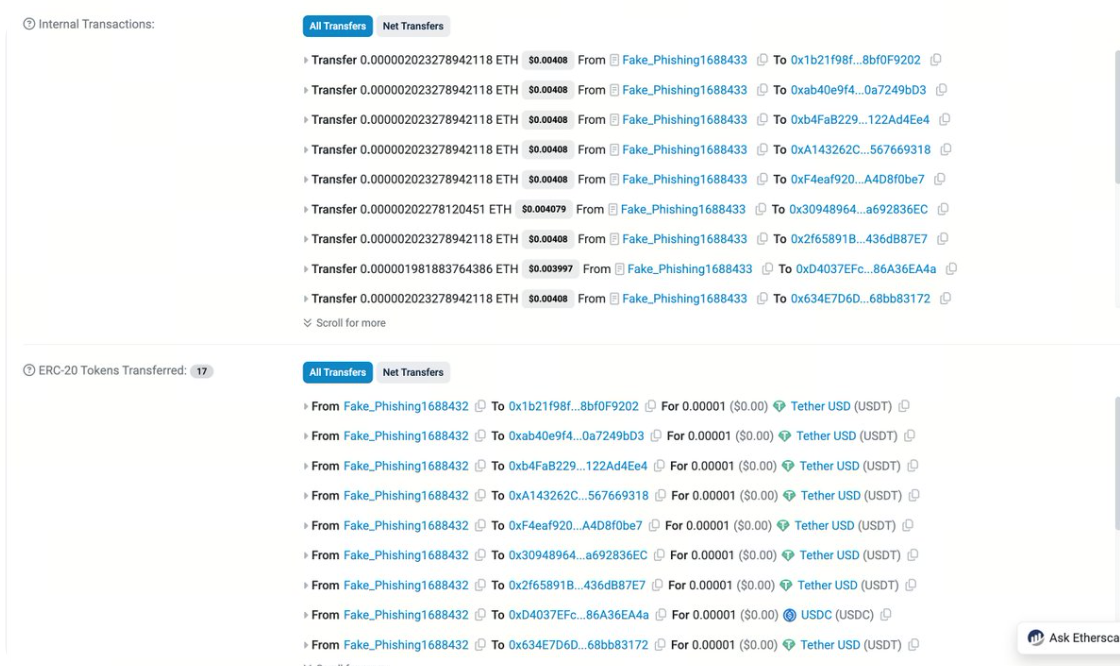

許多攻擊行動中,攻擊者會先將代幣與 ETH 批量發送至新生成的偽造地址,再由這些地址分別向目標發起塵埃轉帳。由於金額極小,塵埃轉帳可極低成本、大規模執行,交易成本越低,攻擊頻率越高。

截圖:Fake_Phishing1688433 在單筆交易中批量向不同偽造地址發送代幣與 ETH。(來源)

需注意,並非所有塵埃轉帳皆屬投毒行為。塵埃轉帳亦可能為正常鏈上活動,如代幣兌換或小額互動。但於塵埃轉帳列表中,大量轉帳極可能為投毒嘗試。

3)必須牢記的守則

👉👉 轉帳前請務必核對收款地址 👈👈

以下為降低 Etherscan 使用風險的幾項建議:

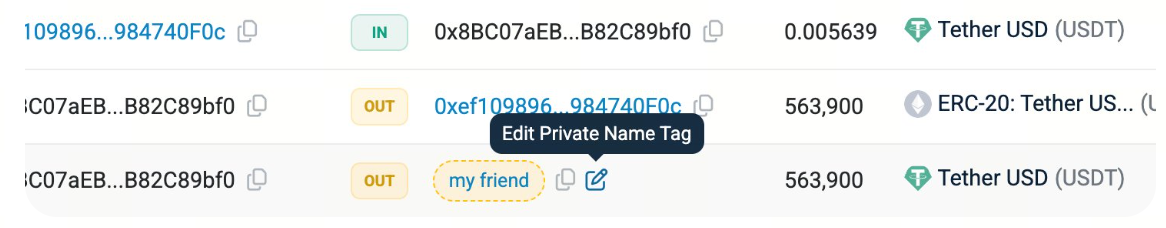

- 讓您的地址易於識別

於 Etherscan 為常用地址設定私有名稱標籤,可讓真實地址在眾多相似項中脫穎而出。

亦可透過 ENS 網域名稱服務,提升地址於區塊鏈瀏覽器的辨識度。

建議同步運用錢包地址簿功能,將常用地址加入白名單,確保每次轉帳皆能明確辨識收款方。

- 善用地址高亮功能

Etherscan 的地址高亮功能有助於分辨相似地址。若兩地址外觀極為接近,但高亮顯示不同,則其中一者極可能為投毒地址。

若未見此功能,請至網站設定確認已啟用。

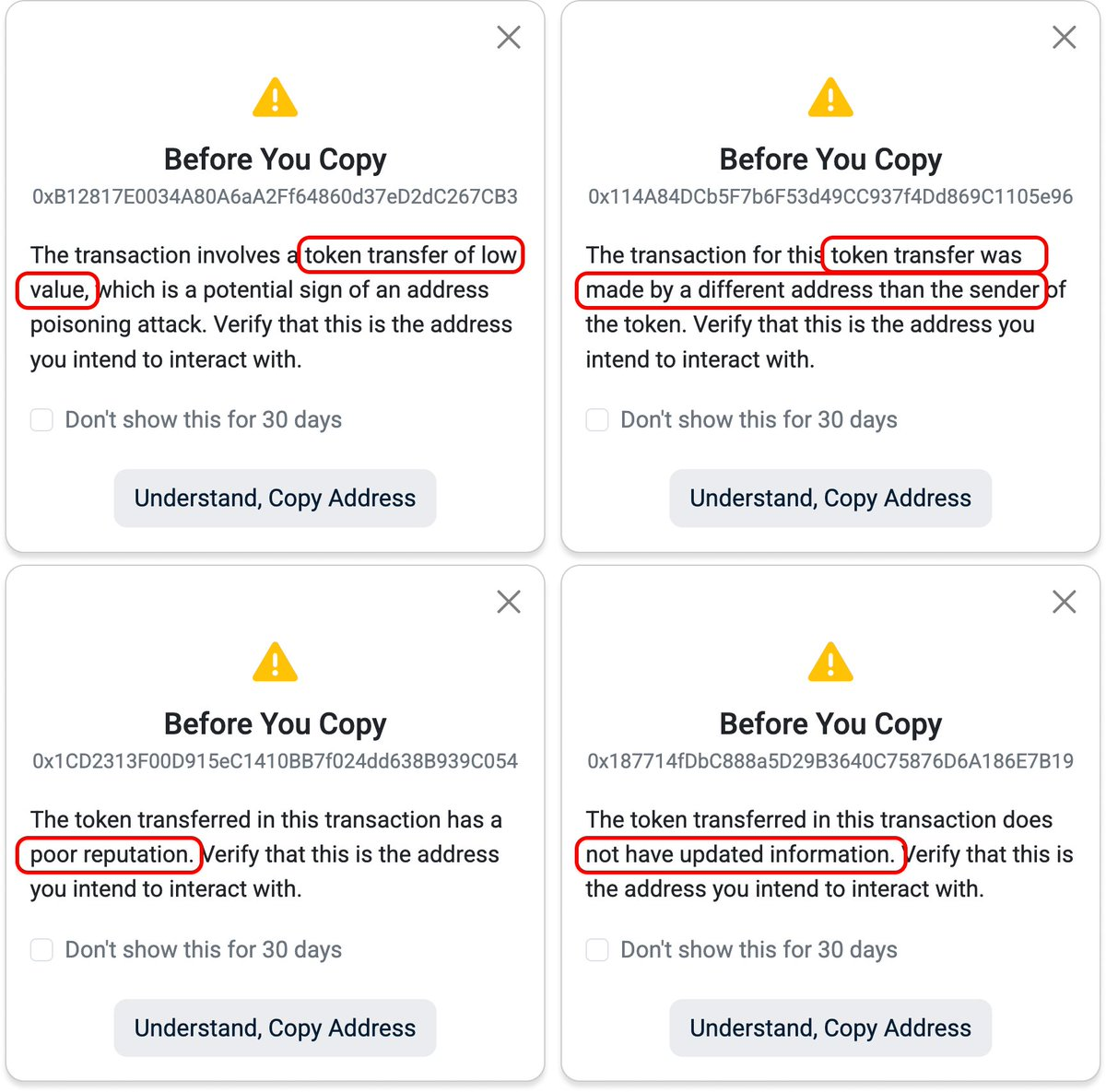

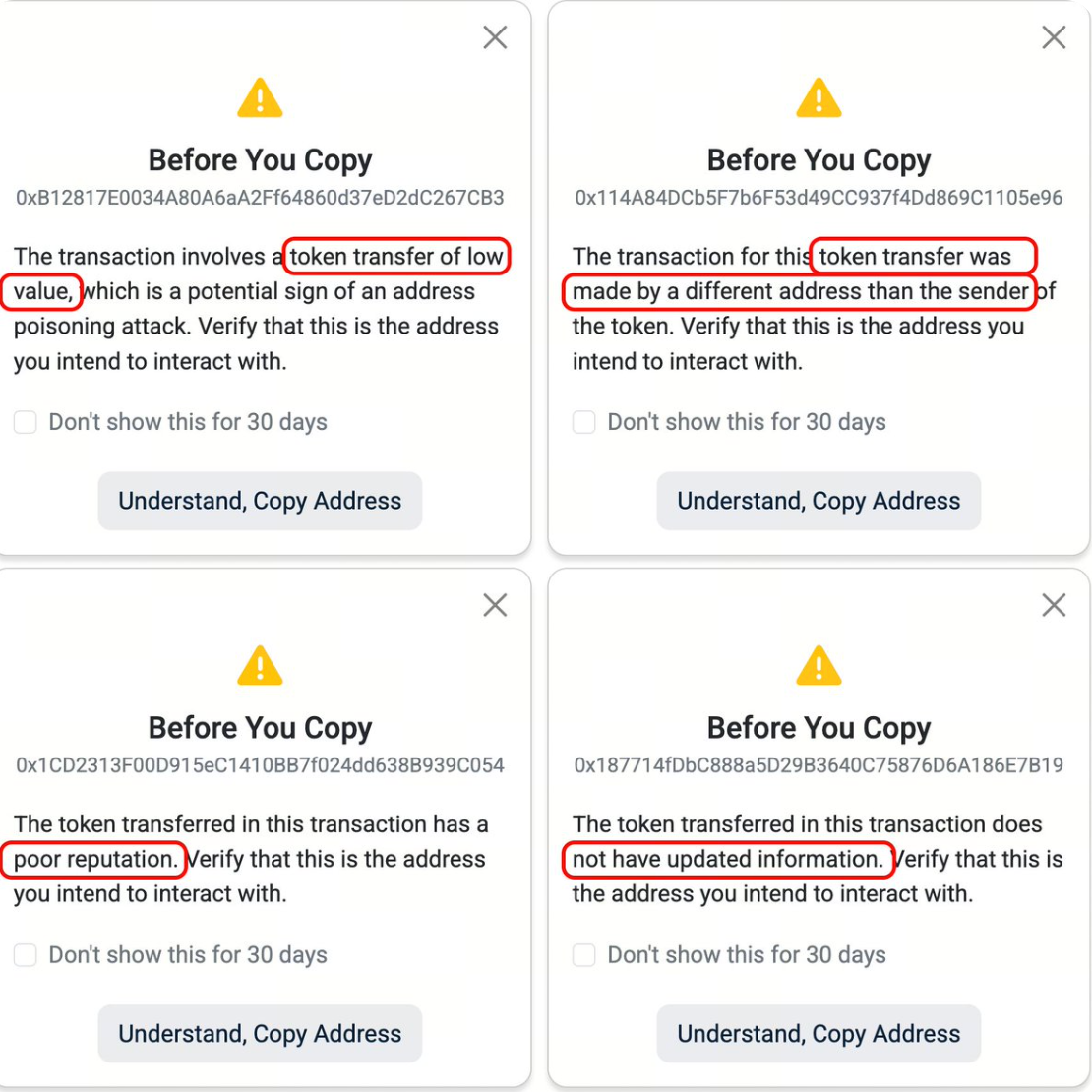

- 複製前務必再次核查

Etherscan 當用戶複製疑似可疑地址時,會跳出提示視窗,包括:

- 小額代幣轉帳

- 偽造代幣轉帳

- 聲譽較差的代幣

- 未更新資訊的代幣

遇到提示時,請再三確認所複製確為您欲互動的正確地址。

若需更完整防護清單,歡迎參閱我們的詳細指南

若需更完整防護清單,歡迎參閱我們的詳細指南 。

。

請謹記,區塊鏈世界沒有「撤銷」按鈕,資金一旦誤轉,幾乎無法追回。

總結

以太坊上的地址投毒攻擊日益猖獗,尤其在交易成本下降後,大規模投毒更為容易。此類攻擊同時影響用戶體驗,因大量垃圾投毒轉帳會充斥介面交易紀錄。

防範此類攻擊既仰賴用戶自身警覺,也需更完善的介面設計。對用戶而言,最重要的習慣就是:轉帳前務必仔細核對收款地址。

同時,工具與介面亦有助於用戶更快識別可疑活動。

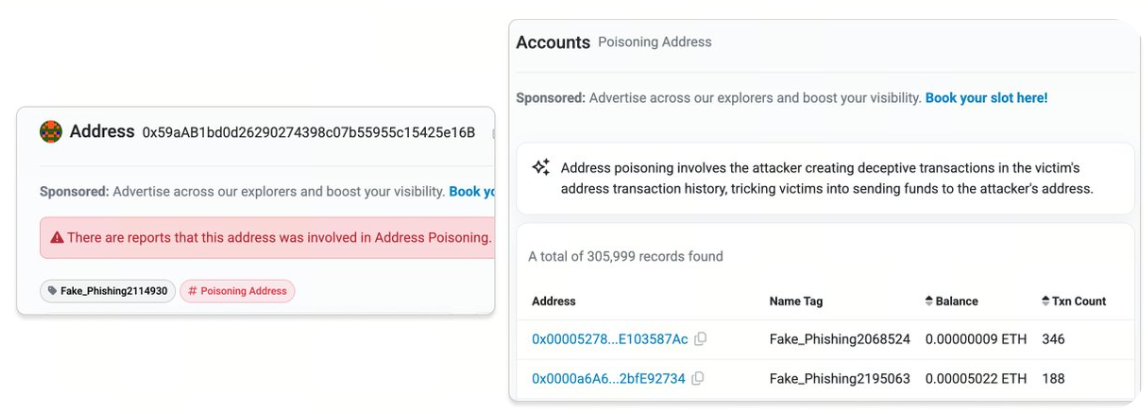

Etherscan 上的投毒地址標籤(https://etherscan.io/accounts/label/poisoning-address)

Etherscan 持續優化區塊鏈瀏覽器介面與 API 服務,協助用戶更高效識別此類攻擊。我們主動標記偽造地址、標記並隱藏零金額代幣轉帳,以及標註偽造代幣,讓我們整理的數據自動呈現潛在地址投毒風險,無需用戶手動篩查大量交易。

隨著投毒活動透過自動化及大規模塵埃轉帳不斷擴展,及時呈現這些警訊對於協助用戶辨識可疑行為、區分一般交易愈發關鍵。

如有任何建議或回饋,歡迎隨時聯繫我們,協助我們持續完善防護措施。

免責聲明:

-

本文轉載自 [etherscan]。所有版權歸原作者 [etherscan] 所有。如對轉載有異議,請聯繫 Gate Learn 團隊,我們將及時處理。

-

免責聲明:本文所述觀點及意見僅代表作者個人立場,不構成任何投資建議。

-

本文其他語種譯文由 Gate Learn 團隊翻譯。除特殊說明外,禁止複製、分發或抄襲譯文內容。

相關文章

3074傳奇後對以太坊治理的思考

什麼是海夫?您需要瞭解的有關HYVE的所有資訊

並行以太坊虛擬機(EVM):高性能區塊鏈的未來

如何質押 ETH?