OpenClaw 登陆 AWS,严重安全漏洞暴露逾 4 万个云端实例

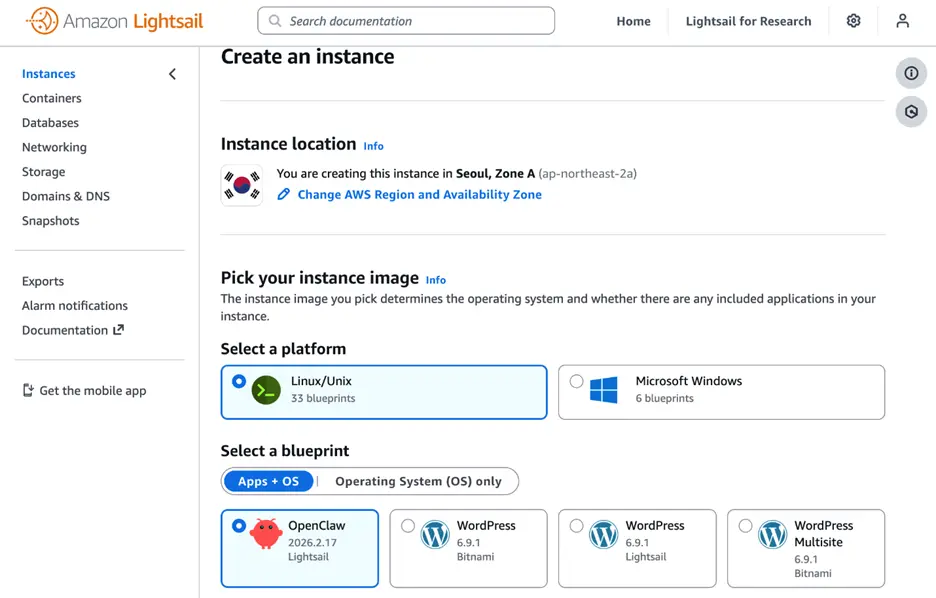

亚马逊网络服务(AWS)近日在其轻量虚拟服务器产品 Amazon Lightsail 上推出 OpenClaw 的一键式托管部署服务,为这款 AI 代理框架提供简化的云端部署方案。然而,此次发布正值 OpenClaw 的安全危机持续发酵之际,报告发现全球 82 个国家共有 42,900 个公开面向的暴露实例。

AWS Lightsail 托管部署:技术细节与定位

AWS 表示,此次整合是为了回应客户对自行设置 OpenClaw 时面临复杂配置挑战的广泛反映。Lightsail 蓝图预先配置了 Amazon Bedrock(预设整合 Claude Sonnet 4.6),并通过 CloudShell 脚本自动建立所需的 IAM 角色。用户选择 OpenClaw 蓝图后,通过浏览器与 SSH 凭证配对,即可通过 WhatsApp、Telegram、Slack、Discord 或网页界面与 AI 代理互动。

从普及背景来看,OpenClaw 的崛起速度惊人:由 Peter Steinberger 于 2025 年 11 月创建(最初命名为 Clawdbot,后历经 Moltbot 和 OpenClaw 两次更名),2026 年初病毒式传播,数周内累积 10 万颗星,目前已超越 Linux 和 React 成为 GitHub 非聚合软件项目中星数最高的仓库。Steinberger 已于今年 2 月加入 OpenAI,OpenClaw 目前已转型为由 OpenAI 资助的独立开源基金会。

CVE-2026-25253 与大规模实例暴露:安全现状全貌

此次 AWS 发布面临的核心安全挑战,是一个已被充分记录的严重漏洞及其引发的大规模暴露现象:

CVE-2026-25253(2 月 1 日披露):影响 2026.1.29 版本前的所有 OpenClaw 部署,允许攻击者通过窃取 WebSocket 令牌实现一键远程程式码执行;攻击者可构造恶意 URL,当用户点击后,身份验证令牌自动传送至攻击者控制的服务器,无需用户任何其他操作

暴露规模统计:Hunt.io 发现 17,500+ 个暴露实例;Bitsight 在 1 至 2 月间记录到 30,000+ 个暴露实例;SecurityScorecard 全球扫描确认 42,900 个公开实例,其中 15,200 个已确认存在 RCE 漏洞

云端部署集中:98.6% 的暴露实例运行在 DigitalOcean、阿里云、腾讯云及 AWS 等云端平台,而非家庭网络,显示这些实例在企业和开发者环境中广泛应用

凭证窃取目标:每个 OpenClaw 实例均储存着 Claude、OpenAI、Google AI 等服务的 API 密钥,成为攻击者高优先级的凭证窃取目标

政府层面的回应也已出现:中国工业和信息化部发布安全警告,韩国科技企业禁止内部使用 OpenClaw。

供应链污染与架构性安全风险

除已知漏洞外,安全研究人员还揭示了更深层的结构性问题:

ClawHub 供应链污染:Bitdefender 在 OpenClaw 的技能中心 ClawHub 中发现约 900 个恶意套件,占所有已发布技能的 20%。恶意套件包括伪装成实用工具的凭证窃取程序、提供持久访问的后门,以及使用混淆有效载荷绕过程序码审查的高级恶意软件。OpenClaw 技能以系统级权限运行,可直接访问信息、API 密钥和文件,使供应链攻击的影响远比 npm 或 PyPI 生态更具破坏性。

提示注入攻击:Giskard 的研究表明,精心构造的提示词可从正在运行的代理中提取 API 密钥、环境变量和私密凭证,这是一 个 Lightsail 蓝图提供的沙箱机制无法从根本上解决的架构性问题。

AWS 文件承认「执行 OpenClaw 如果操作不当,可能会造成安全威胁」,并建议切勿公开网关、定期轮换令牌、将凭证储存在环境变量而非配置文件中——但指南并未提供全面的安全加固说明。

常见问题

AWS Lightsail 提供的安全措施是否能保护 OpenClaw 用户免受已知漏洞影响?

Lightsail 蓝图提供了沙箱执行、装置配对认证以及自动 TLS/HTTPS 访问等安全加固措施,可以缓解部分攻击向量。然而,它无法解决 CVE-2026-25253 等需要升级到特定版本的漏洞(AWS 文件应明确说明版本要求),也无法从根本上解决提示注入攻击或 ClawHub 供应链污染的问题。

企业是否应该在生产环境中部署 OpenClaw?

Token Security 的研究显示,22% 的组织已有员工在未获 IT 授权的情况下自行运行 OpenClaw,形成「影子 AI」部署。在正式采用 AWS Lightsail 托管版本之前,企业应完整评估:(1)是否已升级至修复 CVE-2026-25253 的版本;(2)所有 ClawHub 技能的来源是否可信;(3)系统级权限(文件访问、脚本执行、浏览器控制)是否符合组织的安全策略。

OpenClaw 转为开源基金会模式后,安全问题是否有所改善?

OpenClaw 目前已转型为由 OpenAI 资助的独立开源基金会,MIT 授权的社区维护者将继续推动项目发展。基金会结构理论上提供了更可持续的治理模式,降低了单一维护者的风险。然而,ClawHub 供应链污染问题反映的是整个生态系统的审查机制缺失,需要基金会建立更严格的套件审核流程,而非仅靠组织架构转型就能解决。