تحليل عميق لـ Nesa: لماذا يحتاج الذكاء الاصطناعي الذي تستخدمه يوميًا إلى حماية الخصوصية؟

هذه التقرير من إعداد شركة Tiger Research، ومعظم الناس يستخدمون الذكاء الاصطناعي يوميًا، لكنهم لم يفكروا أبدًا في وجهة تدفق البيانات. السؤال الذي تطرحه Nesa هو: ماذا سيحدث عندما تبدأ في مواجهة هذا الأمر بجدية؟

النقاط الأساسية

- أصبح الذكاء الاصطناعي جزءًا من حياتنا اليومية، لكن المستخدمين غالبًا يتجاهلون كيف تنتقل البيانات عبر الخوادم المركزية

- حتى نائب مدير وكالة CISA الأمريكية، قام دون علمه بتسريب ملفات سرية إلى ChatGPT

- قامت Nesa بإعادة بناء هذا التدفق من خلال تحويل البيانات قبل النقل (EE) وتقسيم عبر العقد (HSS-EE)، لضمان عدم تمكن أي طرف واحد من الاطلاع على البيانات الأصلية

- الاعتماد الأكاديمي (COLM 2025) والتنفيذ العملي في الشركات (بروكتر آند جامبل) منحا Nesa ميزة مبكرة

- هل السوق الأوسع سيختار الذكاء الاصطناعي الخاص بالخصوصية اللامركزي بدلاً من الاعتماد على واجهات برمجة التطبيقات المركزية، هذا لا يزال سؤالًا محوريًا

1. هل بياناتك آمنة؟

المصدر: CISA

في يناير 2026، قام نائب مدير وكالة الأمن السيبراني الأمريكية، مادو جوتوموكالا، بتحميل ملفات حكومية حساسة إلى ChatGPT، فقط من أجل تلخيص وتنظيم مواد العقود.

لم يتم اكتشاف هذا التسريب من قبل ChatGPT، ولم تبلغ OpenAI الحكومة، بل تم اكتشافه بواسطة نظام الأمان الداخلي للوكالة، وأدى إلى فتح تحقيق بسبب انتهاك بروتوكولات الأمان.

حتى أعلى مسؤول أمني سيبراني في أمريكا يستخدم الذكاء الاصطناعي يوميًا، ووقع عن غير قصد في رفع مواد سرية.

نعلم جميعًا أن معظم خدمات الذكاء الاصطناعي تخزن مدخلات المستخدم بشكل مشفر على خوادم مركزية، لكن هذا التشفير قابل للعكس من حيث التصميم. في حالات التفويض القانوني أو الطوارئ، يمكن فك التشفير والكشف عن البيانات، بينما يظل المستخدم غير مدرك لما يحدث خلف الكواليس.

2. الذكاء الاصطناعي الخاص بالخصوصية للاستخدام اليومي: Nesa

لقد أصبح الذكاء الاصطناعي جزءًا من حياتنا اليومية — تلخيص المقالات، كتابة الأكواد، صياغة الرسائل. والأمر المقلق حقًا، كما يظهر في الحالات السابقة، هو أن حتى الملفات السرية والبيانات الشخصية تُعطى للذكاء الاصطناعي دون وعي حقيقي بالمخاطر.

المشكلة الأساسية هي أن كل هذه البيانات تمر عبر خوادم مركزية لمزود الخدمة. حتى لو تم تشفيرها، فإن مفتاح فك التشفير يظل في حوزة المزود. على المستخدم أن يثق في هذا الترتيب، لكن لماذا؟

قد تتعرض البيانات المدخلة من قبل المستخدم لثلاثة طرق للكشف عنها لطرف ثالث: تدريب النماذج، المراجعة الأمنية، الطلبات القانونية. في النسخة المؤسساتية، يمكن للمسؤولين الوصول إلى سجلات الدردشة؛ وفي النسخة الشخصية، قد تُنقل البيانات بموافقة قانونية.

وبما أن الذكاء الاصطناعي أصبح متجذرًا بعمق في حياتنا، حان الوقت لمراجعة مسألة الخصوصية بجدية.

Nesa هو مشروع وُجد ليغير هذا الهيكل بشكل جذري. بنى بنية تحتية لامركزية تتيح إجراء استنتاجات الذكاء الاصطناعي دون الحاجة إلى الاعتماد على البيانات في خوادم مركزية. المدخلات تُعالج في حالة مشفرة، ولا يمكن لأي عقدة واحدة الاطلاع على البيانات الأصلية.

3. كيف تحل Nesa المشكلة

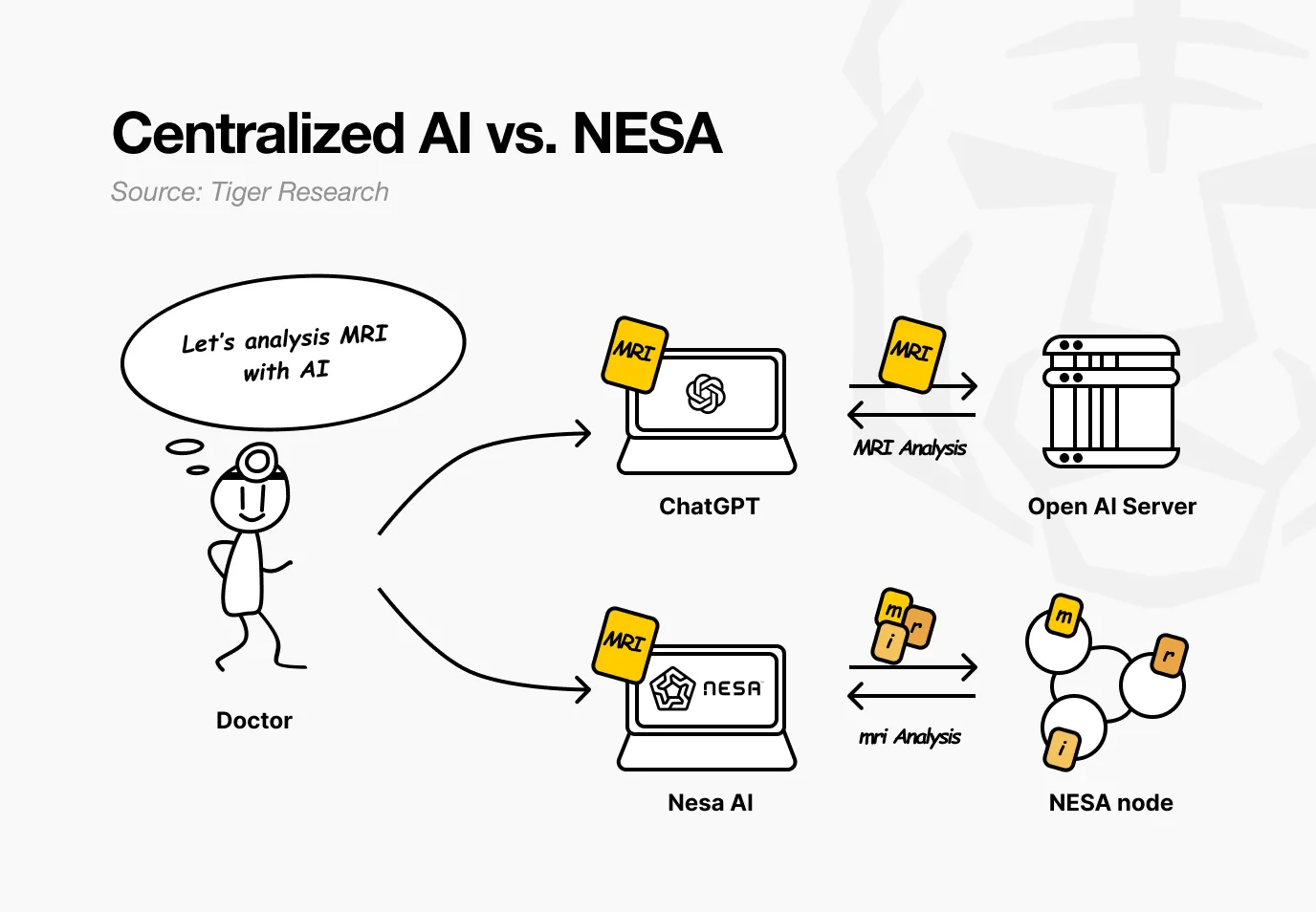

تخيل أن مستشفى يستخدم Nesa. الطبيب يريد أن يستخدم الذكاء الاصطناعي لتحليل صور MRI للمريض للكشف عن الأورام. في خدمات الذكاء الاصطناعي التقليدية، تُرسل الصور مباشرة إلى خوادم OpenAI أو Google.

أما مع Nesa، فقبل مغادرة جهاز الطبيب، يتم إجراء تحويل رياضي على الصورة.

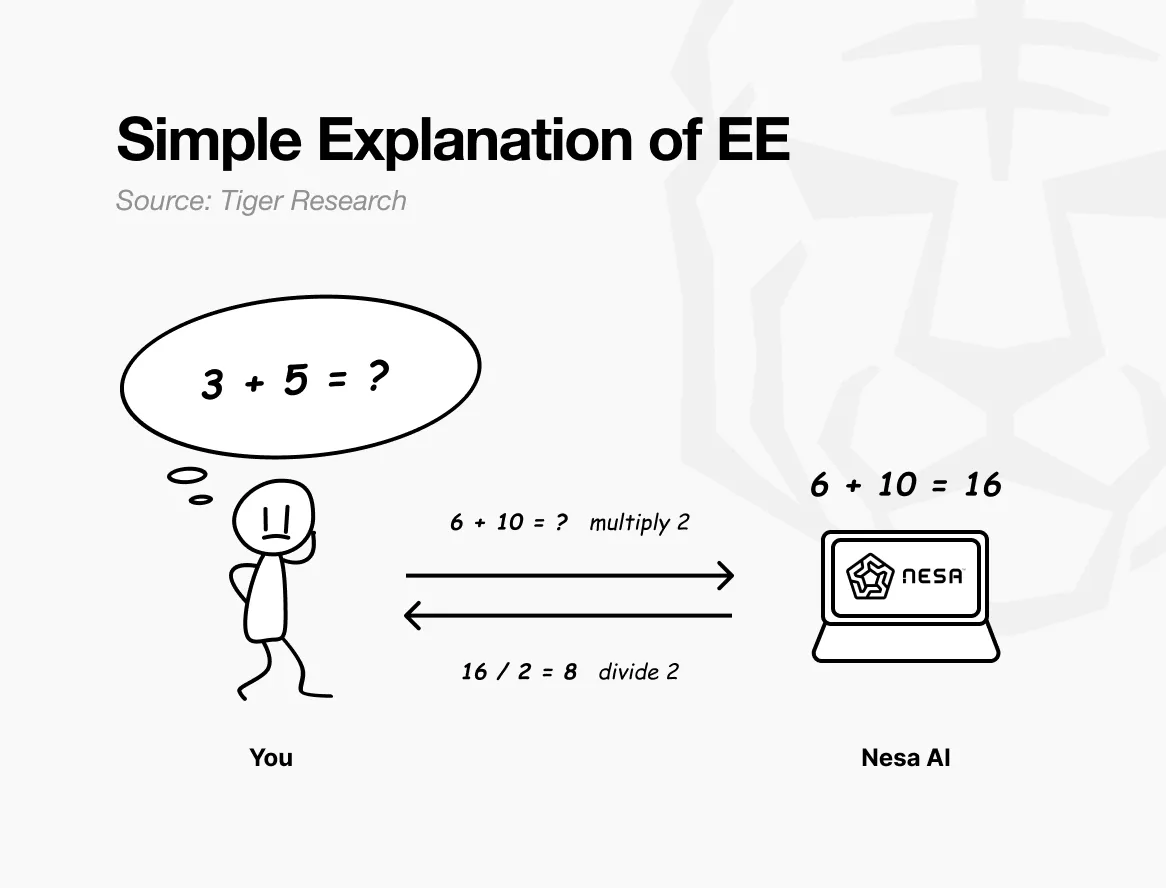

كمثال بسيط: إذا كانت المشكلة الأصلية هي “3 + 5 = ؟”، وإذا أرسلتها مباشرة، فسيعرف الطرف المستقبل ما الذي تحسبه.

لكن إذا قمت بضرب كل رقم في 2 قبل الإرسال، فسيظهر للطرف المستقبل “6 + 10 = ؟” ويعيد الناتج 16. ثم تقسم الناتج على 2 لتحصل على 8 — وهو نفس الناتج عن الحساب المباشر للمسألة الأصلية. الطرف المستقبل أنجز الحساب، لكنه لا يعرف أبدًا أن الأرقام الأصلية كانت 3 و5.

هذا هو ما تحققه تقنية التشفير المتناظر (EE) في Nesa. البيانات تُحول رياضيًا قبل النقل، ويقوم نموذج الذكاء الاصطناعي بالحساب على البيانات المحولة.

ثم يستخدم المستخدم عملية عكسية لاسترجاع النتيجة، التي تكون مطابقة تمامًا للنتيجة باستخدام البيانات الأصلية. من الناحية الرياضية، يُطلق على هذه الخاصية اسم التماثل: سواء أُجري التحويل قبل الحساب أو بعده، فإن النتيجة النهائية تظل ثابتة.

في التطبيق العملي، التحويل أكثر تعقيدًا بكثير من الضرب ببساطة — هو مصمم خصيصًا ليتوافق مع بنية النموذج الداخلي للذكاء الاصطناعي. وبفضل التوافق التام بين التحويل وعمليات النموذج، لا تتأثر الدقة.

بالعودة إلى سيناريو المستشفى. بالنسبة للطبيب، لا يتغير شيء — رفع الصورة، استلام النتائج، كل شيء كما هو. ما يتغير هو أن أي عقدة وسطية لا يمكنها رؤية الصورة الأصلية للمريض.

Nesa تتجاوز ذلك. فاعتماد EE يمنع العقد من الاطلاع على البيانات الأصلية، لكن البيانات المحولة تظل موجودة على خادم واحد.

أما تقنية HSS-EE (التقسيم المشفر على أساس التشارك السري المتجانس) فهي تقسم البيانات المحولة إلى أجزاء.

بالعودة للمثال السابق، فإن EE يشبه تطبيق قاعدة الضرب قبل الإرسال؛ وHSS-EE هو أن تقسم الصورة المحولة إلى نصفين — يُرسل الجزء الأول إلى العقدة A، والجزء الثاني إلى العقدة B.

كل عقدة يمكنها فقط معالجة جزءها، ولا ترى الصورة كاملة. وعند دمج الإجابات من الجزأين، يمكن استنتاج النتيجة الكاملة — فقط المرسل الأصلي يمكنه إجراء عملية الدمج.

باختصار: EE يحول البيانات بحيث لا يمكن رؤية المحتوى الأصلي؛ وHSS-EE يقسم البيانات المحولة بحيث لا تظهر كاملة في أي مكان، مما يعزز حماية الخصوصية بشكل مزدوج.

4. هل ستبطئ حماية الخصوصية الأداء؟

كلما كانت الحماية أقوى، غالبًا ما يكون الأداء أبطأ — هذه قاعدة ثابتة في علم التشفير. على سبيل المثال، التشفير التام الحوسبة (FHE) أبطأ بمقدار 10,000 إلى مليون مرة عن الحساب العادي، مما يجعله غير مناسب للخدمات الفورية للذكاء الاصطناعي.

أما تقنية EE في Nesa، فهي تتبع مسارًا مختلفًا. بالمقارنة، تكلفة ضرب الرقم في 2 وقسمته بعد ذلك ضئيلة جدًا.

على عكس FHE التي تحول المسألة إلى نظام رياضي مختلف تمامًا، فإن EE يضيف فقط طبقة تحويل خفيفة على العمليات الحسابية الحالية.

بيانات الأداء:

- EE: زيادة في التأخير أقل من 9% على نموذج LLaMA-8B، والدقة تتطابق مع النموذج الأصلي، وتجاوزت 99.99%

- HSS-EE: على نموذج LLaMA-2 7B، زمن الاستنتاج لكل عملية يتراوح بين 700 و850 مللي ثانية

بالإضافة إلى ذلك، قام MetaInf، وهو منظّم جدولة التعلم الآلي، بتحسين كفاءة الشبكة بشكل أكبر. يقيم حجم النموذج، ومواصفات GPU، وخصائص الإدخال، ويختار تلقائيًا أسرع طريقة للاستنتاج.

حقق MetaInf معدل دقة اختيار بنسبة 89.8%، وسرعة تفوق بمقدار 1.55 مرة على الطرق التقليدية. هذا الإنجاز نُشر في مؤتمر COLM 2025 وحصل على اعتراف أكاديمي.

هذه البيانات من بيئة اختبار محكومة، لكن الأهم أن بنية استنتاج Nesa قد تم نشرها في بيئة شركات حقيقية، وأثبتت أدائها الإنتاجي.

5. من يستخدمها؟ وكيف؟

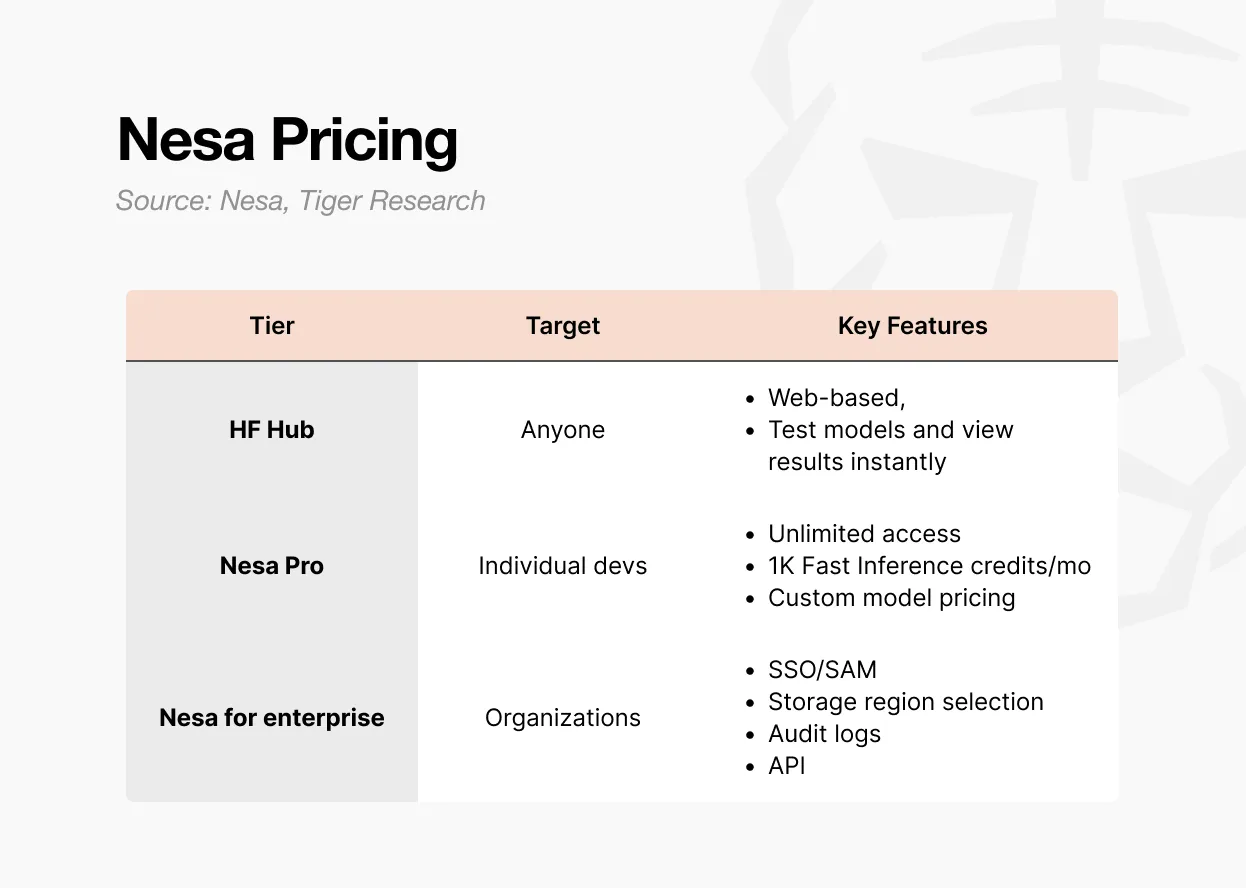

هناك ثلاثة طرق للوصول إلى Nesa.

الأولى: Playground. يمكن للمستخدمين الاختيار واختبار النماذج مباشرة عبر الويب، بدون حاجة لخبرة برمجية. يمكنك تجربة إدخال البيانات، ومشاهدة نتائج النماذج المختلفة بشكل كامل.

هذه أسرع طريقة لفهم كيفية عمل الاستنتاج اللامركزي للذكاء الاصطناعي.

الثانية: اشتراك Pro. مقابل 8 دولارات شهريًا، يشمل وصول غير محدود، و1000 نقطة استنتاج سريع شهريًا، وتحكم في تسعير النماذج، وعرض صفحات مميزة للنماذج.

هذه الخطة موجهة للمطورين الأفراد أو الفرق الصغيرة الذين يرغبون في نشر وتحقيق أرباح من نماذجهم الخاصة.

الثالثة: النسخة المؤسساتية Enterprise. ليست سعرًا موحدًا، بل عقد مخصص. يتضمن دعم SSO/SAML، وخيارات لمناطق تخزين البيانات، وسجلات تدقيق، وتحكم دقيق في الوصول، وفواتير سنوية.

السعر الابتدائي 20 دولارًا لكل مستخدم شهريًا، لكن الشروط تعتمد على الحجم. موجهة للمنظمات التي تريد دمج Nesa في عمليات الذكاء الاصطناعي الداخلية، وتوفر واجهات برمجة التطبيقات وإدارة على مستوى المؤسسة عبر اتفاقية مستقلة.

ملخص: Playground للاستكشاف والتجربة، وPro للمطورين والفرق الصغيرة، وEnterprise للمؤسسات.

6. لماذا العملة الرقمية ضرورية؟

الشبكة اللامركزية لا يوجد فيها مدير مركزي. الخوادم والتحقق من النتائج موزعة على مستوى العالم، مما يثير سؤالًا: لماذا يوافق أحد على تشغيل GPU الخاص به باستمرار لمعالجة استنتاجات الآخرين؟

الجواب هو الحوافز الاقتصادية. في شبكة Nesa، هذا الحافز هو عملة $NES.

المصدر: Nesa

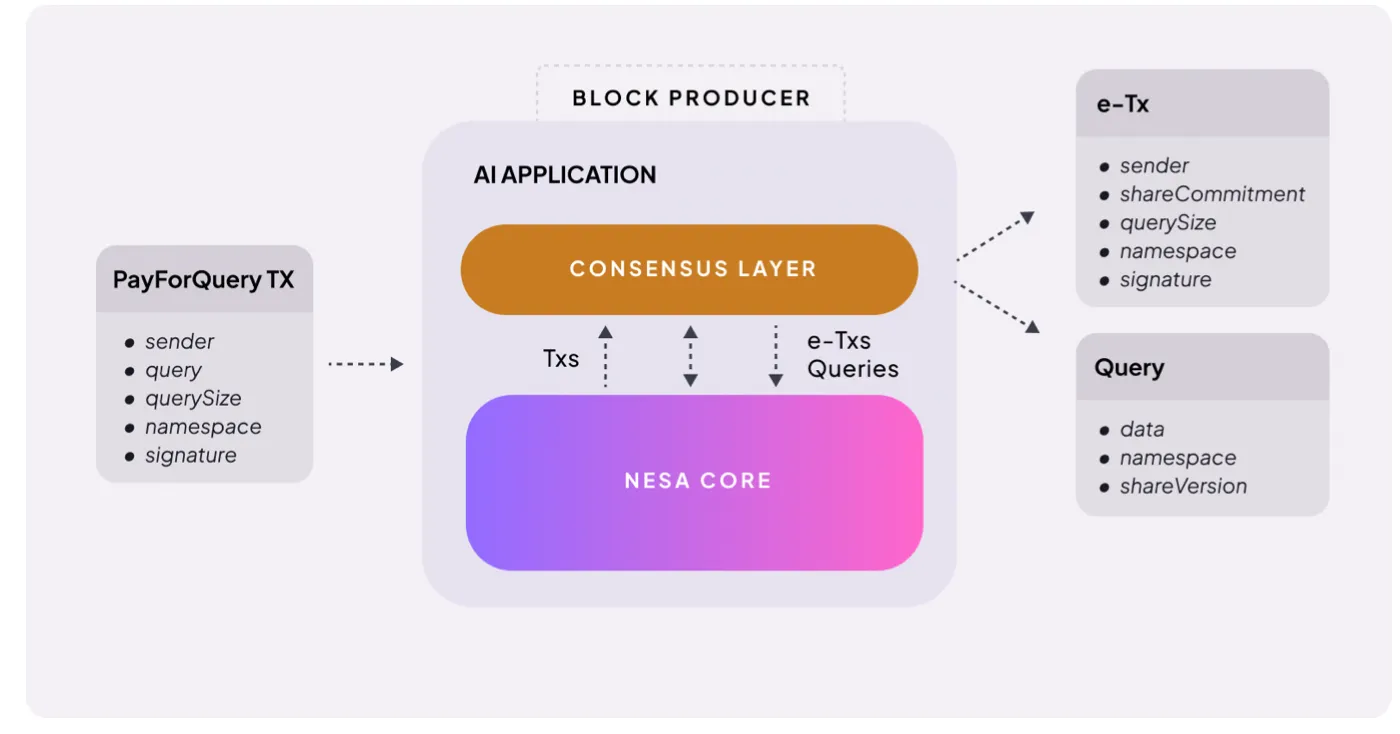

الآلية مباشرة جدًا. عندما يطلق المستخدم طلب استنتاج، يدفع رسومًا. تسمى هذه العملية PayForQuery، وتتكون من رسوم ثابتة لكل عملية بالإضافة إلى رسوم متغيرة تتناسب مع حجم البيانات.

كلما زادت الرسوم، زادت أولوية المعالجة — وهو مبدأ مشابه لرسوم الغاز على البلوكشين.

هذه الرسوم تُستلم من قبل المعدنين (المشاركين في الشبكة). للمشاركة، يجب على المعدنين أن يراهنوا بعدد معين من عملات $NES — أي أن يضعوا عملاتهم في خطر قبل استلام المهمة.

إذا أخطأ المعدن أو لم يستجب، يُخصم من رهانه؛ وإذا كانت استجابته دقيقة وسريعة، يحصل على مكافأة أعلى.

كما أن $NES أداة حوكمة. يمكن لحاملي العملة تقديم مقترحات، والتصويت على تغييرات في هيكل الرسوم، ونسب المكافآت، والمعايير الأساسية للشبكة.

باختصار، تُستخدم عملة $NES في ثلاثة أدوار: دفع مقابل الطلبات، ضمانات المعدنين ومكافآتهم، والمشاركة في إدارة الشبكة. بدون العملة، لن تعمل العقد؛ وبدون العقد، لا يمكن الحديث عن ذكاء اصطناعي يحمي الخصوصية.

ومن الجدير بالذكر أن تشغيل اقتصاد العملة يعتمد على شروط أساسية:

يجب أن يكون الطلب على الاستنتاج كافيًا، كي تكون مكافآت المعدنين ذات معنى؛ وإذا كانت المكافآت ذات معنى، سيظل المعدنون موجودين؛ وإذا كانت هناك كمية كافية من المعدنين، فإن جودة الشبكة ستُحافظ.

هذه دورة تغذية راجعة إيجابية: الطلب يدفع العرض، والعرض يدعم الطلب — لكن بدء هذه الدورة هو أصعب مرحلة.

عملاء مثل بروكتر آند جامبل يستخدمون الشبكة في بيئة الإنتاج، وهو إشارة إيجابية. لكن مع توسع الشبكة، هل ستظل قيمة العملة متوازنة مع مكافآت التعدين؟ هذا لا يزال غير واضح.

7. ضرورة الذكاء الاصطناعي للخصوصية

المشكلة التي تحاول Nesa حلها واضحة جدًا: تغيير الهيكلية التي تؤدي إلى كشف بيانات المستخدمين عند استخدام الذكاء الاصطناعي لطرف ثالث.

التقنية الأساسية قوية وموثوقة. تقنيتها الأساسية — التشفير المتناظر (EE) وHSS-EE — مستمدة من أبحاث أكاديمية. ومنظم استدعاء الاستنتاج MetaInf نُشر في مؤتمر COLM 2025.

وهذا ليس مجرد استشهاد بأبحاث، بل فريق البحث قام بتصميم البروتوكول مباشرة، ودمجه في الشبكة.

في مشاريع الذكاء الاصطناعي اللامركزية، نادرًا ما يوجد مشروع يثبت صحة التشفير الأكاديمي ويطبقه على بنية تحتية عملية. شركات كبرى مثل بروكتر آند جامبل تعمل الآن على تنفيذ استنتاجات على هذه البنية — وهو إشارة مهمة للمشاريع المبكرة.

ومع ذلك، هناك قيود واضحة:

- السوق المستهدف: العملاء المؤسساتيون أولاً؛ المستخدمون العاديون غير مستعدين حاليًا لدفع مقابل حماية الخصوصية

- تجربة المنتج: واجهة Playground تشبه أدوات Web3/الاستثمار أكثر من تطبيقات الذكاء الاصطناعي اليومية

- التحقق من الحجم: الاختبارات المقننة لا تعادل تشغيل مئات أو آلاف العقد في بيئة إنتاج

- الفرص السوقية: الطلب على الذكاء الاصطناعي للخصوصية حقيقي، لكن الطلب على الذكاء الاصطناعي اللامركزي لم يُختبر بعد؛ الشركات لا تزال معتادة على واجهات برمجة التطبيقات المركزية

معظم الشركات لا تزال تفضل استخدام واجهات برمجة التطبيقات المركزية، والبنية التحتية المبنية على البلوكشين لا تزال تتطلب مستوى عالٍ من المعرفة.

نحن نعيش في زمن: حتى مسؤول الأمن السيبراني الأمريكي يرفع ملفات سرية إلى الذكاء الاصطناعي. الحاجة إلى الذكاء الاصطناعي الخاص بالخصوصية موجودة، وستستمر في النمو.

تمتلك Nesa تقنية مثبتة أكاديميًا وبنية تحتية عملية تلبي هذا الطلب. رغم القيود، فهي تتقدم على مشاريع أخرى من حيث البداية.

عندما يفتح سوق الذكاء الاصطناعي للخصوصية، من المؤكد أن Nesa ستكون من الأسماء الأولى التي يُذكر اسمها.