MakinaFi sufre un ataque de préstamo relámpago! 1299 ETH robados, robots MEV reparten el botín

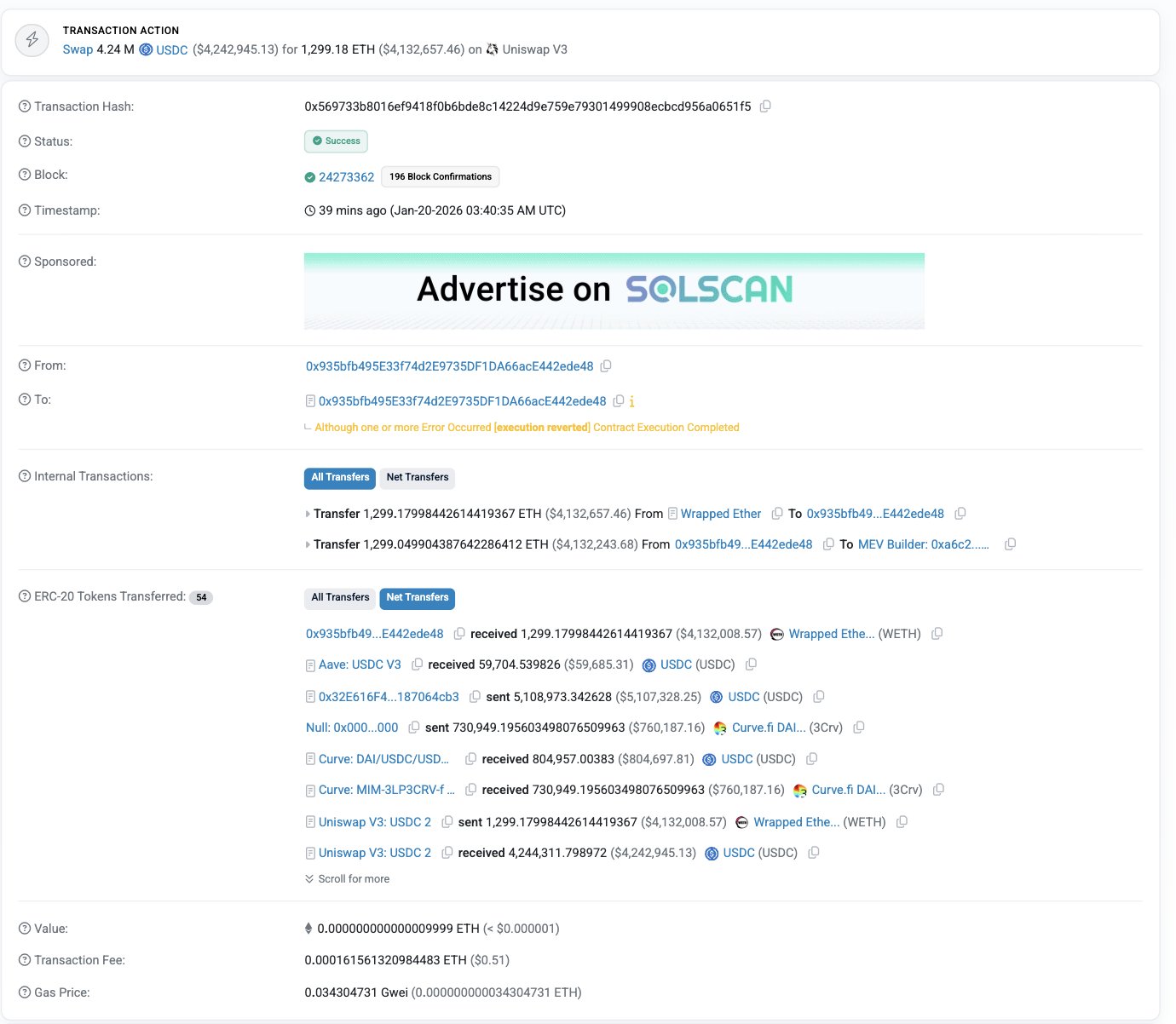

MakinaFi el 20 de enero sufrió un ataque de flash loan, con una pérdida de 1,299 ETH (aproximadamente 4.1 millones de dólares). Los hackers manipularon el arbitraje en el pool de Curve, y un robot MEV se adelantó y obtuvo 0.13 ETH. Los fondos robados permanecen en dos wallets sin haber sido mezclados aún.

Desglose completo del ataque de flash loan a MakinaFi

La plataforma de gestión de activos y rendimientos DeFi Makina Finance sufrió una vulnerabilidad de seguridad importante. El 20 de enero, un hacker atacó uno de sus pools de stablecoins, robando aproximadamente 1,299 ETH, valorados en unos 4,1 millones de dólares según el precio actual. Este ataque fue reportado inicialmente por la firma de seguridad blockchain PeckShield. En cuestión de minutos, los rastreadores en la cadena detectaron los fondos robados, almacenados en dos wallets.

El objetivo del ataque fue el pool de fondos DUSD/USDC en Curve de MakinaFi. Específicamente, este pool, construido sobre Curve Finance, conecta los tokens de rendimiento DUSD de Dialectic y USDC. El ataque utilizó una técnica clásica de flash loan. Esto significa que el atacante tomó prestado en segundos una gran cantidad de criptomonedas, manipuló los precios con ellas y, en una sola transacción, vació el pool y devolvió el préstamo.

Pasos del ataque de flash loan a MakinaFi

Paso 1: Tomar prestado en Aave y Morpho grandes cantidades de USDC y ETH

Paso 2: Realizar una serie de intercambios de tokens en Curve y Uniswap para manipular los precios

Paso 3: Aprovechar la desbalance en los precios para obtener tokens por un valor mucho mayor al que deberían valer

Paso 4: Devolver el flash loan y obtener beneficios de 1,299 ETH

El resumen del evento es el siguiente: el atacante tomó fondos de protocolos como Aave y Morpho, luego realizó intercambios en Curve y Uniswap. Mediante la manipulación de los precios en los pools, lograron obtener tokens por un valor mucho mayor al que correspondía. Finalmente, robaron 1,299 ETH. Todo el proceso ocurrió en un solo bloque, característico de los ataques de flash loan.

El principio de los flash loans es aprovechar la atomicidad de las transacciones en DeFi. En Ethereum, una transacción puede incluir múltiples pasos, que o se completan todos o ninguno. El atacante utilizó esta característica para realizar en una sola operación el préstamo, el ataque, el arbitraje y la devolución, sin necesidad de garantías. Si algún paso falla, toda la transacción se revierte, y el atacante no pierde fondos (solo paga gas). Este modo de ataque sin riesgo ha convertido a los flash loans en la herramienta preferida de los hackers en DeFi.

Los robots MEV y la competencia por el bot de hackers

No solo los hackers ganan dinero con esto. También participa un robot MEV. Los robots MEV escanean la blockchain en busca de transacciones rentables y tratan de adelantarse a ellas. En este caso, una dirección de construcción MEV que empieza por 0xa6c2 se infiltró en el paquete de transacciones y obtuvo una pequeña parte de las ganancias. Solo ganó unos 0.13 ETH, pero basta para mostrar lo saturada y competitiva que se ha vuelto la red Ethereum.

MEV (Maximal Extractable Value, Valor Máximo Extraíble) es un fenómeno único en blockchain. Los mineros o validadores pueden reordenar, insertar o revisar transacciones en un bloque para obtener beneficios adicionales. Los robots MEV buscan estas oportunidades, como insertar sus propias transacciones antes de grandes operaciones (front-running) o aprovechar oportunidades de arbitraje.

En el ataque a MakinaFi, el robot MEV detectó la transacción del hacker y su potencial de ganancia, y pagó más gas para insertarse primero y obtener una parte del botín. La escena de “el hacker siendo adelantado por el MEV” tiene un toque irónico, pero también revela la complejidad y la competencia en el ecosistema Ethereum. Incluso los hackers ahora deben competir con los robots para obtener beneficios. La criptoeconomía en realidad es un territorio de lucha constante.

PeckShield en su informe mencionó específicamente: «El hacker utilizó MEV Builder (0xa6c2…) para adelantar el ataque». La frase en sí misma es irónica: normalmente, los robots MEV adelantan las transacciones de los usuarios, pero en este caso, el robot MEV adelantó la transacción del hacker. Este tipo de transacciones de adelantamiento en múltiples niveles (el robot MEV adelantando al hacker y el hacker adelantando a la red) muestran la complejidad del juego en la cadena.

Dificultad para rastrear y la procedencia de los fondos robados

Los ETH robados actualmente están en dos wallets: 0xbed2…dE25 con unos 3.3 millones de dólares, y 0x573d…910e con unos 880,000 dólares. Hasta ahora, estos fondos no han sido mezclados ni transferidos mediante herramientas de privacidad. Esto da a los investigadores la oportunidad de seguir cada transacción.

Firmas de seguridad como PeckShield, ExVul y TenArmor han advertido a los usuarios que revoquen permisos en los contratos y eviten interactuar con el contrato de MakinaFi por ahora. Revocar permisos significa cancelar el acceso que previamente concediste al contrato inteligente de MakinaFi para gestionar tus fondos. En DeFi, al interactuar con un protocolo, generalmente autorizas que pueda mover tus tokens. Si el contrato tiene vulnerabilidades o ha sido comprometido, esas autorizaciones pueden ser mal utilizadas.

Makina aún no ha emitido un comunicado oficial. Este silencio puede deberse a que el equipo está evaluando las pérdidas y preparando una respuesta, pero la falta de comunicación rápida genera pánico y desconfianza entre los usuarios afectados. En incidentes de seguridad en DeFi, la comunicación rápida y transparente es clave. El equipo debería confirmar el evento, explicar el alcance, ofrecer medidas de protección y publicar avances en la investigación.

Que los fondos no hayan sido mezclados es una señal positiva. Los hackers suelen mover rápidamente las ganancias a protocolos de privacidad (como Tornado Cash) o a otras cadenas para dificultar el rastreo. Actualmente, los fondos permanecen en las wallets originales, lo que puede indicar que los hackers están esperando el momento oportuno (por ejemplo, reducir la atención) o buscando la mejor ruta para lavar dinero. Este período de ventana ofrece oportunidades para las autoridades y los white hats.

Lecciones duras para los usuarios de DeFi y recomendaciones de protección

El 20 de enero, según el comunicado oficial de MakinaFi, la plataforma recibió reportes de un posible incidente de seguridad en el pool de Curve. La evaluación inicial indica que solo afectó la posición de liquidez de DUSD, sin anomalías en otros activos o despliegues. Como medida preventiva, la plataforma activó modo seguro en todos los Machines y recomienda a los proveedores de liquidez de DUSD retirar sus fondos lo antes posible. El equipo está investigando el alcance del incidente y publicará detalles y soluciones próximamente.

MakinaFi es conocida por ofrecer estrategias de rendimiento avanzadas basadas en herramientas DeFi como Curve, Aave y Uniswap. Su token DUSD busca generar rendimientos mediante estrategias inteligentes en la cadena. Pero esta vez, la realidad dura es que, incluso los sistemas complejos y bien diseñados en DeFi tienen vulnerabilidades. Los ataques de flash loan siguen siendo uno de los métodos más comunes para que los hackers roben fondos.

Los pools de stablecoins suelen ser los principales objetivos, ya que concentran gran liquidez. En 2025 y principios de 2026, los ataques en DeFi ya han causado pérdidas de miles de millones de dólares a los usuarios. La lección es clara: si tus fondos están en la cadena, siempre están en riesgo. El desarrollo de DeFi avanza rápidamente, y los hackers también. Por eso, incluso en 2026, este incidente reavivó las preocupaciones sobre los riesgos en plataformas DeFi. Además, no fue un fallo menor, sino un ataque limpio, preciso y rápido.

$DUSD # Cinco medidas de protección para usuarios de DeFi

Revocar permisos periódicamente: Revisar y cancelar permisos en protocolos que ya no usas

Diversificar fondos: No poner todos los fondos en un solo protocolo

Elegir protocolos auditados: Preferir plataformas que hayan pasado múltiples auditorías de seguridad

Seguir alertas de seguridad: Monitorizar alertas en tiempo real de firmas como PeckShield

Entender los riesgos: Reconocer que las altas ganancias suelen implicar altos riesgos

Desde una perspectiva más amplia, el ataque a MakinaFi ejemplifica la crisis de seguridad en DeFi en 2026. Aunque las tecnologías avanzan y las herramientas de seguridad mejoran, las técnicas de los hackers también evolucionan. Ataques de flash loan, reentradas, manipulación de precios, ataques de gobernanza, entre otros, son cada vez más frecuentes. Para los proyectos DeFi, la seguridad no es una revisión puntual, sino una lucha continua y una actualización constante. Para los usuarios, entender los riesgos inherentes a DeFi y no dejarse seducir por altos rendimientos sin precaución es la primera línea de defensa para proteger sus activos.

Artículos relacionados

Datos: en las últimas 24 horas, liquidaciones en toda la red por 371 millones de dólares, liquidaciones de posiciones largas por 241 millones de dólares, y liquidaciones de posiciones cortas por 130 millones de dólares

Vitalik: Ethereum debe construir una "tecnología protectora"

Datos: Si ETH supera los 2,084 dólares, la intensidad total de liquidación de posiciones cortas en los principales CEX alcanzará los 982 millones de dólares

Machi Big Brother liquidado nuevamente después de la apuesta larga de $250K ETH

ETH subida a corto plazo del 1.30%: las transferencias de gran volumen en la cadena y la concentración de liquidez impulsan la ruptura de resistencia