Ingeniero de criptografía: la computación cuántica no constituye una amenaza para el “cifrado simétrico de 128 bits”

El ingeniero de criptografía Filippo Valsorda publicó el 20 de abril de 2026 un artículo de análisis técnico que argumenta que incluso con la velocidad de desarrollo más optimista, las computadoras cuánticas no podrán descifrar en el futuro previsible el cifrado simétrico de 128 bits (AES-128), y señala que la industria interpreta mal el concepto de «criptografía postcuántica».

Idea central del artículo de Valsorda: el algoritmo de Grover no puede paralelizarse de manera efectiva

(Fuente: Filippo Valsorda)

Según el artículo de análisis de Valsorda, un malentendido común en la industria afirma que el algoritmo de Grover de una computadora cuántica reducirá a la mitad la fuerza de seguridad de una clave simétrica de 128 bits, es decir, a 64 bits; esta afirmación ignora la limitación clave del algoritmo de Grover: sus pasos deben ejecutarse en serie y, si se intenta paralelizarlos a la fuerza, el costo total de cómputo aumenta drásticamente.

El cálculo de Valsorda muestra que el cómputo total para romper el AES-128 es de aproximadamente 2¹⁰⁴·⁵ operaciones; en comparación, descifrar la criptografía de curva elíptica de 256 bits con el algoritmo de Shor requiere aproximadamente 2²⁶ operaciones (citado de un estudio de 2026 de Babbush y otros). La diferencia entre ambos es de alrededor de 2⁷⁸·⁵ veces; Valsorda señala que esta brecha hace que los ataques con Grover contra AES-128 sean completamente poco realistas en la práctica.

Postura unánime de NIST, BSI y el ámbito académico

De acuerdo con la documentación oficial citada por Valsorda, el Instituto Nacional de Estándares y Tecnología de EE. UU. (NIST) indica con claridad en sus preguntas frecuentes sobre criptografía postcuántica que «el algoritmo de Grover podría no tener casi ninguna ventaja al atacar AES, y que AES-128 seguirá siendo seguro durante las próximas décadas», y confirma que «las aplicaciones existentes pueden continuar usando claves AES de 128 bits»; además, el NIST IR 8547 también prohíbe en 2035 los algoritmos vulnerables a ataques cuánticos, confirmando al mismo tiempo que todas las longitudes de clave AES siguen siendo permisibles.

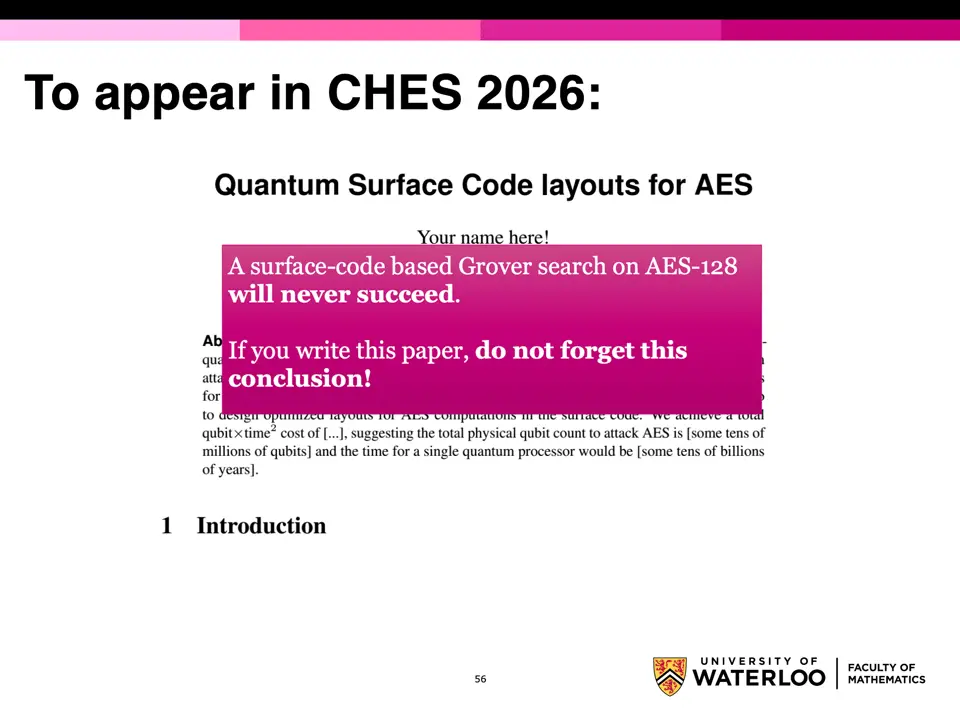

La Oficina Federal Alemana para la Seguridad de la Información (BSI), en su informe «Mecanismos de cifrado: recomendaciones y longitudes de clave», recomienda usar AES-128, AES-192 y AES-256 en nuevos sistemas de cifrado. El profesor adjunto de criptografía de la Universidad de Waterloo Samuel Jaques, en una presentación de investigación de 2024, afirma: «La búsqueda de Grover basada en códigos de superficie nunca tendrá éxito en AES-128».

Prioridades reales de la migración postcuántica

Según la conclusión de Valsorda, la única tarea urgente de la migración al cifrado postcuántico es reemplazar el cifrado asimétrico vulnerable a ataques con el algoritmo de Shor, incluyendo RSA, ECDSA y ECDH. Valsorda señala que usar recursos limitados para actualizar claves simétricas (128→256 bits) es una operación innecesaria: incrementa la complejidad del sistema, dispersa y fragmenta recursos de coordinación y, además, interfiere con el trabajo de reemplazo del cifrado asimétrico que es realmente urgente.

Preguntas frecuentes

¿Por qué Valsorda considera que el algoritmo de Grover no puede amenazar AES-128?

Según el artículo de análisis de Valsorda, los pasos del algoritmo de Grover deben ejecutarse en serie y no pueden paralelizarse de manera efectiva; tras paralelizarlos a la fuerza, el cómputo total para romper AES-128 es de aproximadamente 2¹⁰⁴·⁵ operaciones, lo cual es alrededor de 2⁷⁸·⁵ veces más caro que romper la criptografía de curva elíptica de 256 bits con el algoritmo de Shor.

¿Cuál es la postura oficial del NIST sobre si se necesita duplicar la longitud de las claves AES?

De acuerdo con las preguntas frecuentes del NIST sobre criptografía postcuántica citadas en el artículo de Valsorda, el NIST indica explícitamente que no se debe duplicar la longitud de la clave AES para hacer frente a las amenazas cuánticas, y confirma que las claves AES de 128 bits, 192 bits y 256 bits siguen siendo seguras en la era postcuántica.

¿Cuál es la verdadera tarea urgente de la migración criptográfica postcuántica?

Según la conclusión de Valsorda, la única tarea urgente es reemplazar los algoritmos de cifrado asimétrico vulnerables a los ataques con el algoritmo de Shor (como RSA, ECDSA, ECDH, etc.), en lugar de actualizar la longitud de las claves simétricas; actualizar las claves simétricas es una operación innecesaria que aumenta la complejidad y dispersa recursos.