Principes fondamentaux et bases des preuves à divulgation nulle de connaissance (Principes fondamentaux des Zero-Knowledge Proofs)

Cette leçon expose les concepts fondamentaux, les principes techniques et les principaux types de preuves à divulgation nulle de connaissance. Elle aide les apprenants à comprendre comment les ZK permettent de vérifier sans divulguer les données, posant ainsi les bases pour les chapitres d’application à venir.

Qu’est-ce qu’une Zero-Knowledge Proof ?**Pourquoi ZK est essentiel**

Une Zero-Knowledge Proof (ZKP) est une technique cryptographique qui permet à un prouveur de démontrer à un vérificateur que « quelque chose est vrai » sans révéler la moindre information d’origine.

En résumé : ZK permet de prouver « je respecte les règles » sans avoir à dévoiler « quelles sont ces règles ».

Cette fonctionnalité s’avère particulièrement précieuse dans les contextes financiers et de conformité :

• Vous pouvez prouver « j’ai passé le KYC » sans divulguer aucune information d’identité.

• Vous pouvez prouver « cette transaction n’a pas dépassé les limites réglementaires » sans révéler le montant de la transaction.

• Un protocole peut prouver « les réserves d’actifs sont suffisantes » sans exposer la structure interne des comptes.

Pour la première fois, ZK offre aux systèmes financiers : Vérifiabilité + Confidentialité + Conformité réglementaire

C’est pourquoi cette technologie devrait connaître une forte croissance en 2024–2025.

Idée centrale de ZK : de la « computation publique » à la « computation fondée sur la preuve »

La computation traditionnelle fonctionne ainsi :

- Fournir les données

- Fournir le processus de calcul

- Produire un résultat

- Le vérificateur ré-exécute le calcul pour en vérifier l’exactitude

ZK opère de façon radicalement différente :

- Le prouveur effectue le calcul

- Compresse le calcul sous forme de « preuve »

- Le vérificateur se contente de vérifier la validité de la preuve, sans connaître les entrées ni refaire le calcul

Les avantages incluent :

• Vérification rapide (même pour des calculs complexes)

• Pas de divulgation des données d’entrée (confidentialité)

• Vérification on-chain (idéal pour les smart contracts)

C’est pourquoi ZK est souvent qualifiée de technologie fondamentale alliant confidentialité, scalabilité et conformité.

Trois propriétés fondamentales des preuves ZK

Toute technologie ZK doit satisfaire trois propriétés essentielles :

- Complétude — Si l’énoncé est vrai, la preuve passera toujours la vérification.

- Solidité — Si l’énoncé est faux, il est impossible de générer une preuve qui passe la vérification.

- Zero-Knowledge — Le vérificateur n’obtient aucune information sur les données d’origine à partir de la preuve, seulement que « la conclusion est correcte ».

Ces propriétés rendent ZK fiable pour des scénarios financiers tels que l’audit, le règlement ou la divulgation réglementaire.

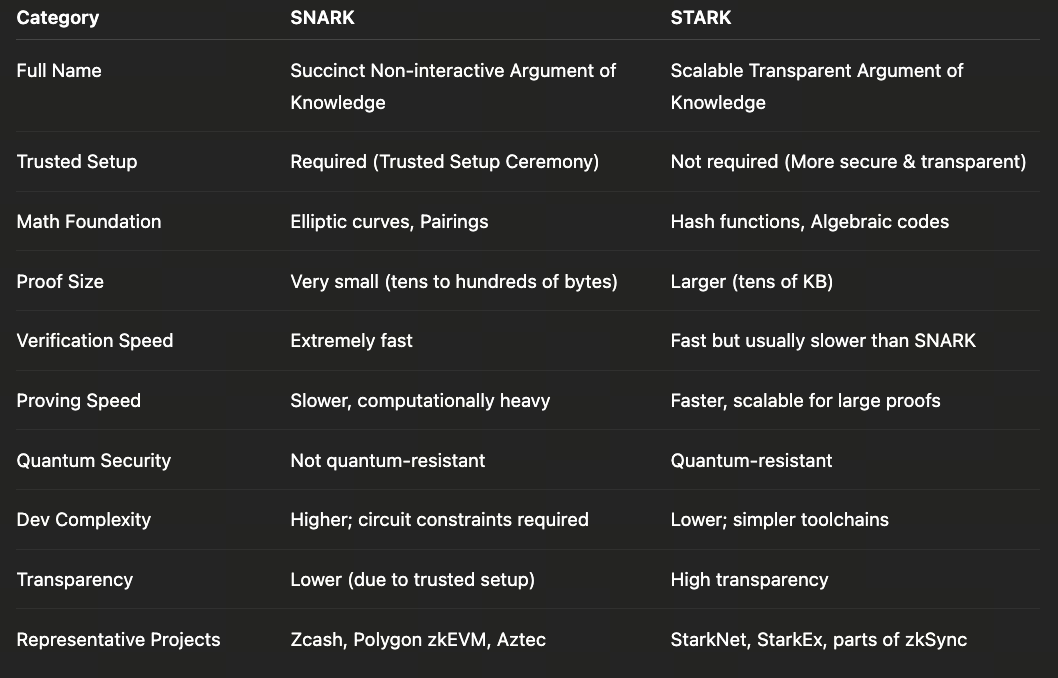

Deux grandes branches de la technologie ZK : SNARK vs STARK

À ce jour, les frameworks ZKProof se répartissent en deux grandes catégories :

SNARK (zk-SNARK)

Nom complet : Succinct Non-interactive Argument of Knowledge

Caractéristiques :

• Preuve de petite taille

• Vérification rapide

• Adapté aux mainnets et aux smart contracts

• Nécessite une configuration de confiance

• Mathématiques complexes (courbes elliptiques, circuits algébriques)

Projets représentatifs : Polygon zkEVM, Zcash, Scroll, Aleo

Cas d’usage :

• Preuves on-chain à haut débit (TPS)

• Vérification d’identité et de conformité

• ZK Rollups, réseaux de paiement

STARK (zk-STARK)

Nom complet : Scalable Transparent Argument of Knowledge

Caractéristiques :

• Pas de configuration de confiance requise (plus sécurisé)

• Résistant aux attaques quantiques

• Preuve de plus grande taille

• Idéal pour le calcul de données à grande échelle (DeFi, audits d’exchange, etc.)

Projets représentatifs : Starknet, zkSync (utilisation partielle), validation de données Celestia

Cas d’usage :

• Systèmes de preuve volumineux

• Audits d’entreprise

• ZKML (preuves de modèles d’IA)

Comment les preuves ZK sont générées : des données à la vérification

Un système ZK typique s’articule en quatre étapes :

- Traduire le problème en circuit mathématique — Exemple : « Le montant de la transaction n’excède pas 10 000 USDT », codé sous forme de contrainte algébrique.

Le prouveur génère une preuve à partir d’entrées privées — Les entrées peuvent inclure :

○ Identité

○ Montant de la transaction

○ Solde du compte

○ Données internes de l’entrepriseLe vérificateur utilise une clé de vérification pour contrôler la preuve — Il n’a pas besoin de connaître les données d’entrée, il vérifie simplement la validité de la preuve.

- Le smart contract de vérification s’exécute on-chain — La preuve est compressée dans un format suffisamment compact pour être validée sur la blockchain.

ZK ne vise pas à « tout cacher », mais à masquer l’information non nécessaire

Une idée reçue courante est que « ZK empêche les régulateurs d’accéder aux données ».

En réalité, c’est l’inverse. ZK permet aux systèmes de :

• Être vérifiables pour les audits réglementaires

• Préserver la confidentialité vis-à-vis du grand public

• Protéger les secrets commerciaux des institutions

• Minimiser l’exposition aux contreparties

Par exemple, les modèles de confidentialité contrôlée peuvent inclure :

• Clés d’accès dédiées à l’audit

• Mécanismes de déchiffrement autorisés par décision judiciaire

• Divulgation sélective

Cela fait de ZK l’une des rares « technologies de confidentialité compatibles avec la régulation » dans le secteur financier.

Pourquoi ZK est-elle particulièrement adaptée aux scénarios financiers et de conformité ?

Les opérations financières imposent une vérification sans divulgation des détails

Par exemple :

• Statut KYC

• Actifs suffisants

• Exposition au risque réglementaire

• Respect des limites de transaction

Tous ces contrôles sont réalisables grâce à ZK.

La protection de la vie privée devient une exigence réglementaire mondiale

Par exemple :

• RGPD de l’UE

• Exemptions de confidentialité MiCA

• GLBA (Gramm-Leach-Bliley Act) aux États-Unis

ZK permet aux entreprises de « protéger les utilisateurs en conformité ».

Auditabilité et confidentialité sont conciliables pour la première fois avec ZK

Les autres technologies de confidentialité peinent à trouver cet équilibre.

Résumé : ZK est le socle de la finance conforme du futur

À l’issue de cette leçon, vous avez découvert :

• La définition et la valeur fondamentales de ZK

• Les branches SNARK / STARK

• Le fonctionnement de ZK

• Pourquoi ZK devient une technologie clé pour la conformité financière

ZK n’est pas qu’un outil de confidentialité : c’est la « couche de preuve de sécurité » qui permet à Web3 et aux systèmes financiers mondiaux de fonctionner ensemble.

Dans la prochaine leçon, nous aborderons des cas d’application concrets : études de cas et conception d’architectures ZK en matière de conformité, d’audit, de vérification d’identité et de transactions privées.