MakinaFi victime d'une attaque de prêt flash ! 1299 ETH volés, un robot MEV partage le butin

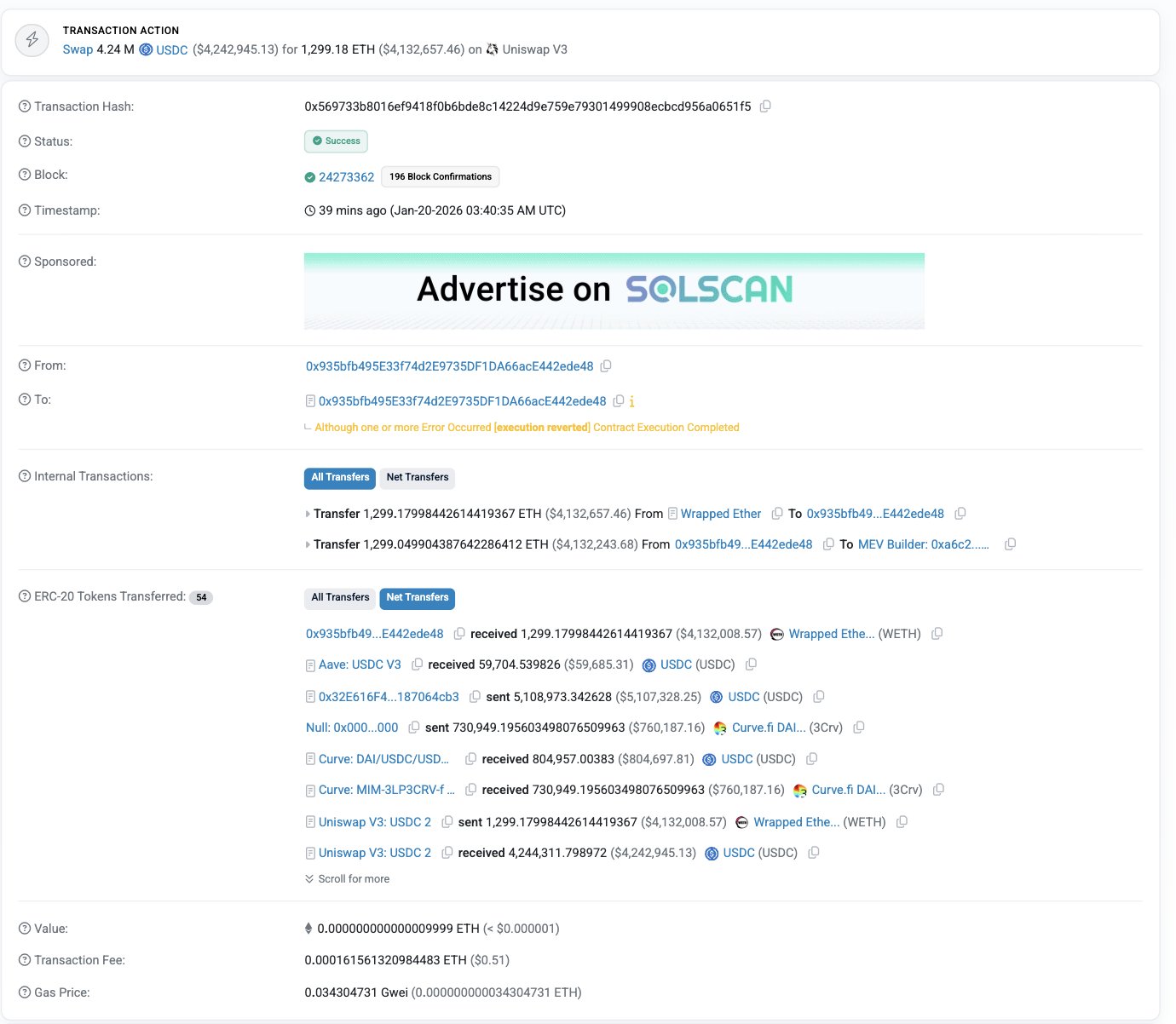

MakinaFi le 20 janvier a été victime d’une attaque par prêt flash, avec une perte de 1 299 ETH (environ 4,1 millions de dollars). Les hackers ont manipulé un pool Curve pour arbitrage, et un robot MEV a anticipé en recevant 0,13 ETH. Les fonds volés sont stockés dans deux portefeuilles qui n’ont pas encore été mélangés.

Analyse complète du processus d’attaque par prêt flash de MakinaFi

La plateforme de gestion de revenus et d’actifs DeFi Makina Finance a rencontré une vulnérabilité majeure de sécurité. Le 20 janvier, un hacker a attaqué un pool de stablecoins, dérobant environ 1 299 ETH, d’une valeur d’environ 4,1 millions de dollars au prix actuel. L’attaque a été initialement rapportée par la société de sécurité blockchain PeckShield. En quelques minutes, un traqueur on-chain a identifié les fonds volés, qui sont stockés dans deux portefeuilles.

L’objectif de cette attaque était le pool de liquidités DUSD/USDC de MakinaFi sur Curve. Plus précisément, ce pool, basé sur Curve Finance, connecte le jeton de rendement Dialectic DUSD et USDC. L’attaque a utilisé une méthode classique de prêt flash. Cela signifie que l’attaquant a emprunté une grande quantité de cryptomonnaies en quelques secondes, puis a manipulé les prix avec ces cryptomonnaies, et a vidé le pool tout en remboursant le prêt en une seule transaction.

Étapes de l’attaque par prêt flash de MakinaFi

Étape 1 : Emprunter massivement des USDC et ETH via Aave et Morpho

Étape 2 : Effectuer une série d’échanges de tokens sur Curve et Uniswap pour manipuler les prix

Étape 3 : Exploiter le déséquilibre des prix pour obtenir des tokens d’une valeur bien supérieure à leur valeur réelle

Étape 4 : Rembourser le prêt flash et retirer le profit de 1 299 ETH

Voici un résumé du déroulement : l’attaquant a emprunté des fonds via des protocoles comme Aave et Morpho, puis a effectué une série d’échanges de tokens sur Curve et Uniswap. En manipulant les prix dans le pool, il a réussi à obtenir des tokens d’une valeur bien supérieure à leur valeur réelle. Finalement, il a dérobé 1 299 ETH. L’ensemble du processus a été réalisé en un seul bloc, caractéristique typique d’une attaque par prêt flash.

Le principe du prêt flash repose sur la nature atomique des transactions dans DeFi. Sur Ethereum, une transaction peut contenir plusieurs opérations, qui réussissent toutes ou échouent toutes. L’attaquant exploite cette caractéristique pour réaliser un emprunt, une attaque, un arbitrage et un remboursement en une seule transaction, sans nécessiter de collatéral. Si une étape échoue, toute la transaction est annulée, et l’attaquant ne perd que les frais de gas. Ce mode d’attaque sans risque fait du prêt flash l’outil préféré des hackers DeFi.

Les robots MEV qui doivent aussi se battre contre les hackers et partager le butin

Ce n’est pas seulement le hacker qui gagne de l’argent. Un robot MEV participe aussi à la partie. Le robot MEV scanne la blockchain pour repérer des transactions profitables et tente de les devancer. Dans ce cas précis, une adresse de construction MEV commençant par 0xa6c2 a été mêlée dans le paquet de transactions, et a empoché une petite part du profit. Il n’a gagné qu’environ 0,13 ETH. Mais cela montre à quel point la congestion et la compétition sur Ethereum sont devenues intenses.

Le MEV (Maximal Extractable Value, valeur maximale extractible) est un phénomène unique sur la blockchain. Les mineurs ou validateurs peuvent réorganiser, insérer ou examiner les transactions dans un bloc pour obtenir un profit supplémentaire. Les robots MEV cherchent ces opportunités, par exemple en insérant leurs propres transactions avant de grosses opérations (front-running), ou en profitant d’arbitrages dès qu’ils apparaissent.

Dans l’attaque de MakinaFi, le robot MEV a détecté la transaction de l’attaquant et jugé qu’elle était lucrative. Il a alors payé un gas plus élevé pour insérer sa propre transaction en avance, et a ainsi partagé le butin de l’attaque. Ce phénomène de « hacker devancé par MEV » est plein d’humour noir, mais il révèle aussi la complexité et la compétition dans l’écosystème Ethereum. Même les hackers doivent désormais rivaliser avec des robots pour profiter des profits. Le domaine des cryptomonnaies est vraiment une terre sauvage.

PeckShield a mentionné dans son rapport : « Le hacker a utilisé le MEV Builder (0xa6c2…) pour devancer l’attaque. » Cette expression est ironique — habituellement, ce sont les robots MEV qui devancent les transactions des utilisateurs, mais dans ce cas, le robot MEV a devancé la transaction d’attaque du hacker. Cette superposition de transactions (MEV devançant le hacker, hacker devancé par MEV) montre la complexité des jeux d’ordres sur la chaîne.

Flux et traçabilité difficiles des fonds volés

Les ETH volés sont actuellement stockés dans deux portefeuilles : 0xbed2…dE25 détient environ 330 000 dollars, et 0x573d…910e environ 88 000 dollars. Jusqu’à présent, ces fonds n’ont pas été mélangés ni transférés via des outils de confidentialité. Cela permet aux enquêteurs de suivre chaque transaction.

Des sociétés de sécurité comme PeckShield, ExVul et TenArmor ont déjà conseillé aux utilisateurs de révoquer les permissions de contrat, et d’éviter toute interaction avec le contrat MakinaFi pour le moment. Révoquer les permissions signifie retirer l’autorisation donnée au contrat intelligent de manipuler votre portefeuille. Dans DeFi, lors de toute interaction, il faut souvent autoriser le contrat à accéder à vos tokens. Si le contrat est compromis ou vulnérable, ces permissions peuvent être exploitées malicieusement.

Makina n’a pas encore publié de déclaration officielle. Ce silence peut indiquer que l’équipe évalue les pertes et prépare une réponse, mais l’absence de communication rapide peut alimenter la panique et la méfiance des utilisateurs affectés. Dans les incidents de sécurité DeFi, une communication rapide et transparente est cruciale. L’équipe devrait rapidement confirmer l’incident, expliquer l’étendue des dégâts, proposer des mesures de protection pour les utilisateurs et publier l’avancement de l’enquête.

Que les fonds n’aient pas encore été mélangés est un signal positif. Les hackers ont tendance à transférer rapidement leur butin vers des protocoles de confidentialité (comme Tornado Cash) ou à le déplacer cross-chain pour couper la traçabilité. Actuellement, les fonds restent dans le portefeuille d’origine, ce qui pourrait signifier que les hackers attendent une opportunité (par exemple, une baisse de l’attention) ou cherchent la meilleure voie de blanchiment. Cette période d’attente offre une fenêtre d’intervention pour les forces de l’ordre et les hackers éthiques.

Leçon dure pour les utilisateurs de DeFi et conseils de protection

Le 20 janvier, selon la déclaration officielle de MakinaFi, la plateforme a reçu un rapport concernant un incident de sécurité présumé sur le pool Curve. Pour l’instant, le problème semble n’affecter que la position de liquidité DUSD, et aucun autre actif ou déploiement n’a été signalé comme compromis. En prévention, la plateforme a mis tous ses Machines en mode sécurisé, et recommande aux fournisseurs de liquidités DUSD de retirer leurs fonds rapidement. La déclaration officielle indique qu’elle enquête activement sur l’étendue de l’incident, et publiera bientôt des détails et des mesures.

MakinaFi est connue pour ses stratégies de rendement avancées utilisant des outils DeFi comme Curve, Aave et Uniswap. Son jeton DUSD vise à générer des revenus via des stratégies intelligentes en chaîne. Mais cette attaque révèle une dure réalité : même des systèmes DeFi complexes et bien conçus peuvent comporter des vulnérabilités. Les prêts flash restent l’une des méthodes les plus courantes pour les hackers pour dérober des fonds.

Les pools de stablecoins sont souvent des cibles principales, car ils disposent de beaucoup de liquidités. En 2025 et début 2026, les attaques DeFi ont déjà causé des pertes de plusieurs milliards de dollars pour les utilisateurs. La leçon est simple : si vos fonds sont en chaîne, ils sont toujours exposés à des risques. Le développement de DeFi est rapide, et les hackers aussi. Ainsi, même en 2026, cet incident ravive les inquiétudes sur les risques liés aux plateformes DeFi. Ce n’est pas une simple panne, mais une attaque propre, rapide et efficace.

$DUSD # Cinq mesures de protection pour les utilisateurs de DeFi

Révoquer régulièrement les permissions : vérifier et retirer périodiquement les autorisations non utilisées

Diversifier ses fonds : ne pas tout mettre sur une seule plateforme

Privilégier les protocoles audités : utiliser en priorité des plateformes matures ayant subi plusieurs audits de sécurité

Surveiller les alertes de sécurité : suivre les alertes en temps réel de sociétés comme PeckShield

Comprendre les risques : reconnaître que les rendements élevés s’accompagnent de risques importants

D’un point de vue plus large, l’incident de MakinaFi illustre la crise de sécurité DeFi de 2026. Malgré les progrès technologiques et l’amélioration des outils de sécurité, les méthodes des hackers évoluent aussi. Prêts flash, reentrancy, manipulation de prix, attaques de gouvernance, etc., se multiplient. Pour les projets DeFi, la sécurité n’est pas une étape unique, mais un combat continu et une mise à niveau constante. Pour les utilisateurs, il est essentiel de comprendre la nature intrinsèque des risques de DeFi, et de ne pas céder à la tentation de gains élevés sans précaution, afin de protéger leurs actifs.

Articles similaires

ETH a franchi la barre de 2150 USDT, signalant une nouvelle étape importante dans la tendance haussière. Les investisseurs surveillent de près cette progression, qui pourrait indiquer un potentiel de croissance supplémentaire pour la cryptomonnaie. Restez attentifs aux prochains mouvements du marché et aux analyses des experts pour saisir les opportunités qui se présentent.

Données : Si ETH chute en dessous de 2 039 dollars, l'intensité totale de liquidation des positions longues sur les principales CEX atteindra 9,79 milliards de dollars

Un trader de contrats de baleine a une position short de 32 millions de dollars, avec un bénéfice flottant de 4,5 millions de dollars.

« ETH波段大师 » profit flottant augmenté à 12 millions de dollars et n'a pas encore clôturé, récemment a réussi à acheter du BTC au prix moyen de 68 000 dollars.

Bitmine achète à nouveau au plus bas ! Tom Lee voit trois grands catalyseurs favorables pour l'Ethereum