Manuel de sécurité des actifs pour le Nouvel An : Comment protéger vos Tokens lors de visites chez la famille et les amis et de moments de détente ?

Article par : imToken

À l’approche du Nouvel An chinois, c’est aussi le moment de dire adieu à l’ancien et d’accueillir le nouveau, ainsi que celui de faire un nouveau bilan :

L’année passée, avez-vous déjà été victime d’un projet Rug Pull qui a disparu avec votre argent ? Avez-vous été incité par des influenceurs à « acheter et rester en position » suite à leurs recommandations ? Ou avez-vous été victime d’attaques de phishing de plus en plus fréquentes, en cliquant sur des liens frauduleux ou en signant des contrats par erreur, entraînant des pertes ?

Objectivement, le Nouvel An chinois ne crée pas de risques en soi, mais il peut amplifier les risques — lorsque la fréquence des flux de capitaux augmente, que l’attention est dispersée par les festivités, que le rythme des transactions s’accélère, toute petite erreur peut facilement se transformer en perte.

Ainsi, si vous prévoyez de réajuster vos positions ou de faire un nettoyage de vos fonds avant les vacances, il est judicieux de commencer par une « vérification de sécurité avant le festival » de votre portefeuille. Cet article abordera plusieurs scénarios de risques réels et fréquents, en proposant des opérations concrètes que les utilisateurs ordinaires peuvent effectuer.

1. Méfiez-vous des arnaques par « Deepfake AI » et imitation vocale

Récemment, la tendance SeeDance 2.0 a encore une fois montré que dans une ère où l’AGI s’immisce rapidement, « voir pour croire » et « entendre pour croire » ne sont plus fiables.

Depuis 2025, les techniques de fraude vidéo et vocale basées sur l’IA sont devenues très sophistiquées, incluant clonage vocal, changement de visage en vidéo, imitation d’expressions faciales en temps réel et simulation de ton, accessibles à faible coût et pouvant être reproduites à grande échelle dans une phase « industrielle ».

En réalité, l’IA permet désormais de reproduire avec précision la voix, le débit, les pauses, voire même les micro-expressions d’une personne. Cela signifie que durant le Nouvel An chinois, ce type de risque peut être particulièrement amplifié.

Par exemple, lors de votre trajet de retour, ou lors d’une réunion avec des proches, une notification apparaît sur votre téléphone : un « ami » dans votre carnet d’adresses vous envoie via Telegram ou WeChat un message vocal ou une vidéo, avec un ton urgent, disant que son compte est limité, qu’il a besoin d’un petit prêt en tokens, ou qu’il doit faire une transaction immédiate.

Le ton semble naturel, la vidéo montre même une personne réelle. Dans un contexte où votre attention est dispersée par les festivités, comment pouvez-vous faire la différence ?

Autrefois, la vérification par vidéo était la méthode la plus fiable, mais aujourd’hui, même si la personne a une caméra allumée, cela ne garantit plus l’authenticité à 100 %.

Dans ce contexte, se fier uniquement à une vidéo ou un enregistrement vocal ne suffit plus pour valider l’identité. La méthode la plus sûre consiste à établir un mécanisme de vérification hors ligne avec des proches (famille, partenaires, collaborateurs de confiance), par exemple un mot de passe secret connu uniquement d’eux, ou des détails que l’on ne peut pas deviner à partir d’informations publiques.

De plus, il faut aussi reconsidérer un risque courant : celui de liens transmis par des connaissances. En effet, durant le Nouvel An, les « airdrops », « red envelopes » ou autres offres promotionnelles sur la blockchain peuvent devenir des vecteurs de virus ou d’arnaques dans la communauté Web3. Beaucoup ne se font pas piéger par des inconnus, mais par confiance envers des amis ou connaissances qui relayent des liens frauduleux, menant à des pages d’autorisation falsifiées.

Il est donc crucial de respecter un principe simple mais essentiel : ne cliquez jamais sur des liens inconnus sur les réseaux sociaux, et n’accordez aucune permission, même si le lien provient d’un « ami ».

Toutes les opérations sur la blockchain doivent passer par des canaux officiels, des sites de confiance ou des adresses sauvegardées, et non via des liens dans des conversations.

2. Faites un « grand nettoyage » de votre portefeuille avant la fin de l’année

Si la première catégorie de risque provient de la confiance falsifiée par l’IA, la seconde vient de nos propres expositions accumulées au fil du temps.

L’autorisation d’accès est un mécanisme fondamental en DeFi, mais aussi le plus souvent négligé. Lorsqu’on interagit avec un DApp, on donne en fait un pouvoir de gestion de tokens à un contrat intelligent, qui peut être limité ou illimité, temporaire ou permanent, actif ou oublié.

En soi, ce n’est pas un risque immédiat, mais c’est une surface d’exposition continue. Beaucoup pensent à tort que tant que leurs actifs ne sont pas stockés dans un contrat, ils sont en sécurité. Or, en période de marché haussier, on essaie souvent de nouveaux protocoles, on participe à des airdrops, staking, farming, et on accumule des autorisations. Quand la hype retombe, certains protocoles ne sont plus utilisés, mais les permissions restent actives.

Avec le temps, ces anciennes autorisations deviennent comme des clés oubliées, qui peuvent être exploitées si un contrat présente une faille.

Le Nouvel An est une occasion idéale pour faire un grand ménage : profiter d’un moment calme pour vérifier et révoquer toutes les autorisations inutilisées, surtout celles avec des limites illimitées ; limiter les permissions pour les actifs importants ; séparer les fonds de routine et ceux de stockage à long terme, en utilisant des wallets chauds et froids.

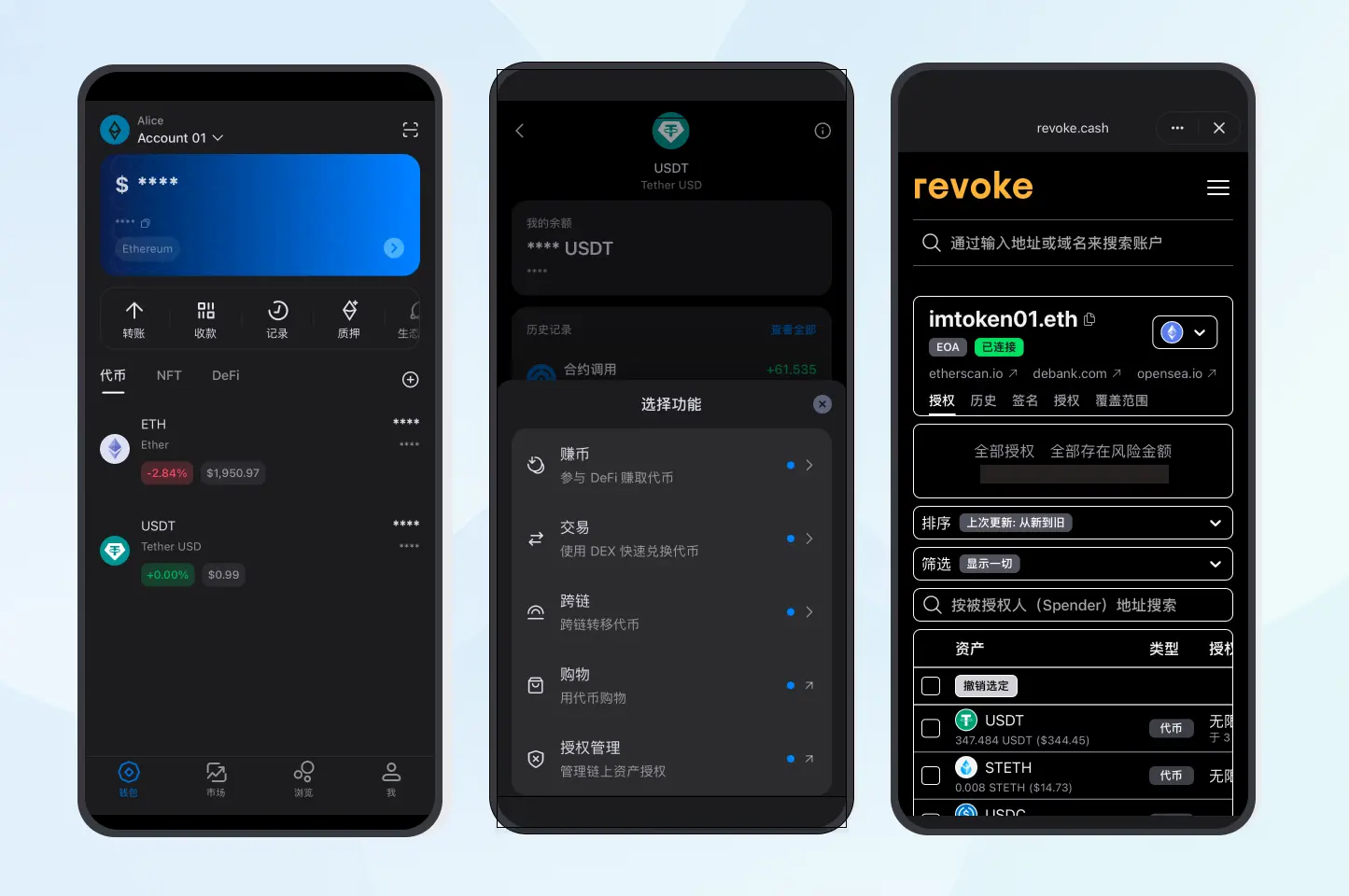

Autrefois, il fallait recourir à des outils externes (comme revoke.cash) pour faire cette vérification. Aujourd’hui, des wallets comme imToken intègrent directement des fonctionnalités de gestion et de révocation des autorisations, permettant de tout vérifier et gérer depuis l’application.

Au fond, la sécurité d’un wallet ne consiste pas à ne jamais donner d’autorisation, mais à respecter le principe du moindre privilège — n’accorder que ce qui est nécessaire, et retirer dès que ce n’est plus utile.

3. Lors de vos déplacements, interactions sociales et opérations quotidiennes, restez vigilant

Si les deux premiers risques concernent la technologie et la gestion des permissions, le troisième est lié à l’environnement.

Les déplacements (retour chez soi, voyages, visites) impliquent souvent un changement fréquent d’appareils, des réseaux instables, des interactions sociales nombreuses. Dans ce contexte, la gestion des clés privées et la sécurité des opérations sont encore plus vulnérables.

Par exemple, sauvegarder sa phrase de récupération en la capturant en photo dans la galerie, ou en la transférant via messagerie, peut paraître pratique, mais constitue une faille majeure.

Il faut donc garder à l’esprit : la phrase de récupération doit rester hors ligne, en support physique, et ne jamais être stockée ou transmise via Internet.

Les interactions sociales doivent aussi respecter des limites. Montrer ses actifs en public, discuter de ses positions, peut involontairement attirer des risques. Il faut aussi faire attention aux comportements qui, sous prétexte de « partage d’expérience » ou « formation », incitent à télécharger des applications ou extensions malveillantes.

Toutes les opérations de téléchargement ou de mise à jour de wallet doivent se faire via les canaux officiels, et non par des liens dans des conversations.

Avant de transférer des fonds, il est crucial de vérifier trois éléments : le réseau, l’adresse, le montant. De nombreux incidents ont été causés par des erreurs de copie d’adresse, notamment lorsque des adresses similaires ont été utilisées pour des attaques par phishing ou par des hackers utilisant des adresses à début ou fin identiques.

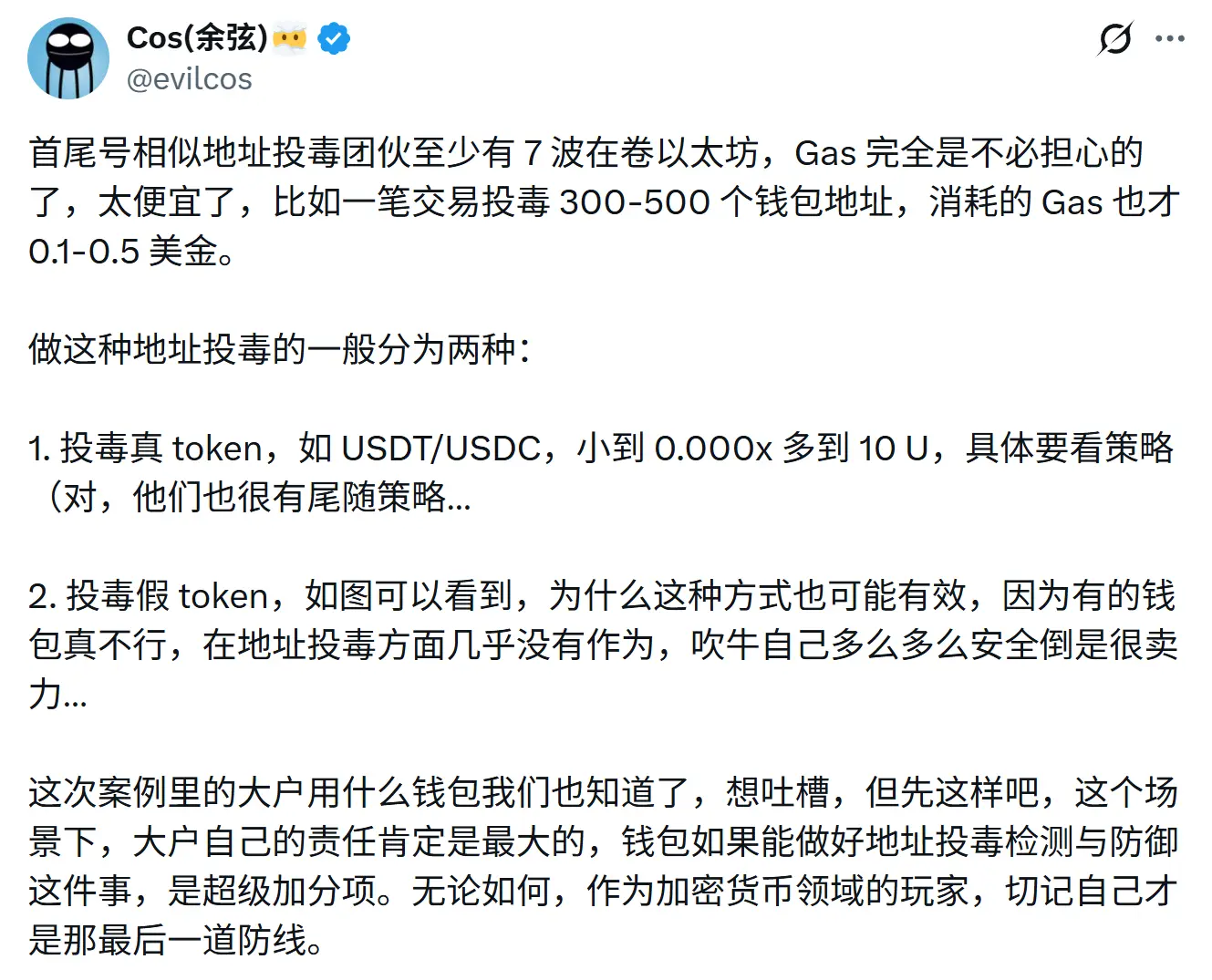

Les attaques par « fishing » utilisant des adresses avec des premiers ou derniers caractères similaires sont devenues monnaie courante ces derniers mois : des hackers génèrent en masse des adresses différentes, puis, lorsqu’un utilisateur copie une adresse, il ne vérifie que les premiers ou derniers caractères, se faisant piéger.

Selon Yuán Yún, fondateur de SlowMist, ces attaques sont une « pêche au filet » : les hackers lancent leur filet, et ceux qui mordent sont ceux qui ne vérifient pas attentivement.

Avec des coûts de transaction faibles, les hackers peuvent générer des centaines ou milliers d’adresses, attendre que des utilisateurs fassent une erreur, et ainsi réaliser des gains importants pour un coût minime.

Ce n’est pas une question de technique complexe, mais de bonnes habitudes :

- Vérifier intégralement chaque adresse, pas seulement les premiers ou derniers caractères ;

- Ne pas copier-coller directement depuis l’historique sans vérification ;

- Effectuer une petite transaction test lors d’un premier envoi à une nouvelle adresse ;

- Utiliser la liste blanche d’adresses pour gérer ses contacts réguliers.

Dans un système basé principalement sur des comptes EOA, l’utilisateur reste la première ligne de défense et la dernière responsabilité (voir aussi « 3,35 milliards de dollars d’impôts sur les comptes : quand les EOA deviennent un coût systémique, que peut apporter l’Account Abstraction à Web3 ? »).

En conclusion

Beaucoup pensent que l’univers blockchain est trop risqué et peu convivial pour les utilisateurs ordinaires.

Il est vrai que Web3 ne peut pas garantir un monde sans risques, mais il peut devenir un environnement où ces risques sont gérables.

Le Nouvel An chinois, avec son rythme ralenti, est aussi le moment idéal pour faire un bilan de ses risques. Plutôt que de se précipiter pour agir pendant les fêtes, il vaut mieux anticiper en vérifiant la sécurité de ses fonds ; plutôt que de réparer après coup, il est préférable d’optimiser ses permissions et ses habitudes à l’avance.

Bonne année à tous, que la sécurité de vos actifs blockchain soit assurée en cette nouvelle année.