Fuite présumée d'outils du gouvernement américain ! Google révèle une nouvelle attaque de chaîne de phishing en cryptomonnaie via iPhone

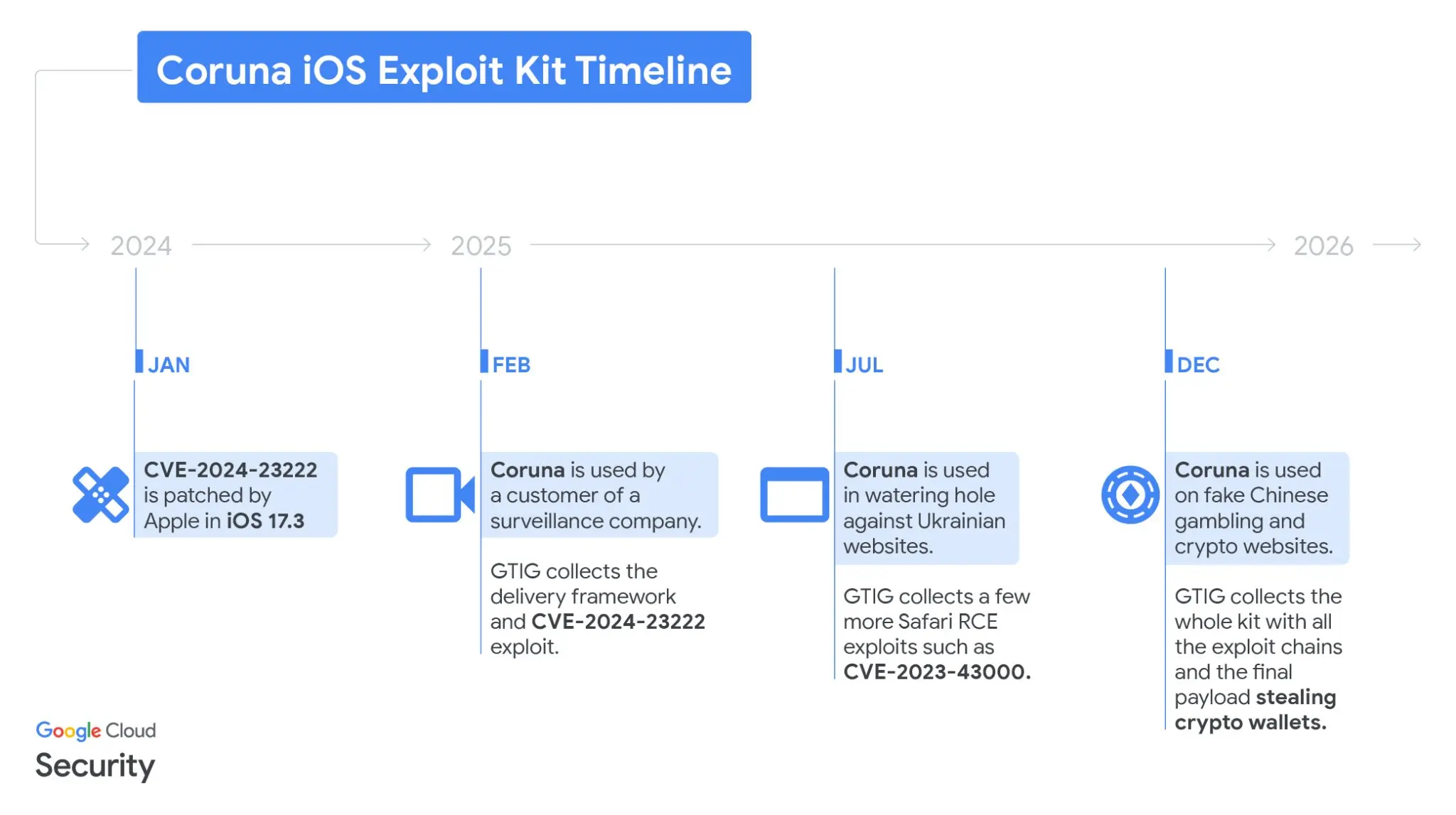

Le Groupe d’Intelligence des Menaces de Google (GTIG) a publié mercredi un rapport révélant qu’un nouveau kit d’exploitation de vulnérabilités nommé Coruna a été déployé dans le cadre d’activités de fraude en cryptomonnaie à grande échelle. La société de sécurité opérationnelle iVerify a indiqué que le kit Coruna pourrait provenir du gouvernement américain, puis avoir été détourné par des adversaires et des organisations criminelles en ligne pour des escroqueries en cryptomonnaie.

Analyse technique du kit Coruna : comment il cible le vol de portefeuilles cryptographiques

(Source : Mandiant)

Coruna utilise la technologie JavaScript pour identifier les appareils iOS visitant de faux sites web, et après confirmation de la version cible, déploie automatiquement un exploit de vulnérabilité. Une fois l’appareil compromis, le kit recherche systématiquement les types d’informations sensibles suivantes :

Mnémoniques cryptographiques : balayage actif de fichiers locaux contenant les mots-clés « backup phrase » et « seed phrase »

Applications cryptographiques populaires : ciblage des portefeuilles décentralisés comme Uniswap et MetaMask pour extraire clés ou données de comptes

Informations sur les comptes financiers : recherche synchronisée de données sensibles liées aux comptes bancaires et autres paiements

GTIG a confirmé que Coruna n’est pas compatible avec la dernière version d’iOS, et recommande vivement à tous les utilisateurs d’iPhone de mettre à jour leur système immédiatement. Ceux qui ne peuvent pas mettre à jour doivent activer le « Mode de verrouillage (Lockdown Mode) » fourni par Apple, qui, selon la société, offre une protection efficace contre des attaques ciblées très sophistiquées.

De l’opération de renseignement au site de fraude cryptographique : deux voies de propagation de Coruna

Les investigations de GTIG montrent que le kit Coruna a connu deux phases d’utilisation très différentes. Initialement, une organisation de renseignement russe aurait utilisé un site ukrainien compromis pour cibler des utilisateurs d’iPhone dans une zone géographique spécifique, illustrant une opération classique de collecte de renseignements.

En décembre 2025, GTIG a découvert dans un vaste réseau de faux sites financiers en chinois une même structure JavaScript, y compris un site clone imitant directement la plateforme d’échange de cryptomonnaies WEEX. Lorsqu’un utilisateur iOS visite ces faux sites, le kit extrait automatiquement des informations financières en arrière-plan, en ciblant prioritairement les mnémoniques de portefeuilles cryptographiques, constituant une menace directe pour la sécurité des biens, transformant l’outil d’attaque initial en une arme de fraude cryptographique à grande échelle.

Controverse d’attribution : outil supposé du gouvernement américain ou logiciel espion commercial ?

Le point le plus contesté concerne la provenance potentielle de Coruna. Rocky Cole, co-fondateur d’iVerify, a déclaré à WIRED que le kit « est extrêmement complexe, développé à un coût de plusieurs millions de dollars, et présente des caractéristiques emblématiques d’autres modules déjà attribués au gouvernement américain », suggérant qu’il pourrait s’agir « du premier cas où un outil gouvernemental américain aurait été détourné par des adversaires et des groupes criminels en ligne ».

Cependant, un chercheur principal en sécurité chez Kaspersky a exprimé une position différente, indiquant que leur société « n’a trouvé aucune preuve de réutilisation réelle de code dans les rapports publiés » pour soutenir cette attribution. GTIG n’a pas non plus révélé directement l’identité du client de la première surveillance utilisant Coruna, laissant la question de l’attribution en suspens pour l’instant.

Questions fréquentes

Le kit Coruna affecte-t-il la dernière version d’iPhone ?

GTIG confirme que les 5 vecteurs d’exploitation de Coruna ciblent iOS 13.0 à 17.2.1, et ne sont pas compatibles avec la version la plus récente d’iOS. Tous les utilisateurs d’iPhone doivent mettre à jour leur système immédiatement. Ceux qui ne peuvent pas le faire doivent activer le « Mode de verrouillage » pour réduire les risques.

Comment Google a-t-il découvert que Coruna était utilisé dans des activités de fraude cryptographique ?

En février 2025, GTIG a identifié certains éléments du code du kit, retraçant la même structure JavaScript présente sur un site ukrainien compromis. Par la suite, ils ont trouvé une déploiement complet dans un vaste réseau de faux sites chinois imitant la plateforme WEEX, confirmant que le kit a été détourné d’une utilisation de renseignement pour devenir un outil de fraude cryptographique à grande échelle.

Comment protéger ses mnémoniques de portefeuille contre ce type de kit ?

En plus de mettre à jour immédiatement iOS, il est conseillé de stocker ses mnémoniques hors ligne, sur un support de stockage froid comme un portefeuille matériel ou une copie papier. Évitez de stocker ces mots en clair sur des appareils connectés à Internet, et vérifiez la légitimité de tous les sites liés à la cryptomonnaie pour éviter d’accéder à des sites financiers douteux.