Ingénieur en cryptographie : l’ordinateur quantique ne constitue pas une menace pour le « chiffrement symétrique de 128 bits »

L’ingénieur en génie cryptographique Filippo Valsorda a publié le 20 avril 2026 un article d’analyse technique, soutenant que même avec le rythme de développement le plus optimiste, l’informatique quantique ne pourra pas, dans un avenir prévisible, casser le chiffrement symétrique sur 128 bits (AES-128), et indiquant que l’industrie a mal interprété ce qu’on appelle la « cryptographie post-quantique ».

Point central de la thèse de Valsorda : l’algorithme de Grover ne peut pas être efficacement parallélisé

(Source : Filippo Valsorda)

D’après l’article d’analyse de Valsorda, une idée fausse courante dans l’industrie veut que l’algorithme de Grover de l’informatique quantique réduise à « la moitié » la force de sécurité des clés symétriques de 128 bits, soit 64 bits ; cette affirmation ignore la limite clé de l’algorithme de Grover : ses étapes doivent être exécutées en série, et une parallélisation forcée augmenterait brusquement le coût de calcul total.

Les calculs de Valsorda montrent que le volume de calcul total pour casser l’AES-128 est d’environ 2¹⁰⁴·⁵ opérations ; en comparaison, casser une cryptographie à courbes elliptiques de 256 bits avec l’algorithme de Shor nécessiterait environ 2²⁶ opérations (tiré des recherches de Babbush et al. en 2026). Les deux diffèrent d’environ 2⁷⁸·⁵ fois, et Valsorda souligne que cet écart rend une attaque par Grover contre l’AES-128 totalement irréaliste en pratique.

Position unanime du NIST, du BSI et du monde universitaire

Selon les documents officiels cités par Valsorda, le National Institute of Standards and Technology des États-Unis (NIST) indique clairement, dans ses FAQ sur la cryptographie post-quantique, que « l’algorithme de Grover pourrait n’avoir presque aucun avantage contre l’AES ; l’AES-128 restera sécurisé au cours des prochaines décennies », et confirme que « les applications existantes peuvent continuer à utiliser des clés AES de 128 bits » ; le NIST IR 8547 interdit aussi, d’ici 2035, les algorithmes vulnérables aux attaques quantiques, tout en confirmant que toutes les longueurs de clés AES restent autorisées.

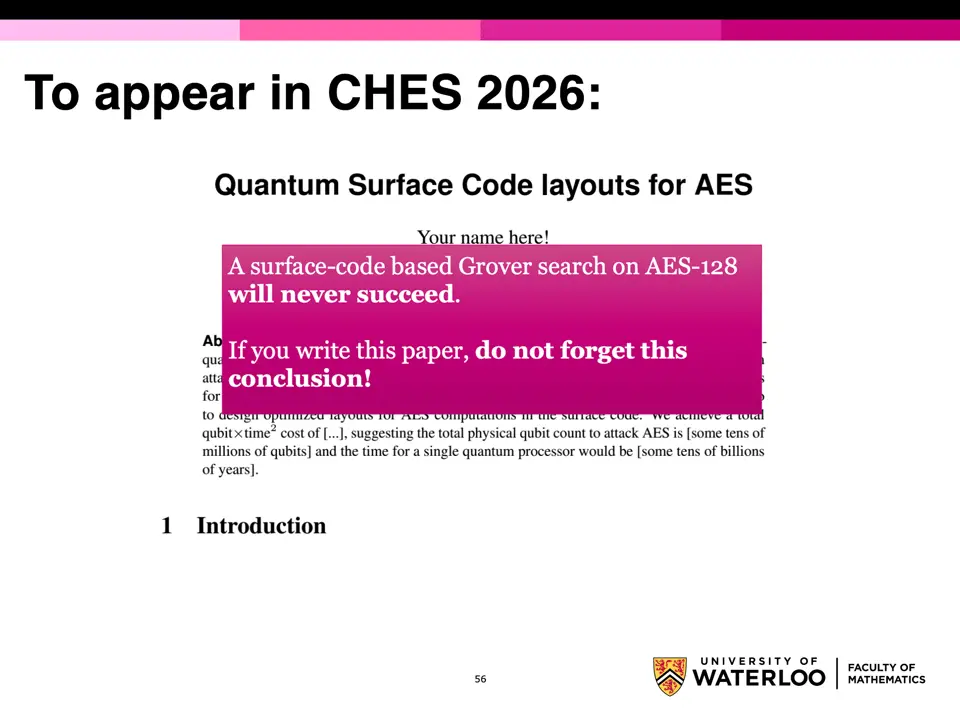

Dans son rapport « Mécanismes de chiffrement : recommandations et longueurs de clés », le Bureau fédéral de la sécurité de l’information allemand (BSI) recommande d’utiliser AES-128, AES-192 et AES-256 dans les nouveaux systèmes de chiffrement. Le professeur adjoint en cryptographie à l’Université de Waterloo Samuel Jaques, dans une présentation de recherche de 2024, déclare : « La recherche de Grover basée sur les codes à surface n’aboutira jamais sur l’AES-128. »

Les priorités concrètes de la migration post-quantique

D’après les conclusions de Valsorda, la seule tâche urgente de la migration de chiffrement post-quantique est de remplacer les schémas de chiffrement asymétriques vulnérables aux attaques par l’algorithme de Shor, notamment RSA, ECDSA et ECDH. Valsorda indique que consacrer des ressources limitées à la mise à niveau des clés symétriques (128→256 bits) est une opération inutile, qui augmente la complexité du système, disperse les ressources de coordination et perturbe le travail de remplacement vraiment urgent du chiffrement asymétrique.

FAQ

Pourquoi Valsorda pense-t-il que l’algorithme de Grover ne peut pas menacer l’AES-128 ?

D’après l’article d’analyse de Valsorda, les étapes de l’algorithme de Grover doivent être exécutées en série, et il est impossible de le paralléliser efficacement ; après une parallélisation forcée, le volume de calcul total pour casser l’AES-128 est d’environ 2¹⁰⁴·⁵ opérations, soit environ 2⁷⁸·⁵ fois plus que le coût de casser une cryptographie elliptique de 256 bits avec l’algorithme de Shor.

Quelle est la position officielle du NIST sur la nécessité d’augmenter la longueur des clés AES ?

D’après les FAQ sur la cryptographie post-quantique citées dans l’article de Valsorda, le NIST indique explicitement qu’il ne faut pas doubler la longueur des clés AES pour faire face aux menaces quantiques, et confirme que les clés AES de 128 bits, 192 bits et 256 bits restent sûres à l’ère post-quantique.

Quelle est la véritable tâche urgente de la migration en cryptographie post-quantique ?

D’après les conclusions de Valsorda, la seule tâche urgente est de remplacer les algorithmes de chiffrement asymétrique vulnérables aux attaques par l’algorithme de Shor (RSA, ECDSA, ECDH, etc.), plutôt que de passer à des longueurs de clés symétriques plus grandes ; la mise à niveau des clés symétriques est une opération inutile qui augmente la complexité et disperse les ressources.