Diduga alat pemerintah AS bocor! Google ungkap serangan baru penipuan cryptocurrency dan rantai serangan iPhone

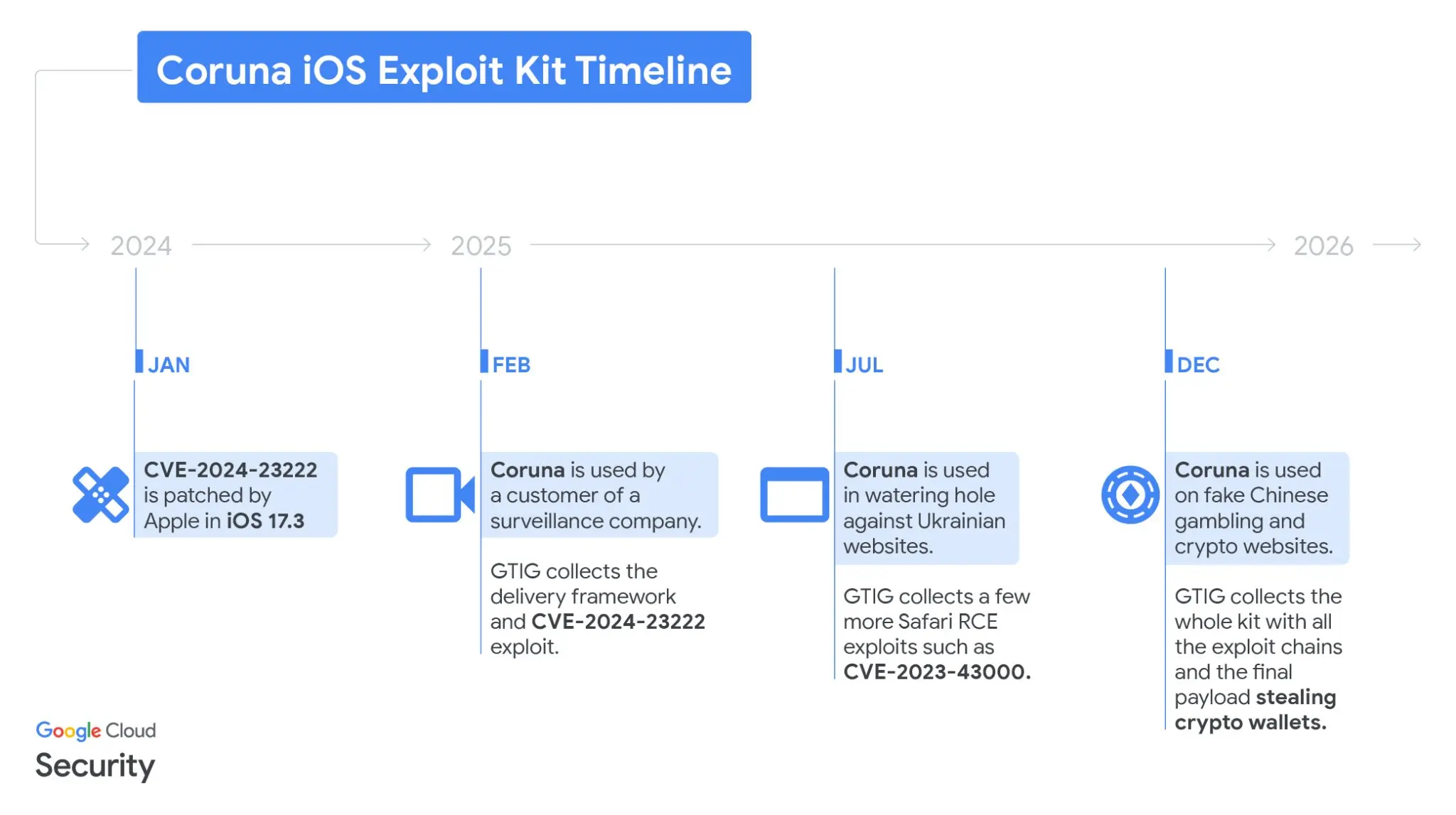

Google Threat Intelligence Group (GTIG) merilis laporan pada hari Rabu, mengungkapkan bahwa sebuah alat exploit kerentanan iPhone bernama Coruna telah digunakan dalam aktivitas penipuan mata uang kripto secara massal. Perusahaan keamanan siber iVerify mengungkapkan bahwa alat Coruna kemungkinan berasal dari pemerintah AS, dan setelah tidak terkendali, digunakan oleh lawan dan organisasi kejahatan siber untuk penipuan mata uang kripto.

Analisis Teknologi Alat Coruna: Bagaimana Menargetkan Pencurian Dompet Kripto

(Sumber: Mandiant)

(Sumber: Mandiant)

Coruna menggunakan teknologi JavaScript untuk melakukan fingerprinting terhadap perangkat iOS yang mengakses situs palsu, dan secara otomatis menanamkan exploit kerentanan setelah versi target terdeteksi. Setelah perangkat terinfeksi, alat ini secara sistematis mencari jenis informasi sensitif berikut:

Mnemonic Kripto: Secara aktif memindai file teks lokal yang mengandung kata kunci “backup phrase” dan “seed phrase”

Aplikasi Kripto Utama: Menargetkan aplikasi dompet terdesentralisasi seperti Uniswap dan MetaMask untuk mengekstrak kunci atau data akun

Informasi Akun Keuangan: Secara bersamaan mencari data sensitif terkait rekening bank dan pembayaran lainnya

GTIG mengonfirmasi bahwa Coruna tidak kompatibel dengan versi iOS terbaru saat ini, dan sangat menyarankan semua pengguna iPhone segera memperbarui sistem mereka. Bagi yang tidak dapat memperbarui, disarankan mengaktifkan “Lockdown Mode” yang disediakan Apple, yang diklaim secara resmi dapat melindungi dari serangan yang sangat kompleks dan bersifat target.

Dari Operasi Intel ke Situs Penipuan Kripto: Dua Jalur Penyebaran Coruna

Pelacakan GTIG menunjukkan bahwa alat Coruna melalui dua fase penggunaan yang sangat berbeda. Pada awalnya, diduga kelompok intelijen Rusia menargetkan pengguna iPhone di lokasi tertentu melalui situs web Ukraina yang telah diretas, menunjukkan ciri khas operasi pengumpulan intelijen.

Pada Desember 2025, GTIG menemukan bahwa dalam kelompok besar situs web keuangan palsu berbahasa Mandarin, digunakan kerangka JavaScript yang sama, termasuk sebuah situs tiruan yang meniru langsung platform pertukaran mata uang kripto WEEX. Ketika pengguna iOS mengakses situs palsu ini, alat secara otomatis mengekstrak data keuangan di latar belakang, dengan prioritas pada mnemonic dompet kripto, yang secara langsung mengancam keamanan kekayaan, mengubah alat serangan intelijen menjadi alat penipuan mata uang kripto skala besar.

Perdebatan Afiliasi: Apakah Ini Alat Pemerintah AS atau Perangkat Spy Komersial?

Aspek paling kontroversial dari insiden ini adalah asal-usul potensial Coruna. Rocky Cole, salah satu pendiri iVerify, mengatakan kepada WIRED bahwa alat ini “sangat kompleks, dikembangkan dengan biaya jutaan dolar, dan memiliki ciri khas modul yang sebelumnya telah dikaitkan dengan pemerintah AS,” dan menyebut ini sebagai kemungkinan “kasus pertama di mana alat pemerintah AS yang tidak terkendali dimanfaatkan oleh lawan dan kelompok kejahatan siber.”

Namun, peneliti keamanan utama Kaspersky berpendapat berbeda, menyatakan bahwa “tidak ditemukan bukti penggunaan ulang kode nyata dalam laporan yang telah dipublikasikan” untuk mendukung klaim tersebut. GTIG juga tidak secara langsung mengungkap identitas klien perusahaan pengawasan yang diduga pertama kali menggunakan Coruna, sehingga isu afiliasi ini masih belum terjawab.

Pertanyaan Umum

Apakah alat Coruna akan mempengaruhi iPhone versi terbaru?

GTIG mengonfirmasi bahwa lima exploit kerentanan Coruna menargetkan iOS versi 13.0 hingga 17.2.1, dan tidak kompatibel dengan versi iOS terbaru saat ini. Semua pengguna iPhone disarankan segera memperbarui sistem mereka. Bagi yang tidak dapat memperbarui, disarankan mengaktifkan “Lockdown Mode” untuk mengurangi risiko.

Bagaimana Google menemukan bahwa Coruna digunakan dalam aktivitas penipuan mata uang kripto?

Pada Februari 2025, GTIG mengidentifikasi beberapa fitur kode dari alat ini, melacaknya kembali ke kerangka JavaScript yang sama di situs Ukraina yang diretas. Selanjutnya, alat ini ditemukan telah sepenuhnya diterapkan di kelompok besar situs web palsu berbahasa Mandarin yang meniru platform WEEX, mengonfirmasi bahwa alat ini telah bertransformasi dari alat serangan intelijen menjadi alat penipuan mata uang kripto skala besar.

Bagaimana melindungi mnemonic dompet kripto agar tidak dicuri oleh alat seperti ini?

Selain segera memperbarui sistem iOS, disarankan menyimpan mnemonic secara offline di media cold storage seperti hardware wallet atau cadangan kertas, menghindari menyimpan mnemonic dalam bentuk teks terbuka di perangkat yang terhubung internet, dan melakukan verifikasi ulang keaslian semua situs web terkait kripto untuk menghindari mengunjungi situs keuangan yang sumbernya tidak jelas.