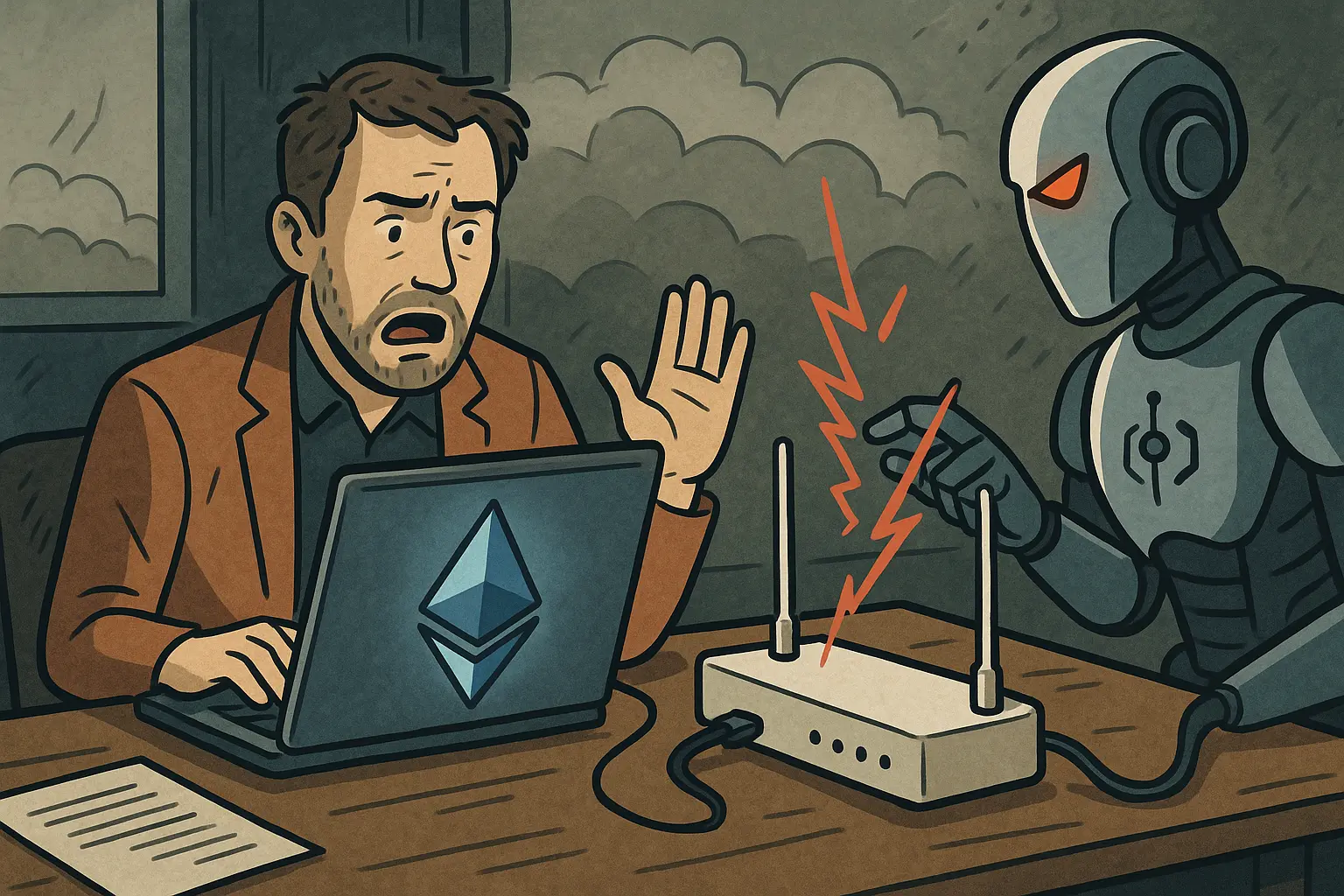

Peringatan dari pendiri Solayer: risiko penyuntikan berbahaya pada router agen AI, ETH dicuri

Pendir Solayer @Fried_rice pada 10 April memposting di media sosial, mengungkap adanya kerentanan keamanan sistematis pada router API pihak ketiga yang secara luas bergantung pada agen model bahasa besar (LLM). Pengujian penelitian mencakup 428 router, dan menemukan lebih dari 20% di antaranya memiliki perilaku berbahaya atau risiko keamanan pada tingkat yang berbeda-beda, di mana satu router benar-benar mencuri ETH dari kunci privat yang dimiliki oleh peneliti.

Metode Penelitian dan Temuan Inti: Uji Keamanan terhadap 428 Router

Tim penelitian menguji 28 router berbayar yang dibeli dari Taobao, Xianyu, dan situs mandiri Shopify, serta 400 router gratis yang dikumpulkan dari komunitas publik. Metode pengujiannya adalah menyisipkan umpan di dalam router yang berisi kredensial AWS Canary dan kunci privat mata uang kripto, lalu melacak router mana yang mengakses atau menyalahgunakan informasi sensitif tersebut secara aktif.

Data Kunci dari Hasil Pengujian

Sisipan Berbahaya Aktif: 1 router berbayar dan 8 router gratis sedang menyuntikkan kode berbahaya secara aktif

Mekanisme Penghindaran Adaptif: 2 router menerapkan pemicu adaptif yang dapat mengatasi deteksi dasar

Akses Abnormal terhadap Kredensial: 17 router menyentuh kredensial AWS Canary yang dimiliki peneliti

Pencurian Aset Aktual: 1 router berhasil mencuri ETH dari kunci privat milik peneliti

Dua penelitian lanjutan tentang injeksi racun (poisoning) menunjukkan skala risiko yang lebih besar. Sebuah kunci OpenAI yang bocor digunakan untuk menghasilkan 100 juta GPT-5.4 Token dan lebih dari 7 sesi Codex; sedangkan umpan yang lebih lemah memicu 2 miliar penagihan Token, 99 kumpulan kredensial yang melintasi 440 sesi Codex, dan 401 sesi agen yang berjalan dalam mode YOLO otonom.

Kerangka Pertahanan: Tiga Mekanisme Perlindungan Klien untuk Verifikasi Agen Mine

Tim penelitian membangun agen riset bernama Mine yang dapat melakukan semua empat jenis serangan terhadap empat kerangka agen publik, serta memverifikasi tiga solusi pertahanan klien yang efektif:

Strategi fail-closed yang mengunci pembatasan jangkauan eksekusi otonom ketika agen terdeteksi melakukan perilaku abnormal, mencegah kerusakan yang diperbesar oleh agen yang dimanipulasi oleh router berbahaya. Pemeriksaan penyaringan anomali pada sisi respons melakukan verifikasi independen terhadap konten yang dikembalikan router kepada klien, untuk mengidentifikasi output yang telah dimanipulasi. Hanya pencatatan transparan tanpa penghapusan (Append-only Transparent Logging) membentuk jejak audit operasi yang tidak dapat diubah, sehingga perilaku abnormal dapat ditelusuri kembali setelah kejadian.

Poin inti penelitian adalah: ekosistem router LLM saat ini kekurangan perlindungan integritas kriptografis yang distandardisasi; pengembang tidak boleh bergantung pada kepatuhan diri vendor, melainkan harus membangun mekanisme verifikasi integritas yang independen pada lapisan klien.

Latar Ekosistem Solayer: infiniSVM dan Dana Ekosistem sebesar 35 Juta Dolar AS

Sebagai konteks pengungkapan riset keamanan ini, Solayer pada Januari tahun ini telah mengumumkan pendirian dana ekosistem sebesar 35 juta dolar AS untuk mendukung proyek tahap awal dan tahap pertumbuhan yang berbasis pada jaringan infiniSVM. infiniSVM adalah blockchain Layer-1 yang kompatibel dengan alat Solana, yang telah menunjukkan throughput lebih dari 330k transaksi per detik (TPS) dan waktu konfirmasi final sekitar 400 milidetik. Dana ini berfokus mendukung proyek DeFi, pembayaran, sistem yang didorong AI, serta proyek tokenisasi aset dunia nyata (RWA); ukuran keberhasilan didasarkan pada pendapatan dari protokol dan volume transaksi aktual.

Pertanyaan yang Sering Diajukan

Mengapa injeksi berbahaya pada router LLM sulit disadari pengguna?

Router API LLM berjalan sebagai agen pada lapisan aplikasi, sehingga dapat mengakses muatan JSON dalam bentuk teks biasa yang ditransmisikan, dan saat ini industri belum memiliki standar apa pun yang mengharuskan verifikasi integritas kriptografis secara paksa antara klien dan model hulu. Router berbahaya dapat mencuri kredensial atau menyisipkan instruksi berbahaya sambil meneruskan permintaan; seluruh proses ini sepenuhnya transparan dan tidak terlihat oleh pengguna akhir.

Mengapa sesi agen mode YOLO merupakan skenario berisiko tinggi?

Mode YOLO berarti agen AI menjalankan operasi secara otonom tanpa pengawasan manusia. Penelitian menemukan 401 sesi yang berjalan dalam mode ini; ini berarti begitu agen dikendalikan oleh router berbahaya, kemampuan eksekusi otonomnya akan dimanfaatkan oleh penyerang, dengan potensi bahaya yang jauh melampaui sekadar pencurian kredensial, dan dapat memicu operasi otomatis berbahaya berantai.

Bagaimana pengembang mencegah serangan rantai pasok router LLM?

Tim penelitian menyarankan penggunaan arsitektur pertahanan berlapis tiga: menerapkan strategi fail-closed untuk membatasi jangkauan eksekusi otonom agen, mengaktifkan pemeriksaan penyaringan anomali pada sisi respons untuk mendeteksi output yang telah dimanipulasi, serta membuat pencatatan transparan tanpa penghapusan (Append-only Transparent Logging) agar operasi dapat ditelusuri. Prinsip intinya adalah tidak bergantung pada kepatuhan diri pemasok router, melainkan membangun lapisan verifikasi integritas yang independen pada klien.