Fundamentos e Princípios das Provas de Conhecimento Zero (Fundamentos de ZK Proof)

Esta lição aborda os conceitos essenciais, princípios técnicos e os principais tipos de provas de conhecimento zero, facilitando a compreensão de como o ZK viabiliza a verificação sem revelar dados, formando o alicerce para os capítulos de aplicação que virão.

A computação tradicional funciona assim:

Fornecimento dos dadosFornecimento do processo de cálculoGeração do resultadoO verificador executa novamente o cálculo para confirmar a precisão

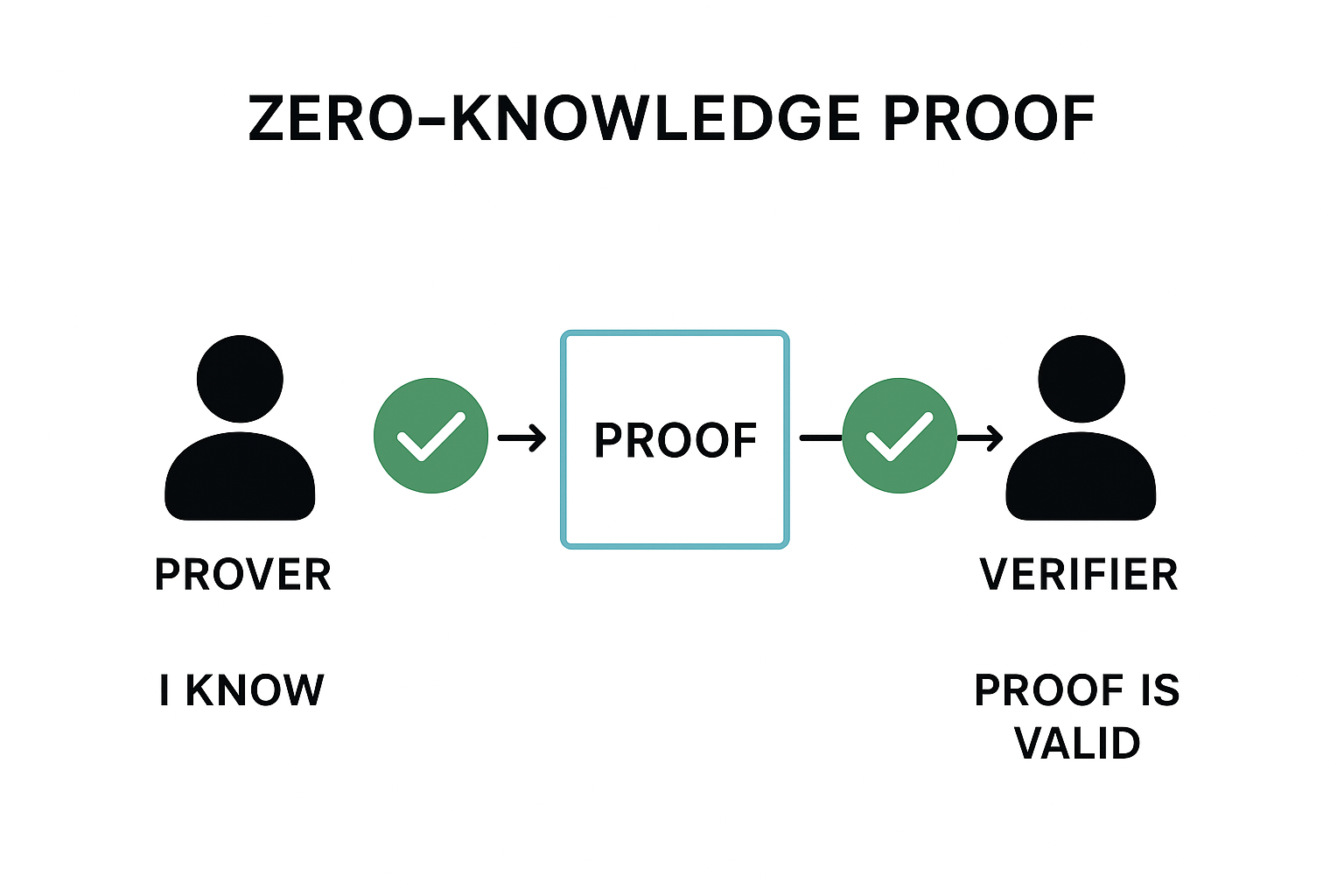

ZK opera de forma totalmente diferente:

O provador executa o cálculoCompacta o cálculo em “uma prova”O verificador apenas checa se a prova é válida, sem acesso aos dados de entrada ou refazer o cálculo

Os benefícios incluem:• Verificação rápida (mesmo para cálculos complexos)• Não exige divulgação dos dados de entrada (privacidade)• Verificação on-chain (ideal para contratos inteligentes)

Por isso, ZK é considerado uma tecnologia fundamental que une privacidade, escalabilidade e conformidade.

A computação tradicional funciona assim:

Fornecimento dos dadosFornecimento do processo de cálculoGeração do resultadoO verificador executa novamente o cálculo para confirmar a precisão

ZK opera de forma totalmente diferente:

O provador executa o cálculoCompacta o cálculo em “uma prova”O verificador apenas checa se a prova é válida, sem acesso aos dados de entrada ou refazer o cálculo

Os benefícios incluem:• Verificação rápida (mesmo para cálculos complexos)• Não exige divulgação dos dados de entrada (privacidade)• Verificação on-chain (ideal para contratos inteligentes)

Por isso, ZK é considerado uma tecnologia fundamental que une privacidade, escalabilidade e conformidade.

Toda tecnologia ZK precisa atender a três requisitos essenciais:

- Completude — Se a afirmação é verdadeira, a prova sempre será validada.

- Solidez — Se a afirmação é falsa, não é possível forjar uma prova para aprovação.

- Zero-Knowledge — O verificador não obtém nenhuma informação dos dados originais com a prova, apenas confirma que “a conclusão está correta”.

Essas propriedades tornam o ZK confiável para auditorias, liquidações e divulgações regulatórias no setor financeiro.

Nome completo: Succinct Non-interactive Argument of Knowledge

Características:

• Provas de tamanho reduzido

• Verificação rápida

• Indicado para mainnets e contratos inteligentes

• Exige configuração confiável

• Matemática avançada (curvas elípticas, circuitos algébricos)

Projetos de destaque: Polygon zkEVM, Zcash, Scroll, Aleo

Principais usos:

• Provas on-chain de alto TPS

• Verificação de identidade e conformidade

• ZK Rollups, redes de pagamento

Um sistema ZK típico envolve quatro etapas:

- Traduzir o problema para um circuito matemático — Exemplo: “O valor da transação não ultrapassa 10.000 USDT” codificado como restrição algébrica.

O provador gera uma prova com dados privados — Os dados de entrada podem incluir:

○ Identidade

○ Valor da transação

○ Saldo da conta

○ Dados internos da empresaO verificador usa uma chave de verificação para conferir a prova — Não precisa saber os dados de entrada, apenas validar a prova.

- O contrato inteligente de verificação roda on-chain — A prova é compactada em um pacote pequeno para validação na blockchain.

Operações financeiras exigem verificação sem exposição de detalhes

Por exemplo:

• Status de KYC

• Ativos suficientes

• Exposição a riscos regulatórios

• Conformidade com limites de transação

Tudo isso é possível com ZK.

A proteção de privacidade tornou-se exigência regulatória global

Por exemplo:

• GDPR da União Europeia

• Isenções de privacidade MiCA

• US GLBA (Gramm-Leach-Bliley Act)

ZK ajuda empresas a “proteger usuários em conformidade com a legislação”.

Auditabilidade e privacidade podem coexistir pela primeira vez com ZK

Outras tecnologias de privacidade não conseguem equilibrar essas necessidades.