Engenheiro de criptografia: os computadores quânticos não representam uma ameaça para a «criptoçifração simétrica de 128 bits»

O engenheiro de engenharia de criptografia Filippo Valsorda publicou, a 20 de abril de 2026, um artigo de análise técnica em que argumenta que, mesmo seguindo a taxa de desenvolvimento mais optimista, os computadores quânticos não conseguem, num futuro previsível, quebrar a criptografia simétrica de 128 bits (AES-128), apontando que existe uma má interpretação na indústria relativamente à “criptografia pós-quântica”.

Ponto central do artigo de Valsorda: o algoritmo de Grover não consegue ser eficientemente paralelizável

(Fonte: Filippo Valsorda)

De acordo com o artigo de análise de Valsorda, um equívoco comum na indústria é acreditar que o algoritmo de Grover dos computadores quânticos reduziria a “segurança” de uma chave simétrica de 128 bits de 64 bits. Esta afirmação ignora a limitação fundamental do algoritmo de Grover: os seus passos têm de ser executados em série; forçar uma paralelização aumenta de forma acentuada o custo total de computação.

Os cálculos de Valsorda mostram que o total de computação para quebrar o AES-128 é de cerca de 2¹⁰⁴·⁵ operações; em comparação, quebrar a criptografia de curvas elípticas de 256 bits com o algoritmo de Shor exigiria cerca de 2²⁶ operações (citado de um estudo de 2026 por Babbush e outros). A diferença entre os dois é de aproximadamente 2⁷⁸·⁵ vezes; Valsorda aponta que esta discrepância torna o ataque com Grover ao AES-128 completamente irrealista, na prática.

Posição consensual do NIST, BSI e do meio académico

Com base nos documentos oficiais citados por Valsorda, o Instituto Nacional de Normas e Tecnologia dos EUA (NIST), nas suas respostas a perguntas frequentes sobre criptografia pós-quântica, indica de forma explícita que “o algoritmo de Grover poderá ter poucas ou nenhumas vantagens ao atacar o AES; o AES-128 continuará a ser seguro nas próximas décadas” e confirma que “as aplicações existentes podem continuar a usar chaves de AES de 128 bits”; o NIST IR 8547 também proíbe algoritmos vulneráveis a ataques quânticos em 2035, ao mesmo tempo que confirma que todos os comprimentos de chaves AES continuam a ser permitidos.

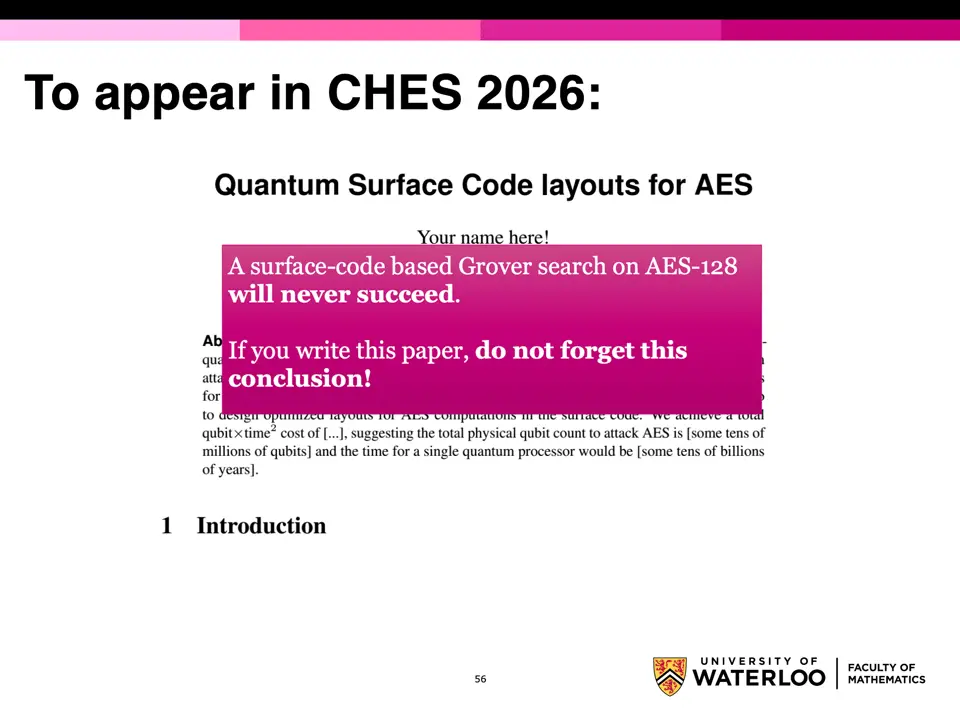

No seu relatório “Mecanismos de Encriptação: Recomendações e Tamanhos de Chave”, o Gabinete Federal Alemão de Segurança da Informação (BSI) recomenda a utilização de AES-128, AES-192 e AES-256 em novos sistemas de encriptação. O professor assistente de criptografia Samuel Jaques, da Universidade de Waterloo, afirmou, numa apresentação de investigação de 2024, que: “a pesquisa de Grover baseada em códigos de superfície nunca funcionará no AES-128”.

Prioridades práticas da migração pós-quântica

De acordo com as conclusões de Valsorda, a única tarefa urgente da migração para encriptação pós-quântica é substituir a criptografia assimétrica vulnerável a ataques do algoritmo de Shor, incluindo RSA, ECDSA e ECDH. Valsorda aponta que alocar recursos limitados para atualizar chaves simétricas (128→256 bits) é uma operação desnecessária, que aumenta a complexidade do sistema, fragmenta e descoordena recursos, e interfere com o trabalho real e verdadeiramente urgente de substituição da criptografia assimétrica.

Perguntas frequentes

Porque é que Valsorda considera que o algoritmo de Grover não pode ameaçar o AES-128?

De acordo com o artigo de análise de Valsorda, os passos do algoritmo de Grover têm de ser executados em série e não conseguem ser paralelizados de forma eficiente; após uma paralelização forçada, o total de computação para quebrar o AES-128 é de cerca de 2¹⁰⁴·⁵ operações, ou seja, um custo cerca de 2⁷⁸·⁵ vezes superior ao de quebrar a criptografia de curvas elípticas de 256 bits com o algoritmo de Shor.

Qual é a posição oficial do NIST sobre se é necessário duplicar o tamanho das chaves do AES?

De acordo com as respostas a perguntas frequentes do NIST sobre criptografia pós-quântica citadas no artigo de Valsorda, o NIST afirma de forma explícita que não se deve duplicar o tamanho das chaves do AES para fazer face a ameaças quânticas, confirmando que as chaves AES de 128, 192 e 256 bits continuam a ser seguras na era pós-quântica.

Qual é a verdadeira tarefa urgente da migração em criptografia pós-quântica?

De acordo com a conclusão de Valsorda, a única tarefa verdadeiramente urgente é substituir os algoritmos de criptografia assimétrica vulneráveis a ataques do algoritmo de Shor (RSA, ECDSA, ECDH, etc.), em vez de atualizar o tamanho das chaves simétricas; atualizar as chaves simétricas é uma operação desnecessária, que aumenta a complexidade e fragmenta recursos.