รายงานความปลอดภัย Web3 ประจำปี 2025: การโจมตีในห่วงโซ่อุปทานกลายเป็นภัยคุกคามที่ใหญ่ที่สุด

ผู้เขียน: Beosin

คำนำ

รายงานการวิจัยฉบับนี้จัดทำโดยสมาคมความปลอดภัยบล็อกเชน ซึ่งเป็นความร่วมมือระหว่างสมาชิกสมาคม Beosin และ Footprint Analytics โดยมีเป้าหมายเพื่อสำรวจแนวโน้มความปลอดภัยของบล็อกเชนทั่วโลกในปี 2025 ด้วยการวิเคราะห์และประเมินสถานการณ์ความปลอดภัยของบล็อกเชนทั่วโลก รายงานนี้จะเปิดเผยความท้าทายและภัยคุกคามด้านความปลอดภัยในปัจจุบัน พร้อมทั้งเสนอแนวทางแก้ไขและแนวปฏิบัติที่ดีที่สุด ความปลอดภัยของบล็อกเชนและการกำกับดูแลเป็นประเด็นสำคัญสำหรับการพัฒนาในยุค Web3 ผ่านการศึกษาลึกซึ้งและการอภิปรายในรายงานนี้ เราจะเข้าใจและรับมือกับความท้าทายเหล่านี้ได้ดีขึ้น เพื่อส่งเสริมความปลอดภัยและการพัฒนาที่ยั่งยืนของเทคโนโลยีบล็อกเชน

1. ภาพรวมแนวโน้มความปลอดภัยของ Web3 บล็อกเชนในปี 2025

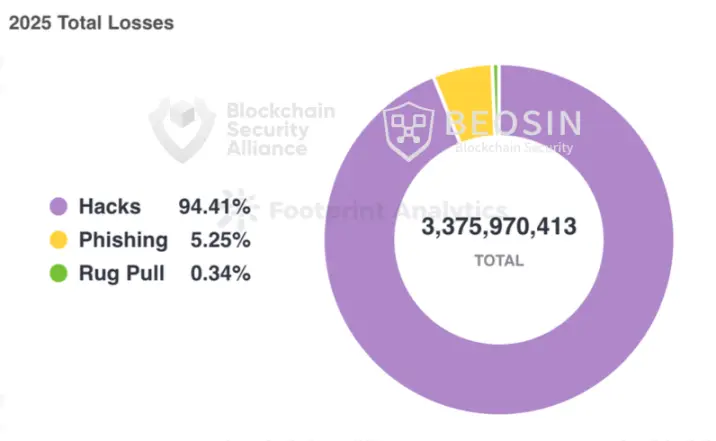

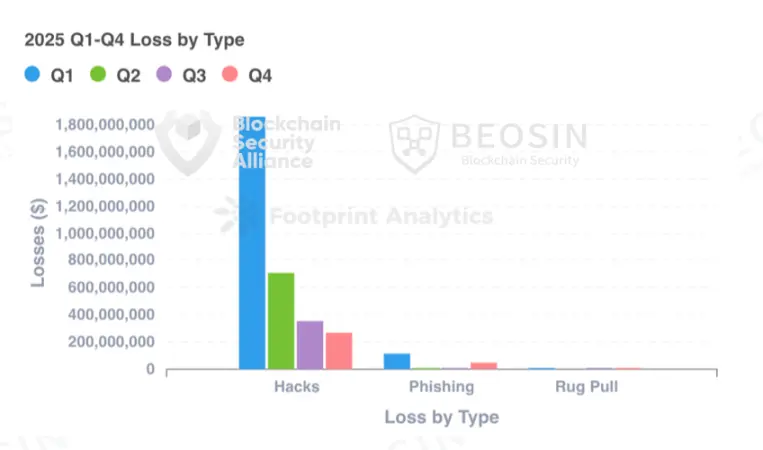

จากการตรวจสอบโดยแพลตฟอร์ม Alert ของบริษัทเทคโนโลยีด้านความปลอดภัยและความสอดคล้องของบล็อกเชน Beosin พบว่าในปี 2025 ภาค Web3 มีความสูญเสียรวมถึง 3.375 พันล้านดอลลาร์สหรัฐ จากการโจมตีโดยแฮกเกอร์ การหลอกลวงด้วยฟิชชิ่ง และการ Rug Pull ของโปรเจกต์ต่างๆ รวมแล้วมีเหตุการณ์ด้านความปลอดภัยสำคัญจำนวน 313 เหตุการณ์ โดยเหตุการณ์การโจมตีโดยแฮกเกอร์มีจำนวน 191 เหตุการณ์ มูลค่าความเสียหายประมาณ 3.187 พันล้านดอลลาร์สหรัฐ; เหตุการณ์ Rug Pull ของโปรเจกต์มีความเสียหายรวมประมาณ 11.5 ล้านดอลลาร์สหรัฐ; และเหตุการณ์ฟิชชิ่งมีจำนวน 113 เหตุการณ์ มูลค่าความเสียหายประมาณ 177 ล้านดอลลาร์สหรัฐ

ในไตรมาสที่ 1 ของปี 2025 ความเสียหายรุนแรงที่สุดเกิดขึ้น โดยส่วนใหญ่เป็นผลจากเหตุการณ์แฮกเกอร์บนแพลตฟอร์ม Bybit ซึ่งความเสียหายจากการโจมตีนี้ลดลงเมื่อเทียบกับไตรมาสก่อน แต่ยังคงเพิ่มขึ้นอย่างมากเมื่อเทียบกับปี 2024 โดยมีอัตราการเพิ่มขึ้นถึง 77.85%; ความเสียหายจากฟิชชิ่งและ Rug Pull ของโปรเจกต์ลดลงอย่างมีนัยสำคัญเมื่อเทียบกับปี 2024 โดยฟิชชิ่งลดลงประมาณ 69.15% และ Rug Pull ลดลงประมาณ 92.21%

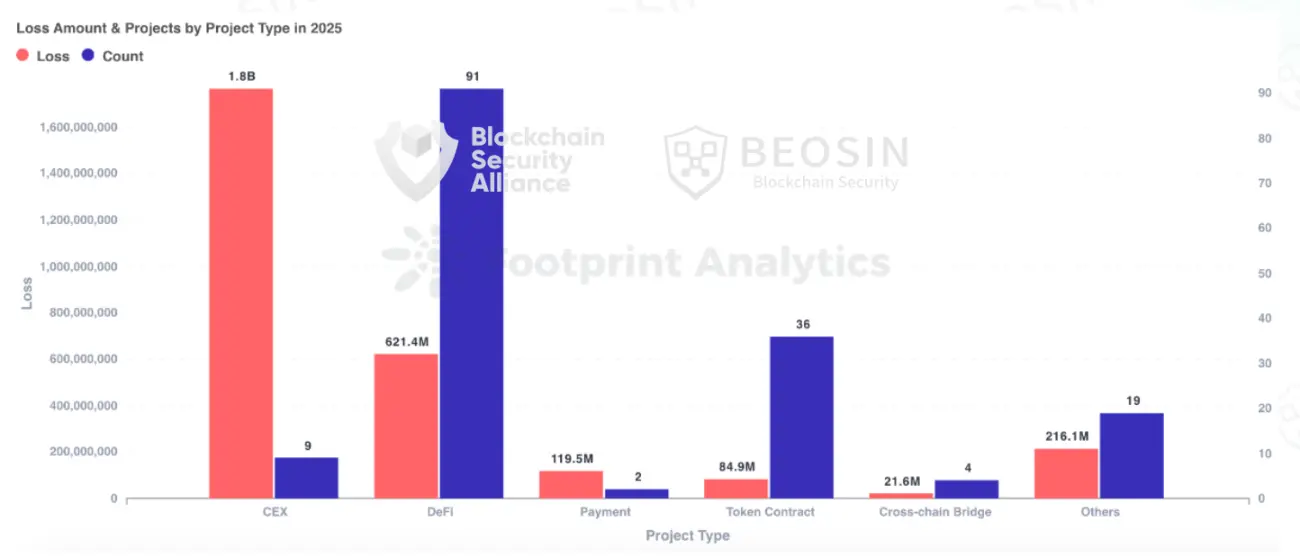

ประเภทของโปรเจกต์ที่ถูกโจมตีในปี 2025 รวมถึง DeFi, CEX, บล็อกเชนสาธารณะ, สะพานเชื่อมข้ามสาย, NFT, แพลตฟอร์มเทรด Memecoin, กระเป๋าเงิน, เบราว์เซอร์, แพ็กเกจโค้ดของบุคคลที่สาม, โครงสร้างพื้นฐาน, หุ่นยนต์ MEV และอื่นๆ ซึ่ง DeFi ยังคงเป็นประเภทโปรเจกต์ที่ถูกโจมตีบ่อยที่สุด โดยมีจำนวน 91 ครั้ง คิดเป็นความเสียหายประมาณ 620 ล้านดอลลาร์สหรัฐ CEX เป็นประเภทโปรเจกต์ที่มีความเสียหายรวมสูงสุด โดยมีจำนวน 9 ครั้ง คิดเป็นความเสียหายประมาณ 1.765 พันล้านดอลลาร์สหรัฐ คิดเป็น 52.30% ของความเสียหายรวม

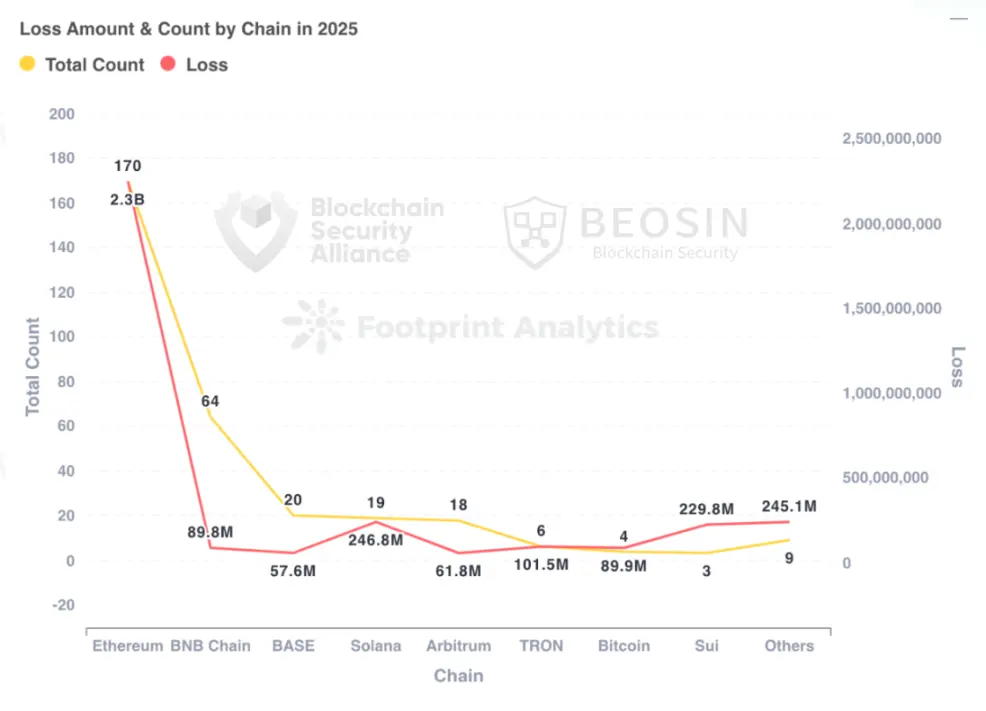

ในปี 2025 Ethereum ยังคงเป็นบล็อกเชนสาธารณะที่มีความเสียหายสูงสุด โดยมีเหตุการณ์ด้านความปลอดภัยบน Ethereum จำนวน 170 เหตุการณ์ ทำให้เกิดความเสียหายประมาณ 2.254 พันล้านดอลลาร์สหรัฐ คิดเป็น 66.79% ของความเสียหายรวมตลอดปี

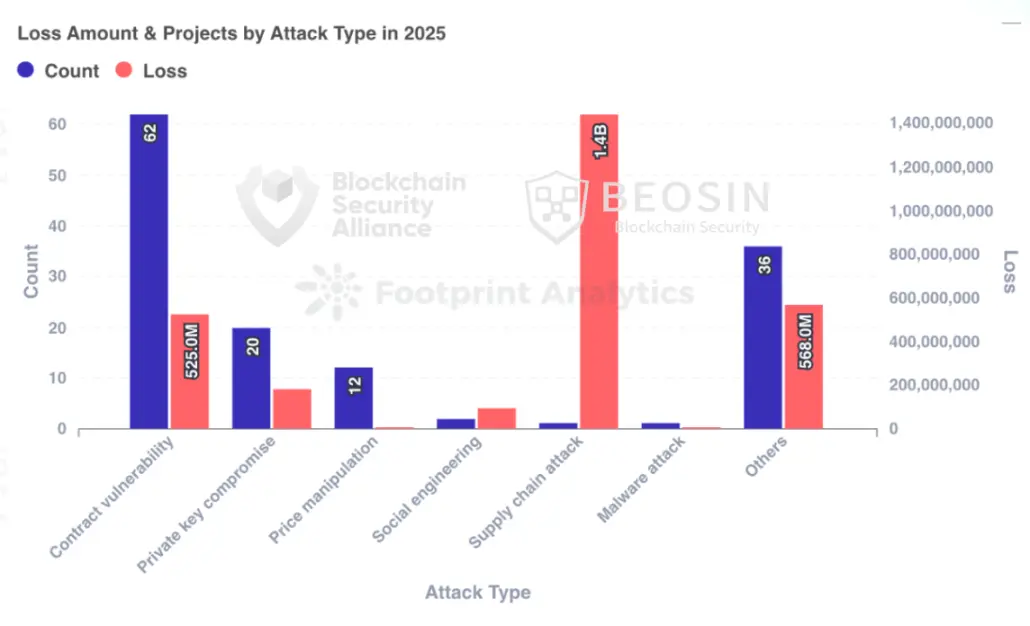

ในด้านเทคนิคการโจมตี เหตุการณ์บนแพลตฟอร์ม Bybit ส่วนใหญ่มาจากการโจมตีแบบซัพพลายเชน ซึ่งทำให้เกิดความเสียหายประมาณ 1.44 พันล้านดอลลาร์ คิดเป็น 42.67% ของความเสียหายรวม ซึ่งเป็นวิธีการโจมตีที่ทำให้เกิดความเสียหายมากที่สุด นอกจากนี้ การใช้ช่องโหว่ของสัญญาอัจฉริยะเป็นวิธีการโจมตีที่พบได้บ่อยที่สุด โดยในเหตุการณ์ 191 ครั้ง มี 62 ครั้งที่มาจากการใช้ช่องโหว่ของสัญญา คิดเป็น 32.46%

2. เหตุการณ์ความปลอดภัย 10 อันดับในปี 2025

ในปี 2025 มีเหตุการณ์ด้านความปลอดภัยที่สูญเสียมูลค่ามากกว่า 1 พันล้านดอลลาร์สหรัฐ รวม 3 เหตุการณ์ ได้แก่ Bybit (14.4 พันล้านดอลลาร์), Cetus Protocol (224 ล้านดอลลาร์) และ Balancer (116 ล้านดอลลาร์) ต่อมาเป็น Stream Finance (93 ล้านดอลลาร์), บิ๊กวาฬ BTC (91 ล้านดอลลาร์), Nobitex (90 ล้านดอลลาร์), Phemex (70 ล้านดอลลาร์), UPCX (70 ล้านดอลลาร์), ผู้ใช้ Ethereum (50 ล้านดอลลาร์), Infini (49.5 ล้านดอลลาร์)

แตกต่างจากปีที่ผ่านมา ในปีนี้เหตุการณ์ด้านความปลอดภัย 10 อันดับแรกมีเหตุการณ์ความเสียหายของผู้ใช้รายบุคคลจำนวน 2 เหตุการณ์ ซึ่งสาเหตุของความเสียหายมาจากการโจมตีแบบวิศวกรรมสังคม / ฟิชชิ่ง แม้ว่าการโจมตีลักษณะนี้จะไม่ใช่วิธีการโจมตีที่ทำให้เกิดความเสียหายสูงสุด แต่ก็มีแนวโน้มเพิ่มขึ้นในแต่ละปี กลายเป็นภัยคุกคามสำคัญต่อผู้ใช้รายบุคคล

3. ประเภทโปรเจกต์ที่ถูกโจมตี

ศูนย์กลางการแลกเปลี่ยนแบบรวมศูนย์เป็นประเภทโปรเจกต์ที่มีความเสียหายสูงสุด

ในปี 2025 ประเภทโปรเจกต์ที่มีความเสียหายสูงสุดคือศูนย์กลางการแลกเปลี่ยนแบบรวมศูนย์ โดยมีการโจมตี 9 ครั้ง ทำให้เกิดความเสียหายประมาณ 1.765 พันล้านดอลลาร์ คิดเป็น 52.30% ของความเสียหายรวม โดยศูนย์กลางการแลกเปลี่ยนที่มีความเสียหายสูงสุดคือ Bybit ซึ่งเสียหายประมาณ 1.44 พันล้านดอลลาร์ ส่วนโปรเจกต์ที่มีความเสียหายสูงรองลงมาคือ Nobitex (ประมาณ 90 ล้านดอลลาร์), Phemex (ประมาณ 70 ล้านดอลลาร์), BtcTurk (48 ล้านดอลลาร์), CoinDCX (44.2 ล้านดอลลาร์), SwissBorg (41.3 ล้านดอลลาร์), Upbit (36 ล้านดอลลาร์)

DeFi ยังคงเป็นประเภทโปรเจกต์ที่ถูกโจมตีบ่อยที่สุด โดยมีจำนวน 91 ครั้ง คิดเป็นความเสียหายประมาณ 620 ล้านดอลลาร์ รองลงมาคือ Cetus Protocol ที่ถูกโจรกรรมประมาณ 224 ล้านดอลลาร์ คิดเป็น 36.07% ของเงินที่ถูกโจรกรรมใน DeFi และ Balancer ที่เสียหายประมาณ 116 ล้านดอลลาร์ ส่วนโปรเจกต์ DeFi ที่มีความเสียหายสูงอื่นๆ ได้แก่ Infini (ประมาณ 49.5 ล้านดอลลาร์), GMX (ประมาณ 40 ล้านดอลลาร์), Abracadabra Finance (13 ล้านดอลลาร์), Cork Protocol (ประมาณ 12 ล้านดอลลาร์), Resupply (ประมาณ 9.6 ล้านดอลลาร์), zkLend (ประมาณ 9.5 ล้านดอลลาร์), Ionic (ประมาณ 8.8 ล้านดอลลาร์), Alex Protocol (ประมาณ 8.37 ล้านดอลลาร์)

4. สถานการณ์ความเสียหายของแต่ละเชน

Ethereum เป็นเชนที่มีความเสียหายสูงสุดและเกิดเหตุการณ์ด้านความปลอดภัยมากที่สุด

เช่นเดียวกับปีที่ผ่านมา Ethereum ยังคงเป็นบล็อกเชนสาธารณะที่มีความเสียหายสูงสุดและจำนวนเหตุการณ์ด้านความปลอดภัยมากที่สุด โดยมีเหตุการณ์บน Ethereum จำนวน 170 เหตุการณ์ ทำให้เกิดความเสียหายประมาณ 2.254 พันล้านดอลลาร์ คิดเป็น 66.79% ของความเสียหายรวมตลอดปี

เชนที่มีอันดับสองในด้านจำนวนเหตุการณ์คือ BNB Chain ซึ่งมีจำนวน 64 เหตุการณ์ ทำให้เกิดความเสียหายประมาณ 8.983 ล้านดอลลาร์ เชน BNB มีจำนวนการโจมตีบนเชนมาก แต่ความเสียหายโดยรวมค่อนข้างน้อย เมื่อเทียบกับปี 2024 จำนวนเหตุการณ์และความเสียหายเพิ่มขึ้นอย่างมาก โดยความเสียหายเพิ่มขึ้น 110.87% Base เป็นเชนที่มีจำนวนเหตุการณ์เป็นอันดับสาม รวม 20 เหตุการณ์ ส่วน Solana มีจำนวนเหตุการณ์ 19 เหตุการณ์

5. วิเคราะห์วิธีการโจมตี

การใช้ช่องโหว่ของสัญญาอัจฉริยะเป็นวิธีการโจมตีที่พบได้บ่อยที่สุด

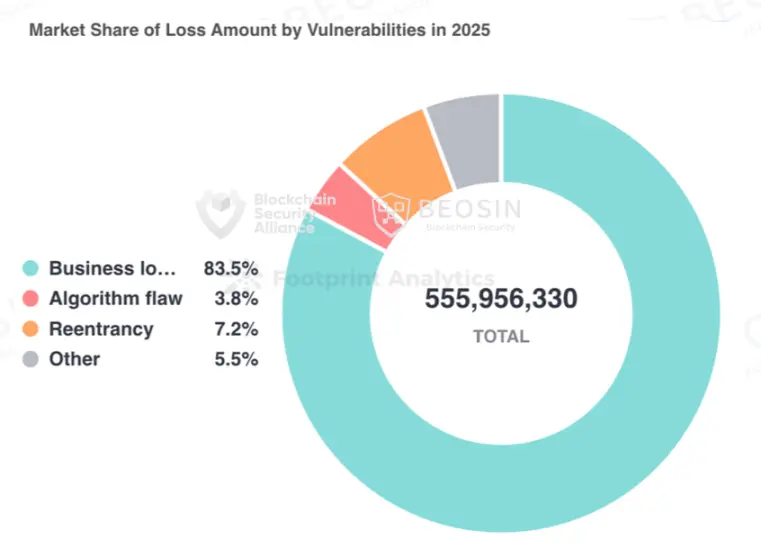

ในเหตุการณ์ 191 ครั้ง มี 62 ครั้งที่มาจากการใช้ช่องโหว่ของสัญญา คิดเป็น 32.46% ของจำนวนเหตุการณ์ทั้งหมด ความเสียหายรวมประมาณ 556 ล้านดอลลาร์ ซึ่งเป็นวิธีการโจมตีที่ทำให้เกิดความเสียหายมากเป็นอันดับสองรองจากการโจมตีแบบซัพพลายเชนบน Bybit

โดยแยกตามช่องโหว่ของสัญญา พบว่าช่องโหว่ที่ทำให้เกิดความเสียหายสูงสุดคือ ช่องโหว่ด้านตรรกะของธุรกิจ ซึ่งทำให้เกิดความเสียหายรวมประมาณ 464 ล้านดอลลาร์ อันดับสามคือ ช่องโหว่ด้านการควบคุมการเข้าถึง (Access Control) จำนวน 7 ครั้ง และอันดับสี่คือ ข้อบกพร่องด้านอัลกอริทึม จำนวน 5 ครั้ง

เหตุการณ์การรั่วไหลของกุญแจส่วนตัวในปีนี้มีจำนวน 20 ครั้ง รวมความเสียหายประมาณ 180 ล้านดอลลาร์ ซึ่งลดลงอย่างมากเมื่อเทียบกับปีที่ผ่านมา โดยผู้ให้บริการแลกเปลี่ยน โปรเจกต์ และผู้ใช้ต่างตระหนักถึงความสำคัญในการปกป้องกุญแจส่วนตัวมากขึ้น

6. การวิเคราะห์เหตุการณ์ความปลอดภัยตัวอย่าง

6.1 การวิเคราะห์เหตุการณ์ความปลอดภัยของ Cetus Protocol มูลค่า 2.24 พันล้านดอลลาร์

ภาพรวมเหตุการณ์

เมื่อวันที่ 22 พฤษภาคม 2025 โปรโตคอล DEX Cetus บน Sui ถูกโจมตี ช่องโหว่เกิดจากความผิดพลาดในการดำเนินการของการเลื่อนซ้ายในไลบรารีโอเพนซอร์ส ตัวอย่างเช่น การทำธุรกรรมโจมตีหนึ่งรายการ (https://suivision.xyz/txblock/DVMG3B2kocLEnVMDuQzTYRgjwuuFSfciawPvXXheB3x?tab=Overview) มีขั้นตอนดังนี้:

-

เปิดใช้การกู้ยืมแบบฉับพลัน (Flash Loan): ผู้โจมตียืม haSUI จำนวน 10 ล้านเหรียญ

-

สร้างตำแหน่งสภาพคล่องใหม่: ตั้งค่าช่วงราคาที่ [300000, 300200]

-

เพิ่มสภาพคล่อง: ใช้เพียง 1 หน่วยของ haSUI เพิ่มสภาพคล่อง แต่ได้รับมูลค่าการแลกเปลี่ยนสูงถึง 10,365,647,984,364,446,732,462,244,378,333,008

-

ถอนสภาพคล่อง: ถอนสภาพคล่องในหลายธุรกรรมเพื่อหมดสภาพคล่องในพูล

-

ชำระคืนการกู้ยืมแบบฉับพลัน: ชำระคืนและเก็บกำไรประมาณ 570 ล้าน SUI

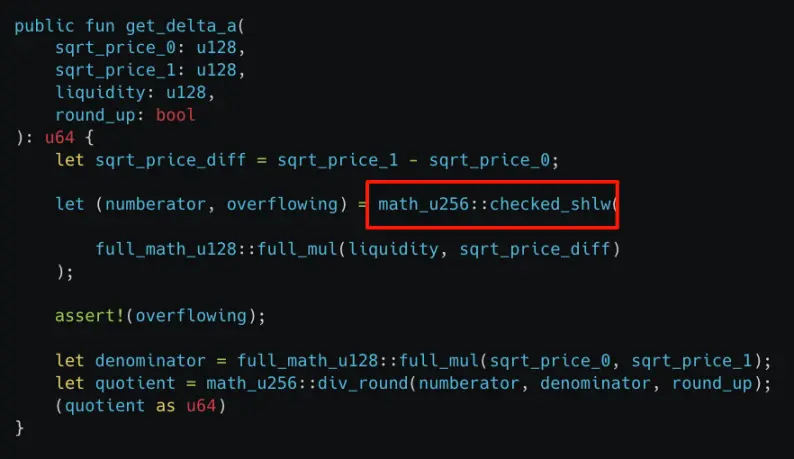

วิเคราะห์ช่องโหว่

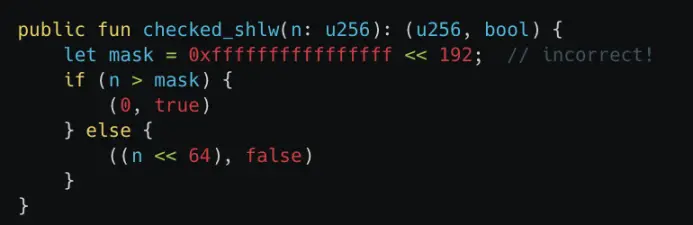

สาเหตุหลักของการโจมตีครั้งนี้อยู่ที่ฟังก์ชัน get_delta_a ซึ่งมีการผิดพลาดในการดำเนินการ checked_shlw ทำให้การตรวจสอบ overflow ล้มเหลว ผู้โจมตีสามารถใช้เหรียญน้อยแต่แลกเปลี่ยนเป็นสินทรัพย์จำนวนมากในพูล ทำให้เกิดการโจมตีได้ง่ายขึ้น

ตามภาพด้านล่าง checked_shlw ใช้สำหรับตรวจสอบว่าการเลื่อนซ้ายของ u256 64 บิทจะทำให้เกิด overflow หรือไม่ โดยค่าที่น้อยกว่า 0xffffffffffffffff << 192 จะข้ามการตรวจสอบ overflow แต่ค่าที่ป้อนเข้าอาจเกินขีดสูงสุดของ u256 หลังการเลื่อนซ้าย 64 บิท (เกิด overflow) แต่ checked_shlw ยังคงส่งค่าที่บ่งชี้ว่าไม่มี overflow (false) ซึ่งจะทำให้การคำนวณในภายหลังประเมินจำนวนเหรียญที่ต้องใช้ต่ำเกินไปอย่างรุนแรง

นอกจากนี้ ใน Move การคำนวณจำนวนเต็มมีความปลอดภัยเพื่อป้องกัน overflow และ underflow เพราะการเกิด overflow หรือ underflow อาจทำให้เกิดพฤติกรรมผิดปกติหรือช่องโหว่ โดยเฉพาะอย่างยิ่ง หากผลลัพธ์ของการบวกและคูณเกินขีดจำกัดของประเภทจำนวนเต็ม โปรแกรมจะหยุดทำงาน และหากตัวหารเป็นศูนย์ การหารก็จะหยุดเช่นกัน

ส่วนการเลื่อนซ้าย (<<) มีความพิเศษตรงที่ เมื่อเกิด overflow จะไม่หยุด ซึ่งหมายความว่า แม้จำนวนบิตที่เลื่อนจะเกินขนาดของประเภทจำนวนเต็ม โปรแกรมก็จะไม่หยุด ทำให้เกิดค่าผิดพลาดหรือพฤติกรรมที่ไม่สามารถคาดเดาได้

6.2 การวิเคราะห์เหตุการณ์ความปลอดภัยของ Balancer มูลค่า 1.16 พันล้านดอลลาร์

เมื่อวันที่ 3 พฤศจิกายน 2025 Protocol Balancer เวอร์ชัน 2 ถูกโจมตี รวมถึงโปรโตคอล fork ของมัน มีโปรเจกต์หลายรายการบนหลายเชนที่สูญเสียประมาณ 1.16 พันล้านดอลลาร์ ตัวอย่างเช่น การโจมตีบน Ethereum ของผู้โจมตี: 0x6ed07db1a9fe5c0794d44cd36081d6a6df103fab868cdd75d581e3bd23bc9742

-

ผู้โจมตีเริ่มต้นด้วยการใช้ฟังก์ชันการแลกเปลี่ยนแบบกลุ่ม (batch swap) เพื่อโจมตี โดยใช้ BPT แลกเปลี่ยนจำนวนมากของโทเคนในพูล ทำให้ปริมาณสำรองของโทเคนในพูลลดลงอย่างมาก

-

จากนั้นเริ่มทำการแลกเปลี่ยนโทเคนสภาพคล่อง (เช่น osETH/WETH)

-

แลกเปลี่ยนโทเคนสภาพคล่องกลับเป็น BPT และทำซ้ำหลายรอบในหลายพูล

-

สุดท้ายถอนเงินและทำกำไร

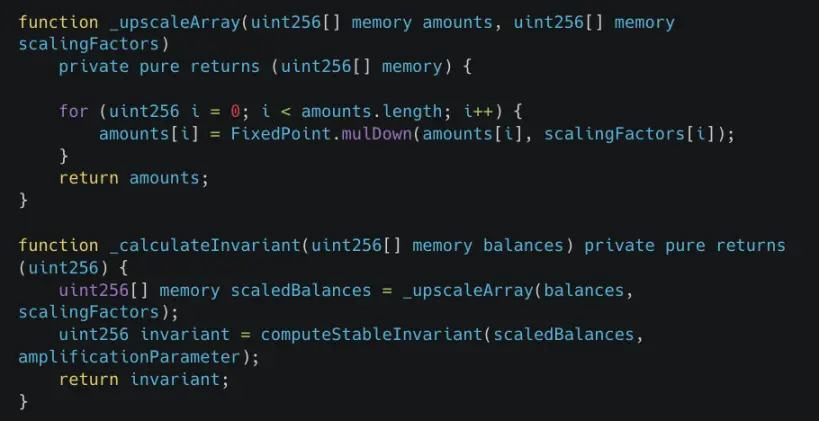

วิเคราะห์ช่องโหว่

Pools แบบ ComposableStablePools ใช้สมการ StableSwap ของ Curve เพื่อรักษาความเสถียรของราคาสินทรัพย์ใกล้เคียงกัน แต่การคำนวณสมการไม่เสถียรนี้อาจเกิดความผิดพลาดจากการปรับขนาด (scaling) ซึ่งนำไปสู่ความคลาดเคลื่อนในการคำนวณ

ฟังก์ชัน mulDown ทำการปัดเศษลงในการหารจำนวนเต็ม ซึ่งความคลาดเคลื่อนนี้จะส่งผลต่อการคำนวณสมการไม่เสถียร ทำให้ค่าที่คำนวณได้ลดลงอย่างผิดปกติ สร้างโอกาสให้ผู้โจมตีได้กำไร

7. การวิเคราะห์กรณีตัวอย่างการโจมตีด้านการฟอกเงิน

7.1 การวิเคราะห์เหตุการณ์ความปลอดภัยของ Ryan James Wedding และกลุ่มค้ายาเสพติดในสหรัฐอเมริกา

ข้อมูลจากกระทรวงการคลังสหรัฐอเมริกาเปิดเผยว่า Ryan James Wedding และทีมของเขานำเข้ายาโคเคนจำนวนหลายตันจากโคลอมเบียและเม็กซิโก ไปยังสหรัฐอเมริกาและแคนาดา องค์กรอาชญากรรมของพวกเขาใช้สกุลเงินดิจิทัลในการฟอกเงินจำนวนมหาศาล

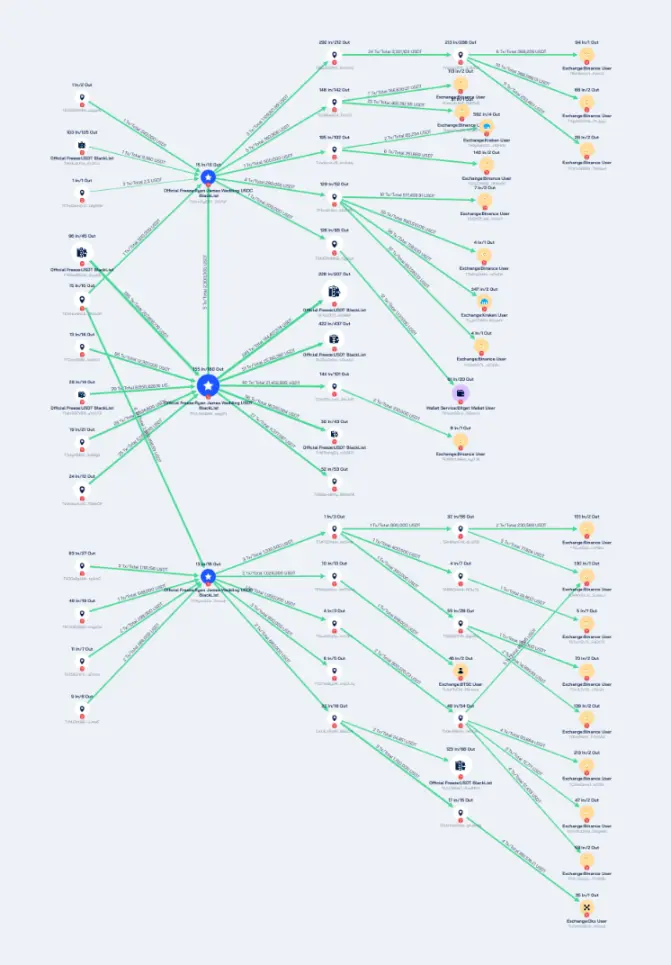

โดยใช้เครื่องมือการติดตามและสืบสวนบนบล็อกเชนของ Beosin ซึ่งวิเคราะห์ที่อยู่คริปโตที่เชื่อมโยงกับกลุ่มค้ายาเสพติดของ Wedding ผลการวิเคราะห์เป็นดังนี้:

ที่อยู่ที่เกี่ยวข้องกับ Wedding รวมกันมีการทำธุรกรรมจำนวน 266,761,784.24 USDT บางส่วนถูกระงับโดย Tether เอง แต่ส่วนใหญ่ถูกโอนผ่านที่อยู่ที่ทำธุรกรรมบ่อยและการโอนหลายชั้น ไปยังแพลตฟอร์มเช่น Binance, OKX, Kraken, BTSE

กลุ่มของ Sokolovski ถือที่อยู่บนหลายเครือข่ายบล็อกเชน (BTC, ETH, Solana, TRON, BNB Beacon Chain) ซึ่งข้อมูลการไหลของเงินสามารถดูได้จากรายงานฉบับเต็ม

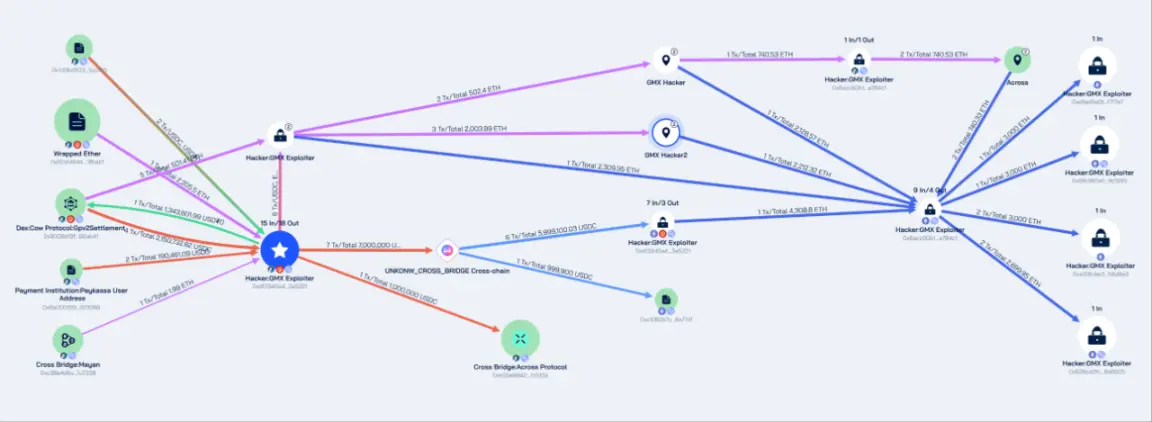

7.2 คดีการโจรกรรมเงินของ GMX มูลค่า 4 ล้านดอลลาร์

เมื่อวันที่ 10 กรกฎาคม 2025 GMX ถูกโจมตีด้วยช่องโหว่ re-entrancy ทำให้แฮกเกอร์ได้กำไรประมาณ 42 ล้านดอลลาร์ Beosin Trace ติดตามเงินที่ถูกโจรกรรม พบว่า ที่อยู่ของผู้โจมตี 0x7d3bd50336f64b7a473c51f54e7f0bd6771cc355 หลังจากได้กำไรแล้ว ได้ทำการแลกเปลี่ยนเหรียญ stablecoin และ altcoin ต่างๆ เป็น ETH และ USDC ผ่าน DEX และโอนทรัพย์สินที่ถูกโจรกรรมไปยังเครือข่าย Ethereum ผ่านหลายโปรโตคอลข้ามสาย

ต่อมา เงินที่ถูกโจรกรรมของ GMX มูลค่าประมาณ 32 ล้านดอลลาร์ใน ETH ถูกเก็บไว้ในที่อยู่ 4 แห่งบนเครือข่าย Ethereum ได้แก่:

0xe9ad5a0f2697a3cf75ffa7328bda93dbaef7f7e7

0x69c965e164fa60e37a851aa5cd82b13ae39c1d95

0xa33fcbe3b84fb8393690d1e994b6a6adc256d8a3

0x639cd2fc24ec06be64aaf94eb89392bea98a6605

ประมาณ 10 ล้านดอลลาร์ถูกเก็บไว้ในที่อยู่บนเครือข่าย Arbitrum คือ 0xdf3340a436c27655ba62f8281565c9925c3a5221

เส้นทางการล้างเงินของเหตุการณ์นี้เป็นตัวอย่างที่ชัดเจน แฮกเกอร์ใช้โปรโตคอล DeFi และสะพานเชื่อมข้ามสายเพื่อซ่อนเส้นทางของเงินและหลบเลี่ยงการติดตามและระงับโดยหน่วยงานกำกับดูแล