Збільшується кількість атак з підміною адрес у мережі Ethereum

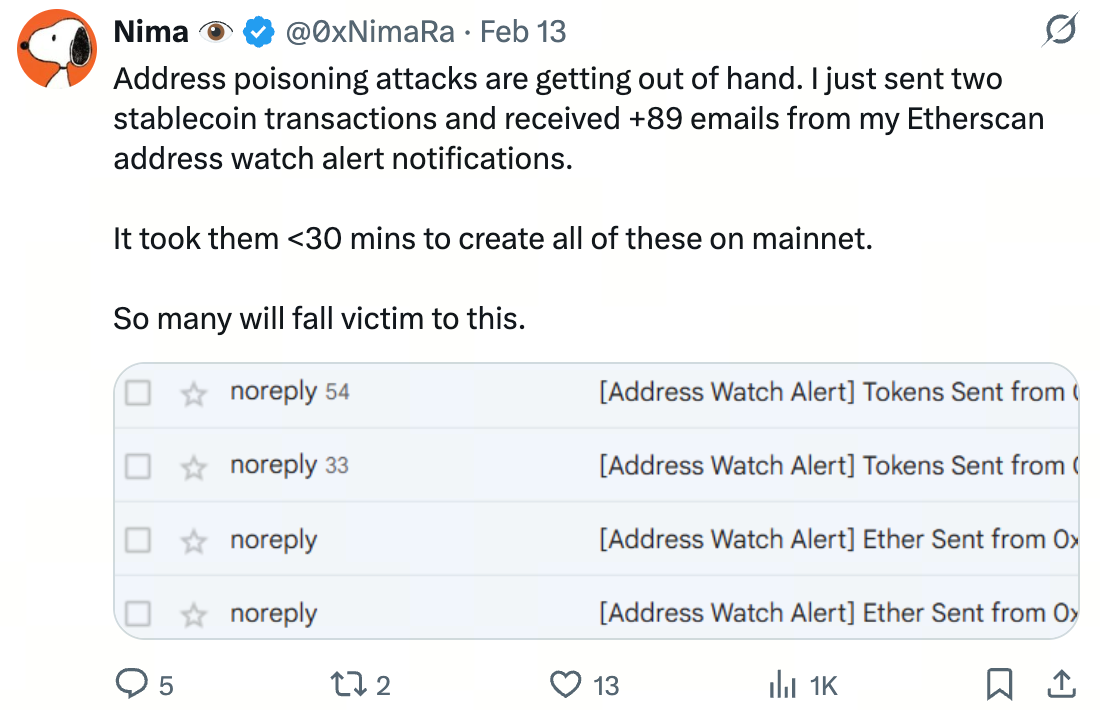

Кілька тижнів тому користувач Etherscan Nima поділився неприємним досвідом: він отримав понад 89 листів із Address Watch Alert невдовзі після здійснення лише двох трансферів стейблкоїнів.

Як зазначив Nima, ці сповіщення були спричинені транзакціями address poisoning, які створювалися виключно для додавання схожих адрес у історію транзакцій гаманця. Основна мета — змусити користувача скопіювати неправильну адресу під час наступного трансферу.

Address poisoning існує в мережі Ethereum вже кілька років. Однак такі інциденти показують, наскільки автоматизованими та масштабними стали ці кампанії. Те, що раніше було поодиноким спамом, тепер виконується у великих обсягах — часто підроблені трансфери з’являються протягом лічених хвилин після справжньої транзакції.

Щоб зрозуміти, чому ці атаки сьогодні поширеніші, важливо розглянути два аспекти: як еволюціонували кампанії address poisoning і чому їх так просто запускати у великих масштабах.

Ми також виділимо одне просте правило, яке допоможе захиститися від таких атак.

1) Address Poisoning перетворилося на індустрію

Address poisoning колись вважалося нішевим методом, який використовували окремі зловмисники. Сьогодні це вже індустріалізована операція.

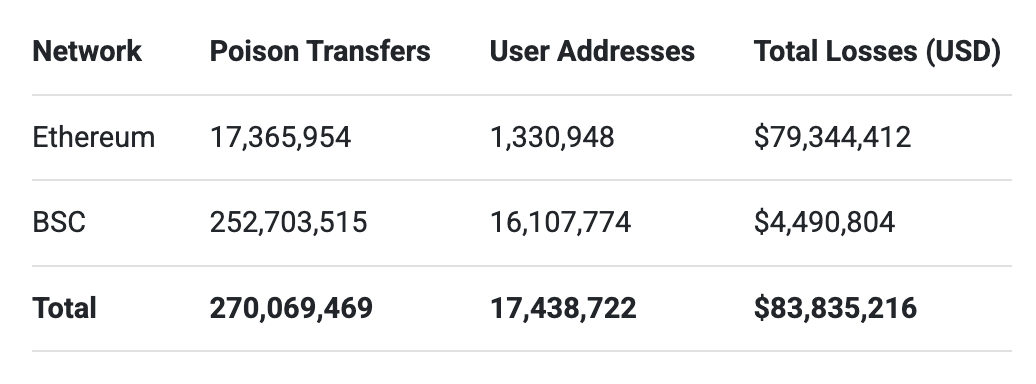

Дослідження 2025 року, що охоплює період з липня 2022 по червень 2024 року до оновлення Fusaka, зафіксувало приблизно 17 мільйонів спроб отруєння адрес, націлених на близько 1,3 мільйона користувачів Ethereum, із підтвердженими втратами щонайменше \$79,3 мільйона.

Таблиця нижче ілюструє масштаби активності address poisoning у мережах Ethereum і BSC з липня 2022 по червень 2024 року за результатами дослідження Blockchain Address Poisoning. На ланцюжках, як-от BSC, де комісії значно нижчі, підроблені трансфери трапляються на 1 355% частіше.

Зловмисники часто відстежують активність блокчейна, щоб визначити потенційні цілі. Після виявлення транзакції автоматизовані системи генерують схожі адреси, які імітують початкові та кінцеві символи справжніх адрес, з якими взаємодіє користувач. Далі на цільову адресу надсилають підроблені трансфери, щоб підроблена адреса з’явилася в історії транзакцій.

Потенційні цілі — це адреси, які можуть бути більш прибутковими для зловмисників. Адреси, що часто здійснюють трансфери, мають значні залишки токенів або виконують великі перекази, зазвичай отримують більше спроб отруєння.

Конкуренція підвищує ефективність

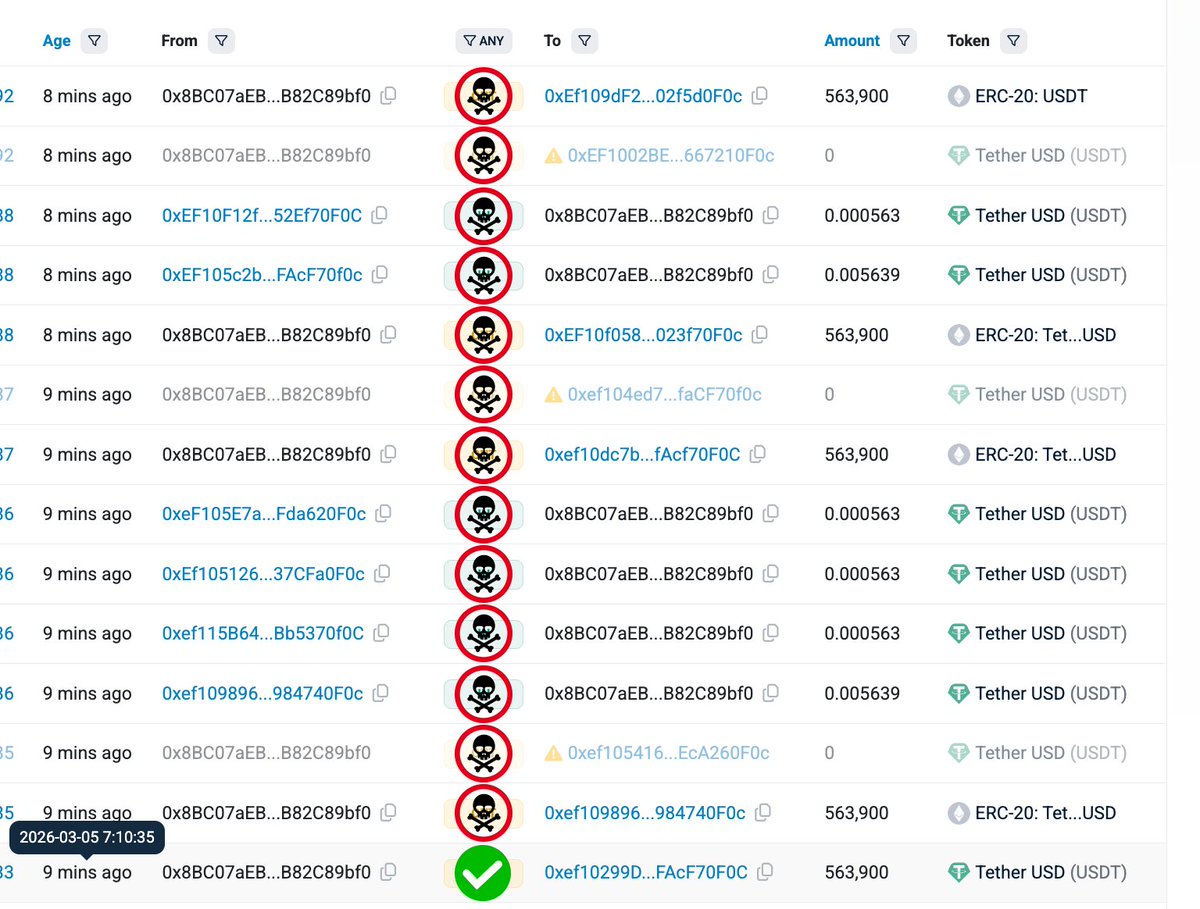

Дослідження 2025 року показало, що між різними групами атакувальників існує конкуренція. У багатьох кампаніях address poisoning декілька зловмисників надсилають підроблені трансфери на одну й ту ж адресу майже одночасно.

Кожен намагається додати свою схожу адресу в історію транзакцій користувача першим. Той, хто це зробить, підвищує ймовірність, що саме його адресу скопіюють згодом.

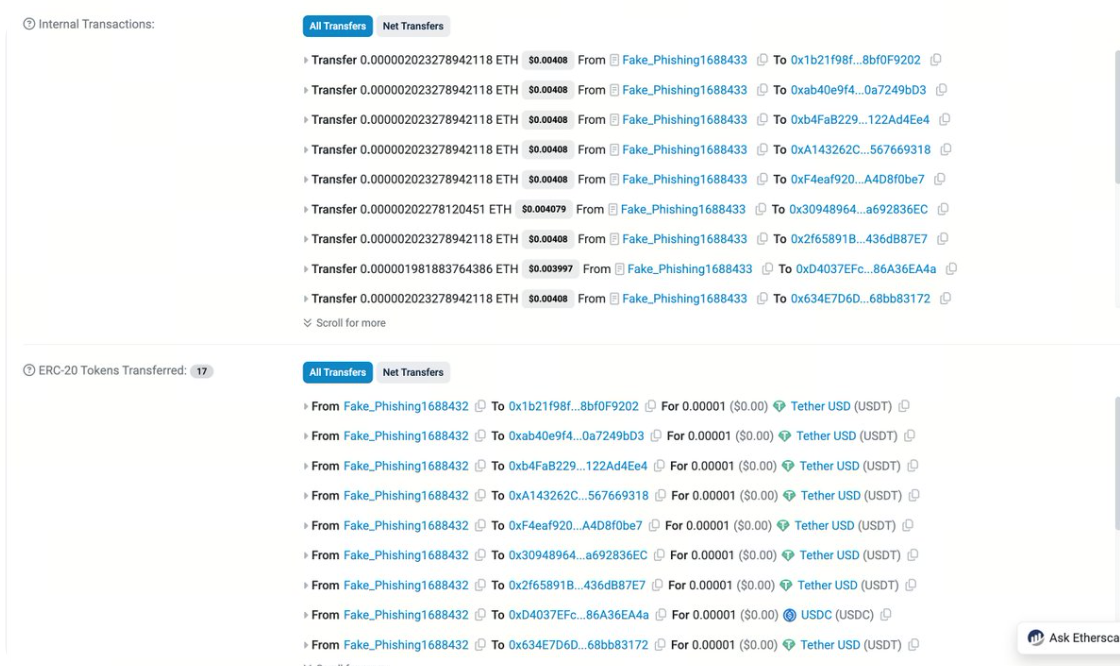

Адреса нижче ілюструє масштаби такої конкуренції. Тут протягом кількох хвилин після справжнього трансферу USDT було здійснено 13 підроблених трансферів.

Примітка: Etherscan за замовчуванням приховує трансфери з нульовою вартістю; тут вони відображені для демонстрації.

Поширені тактики address poisoning включають

dust transfers, підроблені трансфери токенів і трансфери токенів із нульовою вартістю

2) Чому ці атаки так просто масштабувати

На перший погляд address poisoning здається неефективним: більшість користувачів не потрапляють у пастку. Але економіка цих атак свідчить про протилежне.

Гра чисел

Дослідники встановили, що ймовірність успіху однієї спроби отруєння адреси на Ethereum становить близько 0,01%. Тобто лише 1 з кожних 10 000 підроблених трансферів призводить до помилкового переказу коштів користувачем.

Замість атак на кілька адрес кампанії address poisoning розсилають тисячі або навіть мільйони підроблених трансферів. За великої кількості спроб навіть мінімальний відсоток успіху може забезпечити суттєвий прибуток.

Одна вдала атака з великою сумою може легко перекрити витрати на тисячі невдалих спроб.

Низькі комісії стимулюють більше спроб отруєння

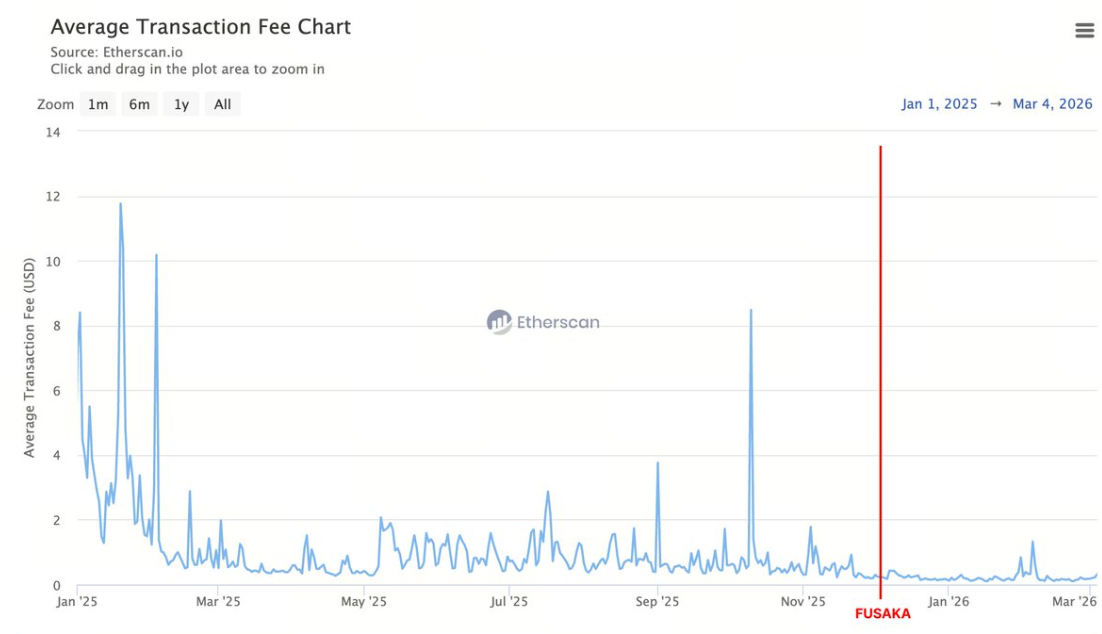

https://etherscan.io/chart/avg-txfee-usd

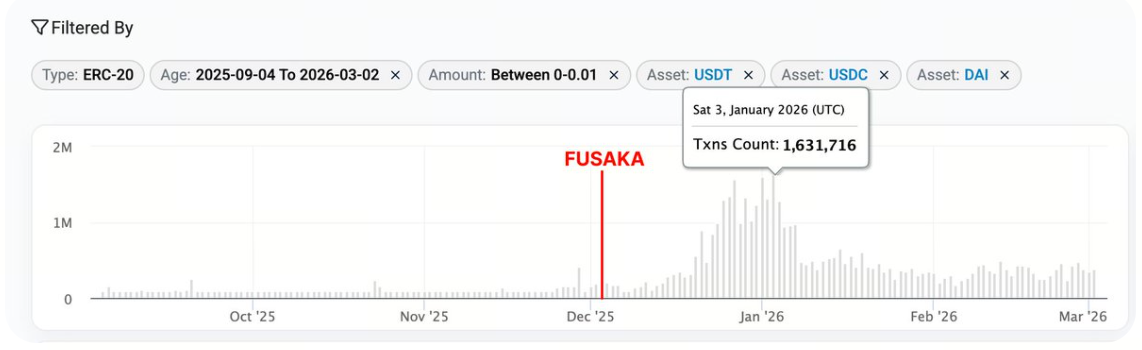

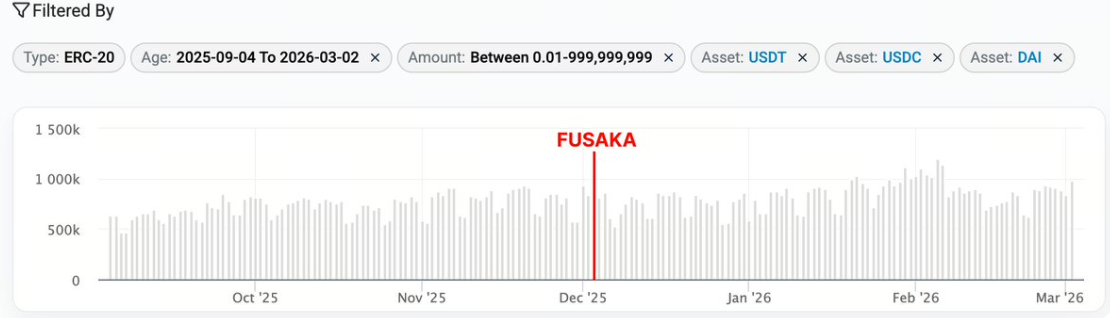

Оновлення Fusaka, активоване 3 грудня 2025 року, впровадило масштабованість і знизило вартість транзакцій на Ethereum. Це позитивно для користувачів і розробників, водночас зменшення вартості кожного підробленого трансферу дозволяє зловмисникам надсилати значно більше спроб отруєння.

Після Fusaka активність мережі відчутно зросла. Протягом 90 днів після оновлення Ethereum обробляв у середньому на 30% більше транзакцій на день, ніж у попередні 90 днів. За той самий період середня кількість нових адрес, створених щодня, зросла на близько 78%.

Крім того, значно зросла активність dust transfer, коли зловмисники надсилають дуже малі суми того самого токена, який користувач вже переказував.

Дані нижче порівнюють dust transfer для основних активів за 90 днів до і після оновлення Fusaka. Для стейблкоїнів USDT, USDC, DAI dust transfers — це суми менше \$0,01. Для ETH — трансфери менше 0,00001 ETH.

USDT До: 4,2 млн

Після: 29,9 млн

Збільшення: +25,7 млн (+612%)

USDC До: 2,6 млн

Після: 14,9 млн

Збільшення: +12,3 млн (+473%)

DAI До: 142 405

Після: 811 029

Збільшення: +668 624 (+470%)

ETH До: 104,5 млн

Після:

Збільшення: +65,2 млн (+62%)

Dust transfers (менше \$0,01) показують явний сплеск одразу після оновлення Fusaka: активність різко зросла, а потім поступово знизилася, залишаючись на підвищеному рівні порівняно з довоєнним періодом Fusaka. Для трансферів понад \$0,01 активність лишалася стабільною.

Скріншот: Dust transfers <\$0,01 для USDT, USDC і DAI за 90 днів до і після Fusaka. (Джерело)

Скріншот: Transfers >\$0,01 для USDT, USDC і DAI за 90 днів до і після Fusaka. (Джерело)

У багатьох кампаніях зловмисники спершу масово надсилають токени й ETH на новостворені підроблені адреси, які потім пересилають dust transfers на цільову адресу. Оскільки dust transfers містять незначні суми токенів, їх можна виконувати дешево й у великих обсягах при низьких комісіях.

Скріншот: Fake_Phishing1688433 масово надсилає токени й ETH на різні підроблені адреси однією транзакцією. (Джерело)

Варто зазначити, що не всі dust transfers — це отруєння адрес. Вони можуть бути частиною легітимної активності, наприклад, під час обміну токенів або інших дрібних операцій між адресами. Однак при перегляді списків dust transfer значна частина таких трансферів імовірно є спробами poisoning.

3) Головне правило

👉👉 Завжди перевіряйте адресу призначення перед відправкою коштів 👈👈

Ось кілька порад для зниження ризику при використанні Etherscan:

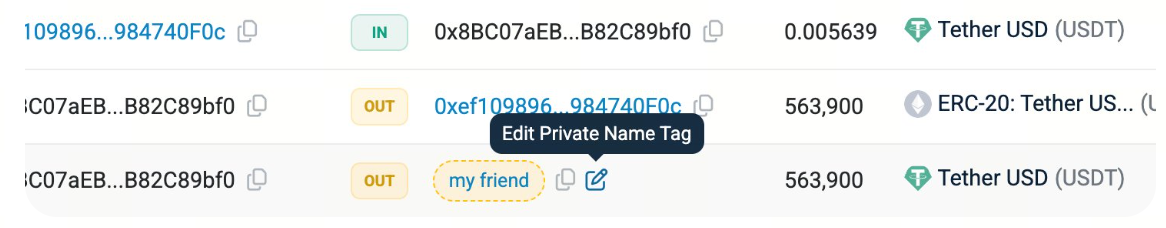

1. Робіть свої адреси впізнаваними

Використовуйте приватні мітки адрес в Etherscan для адрес, з якими часто взаємодієте. Це допоможе виділити справжні адреси серед схожих.

Використання доменного імені, наприклад ENS, також дозволяє легше впізнавати адреси у блокчейн-оглядачі.

Варто також використовувати адресну книгу гаманця для білого списку часто використовуваних адрес, щоб завжди знати, куди саме надсилаєте кошти.

2. Користуйтеся підсвічуванням адрес

Функція Address Highlight в Etherscan допомагає візуально розрізняти схожі адреси. Якщо дві адреси виглядають майже однаково, але підсвічені по-різному, швидше за все, одна з них — спроба address poisoning.

Якщо ця функція не працює, переконайтеся, що вона увімкнена у налаштуваннях сайту.

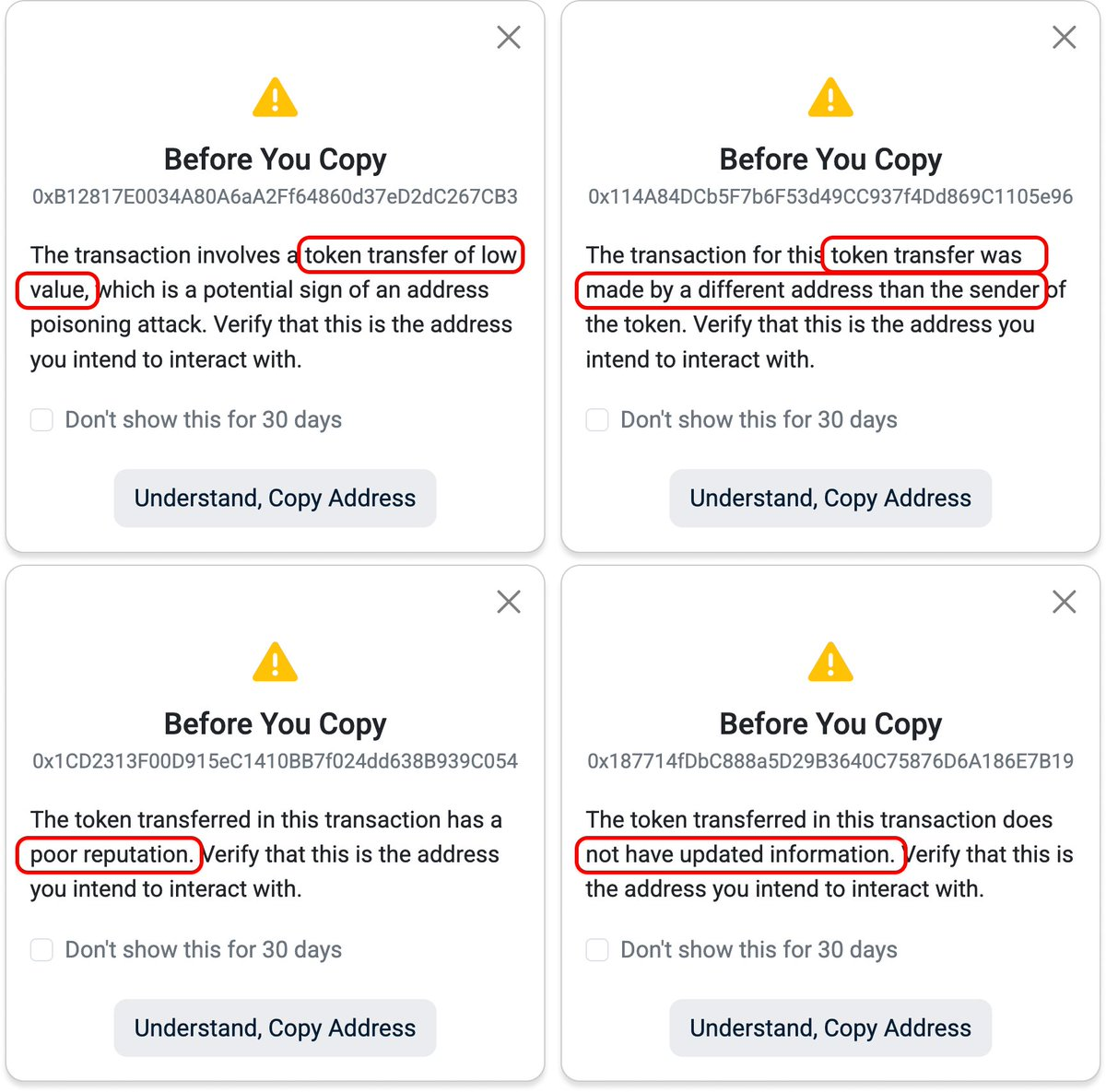

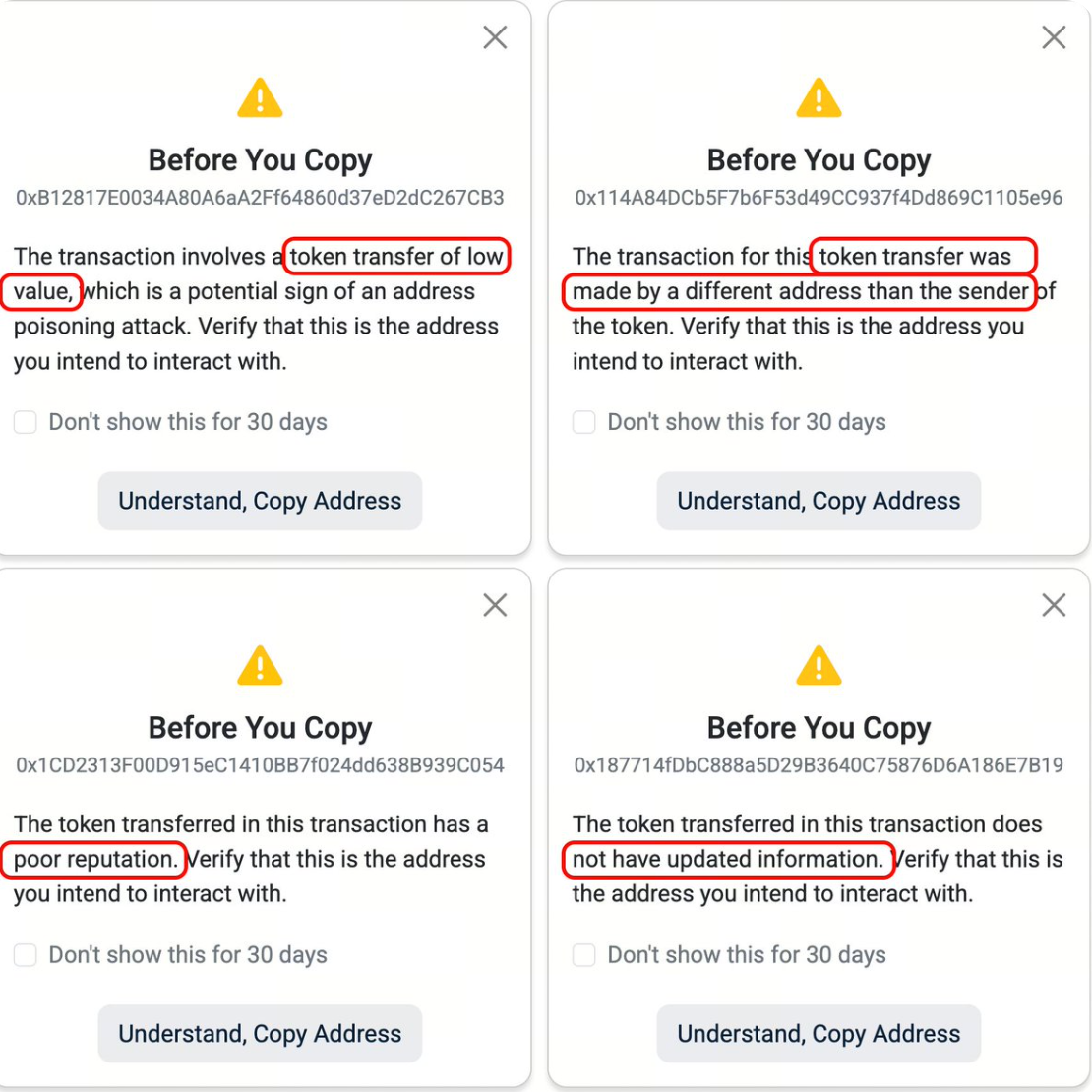

3. Завжди перевіряйте перед копіюванням

Etherscan також показує спливаючі нагадування при копіюванні адрес, які можуть бути пов’язані з підозрілою активністю, зокрема:

-

трансфери токенів на невеликі суми

-

підроблені трансфери токенів

-

токени з поганою репутацією

-

токени без оновленої інформації

Побачивши такі нагадування, переконайтеся, що скопійована адреса — саме та, з якою ви дійсно хочете взаємодіяти.

Якщо потрібен докладний чекліст для уникнення атак, скористайтеся нашим посібником тут

Якщо потрібен докладний чекліст для уникнення атак, скористайтеся нашим посібником тут .

.

Пам’ятайте: у криптовалютах немає кнопки «Скасувати». Якщо кошти відправлено на неправильну адресу, повернути їх майже неможливо.

Висновки

Атаки address poisoning стають дедалі поширенішими на Ethereum, особливо на тлі зниження вартості транзакцій, що спрощує реалізацію масових стратегій. Вони також впливають на досвід користувачів, оскільки історія транзакцій у багатьох інтерфейсах засмічується спамом підроблених трансферів.

Захист від таких атак потребує підвищення обізнаності користувачів і вдосконалення інтерфейсів. Найважливіша звичка — завжди уважно перевіряти адресу призначення перед відправкою коштів.

Водночас інструменти й інтерфейси можуть допомогти користувачам швидше виявляти підозрілу активність.

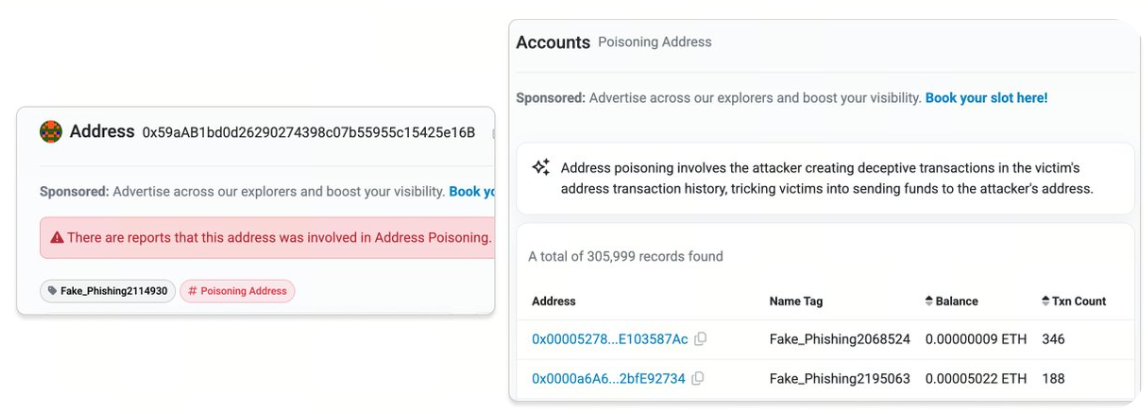

Мітки Poisoning Address на Etherscan (https://etherscan.io/accounts/label/poisoning-address)

У Etherscan ми постійно вдосконалюємо інтерфейси оглядача та API-сервіси, щоб допомогти користувачам легше виявляти такі атаки. Ми активно позначаємо підроблені адреси, позначаємо та приховуємо трансфери токенів із нульовою вартістю, а також маркуємо підроблені токени, щоб наша модерована база даних могла виявляти потенційні спроби address poisoning без необхідності ручного перегляду великої кількості транзакцій.

Оскільки кампанії address poisoning масштабуються через автоматизацію і масові dust transfers, швидке виявлення таких сигналів стає дедалі важливішим для розрізнення підозрілої активності та легітимних транзакцій.

Якщо маєте відгуки чи пропозиції щодо покращення цих механізмів захисту, звертайтеся до нас.

Відмова від відповідальності:

-

Ця стаття є передруком із [etherscan]. Усі авторські права належать оригінальному автору [etherscan]. Якщо у вас є заперечення щодо цього передруку, звертайтеся до команди Gate Learn, і ваше питання буде розглянуто оперативно.

-

Відмова від відповідальності: Думки та погляди, висловлені в цій статті, належать виключно автору і не є інвестиційною порадою.

-

Переклади статті іншими мовами виконані командою Gate Learn. Якщо не зазначено окремо, копіювання, розповсюдження або плагіат перекладених матеріалів заборонено.

Пов’язані статті

Як поставити ETH?

Що таке Об'єднання?

Що таке Wrapped Ethereum (WETH)?

Що таке Neiro? Все, що вам потрібно знати про NEIROETH у 2025 році

Топ 10 ETH LST Токен