Епоха штучного інтелекту: безпека ончейн-активів. Практичний посібник — від захисту приватного ключа до сучасного фреймворку контролю ризиків DeFi (видання 2026 року)

Чому стратегії ончейн-безпеки потрібно переписати до 2026 року

Якщо Ви досі керуєтеся підходом 2021 року — «просто збережіть сід-фразу», Ваша система управління ризиками вже не відповідає сучасним викликам. Ончейн-безпека наразі зазнала трьох фундаментальних змін:

- Атаки більше не фокусуються на «зломі криптографії», а на «маніпуляціях людськими рішеннями».

- Основні втрати тепер виникають не через «крадіжку приватних ключів», а через «добровільне підписання користувачами небезпечних схвалень».

- Ризики зросли від «поодиноких хакерів» до «індустріальних чорноринкових інструментів і автоматизації на основі ШІ», які працюють у комплексі.

Для роздрібних інвесторів це означає: фокус має зміститися з «захисту секретів» на «контроль кожної окремої взаємодії».

Що показують останні події: ризики змістилися від «хакерських навичок» до «шахрайств із залученням людини й ШІ»

Публічні дані за останні два роки демонструють такі тренди:

-

Значні інциденти все ще трапляються: випадок Bybit 2025 року, відстежуваний багатьма агентствами, став історичним прикладом втрат і оголив слабкі місця у зовнішніх залежностях, процесах підпису та безпеці ланцюга постачання. Головний висновок для користувачів: Вас можуть не «зламати» — достатньо одного підпису на хибному інтерфейсі, щоб втратити активи безповоротно.

-

Шахрайства на основі ШІ швидко поширюються: звіти за 2026 рік фіксують зростання підробленої служби підтримки, клонування голосу, deepfake-відео та масових фішингових атак. Шахраї вже не використовують «очевидні помилки», а діють через переконливу комунікацію, емоційний тиск і терміновість — змушуючи Вас помилитися за лічені хвилини.

-

Регулювання підвищує стандарти, але не покриває Ваші збитки: ліцензування стейблкоїнів у Гонконзі та впровадження MiCA в Європі підвищили прозорість і відповідність інституцій. Проте регулювання зменшує лише «системну непрозорість» і не захистить від підписання шкідливих Permit чи SetApprovalForAll транзакцій на фішингових ресурсах.

Висновок: навіть із покращенням зовнішнього середовища операційний ризик користувача залишається головною причиною втрат.

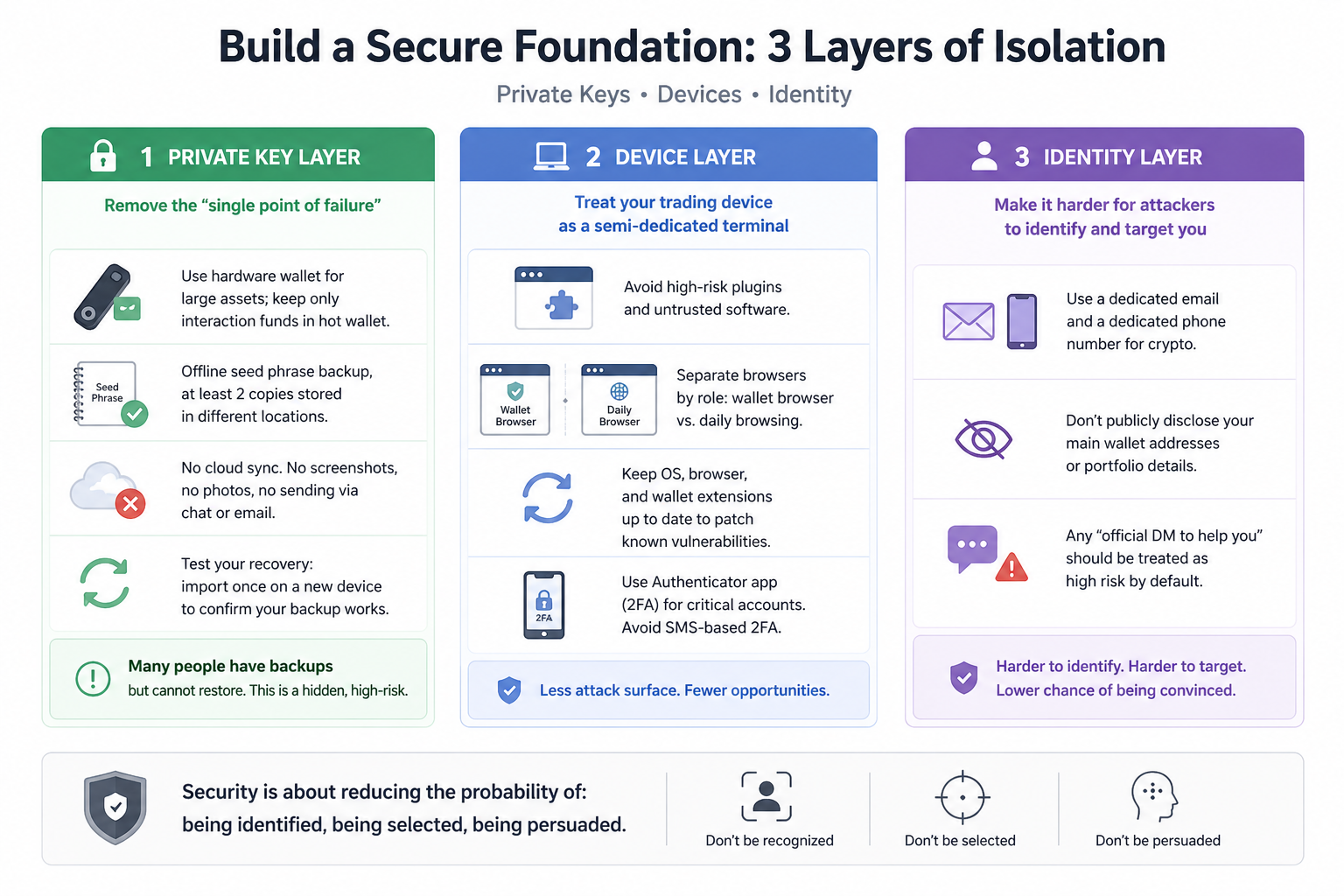

Як побудувати фундамент безпеки: трирівнева ізоляція приватних ключів, пристроїв та ідентичності

1. Рівень приватного ключа: уникайте єдиних точок відмови

- Зберігайте великі активи в апаратних гаманцях; у гарячих гаманцях залишайте лише кошти для транзакцій.

- Зробіть офлайн-резервні копії сід-фрази щонайменше у двох різних місцях.

- Не вмикайте хмарну синхронізацію, не робіть скріншотів або фото, не надсилайте дані через чати.

- Перевіряйте відновлення: імпортуйте резервну копію на новий пристрій для тесту.

Багато користувачів «мають резервну копію, але не можуть відновити» — це прихований ризик.

2. Рівень пристрою: розглядайте торгові пристрої як напіввиділені термінали

- Не встановлюйте ризиковані плагіни чи невідоме ПЗ на основний торговий пристрій.

- Ізолюйте браузери: відокремте гаманець-браузер від повсякденного браузера.

- Оновлюйте ОС, браузер і розширення гаманця для усунення вразливостей.

- Для ключових акаунтів використовуйте 2FA на базі автентифікатора; уникайте SMS-підтвердження.

3. Рівень ідентичності: ускладнюйте ідентифікацію для шахраїв

- Використовуйте окрему електронну пошту та номер телефону для криптоактивів.

- Не розголошуйте основну адресу гаманця чи активи у соцмережах.

- Будь-яку «офіційну приватну допомогу» сприймайте як ризик за замовчуванням.

Безпека — це мінімізація шансів бути ідентифікованим, обраним чи переконаним.

Суть DeFi-безпеки: Ви заробляєте дохід чи продаєте ризик?

Ризик у DeFi — це не абстракція, а набір конкретних і вимірюваних експозицій. Для ухвалення рішень використовуйте таку структуру:

1. 5 ключових перевірок протоколу (зменшуйте алокацію, якщо щось відсутнє)

- Чи відкритий код контракту та чи є аудит?

- Яка історія аптайму та інцидентів — чи були паузи або відкати?

- Чи структура TVL і ліквідності здорова, чи надмірно сконцентрована?

- Чи можна оновлювати права управління, і хто ними володіє?

- Чи тестувалися оракул і механізми ліквідації на стрес-стійкість?

2. Управління схваленнями: важливіше, ніж вибір токена

- Відхиляйте стандартне необмежене схвалення.

- Для нових протоколів починайте з малого: короткі схвалення, тести на одному активі.

- Щомісяця очищуйте схвалення.

- Особливо уважно перевіряйте SetApprovalForAll у NFT-сценаріях.

Пам’ятайте: зловмисники часто атакують забуті схвалення, а не лише приватний ключ.

3. Структура позицій: мінімізуйте ймовірність повної втрати

Використовуйте трирівневу структуру алокації:

- Основна позиція (60%–80%): холодне зберігання або активи з мінімальною взаємодією.

- Стратегічна позиція (20%–35%): стратегії у зрілих протоколах.

- Експериментальна позиція (5%–10%): нові протоколи, мережі чи наративи.

Якщо експериментальна позиція втрачена, Ваша основна сума залишається захищеною.

Нові поверхні атак епохи ШІ: deepfake, імітація служби підтримки, автоматизований фішинг

Сьогодні головний ризик — не «хакери в коді», а «шахраї в чаті». Виробіть антисоціальні інженерні звички — не покладайтеся на інтуїцію.

Ознаки підвищеного ризику:

- Хтось вимагає негайних дій і створює зворотний відлік.

- Повідомлення про «аномалії акаунта» з вимогою сід-фрази чи приватного ключа.

- Запити на підпис, якщо Ви не розумієте зміни дозволів.

- Посилання, отримані через соцмережі, групові боти чи незнайомі короткі посилання.

- Пропозиції «затвердити зараз — повернути потім» або «підписати зараз — розморозити потім».

Контрзаходи (завжди виконуйте):

- Відвідуйте офіційні сайти лише через закладки — ніколи не переходьте за посиланнями з особистих повідомлень.

- Після будь-якої аномалії зробіть паузу на 10 хв; ретельно перевірте домени й адреси контрактів.

- Для схвалень встановлюйте точну суму й короткі дозволи у гаманці.

- Для великих транзакцій спершу тестуйте процес на окремому гаманці.

Дисципліна процедур сильніша за емоційні реакції — це Ваш найкращий захист від шахрайств на основі ШІ.

30-денний план підвищення безпеки для користувачів

Не намагайтеся впровадити все одразу — розподіліть покращення на чотири тижні.

Тиждень 1: закладіть фундамент

- Створіть холодний, гарячий і тестовий гаманці.

- Зробіть дві офлайн-резервні копії сід-фрази.

- Увімкніть 2FA для електронної пошти, торгових платформ і соцмереж.

Тиждень 2: усуньте наявні ризики

- Перевірте всі схвалення й відкличте невикористані дозволи.

- Переведіть великі активи на малодіючі адреси.

- Додайте закладки для перевірених сайтів.

Тиждень 3: посильте процеси

- Встановіть правило «подвійного підтвердження для великих переказів»: адреса, мережа, сума.

- Для нових протоколів завжди дійте за схемою «тест малим — перевірка — масштабування».

- Встановіть сповіщення для ключових активів і цін ліквідації.

Тиждень 4: проведіть тренування

- Відпрацюйте відновлення гаманця.

- Відтворіть сценарій фішингової атаки.

- Перегляньте й оновіть особисту SOP.

Безпека — це не разове налаштування, а система звичок, яку слід постійно повторювати.

Критичні 60 хв після інциденту: екстрена SOP

Якщо підозрюєте, що підписали підозрілу транзакцію, дійте негайно за цим алгоритмом:

- Ізолюйте: від’єднайтеся від підозрілих сайтів; припиніть усі підписи.

- Переведіть: негайно переведіть неушкоджені активи на нову адресу.

- Відкличте: відразу відкличте схвалення для ризикованих контрактів.

- Зафіксуйте: збережіть хеш транзакції, час, адресу й скріншоти.

- Проаналізуйте: визначте, чи це був фішинговий лінк, шкідливе розширення або соціальна інженерія.

Більшість втрат посилюється не першим підписом, а серією панічних дій.

Підсумок: зробіть безпеку частиною Вашого довгострокового доходу

В епоху ШІ безпека ончейн-активів — це навичка виживання для кожного, а не лише для технічних експертів. Вам потрібні не «інсайдерські поради», а менше помилок, чіткіші межі дозволів і дисципліна виконання.

Дотримуйтеся принципу:

Спочатку захистіть капітал, потім шукайте зростання; спочатку процес — потім дохід.

Коли Ви впроваджуєте управління приватними ключами, контроль схвалень, перевірку протоколів і план реагування на надзвичайні ситуації, волатильність ончейн-середовища стає не лише джерелом ризику — вона може стати Вашою довгостроковою перевагою.

Пов’язані статті

Morpho та Aave: технічне порівняння механізмів і структур DeFi-протоколів кредитування

Falcon Finance проти Ethena: ґрунтовне порівняння ландшафту синтетичних стейблкоїнів

Plasma (XPL) vs традиційних платіжних систем: переосмислення моделей розрахунків і ліквідності стейблкоїнів для транскордонних операцій

Токеноміка Falcon Finance: пояснення механізму захоплення вартості FF

Аналіз токеноміки Morpho: застосування MORPHO, розподіл токена та його вартість