GoPlus 緊急警報:Adobe 疑遭駭客攻擊,1300 萬用戶資料外洩

安全平台 GoPlus 於 4 月 3 日發布緊急警報:Adobe 疑似遭受針對性攻擊,約 1,300 萬筆用戶資料面臨外洩風險。事件由《國際網路文摘》(International Cyber Digest)揭露,一名被識別為「浣熊先生」(Mr. Raccoon)的威脅行為者聲稱已滲透 Adobe 系統。

供應鏈攻擊路徑:從印度外包商到 Adobe 核心系統

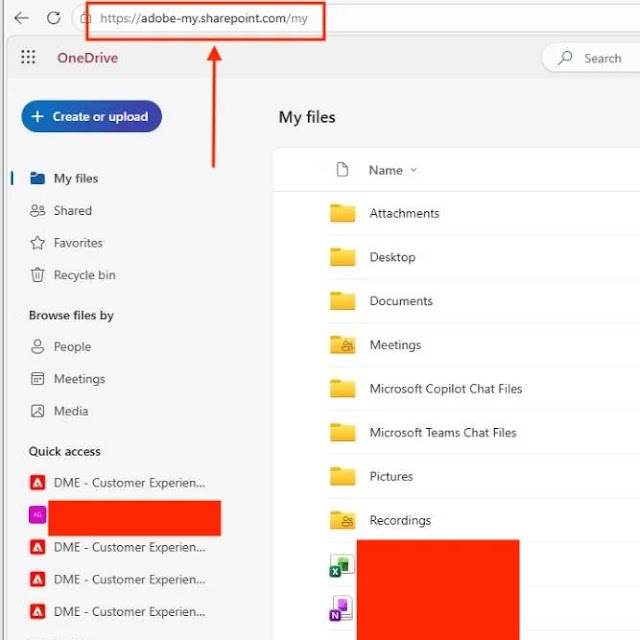

此次攻擊的入口點並非 Adobe 的直接基礎設施,而是其委託的一家印度業務流程外包(BPO)公司,是一個典型的供應鏈攻擊場景。攻擊者透過惡意電子郵件,在 BPO 公司某名員工的電腦上部署了遠端存取木馬(RAT),取得初步立足點後,再透過魚叉式釣魚攻擊鎖定受害員工的上級主管,進一步擴展了網絡控制範圍。

所部署的 RAT 不僅可以訪問目標電腦的文件,還可以啟動設備的網路攝影機,並攔截通過 WhatsApp 傳輸的私人通訊,提供了遠超普通辦公設備入侵的深層訪問能力。這一路徑揭示了企業在外包核心業務流程時,第三方供應商安全管控的系統性盲點。

洩漏資料的高危性:支援工單到 HackerOne 零日漏洞全面曝光

此次疑似洩漏的資料集在性質上格外敏感,涵蓋多種高價值資訊:

1,300 萬張支援工單:包含客戶姓名、電子郵件、帳戶詳情和技術問題描述,是精準網路釣魚和身份盜竊的理想素材

15,000 條員工記錄:企業內部人員資訊,可能被用於更深層的社會工程學攻擊

全部 HackerOne 漏洞賞金提交記錄:最具破壞性的部分——包含安全研究人員報告的未公開安全漏洞,在補丁發布前,這些零日漏洞資訊一旦流入惡意攻擊者手中,將為後續攻擊提供現成路徑

各類內部文件:具體範圍待進一步確認

GoPlus 的用戶安全建議:立即採取的防護措施

針對此次事件,GoPlus 建議受 Adobe 服務影響的用戶立即採取以下步驟:一是開啟雙重認證(2FA),確保即使密碼洩漏也不會直接導致帳戶被接管;二是修改 Adobe 相關帳戶密碼,確保不在多個平台復用;三是對任何自稱「Adobe 官方客服」的電話或郵件保持高度警惕,洩漏的支援工單資訊可能被用於精準社工詐騙。

GoPlus 同時提醒用戶牢記防釣「四不」原則:不點陌生連結、不裝來歷不明軟體、不簽署不明交易、不向未驗證地址轉帳。

常見問題

Adobe 官方是否已確認此次資料外洩?

截至目前,Adobe 尚未發布任何官方聲明確認或否認此事件。現有資訊主要來自攻擊者本人聲明和《國際網路文摘》的報告,尚待 Adobe 官方回應或獨立第三方驗證。用戶應在資訊明確之前採取預防性措施。

HackerOne 漏洞賞金提交記錄外洩為何特別危險?

HackerOne 提交記錄包含安全研究人員在漏洞賞金計劃中報告的未公開安全漏洞,在 Adobe 完成修復並發布補丁之前屬於「零日漏洞」性質。若落入惡意攻擊者手中,可能被立即用於針對 Adobe 產品的新型攻擊,使數百萬使用 Adobe 軟件的個人和企業用戶陷入直接風險。

供應鏈攻擊如何繞過企業自身的安全措施?

供應鏈攻擊通過滲透目標企業的外包商,繞過了企業本身的安全邊界。即使 Adobe 自身的安全措施嚴格,其委託的第三方 BPO 公司若安全標準不達標,依然會成為攻擊者的突破口。安全專家建議對所有具有數據訪問權限的第三方供應商進行定期審計,並嚴格限制批量資料導出功能的使用權限。