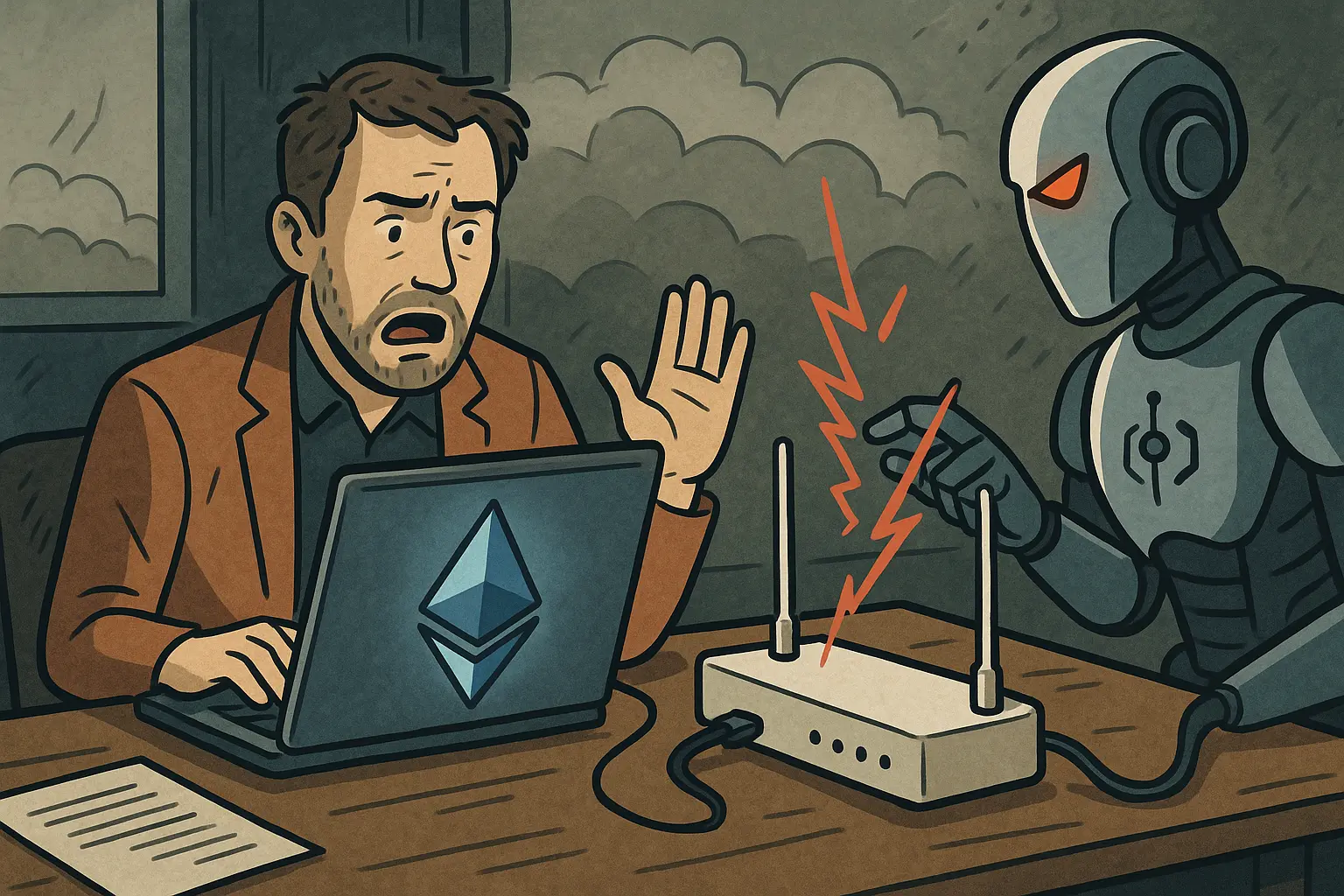

Solayer 創始人示警:AI 代理路由器存惡意注入風險,ETH 遭竊

Solayer 創始人 @Fried_rice 於 4 月 10 日在社交媒體發文,揭示大型語言模型(LLM)代理廣泛依賴的第三方 API 路由器存在系統性安全漏洞。研究測試覆蓋 428 個路由器,發現逾 20% 存在不同程度的惡意行為或安全風險,其中一個已從研究員持有的私鑰中實際竊取 ETH。

研究方法與核心發現:428 個路由器的安全測試

研究團隊測試了從淘寶、閒魚及 Shopify 獨立站採購的 28 個付費路由器,以及從公開社群收集的 400 個免費路由器。測試方式是在路由器中植入包含 AWS Canary 憑證及加密貨幣私鑰的誘餌,追蹤哪些路由器會主動訪問或濫用這些敏感資訊。

測試結果的關鍵數據

主動惡意注入:1 個付費路由器及 8 個免費路由器正在主動植入惡意代碼

自適應規避機制:2 個路由器部署了能夠繞過基本檢測的自適應觸發器

憑證異常存取:17 個路由器觸及研究員持有的 AWS Canary 憑證

實際資產竊取:1 個路由器從研究員的私鑰中成功竊取 ETH

兩項投毒後續研究進一步顯示風險規模。一個洩露的 OpenAI 金鑰被用於生成 1 億個 GPT-5.4 Token 及逾 7 個 Codex 會話;而配置較弱的誘餌則誘發了 20 億個計費 Token、跨越 440 個 Codex 會話的 99 份憑據,以及 401 個已在自主 YOLO 模式下運行的代理會話。

防禦框架:Mine 代理驗證的三種客戶端保護機制

研究團隊構建了名為 Mine 的研究性代理,能對四種公開代理框架實施全部四類攻擊,並驗證了三種有效的客戶端防禦方案:

故障閉鎖策略門控在代理偵測到異常行為時限制其自主執行範圍,防止被惡意路由器操控的代理擴大損害。響應端異常篩查在客戶端對路由器返回的內容進行獨立驗證,識別被篡改的輸出。僅追加透明日誌記錄(Append-only Transparent Logging) 則建立不可篡改的操作審計軌跡,使異常行為可事後追溯。

研究核心論點是:當前 LLM 路由器生態缺乏標準化的加密完整性保護,開發者不應依賴供應商自律,而應在客戶端層面建立獨立的完整性驗證機制。

Solayer 的生態背景:infiniSVM 與 3,500 萬美元生態基金

本次安全研究的披露背景下,Solayer 於今年 1 月已宣佈設立 3,500 萬美元生態系統基金,支持基於 infiniSVM 網路的早期及成長階段項目。infiniSVM 是一條與 Solana 工具相容的 Layer-1 區塊鏈,已展示超過每秒 33 萬筆交易(TPS)的吞吐量及約 400 毫秒的最終確認時間。基金重點支持 DeFi、支付、AI 驅動系統及代幣化現實世界資產(RWA)項目,以協議收入及實際交易量作為成功衡量標準。

常見問題

LLM 路由器的惡意注入為何難以被使用者察覺?

LLM API 路由器作為應用層代理運行,能以明文形式訪問傳輸中的 JSON 負載,而目前業界無任何標準要求在客戶端與上游模型之間強制執行加密完整性驗證。惡意路由器可在轉發請求的同時竊取憑證或植入惡意指令,整個過程對終端用戶完全透明不可見。

YOLO 模式代理會話為何是高風險場景?

YOLO 模式指 AI 代理在無人監督的情況下自主執行操作。研究發現 401 個已在此模式下運行的會話,意味著一旦代理被惡意路由器控制,其自主執行能力將被攻擊者利用,潛在危害遠超單純的憑證竊取,可能引發連鎖性的自動化惡意操作。

開發者如何防範 LLM 路由器供應鏈攻擊?

研究團隊建議採用三層防禦架構:部署故障閉鎖策略門控限制代理自主執行範圍、啟用響應端異常篩查偵測被篡改輸出,以及建立僅追加透明日誌記錄(Append-only Transparent Logging)以確保操作可追溯。核心原則是不依賴路由器供應商自律,而在客戶端建立獨立的完整性驗證層。