البلوكشين ليس محور التركيز—بل نظام الحسابات هو العنصر الرئيسي

تحليل نظام الحسابات والمفاتيح السرية في Web3، مع توضيح الدور الفعلي للمحافظ، وكيفية تحكم المستخدمين بشكل مباشر في الأصول على السلسلة والصلاحيات عبر آليات التوقيع.

I. كثير من الأشخاص يسيئون فهم Web3

عندما يتعرف الأشخاص لأول مرة على Web3، غالبًا ما يركزون على "تقنية البلوكشين"، مثل:

- كيفية عمل البلوكشين

- ما هو آلية الإجماع

- كيفية عمل التعدين

هذه المواضيع مهمة، لكنها ليست المفتاح لفهم Web3 بالنسبة لمعظم المستخدمين. ما يحدد فعليًا طريقة عمل Web3 هو أمر أكثر جوهرية: نظام الحسابات.

بمعنى آخر، في عالم Web3، الأسئلة الأهم ليست حول "ما هي السلسلة"، بل حول:

- من يسيطر على الأصول

- كيفية التحكم في الأصول

- كيفية التحقق من الصلاحيات

فهم هذه النقطة هو المدخل الحقيقي إلى Web3.

II. حسابات Web2: الصلاحيات الممنوحة من المنصة

في عالم Web2، تعتمد جميع خدمات الإنترنت تقريبًا على نظام الحسابات. يجب على المستخدمين تسجيل حسابات، وتعيين كلمات مرور، ثم تسجيل الدخول إلى المنصات لاستخدام ميزاتها.

يتميز هذا النموذج بعدة خصائص واضحة:

- الحسابات تنشئها المنصة

- الصلاحيات تمنحها المنصة

- يتم تخزين البيانات على خوادم المنصة

عند تسجيل الدخول إلى منصة ما، فأنت ببساطة تثبت للمنصة: "أنا مستخدم هذا الحساب". إذا قبلتك المنصة، يمكنك مواصلة استخدام خدماتها؛ أما إذا رفضتك، تفقد الوصول.

لذا، جوهر نظام حسابات Web2 هو آلية مركزية للتحقق من الهوية، حيث تتحكم المنصة في وضع القواعد وتنفيذها.

III. التحول في Web3: الحسابات لم تعد تحت سيطرة المنصات

في Web3، تغير مفهوم الحسابات بشكل جذري.

على شبكات البلوكشين، لكل مستخدم عنوان خاص. قد يبدو هذا العنوان كسلسلة من الأحرف العشوائية، لكنه يمثل طريقة جديدة لإثبات الهوية.

على عكس Web2، لعناوين Web3 الخصائص التالية:

- لا حاجة للتسجيل

- غير مرتبطة بأي منصة

- يتم إنشاؤها بخوارزميات التشفير

والأهم، أن وراء كل عنوان مفتاح سري—وهو جوهر النظام بأكمله.

ببساطة:

- العنوان: هوية عامة

- المفتاح السري: التحكم الحقيقي

من يملك المفتاح السري يتحكم في الأصول المرتبطة بذلك العنوان.

IV. ما الذي يعنيه المفتاح السري بالضبط؟

تكمن أهمية المفاتيح السرية في عدة أمور:

- إمكانية توقيع المعاملات

- إمكانية نقل الأصول

- إمكانية تفويض العمليات على العقود

عند تنفيذ أي إجراء في Web3—مثل تحويل الأموال أو التداول أو المشاركة في التمويل اللامركزي (DeFi)—يعتمد كل ذلك على استخدام المفتاح السري لتوقيع العملية.

شبكة البلوكشين لا تهتم بهويتك؛ بل تتحقق فقط من صحة توقيع العملية بالمفتاح السري الصحيح. إذا تم التحقق بنجاح، تُنفّذ المعاملة.

لذا، من منظور تصميم النظام، لا يوجد في Web3 مفهوم "تسجيل الدخول للحساب"، بل هناك فقط:

- توقيع

- تحقق

- تنفيذ

لهذا السبب يُطلق على Web3 غالبًا "نظام عديم الثقة".

V. جوهر المحافظ: أكثر من مجرد تخزين للأصول—هي أدوات توقيع

نظرًا لأن المفاتيح السرية هي جوهر Web3، غالبًا ما يُساء فهم دور المحافظ.

يعتقد الكثير من المستخدمين أن المحافظ "أماكن لتخزين العملات"، وهذا ليس خاطئًا تمامًا من حيث الاستخدام. على سبيل المثال، تُستخدم محافظ الأجهزة (المحافظ الباردة) غالبًا لتخزين الأصول على المدى الطويل، لذا تبدو وكأنها "حسابات بنكية".

لكن تقنيًا، الأصول لا تُخزن في المحافظ—بل تُسجل دائمًا على البلوكشين. ما تتحكم به المحافظ هو صلاحية الوصول وإدارة العمليات على هذه الأصول.

بمعنى آخر، الوظائف الأساسية للمحفظة هي:

- إدارة المفاتيح السرية

- بدء وتوقيع المعاملات

- أن تكون بوابة المستخدم للتفاعل مع البلوكشين

لذا، بدلاً من وصف المحافظ بأنها "أدوات تخزين"، من الأدق تسميتها أدوات للتحكم في الأصول وإدارة الهوية والصلاحيات.

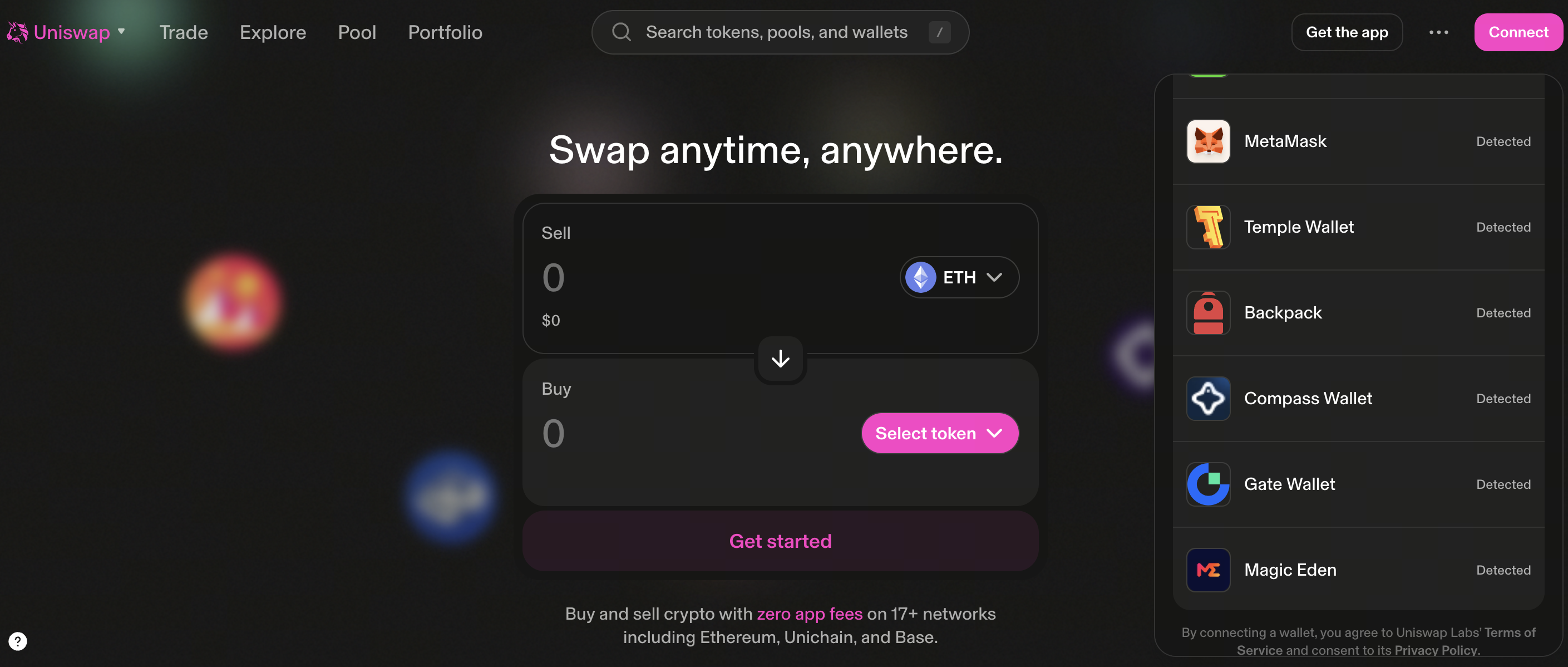

من المحافظ الشائعة حاليًا في Web3: MetaMask وGate Wallet.

توفر هذه المحافظ عادةً عدة وظائف أساسية:

- توليد وإدارة المفاتيح السرية

- الاتصال بتطبيقات البلوكشين

- توقيع طلبات المعاملات

- عرض حالة الأصول على السلسلة

مصدر الصورة: الموقع الرسمي Uniswap

عند الدخول إلى تطبيق DeFi أو NFT، غالبًا ما يظهر زر: ربط المحفظة. هذه الخطوة ليست "تسجيل دخول" تقليدي—بل تتيح للتطبيق قراءة عنوانك وطلب التفويض بالتوقيع.

VI. المنطق الحقيقي لـ Web3 من خلال تغيّر نظام الحسابات

من منظور أشمل، يمكن تلخيص الفرق بين Web3 وWeb2 بأنه تغير في نظام الحسابات.

في Web2:

- المنصات تملك أنظمة الحسابات

- المستخدمون يعتمدون على المنصات

- الصلاحيات توزعها المنصات

في Web3:

- المستخدمون يملكون المفاتيح السرية

- المستخدمون يتحكمون مباشرة بأصولهم

- التطبيقات يمكنها فقط طلب التفويض

هذا التحول يؤدي إلى نتيجة مهمة: التطبيقات لم تعد تملك المستخدمين، بل تتنافس عليهم.

لهذا تظهر بروتوكولات وتطبيقات جديدة عديدة في منظومة Web3—حيث يمكن للمستخدمين الانتقال بحرية دون الحاجة لإعادة بناء هويتهم.

يطلق الكثيرون على هذا النموذج: الإنترنت الذي يملك فيه المستخدمون هويتهم.

VII. تحديات جديدة: إدارة المفاتيح السرية ليست سهلة

رغم أن أنظمة المفاتيح السرية تمنح المستخدمين تحكمًا حقيقيًا، إلا أنها تفرض تحديات جديدة أيضًا.

بالنسبة للمستخدمين العاديين، إدارة المفاتيح السرية أمر بالغ الأهمية. أي خطأ قد يؤدي إلى فقدان الأصول بشكل دائم.

تشمل المخاطر الشائعة:

- تسرب العبارة الأولية (Mnemonic phrase)

- التوقيع على مواقع تصيد احتيالي

- تفويض عقود خبيثة

- تخزين المفاتيح السرية بشكل غير آمن

لهذا السبب، تبقى مسألة الأمان من أكبر اهتمامات المستخدمين في Web3.

ومع توسع السوق، تزداد هذه القضايا تعقيدًا، مما يصعّب على المستخدمين العاديين تقييم المخاطر بأنفسهم.

VIII. الذكاء الاصطناعي يبدأ بتغيير ذلك

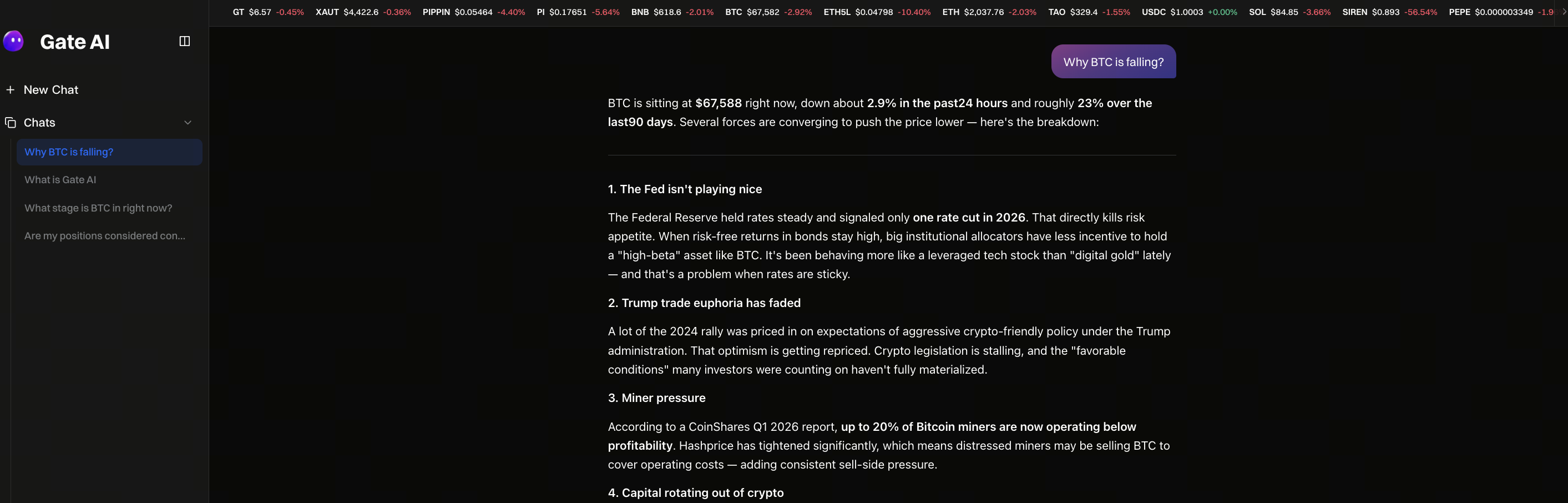

مصدر الصورة: صفحة GateAI

مع تطور أدوات الذكاء الاصطناعي، أصبح نظام حسابات Web3 أسهل للفهم والإدارة.

يلعب الذكاء الاصطناعي هنا عدة أدوار رئيسية:

- المساعدة في تحديد المعاملات الخطرة

- تحليل سلوك العناوين

- شرح العمليات المعقدة للعقود

- تقديم تنبيهات أمنية

على سبيل المثال، يمكن لبعض أدوات الذكاء الاصطناعي تحليل سجل معاملات العنوان واكتشاف المخاطر غير الطبيعية. ويمكن لأنظمة أخرى تنبيه المستخدمين للمشكلات المحتملة قبل توقيع المعاملة.

تهدف مجموعة أدوات Gate for AI من Gate إلى دمج الذكاء الاصطناعي مع التداول، وتحليل البيانات، وسيناريوهات استخدام المحفظة—لمساعدة المستخدمين في الحصول على معلومات أكثر قبل اتخاذ القرار.

على المدى الطويل، قد يصبح هذا النموذج اتجاهًا مهمًا لتطور Web3: المستخدمون يملكون المفاتيح السرية، بينما يساعدهم الذكاء الاصطناعي في فهم المخاطر.

IX. الدلالة الحقيقية وراء أنظمة الحسابات

فهم نظام حسابات Web3 يعني فهم تحول أكبر بكثير.

كان الإنترنت في السابق يدور حول سيطرة المنصات على المستخدمين؛ أما الآن، فيسعى Web3 لبناء علاقة جديدة:

- المستخدمون يملكون الأصول

- المستخدمون يملكون الهويات

- المستخدمون يملكون حقوق الوصول للبيانات

لم تعد التطبيقات مراكز تحكم—بل أصبحت مقدمي خدمات.

وهذا ليس مجرد تطوير تقني بسيط؛ بل هو إعادة تصميم لبنية الإنترنت.

لذا عندما نتحدث عن Web3، فنحن لا نتحدث فقط عن البلوكشين—بل عن تغيرات في هيكل القوة على الإنترنت.