مخاوف أمنية من Clawdbot: تحذير من SlowMist بشأن API، مخاطر تسريب الرسائل الخاصة، Brave يقترح 7 طرق لتقليل المخاطر

爆紅 AI المساعد Clawdbot يتعرض لتحذير من SlowMist بوجود ثغرات خطيرة، قد تؤدي إلى تسرب مفاتيح API والمحادثات الخاصة. ينصح الخبراء باستخدام وضع الصندوق الرملي، والأجهزة المخصصة، وقناة SSH للعزل، لمنع مخاطر البيانات والأصول الناتجة عن أدوات الوكيل الذاتي.

بعد شهرة Clawdbot، تحذير من SlowMist حول مخاطر الأمن السيبراني

انتشرت أداة المساعد الذكي المفتوحة المصدر Clawdbot على منصة X (تويتر سابقًا) مؤخرًا، وأثارت ضجة في عالم التكنولوجيا، لكن المخاطر الأمنية المحتملة أصبحت محل اهتمام.

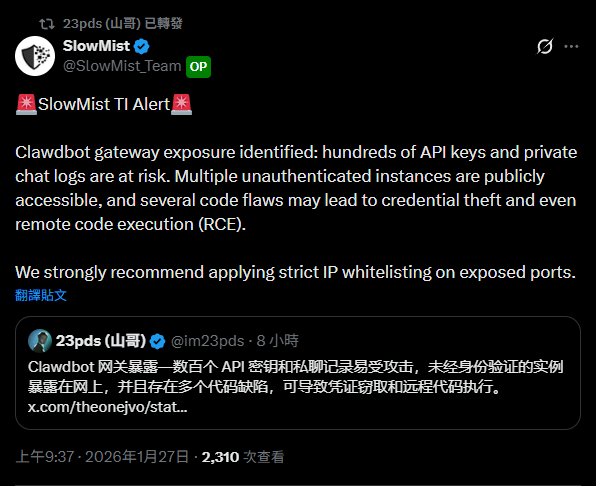

شركة أمن البلوكتشين SlowMist نشرت اليوم (27/1) بيانًا حذر فيه من وجود خطر كبير في بوابة Clawdbot، حيث تم اكتشاف مئات الأمثلة غير المصادق عليها على الإنترنت.

ذكر SlowMist أن ثغرة بوابة Clawdbot قد تؤدي إلى تسريب كميات كبيرة من المعلومات الحساسة، بما في ذلك مفاتيح API الخاصة بـ Anthropic، ورموز بوت Telegram، وشهادات OAuth الخاصة بـ Slack، وسجلات محادثات المستخدمين الخاصة التي استمرت لعدة أشهر.

مصدر الصورة: SlowMistClawdbot بعد شهرة، تحذير من SlowMist حول مخاطر الأمن السيبراني

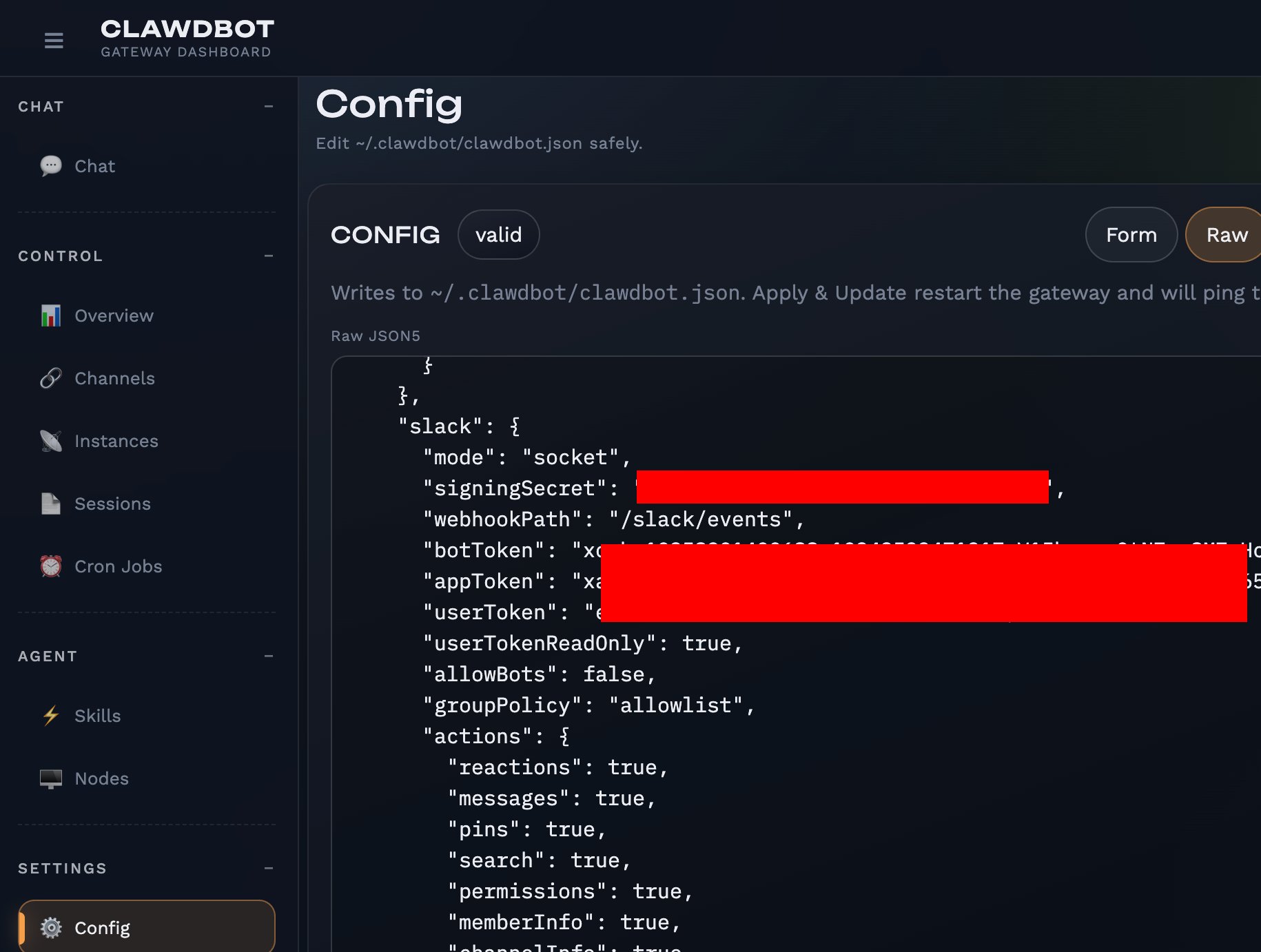

أوضح الباحث الأمني والهاكر Jamieson O’Reilly بمزيد من التفصيل أن السبب الرئيسي وراء خطر التسريب هو خطأ في التكوين، عندما يقوم المستخدمون بنشر Clawdbot خلف خادم عكس proxy مثل Nginx أو Caddy، وإذا لم يتم إعداد خيار الثقة بالوكيل بشكل صحيح، فإن النظام يخطئ ويعتبر جميع الاتصالات الخارجية طلبات من الجهاز المحلي (localhost)، مما يتجاوز عملية التحقق تلقائيًا.

بعد ذلك، يمكن للهاكر استغلال هذه الثغرة، والحصول على السيطرة الكاملة دون الحاجة لكلمة مرور، وحتى تنفيذ أكواد عشوائية على الحاويات التي تعمل بصلاحيات root، وإذا كانت على جهازك الذي يحتوي على مفاتيح العملات المشفرة، أو شهادات مالية، فقد تتعرض الأصول للاختراق أو تسرب البيانات.

مصدر الصورة: Jamieson O’ReillyJamieson O’Reilly يوضح أن تكوين Clawdbot غير الصحيح يمكن أن يسمح للهاكرز بالحصول على مفاتيح API وغيرها من المعلومات

Brave تقدم 7 نصائح لتقليل مخاطر أمن Clawdbot

ردًا على المخاوف الأمنية المرتبطة بـ Clawdbot، نشرت شركة Brave الرسمية مقالًا يقترح فيه على المستخدمين اتخاذ الإجراءات التالية للحد من المخاطر، مع التنويه أن تقليل المخاطر لا يعني القضاء عليها تمامًا:

- الخطوة الأولى: استخدم جهازًا مخصصًا للتشغيل. لا تشغل Clawdbot على جهازك الرئيسي الذي يخزن معلومات مهمة، ويفضل استخدام حاسوب قديم أو خادم افتراضي خاص (VPS) للعزل.

- الخطوة الثانية: استخدم حسابًا مخصصًا. امنح Clawdbot حق الوصول فقط إلى البريد الإلكتروني المؤقت أو رقم الهاتف المؤقت، لتجنب اختراق الحساب الرئيسي.

- الخطوة الثالثة: إعداد آلية تفويض. اجعل الروبوت يطلب تأكيد المستخدم قبل تنفيذ العمليات عالية الخطورة، لمنع حذف الملفات بسبب أوامر خاطئة.

- الخطوة الرابعة: تفعيل وضع الصندوق الرملي. شغل Clawdbot داخل حاوية معزولة، لتقييد الضرر الناتج عن الروابط أو التعليمات الخبيثة التي قد تُحقن في الجهاز.

- الخطوة الخامسة: استخدم قناة SSH. لا ت expose البوابة مباشرة على الإنترنت، بل تواصل مع Clawdbot عبر قناة SSH مشفرة.

- الخطوة السادسة: تجنب الانضمام للمجموعات. انضمام الروبوت إلى مجموعات الدردشة يزيد بشكل كبير من خطر الاختراق، ويفضل استخدامه في محادثة فردية فقط.

- الخطوة السابعة: التدقيق المنتظم. نفذ فحوصات أمنية منتظمة باستخدام أدوات التدقيق المدمجة في Clawdbot، لفحص الثغرات وتحديثها فورًا.

نصائح Clawdbot التي شاركتها Brave تتشابه مع النصائح الأمنية التي شاركها مطورون مستقلون في مقالات سابقة.

- ما هو Clawdbot؟ دليل تثبيت بسيط في 5 خطوات: إرشادات أمنية مهمة قبل الاستخدام

خطر Clawdbot كبير، حتى أن مؤسس استثمار Microsoft Venture يحذر

كتب Rahul Sood، مؤسس استثمار Microsoft وCEO شركة Irreverent Labs، محذرًا من أن على الرغم من قوة Clawdbot، وقدرته على التحكم في المتصفح وقراءة وكتابة الملفات وإدارة برامج التواصل، فإن هذا التصميم “ذو الصلاحيات الكاملة” هو مصدر الخطر.

مصدر الصورة: Rahul Sood، مؤسس استثمار Microsoft، يحذر من مخاطر أمن Clawdbot

وأكد أن Clawdbot ليس مجرد روبوت دردشة، بل هو وكيل مستقل يمتلك صلاحيات وصول كاملة للنظام، ويمكنه تنفيذ أوامر عشوائية على جهاز المستخدم.

وأشار Rahul Sood بشكل خاص إلى خطورة “حقن التعليمات”، موضحًا أن إذا قرأ النموذج ملفًا يحتوي على أوامر خبيثة مخفية (مثل نص مخفي في PDF يطلب نسخ مفتاح SSH)، فقد يعجز النموذج عن التمييز بين المحتوى والأوامر، ويقوم بتنفيذ أوامر المهاجم دون وعي.

وأضاف أن مطوري Clawdbot لم يضعوا حواجز أمان عمدًا لتلبية احتياجات المستخدمين المتقدمين، مما يعني أن المستخدم يتحمل المسؤولية كاملة عن النتائج.

ودعا Sood المستخدمين إلى عدم تشغيل هذا النوع من الوكلاء على أجهزة تحتوي على بيانات بنكية أو سجلات طبية، وإذا لزم الأمر، يجب عزلها عبر جهاز مخصص وقناة SSH، وعدم التهاون في المخاطر الكبيرة وراء أدوات الذكاء الاصطناعي.

لمزيد من المعلومات حول مخاطر أدوات الوكيل الذكي، يرجى الاطلاع على:

ثغرة أمنية في أداة AI الوكيل في Notion 3.0! يمكن لملف PDF سرقة البيانات، ورد رسمي عاجل على الجدل

ظواهر الذكاء الاصطناعي تتكرر بشكل متزايد! أكثر من 80% من النشر يعاني من ثغرات أمنية، كيف تضمن Alibaba Cloud حماية الذكاء الاصطناعي للذكاء الاصطناعي؟