Jahresbericht 2025 zur Web3-Sicherheit: Lieferkettenangriffe stellen die größte Bedrohung dar

Vorwort

Dieser Forschungsbericht wurde von der Blockchain-Sicherheitsallianz initiiert und gemeinsam von den Mitgliedern Beosin und Footprint Analytics erstellt. Ziel ist es, die globale Sicherheitslage im Bereich Blockchain im Jahr 2025 umfassend zu untersuchen. Durch Analyse und Bewertung des aktuellen Stands der globalen Blockchain-Sicherheit wird der Bericht die gegenwärtigen Sicherheitsherausforderungen und Bedrohungen aufzeigen sowie Lösungen und Best Practices anbieten. Blockchain-Sicherheit und Regulierung sind entscheidende Fragen für die Entwicklung der Web3-Ära. Durch vertiefte Forschung und Diskussionen in diesem Bericht können wir diese Herausforderungen besser verstehen und bewältigen, um die Sicherheit und nachhaltige Entwicklung der Blockchain-Technologie voranzutreiben.

1. Übersicht zur Web3-Blockchain-Sicherheitslage 2025

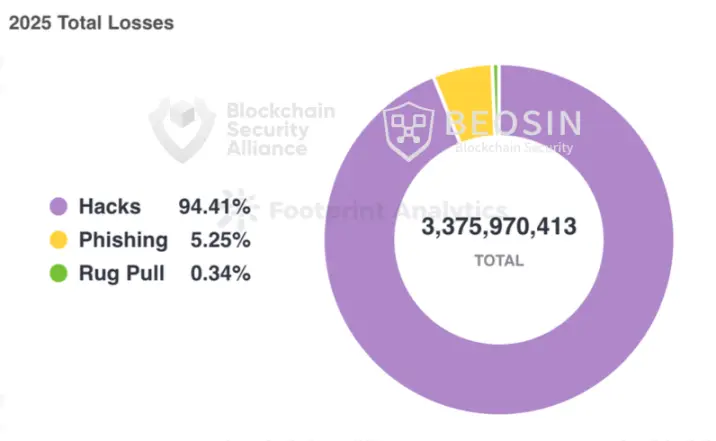

Laut Alert-Plattform, die vom Blockchain-Sicherheits- und Compliance-Technologieunternehmen Beosin überwacht wird, belaufen sich die Gesamtschäden im Web3-Bereich im Jahr 2025 durch Hackerangriffe, Phishing-Betrug und Rug Pulls der Projektanbieter auf 3,375 Milliarden US-Dollar. Insgesamt gab es 313 bedeutende Sicherheitsvorfälle, darunter 191 Hackerangriffe mit einem Gesamtverlust von etwa 3,187 Milliarden US-Dollar; Rug Pulls der Projektanbieter mit einem Verlust von ca. 11,5 Millionen US-Dollar; sowie 113 Phishing-Betrugsfälle mit einem Gesamtverlust von etwa 177 Millionen US-Dollar.

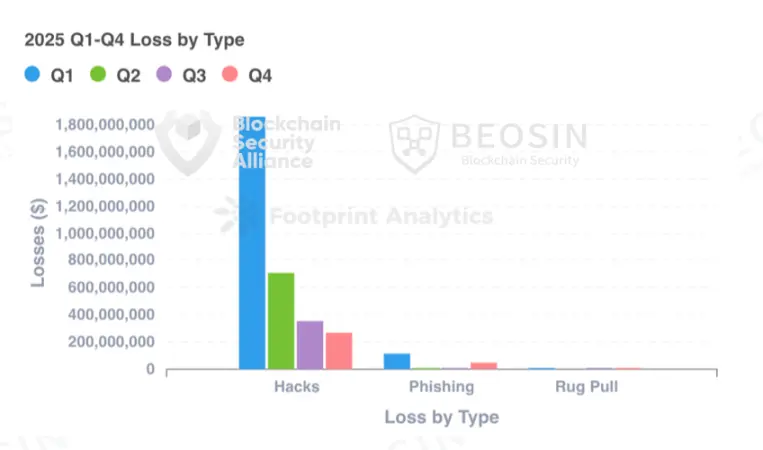

Im ersten Quartal 2025 waren die Verluste am schwerwiegendsten, wobei der Großteil auf Hackerangriffe bei Bybit entfiel. Die Verluste durch Hackerangriffe sind im Quartalsvergleich zwar rückläufig, stiegen jedoch im Vergleich zu 2024 um 77,85 %. Die Verluste durch Phishing-Betrug und Rug Pulls der Projektanbieter sind im Vergleich zu 2024 deutlich gesunken, wobei Phishing-Betrug um etwa 69,15 % und Rug Pulls um etwa 92,21 % zurückgingen.

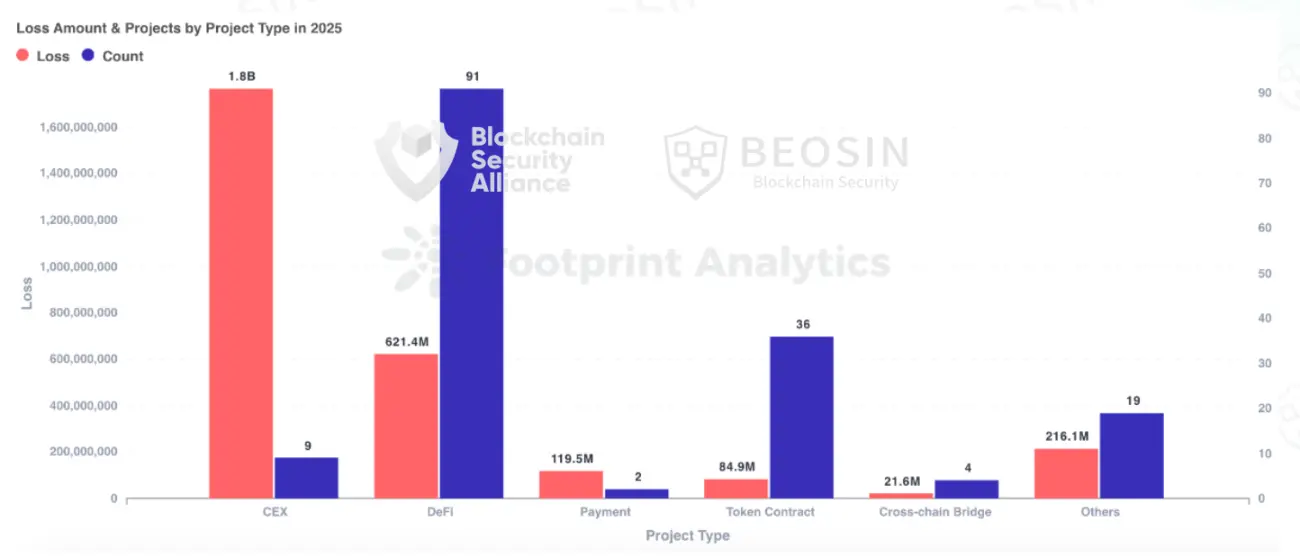

Im Jahr 2025 umfassen die angegriffenen Projekttypen DeFi, CEX, Public Chains, Cross-Chain-Bridges, NFTs, Meme-Coins, Trading-Plattformen, Wallets, Browser, Drittanbieter-Codepakete, Infrastruktur, MEV-Roboter und andere. DeFi bleibt die am häufigsten angegriffene Projektart mit 91 Angriffen, die einen Schaden von etwa 6,21 Milliarden US-Dollar verursachten. CEX ist die Projektart mit den höchsten Gesamtschäden, mit 9 Angriffen, die einen Verlust von ca. 1,765 Milliarden US-Dollar verursachten, was 52,30 % der Gesamtschäden ausmacht.

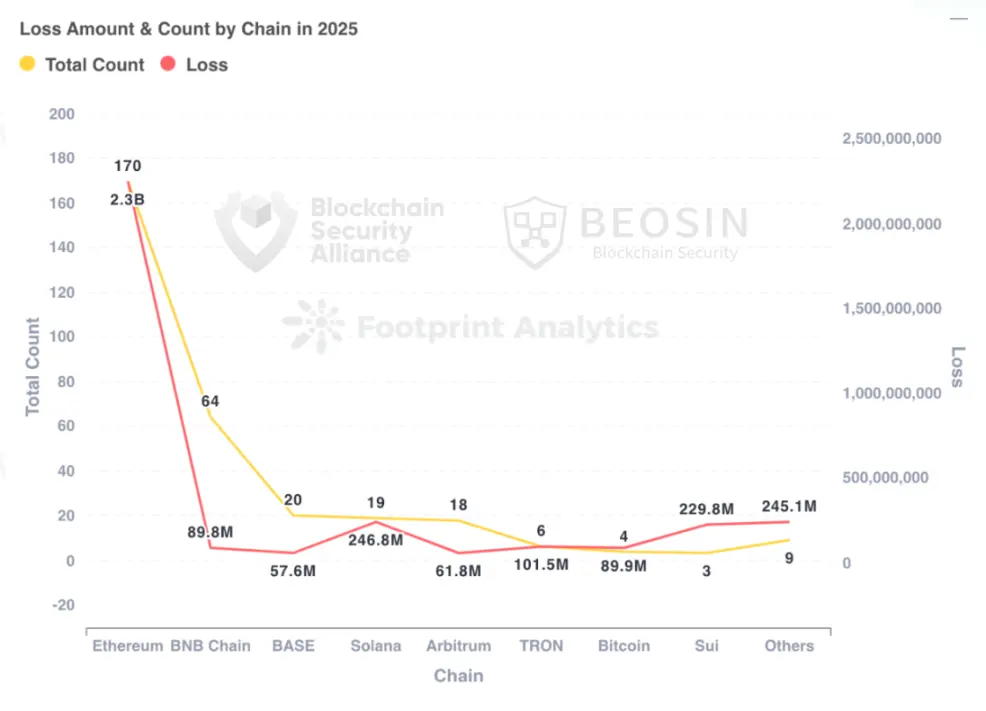

Ethereum bleibt auch 2025 die Public Chain mit den höchsten Verlusten, mit 170 Sicherheitsvorfällen auf Ethereum, die einen Schaden von etwa 2,254 Milliarden US-Dollar verursachten, was 66,79 % der Jahresgesamtverluste entspricht.

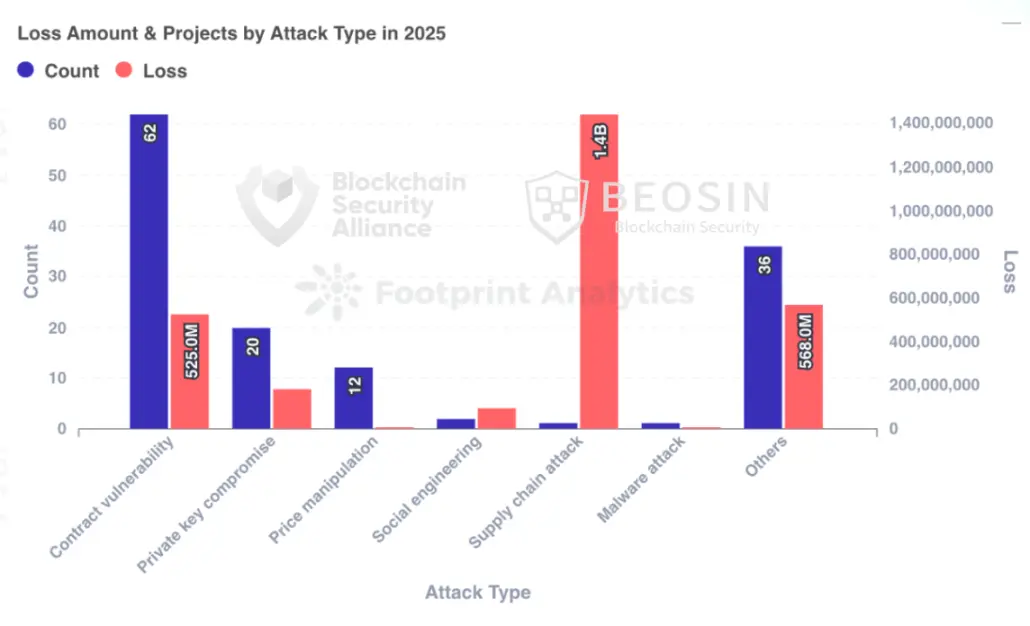

Betrachtet man die Angriffsmethoden, so verursachten die Vorfälle bei Bybit etwa 1,44 Milliarden US-Dollar Schaden durch Supply-Chain-Angriffe, was 42,67 % der Gesamtschäden ausmacht und die häufigste Angriffsmethode ist. Darüber hinaus ist die Ausnutzung von Smart-Contract-Schwachstellen die häufigste Angriffsmethode, bei 62 von 191 Angriffen, was 32,46 % entspricht.

2. Top 10 Sicherheitsvorfälle 2025

Im Jahr 2025 gab es drei Sicherheitsvorfälle mit Schäden über 100 Millionen US-Dollar: Bybit (1,44 Mrd. USD), Cetus Protocol (224 Mio. USD) und Balancer (116 Mio. USD). Es folgen Stream Finance (93 Mio. USD), der große Bitcoin-Wale (91 Mio. USD), Nobitex (90 Mio. USD), Phemex (70 Mio. USD), UPCX (70 Mio. USD), Ethereum-Nutzer (50 Mio. USD) und Infini (49,5 Mio. USD).

Im Unterschied zu den Vorjahren traten in den Top 10 Sicherheitsvorfällen 2025 zwei Fälle auf, bei denen Privatnutzer erhebliche Verluste erlitten haben, verursacht durch Social Engineering / Phishing-Angriffe. Obwohl solche Angriffe nicht die größten Schadenssummen verursachen, steigt ihre Häufigkeit jährlich und stellen eine bedeutende Bedrohung für Privatnutzer dar.

3. Angriffsarten bei den betroffenen Projekten

Zentralisierte Börsen sind die Projektart mit den höchsten Verlusten

Im Jahr 2025 sind zentralisierte Börsen die Projektart mit den höchsten Verlusten. Insgesamt gab es 9 Angriffe auf zentralisierte Börsen, die zusammen etwa 1,765 Milliarden US-Dollar Schaden verursachten, was 52,30 % der Gesamtschäden ausmacht. Die größte Verluste verzeichnete Bybit mit ca. 1,44 Milliarden USD. Weitere bedeutende Verluste gab es bei Nobitex (ca. 90 Mio. USD), Phemex (ca. 70 Mio. USD), BtcTurk (48 Mio. USD), CoinDCX (44,2 Mio. USD), SwissBorg (41,3 Mio. USD) und Upbit (36 Mio. USD).

DeFi bleibt die Projektart mit den häufigsten Angriffen, mit 91 Vorfällen, die einen Schaden von etwa 6,21 Milliarden US-Dollar verursachten, was den zweiten Platz bei den Schadenshöhen einnimmt. Bei Cetus Protocol wurden etwa 224 Mio. USD gestohlen, was 36,07 % der gestohlenen DeFi-Mittel ausmacht. Balancer verlor ca. 116 Mio. USD. Weitere größere DeFi-Projekte mit Verlusten sind Infini (ca. 4,95 Mio. USD), GMX (ca. 40 Mio. USD), Abracadabra Finance (ca. 13 Mio. USD), Cork Protocol (ca. 12 Mio. USD), Resupply (ca. 9,6 Mio. USD), zkLend (ca. 9,5 Mio. USD), Ionic (ca. 8,8 Mio. USD) und Alex Protocol (ca. 8,37 Mio. USD).

4. Verlustrückblick auf die Chains

Ethereum ist die Chain mit den höchsten Verlusten und den meisten Sicherheitsvorfällen

Wie in den Vorjahren bleibt Ethereum die Public Chain mit den höchsten Verlusten und den meisten Sicherheitsvorfällen. 170 Vorfälle auf Ethereum verursachten einen Schaden von etwa 2,254 Milliarden US-Dollar, was 66,79 % der Jahresgesamtverluste entspricht.

Die zweitmeisten Sicherheitsvorfälle verzeichnet die BNB Chain mit 64 Vorfällen, die zusammen ca. 8,983 Mio. USD Schaden verursachten. Die Anzahl der Angriffe auf der BNB Chain ist hoch, die Verluste sind im Vergleich zu 2024 deutlich gestiegen, mit einer Zunahme um 110,87 %. Die Chain Base verzeichnet 20 Sicherheitsvorfälle, gefolgt von Solana mit 19 Vorfällen.

5. Analyse der Angriffsmethoden

Ausnutzung von Smart-Contract-Schwachstellen ist die häufigste Angriffsmethode

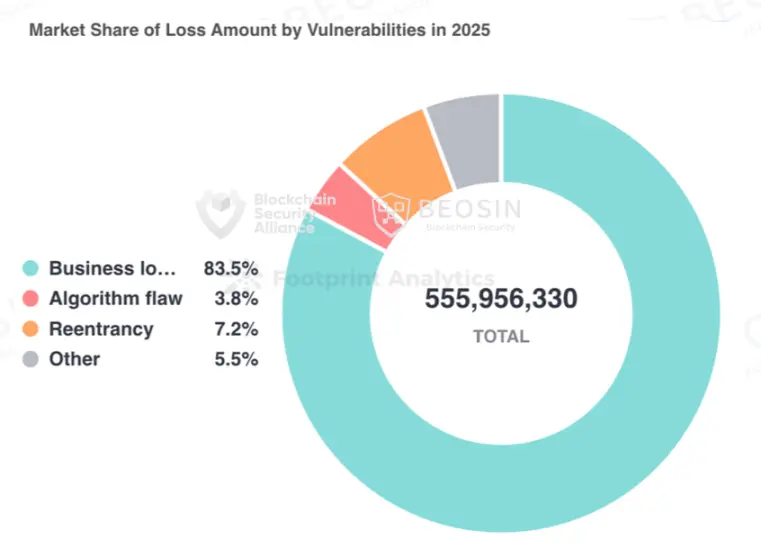

Bei 62 von 191 Angriffen, also 32,46 %, wurden Schwachstellen in Smart Contracts ausgenutzt, was zu einem Gesamtverlust von 556 Mio. USD führte. Dies ist die häufigste Angriffsmethode nach Supply-Chain-Angriffen bei Bybit.

Innerhalb der Schwachstellenanalyse ist die häufigste Schadensquelle die Geschäftslogik-Schwachstelle, mit einem Verlust von insgesamt 464 Mio. USD. Die drei häufigsten Schwachstellen sind: Geschäftslogik-Schwachstellen (53 Fälle), Zugriffskontroll-Schwachstellen (7 Fälle) und Algorithmus-Fehler (5 Fälle).

In diesem Jahr gab es insgesamt 20 Vorfälle mit Private-Key-Lecks, bei denen etwa 180 Mio. USD verloren gingen. Die Anzahl der Vorfälle und die Verluste sind im Vergleich zum Vorjahr deutlich zurückgegangen. Börsen, Projektteams und Nutzer haben ihre Schutzmaßnahmen für Private Keys verbessert.

6. Analyse typischer Sicherheitsvorfälle

6.1 Analyse des Sicherheitsvorfalls bei Cetus Protocol mit 224 Mio. USD Schaden

Ereignisübersicht

Am 22. Mai 2025 wurde die Sui-Ökosystem-DEX Cetus Protocol angegriffen. Die Schwachstelle lag in einem Fehler bei der Implementierung der Linksverschiebung in einer Open-Source-Bibliothek. Ein Beispiel für eine Angriffstransaktion (https://suivision.xyz/txblock/DVMG3B2kocLEnVMDuQzTYRgjwuuFSfciawPvXXheB3x?tab=Overview) ist wie folgt:

-

Aktivierung des Flash-Loans: Der Angreifer leiht sich 10 Mio. haSUI via Flash-Loan.

-

Erstellung einer Liquiditätsposition: Es wird eine neue Position mit Preisspanne [300000, 300200] eröffnet.

-

Hinzufügen von Liquidität: Mit nur 1 haSUI wird Liquidität hinzugefügt, was einen Wert von 10.365.647.984.364.446.732.462.244.378.333.008 ergibt.

-

Entfernen von Liquidität: Sofort werden mehrere Transaktionen durchgeführt, um die Liquiditätspools zu leeren.

-

Rückzahlung des Flash-Loans: Der Flash-Loan wird zurückgezahlt, wobei etwa 5,7 Mio. SUI als Gewinn verbleiben.

Schwachstellenanalyse

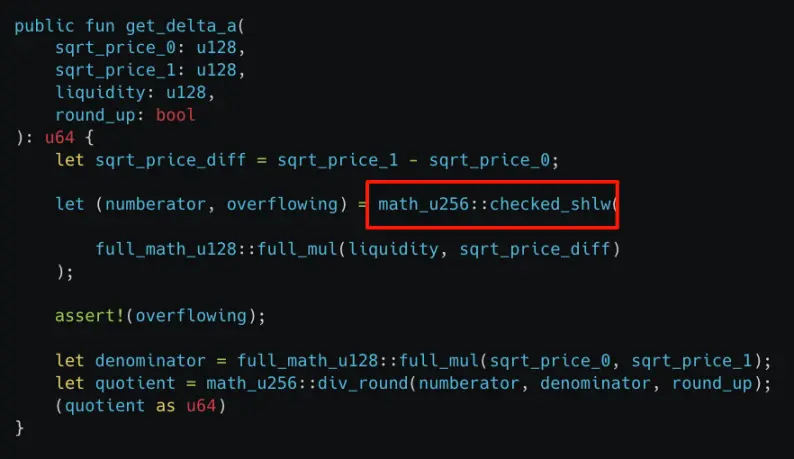

Der Angriff resultierte aus einem Fehler in der Funktion get_delta_a bei checked_shlw, der die Überprüfung auf Überlauf fehlschlagen ließ. Der Angreifer benötigt nur geringe Token-Mengen, um große Vermögenswerte im Liquiditätspool zu tauschen und so den Angriff durchzuführen.

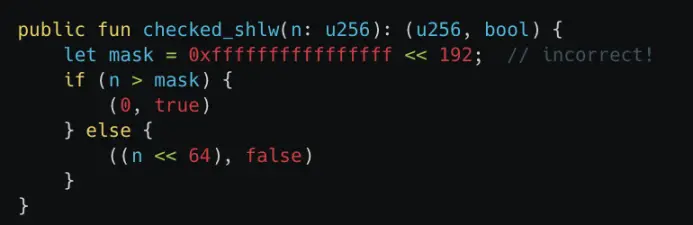

In der Abbildung unten wird checked_shlw verwendet, um zu prüfen, ob das Linksverschieben eines u256 um 64 Bits einen Überlauf verursacht. Eingaben kleiner als 0xffffffffffffffff << 192 umgehen die Überlaufprüfung, aber bei Verschiebung um 64 Bits kann der Wert den Maximalwert von u256 überschreiten (Überlauf), während checked_shlw weiterhin false ausgibt. Das führt dazu, dass die benötigte Token-Menge in nachfolgenden Berechnungen stark unterschätzt wird.

Außerdem ist in Move die Sicherheit bei Ganzzahloperationen darauf ausgelegt, Über- und Unterläufe zu verhindern, da diese zu unerwartetem Verhalten oder Sicherheitslücken führen können. Bei Addition und Multiplikation führt ein Überlauf zum Abbruch des Programms, bei Divisionen durch Null ebenfalls. Das Linksverschieben (<<) ist jedoch eine Ausnahme: Bei Überlauf wird das Programm nicht abgebrochen, was zu falschen Werten oder unvorhersehbarem Verhalten führen kann.

6.2 Sicherheitsanalyse bei Balancer mit 116 Mio. USD Schaden

Am 3. November 2025 wurde das Balancer v2-Protokoll angegriffen. Mehrere Projekte, inklusive Forks, verloren auf mehreren Chains insgesamt ca. 116 Mio. USD. Beispielhaft ist die Angriffstransaktion auf Ethereum: 0x6ed07db1a9fe5c0794d44cd36081d6a6df103fab868cdd75d581e3bd23bc9742

-

Der Angreifer startet den Angriff durch die Batch-Swap-Funktion, bei der er mit BPT große Mengen an Liquiditäts-Token aus dem Pool tauscht, wodurch die Reserve an Liquiditäts-Token im Pool stark sinkt.

-

Anschließend tauscht der Angreifer die Liquiditäts-Token (osETH/WETH).

-

Dann tauscht er die Liquiditäts-Token wieder in BPT und wiederholt diese Schritte in mehreren Pools.

-

Schließlich erfolgt die Abhebung, um Gewinne zu realisieren.

Schwachstellenanalyse

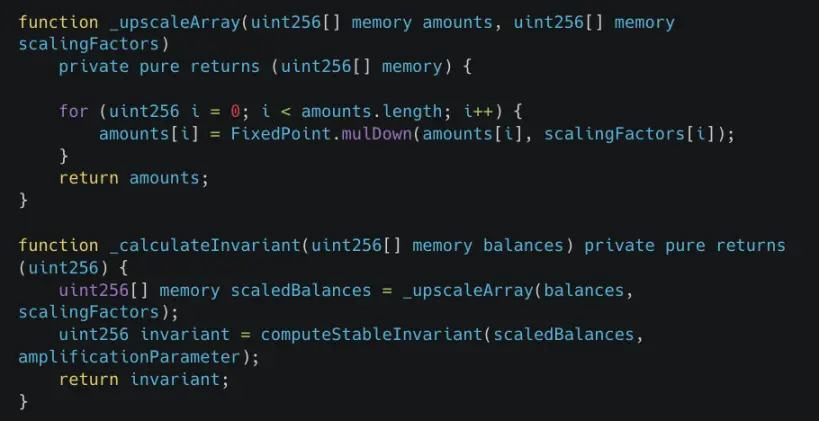

ComposableStablePools verwenden die Curve StableSwap-Invarianzformel, um die Preisstabilität zwischen ähnlichen Vermögenswerten zu wahren. Bei der Skalierung der Invarianzberechnung können jedoch Fehler auftreten.

Die Funktion mulDown führt eine ganzzahlige Division mit Rundung nach unten aus. Diese Genauigkeitsfehler können sich bei der Invarianzberechnung auswirken und die berechneten Werte stark verringern, was Angreifern Gewinnmöglichkeiten eröffnet.

7. Analyse typischer Anti-Geldwäsche-Fälle

7.1 US-Sanktionen gegen Ryan James Wedding und seine Drogenhandelsgruppe

Laut US-Finanzministerium wurden Ryan James Wedding und sein Team über Kolumbien und Mexiko mehrere Tonnen Kokain schmuggeln und nach USA und Kanada verkaufen. Die kriminelle Organisation nutzt Kryptowährungen zur Geldwäsche, um große illegale Vermögen zu waschen.

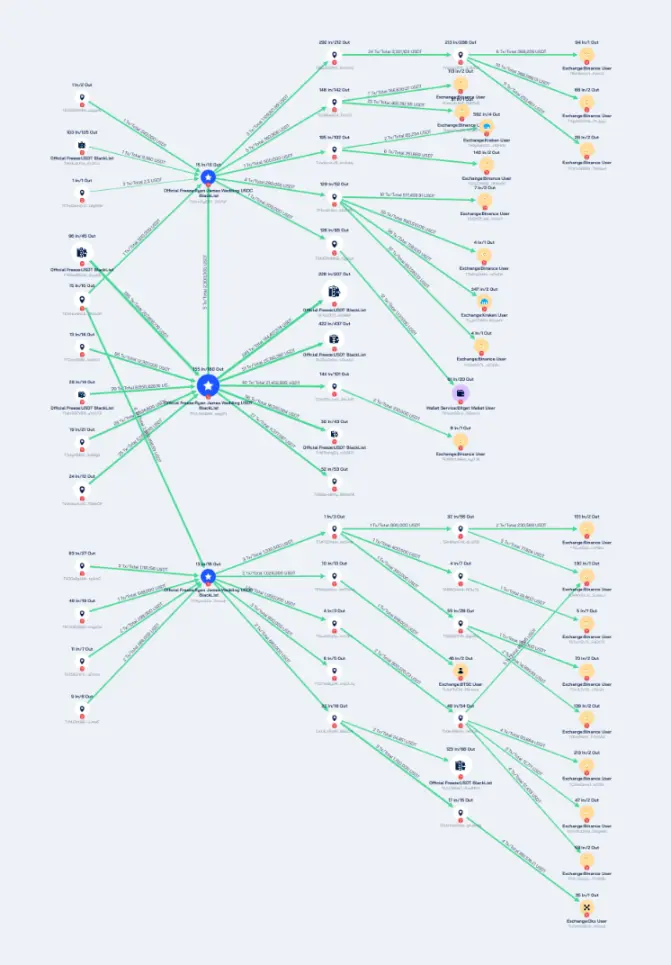

Mit Beosin Trace, einem On-Chain-Tracking- und Untersuchungstool, wurden die mit Wedding verbundene Krypto-Adressen analysiert. Das Ergebnis zeigt:

Die Adressen TAoLw5yD5XUoHWeBZRSZ1ExK9HMv2CiPvP, TVNyvx2astt2AB1Us67ENjfMZeEXZeiuu6 und TPJ1JNX98MJpHueBJeF5SVSg85z8mYg1P1 verwalten zusammen 266.761.784,24 USDT. Ein Teil der Vermögenswerte wurde von Tether eingefroren, der Großteil wurde jedoch durch häufige Transaktionen und mehrstufige Transfers gewaschen und auf Plattformen wie Binance, OKX, Kraken, BTSE transferiert.

Die Bande Sokolovski besitzt Adressen auf mehreren Blockchains (BTC, ETH, Solana, TRON, BNB Beacon Chain). Die Analyse der Geldflüsse kann im vollständigen Bericht eingesehen werden.

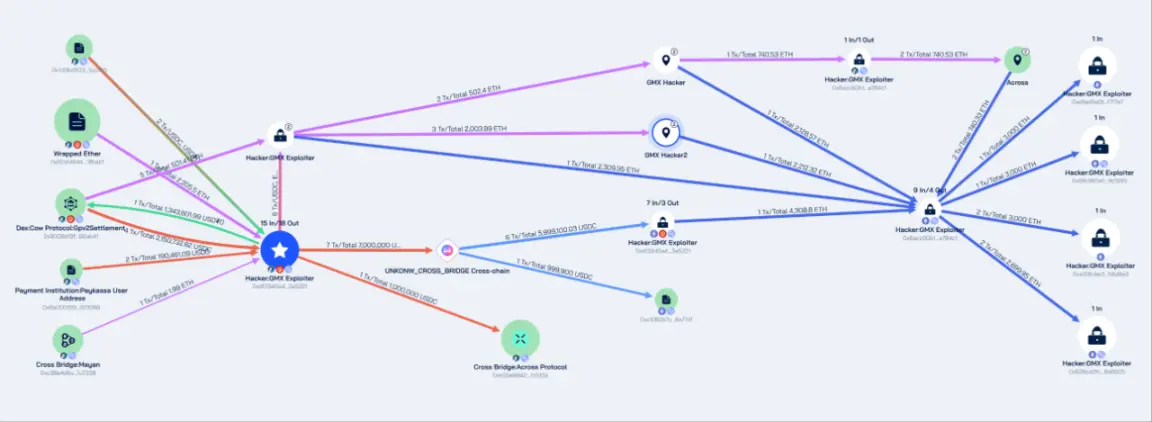

7.2 GMX-Diebstahl mit 40 Mio. USD

Am 10. Juli 2025 wurde GMX durch eine Re-Entrancy-Schwachstelle angegriffen, wobei etwa 42 Mio. USD erbeutet wurden. Beosin Trace verfolgte die gestohlenen Gelder: Die Adresse 0x7d3bd50336f64b7a473c51f54e7f0bd6771cc355 tauschte die gestohlenen Vermögenswerte auf DEXs in verschiedene Stablecoins und Altcoins um, um sie in ETH und USDC zu konvertieren, und transferierte die gestohlenen Vermögenswerte über mehrere Cross-Chain-Protokolle auf das Ethereum-Netzwerk.

Die gestohlenen ETH im Wert von ca. 32 Mio. USD wurden auf vier Ethereum-Adressen gespeichert:

0xe9ad5a0f2697a3cf75ffa7328bda93dbaef7f7e7

0x69c965e164fa60e37a851aa5cd82b13ae39c1d95

0xa33fcbe3b84fb8393690d1e994b6a6adc256d8a3

0x639cd2fc24ec06be64aaf94eb89392bea98a6605

Etwa 10 Mio. USD an Vermögenswerten sind auf der Arbitrum-Adresse 0xdf3340a436c27655ba62f8281565c9925c3a5221 gespeichert.

Der Geldwäschepfad bei diesem Vorfall ist typisch: Die Angreifer verschleiern und verstecken die Gelder durch DeFi-Protokolle, Cross-Chain-Bridges und andere Methoden, um einer Verfolgung und Einfrierung durch Regulierungsbehörden und Strafverfolgungsbehörden zu entgehen.