Global Ledger:Lavagem de dinheiro em criptomoedas leva apenas 2 segundos, hackers transferem 76% dos fundos ilícitos antes da divulgação

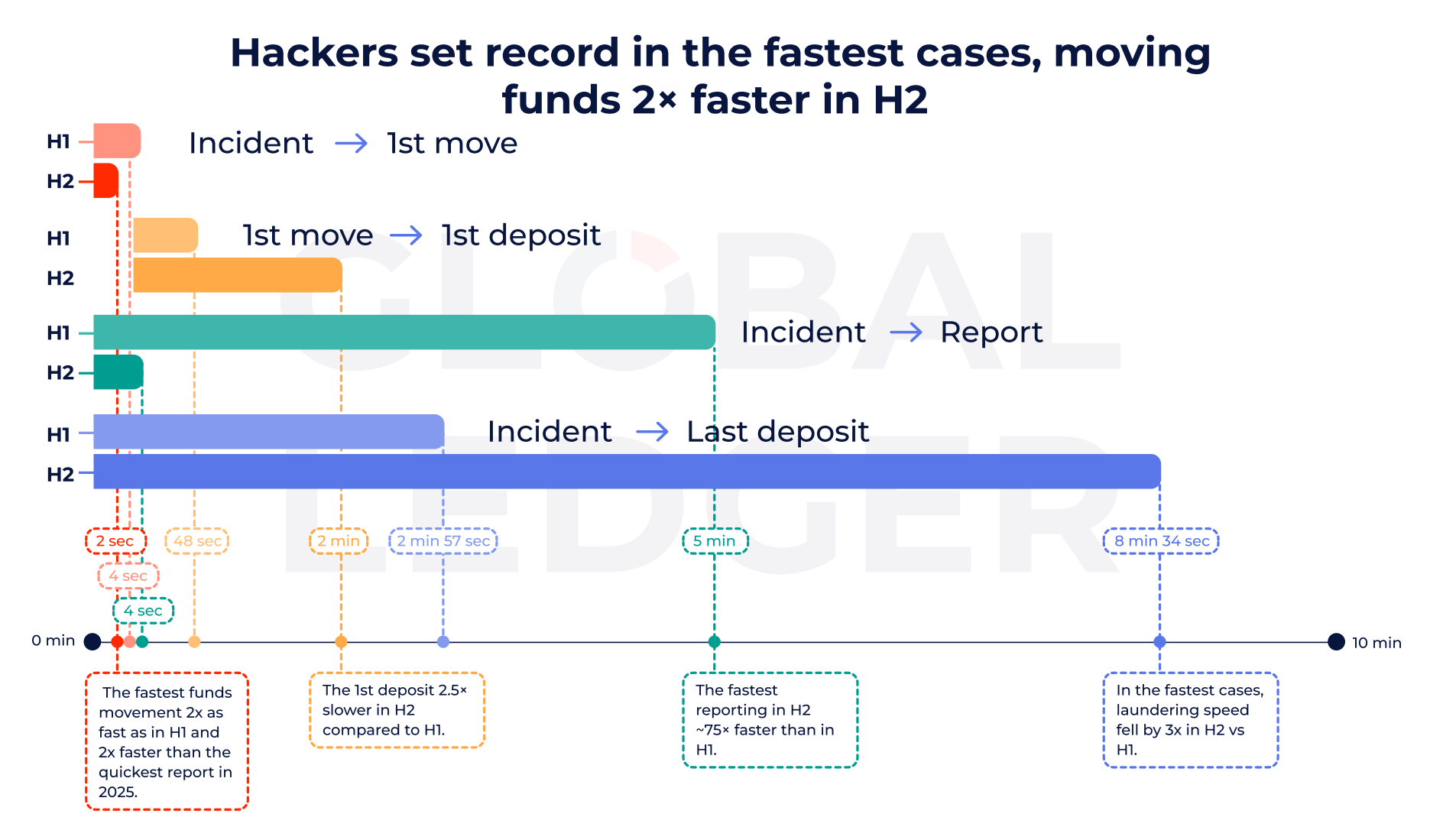

Hackers de criptomoedas agora podem transferir fundos roubados em apenas 2 segundos após o início do ataque, na maioria dos casos, antes mesmo de os dados de vazamento serem divulgados. A análise da Global Ledger de 2025, que abrange 255 incidentes de hacking em criptomoedas, apresenta a conclusão mais clara: 76% dos ataques transferiram fundos antes da divulgação, e essa proporção aumentou para 84,6% na segunda metade do ano.

Revolução na velocidade: 76% dos fundos roubados são transferidos antes da divulgação

(Origem: Global Ledger)

Essa velocidade é impressionante. Segundo o relatório da Global Ledger, em 76% dos incidentes de hacking, os fundos já haviam sido transferidos antes da divulgação pública, e na segunda metade do ano esse percentual subiu para 84,6%. Isso significa que os atacantes agem muitas vezes antes que exchanges, empresas de análise ou órgãos de aplicação da lei possam coordenar uma resposta.

Essa estratégia de “roubar antes da divulgação” é extremamente inteligente. Quando o ataque ainda não é público, os endereços utilizados pelos hackers não estão marcados, e as exchanges e empresas de análise blockchain não sabem que esses endereços contêm fundos ilícitos. Assim, a transferência de fundos pode ocorrer sem obstáculos, sem disparar alertas ou congelamentos. Assim que o incidente é divulgado, esses endereços são rapidamente colocados na lista negra, dificultando futuras transferências.

O aumento de 76% para 84,6% na velocidade de transferência entre o primeiro e o segundo semestre de 2025 indica que os hackers estão acelerando ainda mais. Essa evolução pode ser atribuída a melhorias em scripts automatizados (que acionam imediatamente transferências após o sucesso do ataque), cálculos precisos de tempo de reação das vítimas e à maturidade de ferramentas como pontes entre blockchains, facilitando as transferências. Para as vítimas, essa velocidade significa que a janela de tempo entre “descobrir o roubo” e “fundos transferidos” é quase zero, quase sem chance de congelar os ativos.

Porém, a velocidade por si só não explica toda a questão. Embora as primeiras transferências sejam quase instantâneas, o processo completo de lavagem de criptomoedas leva mais tempo. Na segunda metade de 2025, os hackers levam em média cerca de 10,6 dias para chegar ao ponto final de depósito, como exchanges ou mixers, contra aproximadamente 8 dias no início do ano. Em resumo, a velocidade de curto prazo é maior, mas o processo de longo prazo é mais lento.

Linha do tempo de lavagem de criptomoedas em duas fases

Fase 1 (transferência): em até 2 segundos, do endereço vítima, antes da divulgação

Fase 2 (lavagem): em média 10,6 dias até atingir o ponto final de depósito, com rotas multilayer para evitar rastreamento

Tendência: transferência mais rápida (84,6% antes da divulgação), lavagem mais lenta (de 8 para 10,6 dias)

Essa mudança reflete o fortalecimento da fiscalização após a divulgação. Uma vez que o incidente é público, exchanges e análise blockchain passam a marcar os endereços e reforçar a inspeção. Assim, os atacantes dividem os fundos em partes menores e usam rotas multilayer para transferir, tentando posteriormente convertê-los em dinheiro.

Conexão de 2,01 bilhões de dólares com o ressurgimento do Tornado Cash

(Origem: Global Ledger)

As pontes entre blockchains tornaram-se o principal canal nesse processo. Quase metade dos fundos roubados, aproximadamente 20,1 bilhões de dólares, foram transferidos via pontes entre blockchains. Isso é mais de três vezes o valor transferido por mixers ou protocolos de privacidade. No caso do grande roubo de uma exchange centralizada no ano passado, 94,91% dos fundos roubados passaram por pontes.

As pontes entre blockchains tornaram-se ferramentas principais de lavagem de dinheiro devido à sua conveniência e maior grau de anonimato. Quando hackers transferem fundos ilícitos de Ethereum para BNB Chain ou Polygon, a dificuldade de rastreamento aumenta significativamente. Diferenças nos formatos de endereço, separação de exploradores de blockchain e a necessidade de coordenação entre órgãos de aplicação da lei dificultam o rastreamento, dando mais tempo aos hackers. Além disso, muitas redes menores têm ferramentas de análise e monitoramento menos avançadas que o Ethereum, facilitando o desaparecimento após a transferência.

Os 20,1 bilhões de dólares representam cerca de 50% do total roubado em 2025, que foi de 40,4 bilhões. Essa concentração em um único canal de lavagem é uma oportunidade e um desafio para as autoridades. Se for possível reforçar o monitoramento das pontes (por exemplo, exigindo KYC nos protocolos de ponte ou congelando transações suspeitas), é possível interceptar metade das atividades de lavagem de criptomoedas. O desafio é que muitas dessas pontes são descentralizadas, sem uma entidade central capaz de impor tais medidas.

Ao mesmo tempo, o protocolo Tornado Cash voltou a receber atenção. Em 2025, ele apareceu em 41,57% dos ataques. O relatório aponta que, devido às mudanças nas políticas de sanções, sua utilização cresceu significativamente na segunda metade do ano. Tornado Cash é um protocolo de mistura de Ethereum que combina fundos de múltiplos usuários, dificultando o rastreamento da origem de fundos específicos. Em 2022, o Departamento do Tesouro dos EUA colocou Tornado Cash na lista de sanções, mas seu contrato inteligente permanece ativo na blockchain, sem possibilidade de encerramento.

A taxa de 41,57% mostra que, mesmo com o risco de sanções, hackers continuam usando Tornado Cash em grande escala. Isso pode ocorrer porque: a aplicação de sanções ficou mais fraca durante o governo Trump, os hackers estão dispostos a correr riscos para manter a privacidade, ou a eficácia técnica do Tornado Cash supera outras ferramentas de mistura. Essa “falha na sanção” evidencia a dificuldade de regulamentar protocolos descentralizados.

Fenômeno estranho: metade dos fundos roubados permanece inativa

Ao mesmo tempo, na segunda metade do ano, o valor transferido diretamente para exchanges centralizadas caiu significativamente. A parcela de fundos roubados de plataformas DeFi aumentou. Os atacantes parecem evitar canais de saque evidentes, até que a atenção do mercado se desvie. É importante notar que cerca de 49% das criptomoedas roubadas ainda não foram movimentadas. Isso significa que dezenas de bilhões de dólares permanecem em carteiras controladas pelos hackers, possivelmente aguardando para lavagem futura.

A inatividade de metade dos fundos roubados é um fenômeno bastante estranho. Esses 49% equivalem a aproximadamente 19,8 bilhões de dólares, controlados pelos hackers, mas ainda não convertidos ou lavados. As razões podem incluir: hackers aguardando a diminuição do interesse público para agir, fundos de grande volume que não podem ser lavados rapidamente, ou hackers que são investidores de longo prazo, considerando o Bitcoin como reserva de valor e sem pressa para vendê-lo.

Essa estratégia de “esconder” fundos é uma faca de dois gumes para a recuperação. Por um lado, enquanto os fundos permanecem inativos, há potencial para recuperação, se as autoridades conseguirem localizar os hackers e controlar suas chaves privadas. Por outro lado, esses fundos podem ser ativados repentinamente meses ou anos depois, quando o interesse na investigação diminuir, aumentando as chances de lavagem bem-sucedida.

A gravidade do problema permanece alta. As perdas em Ethereum atingiram 24,4 bilhões de dólares, representando 60,64% do total. Houve 255 incidentes de roubo, totalizando 40,4 bilhões de dólares. Contudo, a recuperação de fundos ainda é limitada: apenas cerca de 9,52% dos fundos foram congelados, e apenas 6,52% foram devolvidos.

Essa taxa de recuperação extremamente baixa (apenas 6,52%) é uma das maiores frustrações do crime em criptomoedas. Em sistemas financeiros tradicionais, a taxa de recuperação de roubos ou fraudes por transferência bancária costuma ser de 30-50%, pois o dinheiro passa por instituições reguladas que podem congelar e recuperar fundos. No mundo cripto, uma vez que os fundos entram na carteira do hacker, só há chance de recuperação se o hacker devolver voluntariamente ou for capturado pelas autoridades. Essa característica de “perda definitiva após o roubo” é um dos maiores riscos de segurança dos ativos digitais.

Em síntese, esses dados revelam um padrão claro: os atacantes agem em velocidade de máquina nos primeiros segundos após a invasão. As defesas reagem lentamente, forçando os criminosos a adotarem estratégias de lavagem mais lentas e elaboradas. O jogo ainda não acabou, apenas entrou em uma nova fase — que começa em segundos e termina em dias.

Related Articles

A morte de Hamini testa os limites do mercado de previsões: Kalshi decide devolver o dinheiro "não lucrar com mortos", Polymarket relata negociações com informações privilegiadas de milhões de dólares

Previsões antes do bombardeio ao Irã? Traders da Polymarket apostam na guerra entre EUA e Irã, lucram 1,2 milhões de dólares, levantando dúvidas

Previsão de mercado de 5 bilhões de dólares para apostas "de alto risco no Irã", alguém lucrou 51 mil dólares com negociação de informações privilegiadas, os EUA vão condenar e propor legislação para proibir

A CONSOB ordenou a suspensão da oferta do token SOLX da Solaxy na Itália devido à violação do MiCA

Conta misteriosa aposta com precisão contra ataques aéreos na Iémen, campanha de Trump enfrenta acusações de "inside trading"

Polymarket Nova Conta de Apostas Precisas "Ataque a Iran Antes do Final de Fevereiro" Lucrando Milhões de Dólares