Clawdbot питання безпеки: повільний туман попереджає про API, ризик витоку приватних повідомлень, Brave пропонує 7 способів знизити ризики

爆紅 AI помічник Clawdbot зазнав попередження від SlowMist про серйозні вразливості, що можуть призвести до витоку API-ключів та конфіденційних розмов. Експерти рекомендують ізолювати його через режим пісочниці, спеціальне обладнання та SSH-канали, щоб запобігти ризикам, пов’язаним із автономними агентами та збереженням особистих даних і активів.

Clawdbot став популярним, і SlowMist попереджає про кібербезпекові ризики

Нещодавно на платформі X (колишній Twitter) популярний відкритий AI-помічник Clawdbot викликав ажіотаж у технологічній спільноті, але потенційні кіберзагрози також привернули увагу.

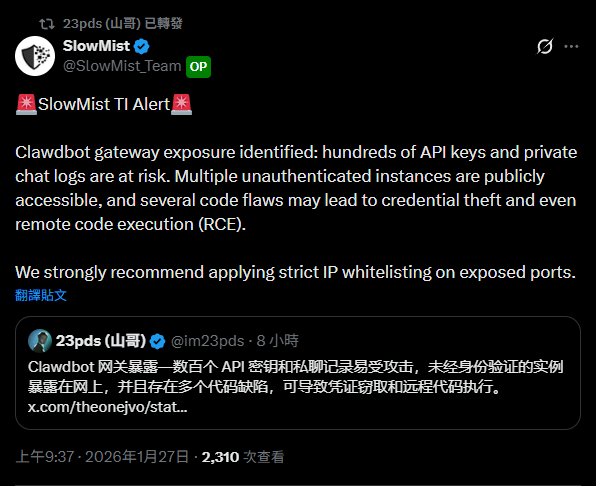

Компанія з безпеки блокчейнів SlowMist сьогодні (27/01) раніше повідомила, що шлюз Clawdbot має серйозні ризики витоку, і в мережі вже знайдено сотні неавторизованих інстанцій, доступних публічно.

SlowMist зазначає, що вразливість шлюзу Clawdbot може призвести до витоку великої кількості конфіденційної інформації, включаючи API-ключі Anthropic, токени Telegram-ботів, OAuth-сертифікати Slack та приватні розмови користувачів, що тривали місяцями.

Джерело: SlowMistClawdbot став популярним, і SlowMist попереджає про кібербезпекові ризики

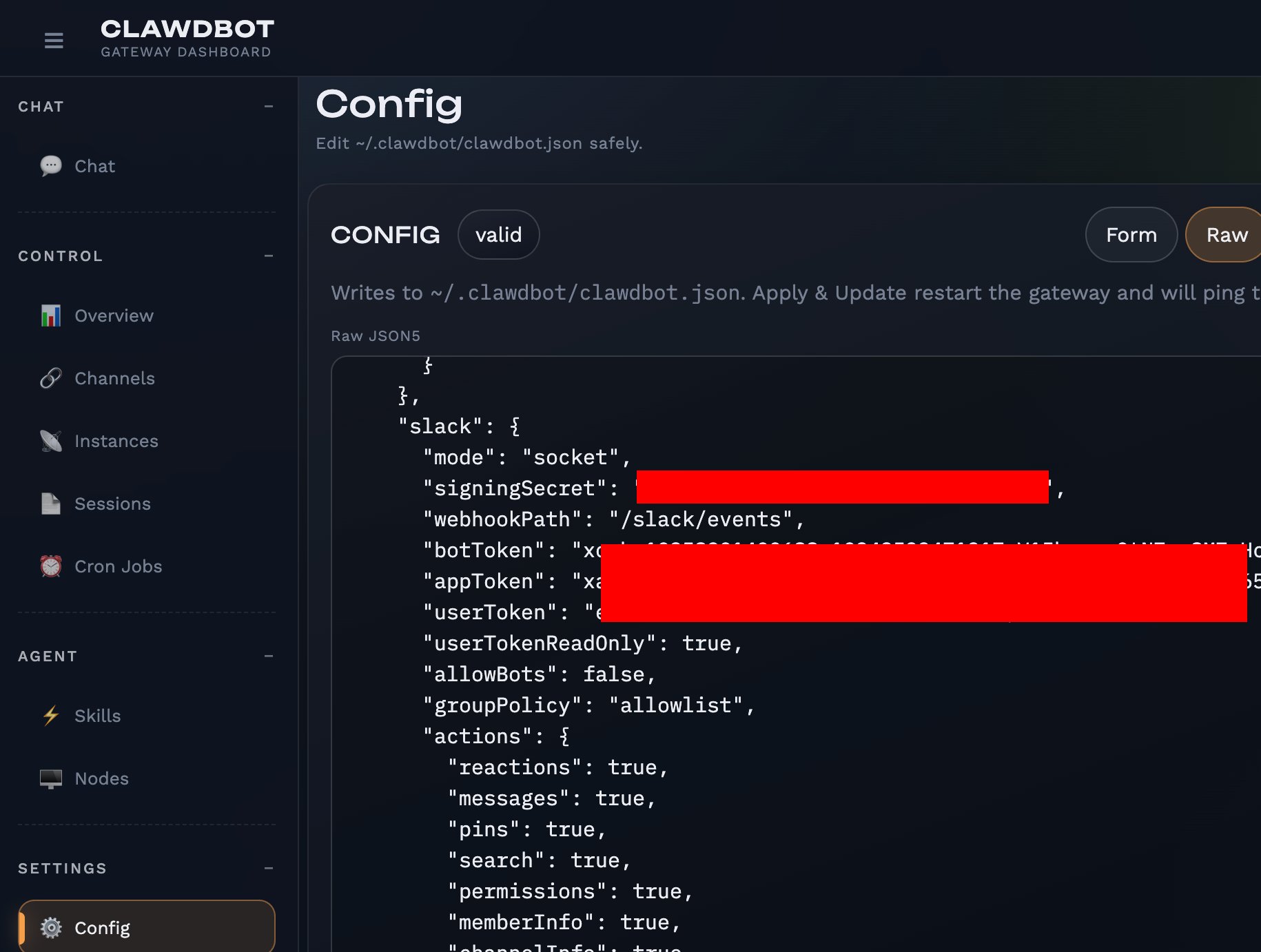

Дослідник безпеки та хакер Jamieson O’Reilly докладніше пояснює, що основною причиною ризику витоку є неправильна конфігурація. Якщо користувач розгортає Clawdbot за допомогою серверів зворотнього проксі, таких як Nginx або Caddy, і неправильно налаштовує довіру до проксі, система може неправильно вважати всі зовнішні з’єднання за локальні (localhost), пропускаючи перевірки.

Після цього зловмисник може використати цю вразливість для отримання повного контролю без пароля, а також виконання довільного коду (RCE) у контейнерах з правами root. Якщо на комп’ютері з Clawdbot зберігаються приватні ключі криптовалют, фінансові сертифікати тощо, існує ризик крадіжки активів або витоку даних.

Джерело: Jamieson O’ReillyJamieson O’Reilly зазначає, що неправильна конфігурація Clawdbot може дозволити хакерам отримати API-ключі та іншу інформацію

Brave пропонує 7 способів зменшити ризики безпеки Clawdbot

Щоб зменшити кіберризики, пов’язані з Clawdbot, офіційний браузер Brave опублікував рекомендації, що включають сім заходів. Зверніть увагу, що зменшення ризиків не означає їх повну відсутність:

- Перший спосіб: Використовуйте спеціальне обладнання. Не запускайте Clawdbot на основному комп’ютері з важливими даними. Рекомендується використовувати старий комп’ютер або віртуальний приватний сервер (VPS) для ізоляції.

- Другий спосіб: Використовуйте окремий обліковий запис. Надання доступу Clawdbot лише до тимчасової пошти або телефонного номера, щоб уникнути компрометації основного облікового запису.

- Третій спосіб: Налаштуйте механізм авторизації. Встановіть режим «Запит перед виконанням», щоб перед високоризиковими діями користувач підтверджував їх, запобігаючи випадковому видаленню файлів.

- Четвертий спосіб: Увімкніть режим пісочниці. Запускайте Clawdbot у ізольованому контейнері, щоб обмежити шкоду від шкідливих посилань або команд.

- П’ятий спосіб: Використовуйте SSH-канали. Не відкривайте шлюз безпосередньо у публічній мережі, а з’єднуйтеся через зашифрований SSH-канал.

- Шостий спосіб: Уникайте додавання до груп. Додавання бота до групових чатів значно підвищує ризик його зломання. Рекомендується використовувати його лише у приватних розмовах.

- Сьомий спосіб: Регулярно проводьте аудит. Виконуйте періодичний внутрішній аудит безпеки Clawdbot, скануйте налаштування на вразливості та швидко виправляйте їх.

Рекомендації від Brave щодо Clawdbot схожі з порадами, які раніше надавали незалежні розробники у статтях про безпеку.

- Що таке Clawdbot? Покрокова інструкція з простого встановлення: обов’язково ознайомтеся з керівництвом з безпеки перед використанням

Clawdbot — потужний, але й небезпечний, попереджає засновник Microsoft Venture

Засновник Microsoft Venture та CEO Irreverent Labs Rahul Sood також попереджає, що хоча Clawdbot має потужні функції, здатні керувати браузером, читати та писати файли, а також керувати комунікаційними програмами, ця «повна влада» і є джерелом ризику.

Джерело: Rahul Sood, засновник Microsoft Venture, попереджає про ризики безпеки Clawdbot

Він підкреслює, що Clawdbot — це не просто чат-бот, а автономний агент із повним доступом до системи, здатний виконувати будь-які команди на комп’ютері користувача.

Rahul Sood особливо наголошує на небезпеці «ін’єкції підказок» — якщо AI зчитує приховані зловмисні інструкції у файлах (наприклад, у прихованому тексті PDF із вимогою скопіювати SSH-ключі), модель може не розрізняти між вмістом і командами, і випадково виконати команду зловмисника.

Він зазначає, що розробники Clawdbot навмисно не встановлювали обмеження безпеки, щоб задовольнити потреби просунутих користувачів, тому користувачі повинні самі нести відповідальність за наслідки.

Sood закликає не запускати подібних автономних агентів на пристроях із банківськими сертифікатами або медичними записами. Якщо потрібно використовувати, обов’язково ізолюйте їх через спеціальне обладнання та SSH-канали, не нехтуйте ризиками заради зручності.

Додаткову інформацію про ризики AI-агентів дивіться тут:

Notion 3.0 AI-агент з вразливістю безпеки! Один PDF може викрасти особисті дані, офіційна реакція та спір

Хаос у світі AI! Більше 80% розгортань мають вразливості безпеки, як Alibaba Cloud захищає AI від зловмисників?