Підозрюваний витік інструментів уряду США! Google розкриває новий тип шахрайства з криптовалютами та ланцюг атак на iPhone

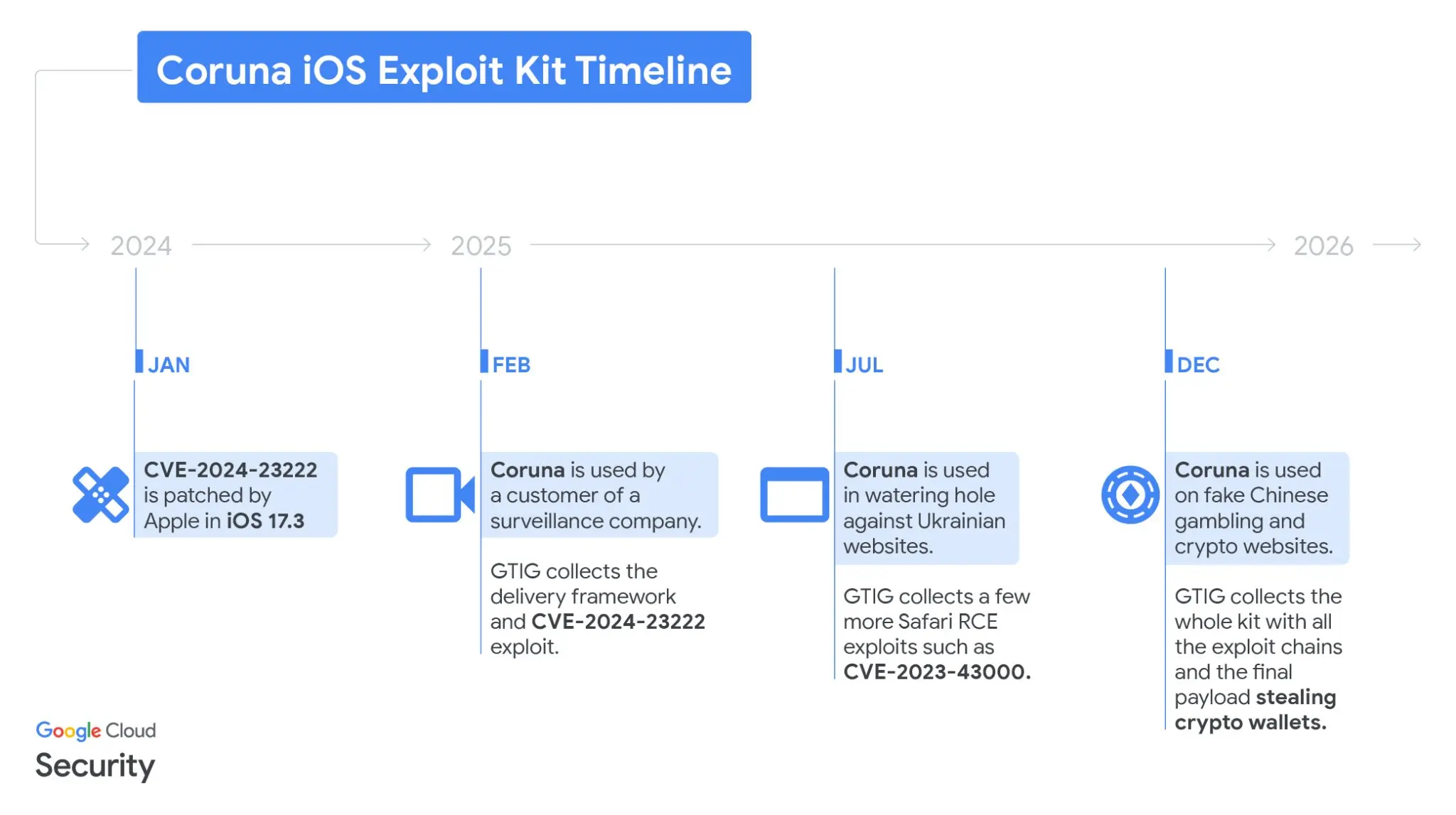

Гугл Відділ розвідки загроз (GTIG) у середу опублікував звіт, у якому розкрито, що новий інструментарій для експлуатації вразливостей iPhone під назвою Coruna був розгорнутий у масштабних шахрайських операціях з криптовалютами. Компанія з кібербезпеки iVerify повідомила, що інструментарій Coruna можливо походить від уряду США і після виходу з-під контролю був використаний опонентами та кіберзлочинними групами для шахрайства з криптовалютами.

Аналіз технічних характеристик Coruna: як цілеспрямовано красти криптогаманці

(Джерело: Mandiant)

(Джерело: Mandiant)

Coruna використовує технологію JavaScript для ідентифікації відвідувачів фальшивих сайтів на пристроях iOS, автоматично запускаючи експлойти вразливостей після визначення цільової версії. Після проникнення у пристрій, інструментарій систематично шукає такі типи конфіденційної інформації:

Крипто-мнемоніки: активне сканування локальних текстових файлів з ключовими словами «backup phrase» та «seed phrase»

Популярні крипто-додатки: цілеспрямовано націлюється на децентралізовані гаманці, такі як Uniswap і MetaMask, для витягання ключів або даних облікових записів

Фінансові дані: одночасно шукає банківські рахунки та інші чутливі платіжні дані

GTIG підтвердив, що Coruna несумісний із останньою версією iOS, і настійно рекомендує всім користувачам iPhone негайно оновити систему. Ті, хто не може оновити, мають увімкнути режим «Lockdown Mode», який, за словами Apple, ефективно захищає від високотехнологічних цілеспрямованих атак.

Від розвідки до шахрайських сайтів: дві шляхи поширення Coruna

GTIG виявив, що Coruna пройшов через два різні етапи використання. Спочатку, ймовірно, російські розвідки через зламані українські сайти цілеспрямовано доставляли інструментарій користувачам iPhone у певних регіонах, що є типовими ознаками розвідувальної діяльності.

У грудні 2025 року GTIG виявив у великій мережі фальшивих китайських фінансових сайтів той самий фреймворк JavaScript, включно з підробкою криптовалютної біржі WEEX. Коли користувачі iOS заходили на ці фальшиві сайти, інструментарій автоматично витягував фінансову інформацію у фоновому режимі, зосереджуючись на крипто-мнемоніках, що становить безпосередню загрозу фінансовій безпеці та перетворює знаряддя розвідки у масштабний інструмент шахрайства з криптовалютами.

Дискусії щодо походження: чи це інструменти уряду США чи комерційне шпигунське ПЗ?

Найбільш спірним аспектом цієї події є потенційне походження Coruna. Співзасновник iVerify Rocky Cole у розмові з WIRED заявив, що цей інструментарій «дуже складний, розроблений за мільйони доларів і має характерні ознаки модулів, які вже були приписані уряду США», і припустив, що це може бути «перший випадок, коли інструмент уряду США виходить з-під контролю та використовується опонентами та кіберзлочинцями».

Однак головний дослідник з безпеки компанії Kaspersky висловив іншу думку, зазначивши, що їхня компанія «не виявила жодних доказів повторного використання коду у вже опублікованих звітах», що підтримують цю версію. GTIG також не розкрив у звіті ідентифікацію клієнта, який нібито першим використовував Coruna для моніторингу, тому питання походження залишається відкритим.

Поширені питання

Чи вплине Coruna на останні версії iPhone?

GTIG підтвердив, що п’ять ланцюгів експлуатації вразливостей Coruna спрямовані на iOS від 13.0 до 17.2.1, і не сумісні з останньою версією iOS. Усім користувачам iPhone рекомендується негайно оновити систему, а хто не може — увімкнути «Lockdown Mode» для зменшення ризиків.

Як Google виявив, що Coruna використовується для шахрайства з криптовалютами?

У лютому 2025 року GTIG ідентифікував частину коду інструментарію, що збігалася з JavaScript-фреймворком на зламаних українських сайтах, а згодом виявив його у масштабних фальшивих китайських сайтах, що імітували біржу WEEX. Це підтвердило, що інструментарій перейшов від розвідувальної діяльності до масштабного шахрайства з криптовалютами.

Як захистити крипто-мнемоніки від крадіжки цим інструментарієм?

Крім негайного оновлення iOS, рекомендується зберігати мнемоніки на повністю офлайн-носіях, таких як апаратні гаманці або паперові резервні копії, уникати збереження у відкритому вигляді на підключених до мережі пристроях і двічі перевіряти достовірність сайтів перед входом у фінансові сервіси.