Cảnh báo khẩn cấp GoPlus: Lỗ hổng mức độ nghiêm trọng trong EngageLab SDK, có nguy cơ rò rỉ khóa cá nhân của 30 triệu ví tiền mã hóa

Nền tảng bảo mật blockchain GoPlus vào ngày 10 tháng 4 đã phát hành cảnh báo khẩn cấp, cho biết SDK EngageLab được sử dụng rộng rãi trong các thông báo đẩy (push notification) trên Android có lỗ hổng bảo mật nghiêm trọng. Lỗ hổng này ảnh hưởng đến hơn 50 triệu người dùng Android, trong đó khoảng 30 triệu là người dùng ví tiền mã hóa. Kẻ tấn công có thể triển khai phần mềm độc hại ngụy trang thành ứng dụng hợp pháp trên thiết bị nạn nhân, nhằm đánh cắp khóa riêng của ví mã hóa và thông tin đăng nhập.

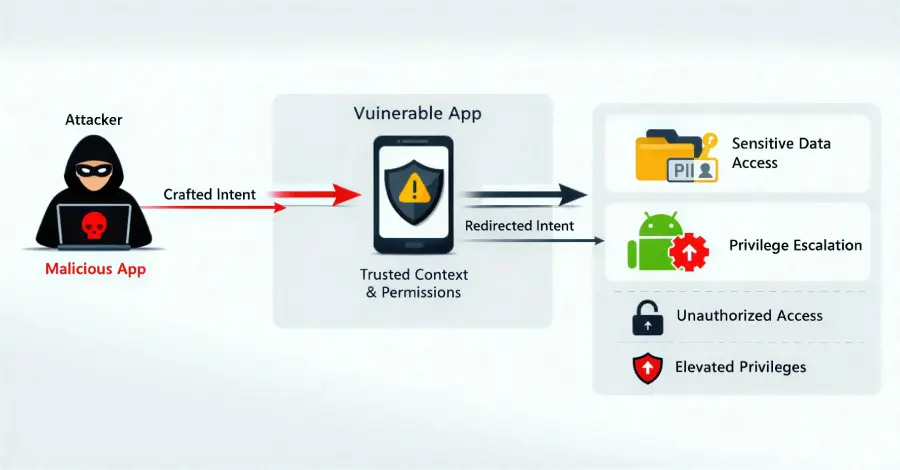

Nguyên lý kỹ thuật lỗ hổng: Chuỗi tấn công liên ứng dụng thực thi âm thầm

(Nguồn: GoPlus)

(Nguồn: GoPlus)

Điểm lỗi cốt lõi của lần này nằm ở việc SDK EngageLab không thực hiện xác thực đầy đủ nguồn gửi khi xử lý cơ chế truyền thông Intent của Android. Intent là cơ chế hợp pháp để các ứng dụng Android trao đổi lệnh với nhau, nhưng việc triển khai của SDK EngageLab lại cho phép các lệnh xuất phát từ nguồn không được ủy quyền vượt qua quy trình xác thực thông thường, từ đó kích hoạt ứng dụng mục tiêu thực hiện các thao tác nhạy cảm.

Chuỗi tấn công hoàn chỉnh gồm 50Mước

Cài cấy ứng dụng độc hại: Kẻ tấn công ngụy trang phần mềm độc hại thành một App hợp pháp, lôi kéo nạn nhân cài đặt trên cùng một thiết bị Android

Chèn Intent độc hại: Ứng dụng độc hại gửi một Intent độc hại được tạo công phu đến ví tiền mã hóa hoặc ứng dụng tài chính đã tích hợp sẵn SDK EngageLab trên cùng thiết bị

Thực thi thao tác vượt quyền: Ứng dụng mục tiêu nhận được Intent và thực hiện các thao tác không được ủy quyền mà người dùng không hề hay biết, bao gồm đánh cắp khóa riêng ví, thông tin đăng nhập và các dữ liệu nhạy cảm khác

Mức độ nguy hiểm lớn nhất của chuỗi tấn công này nằm ở tính “âm thầm”: nạn nhân không cần thao tác chủ động. Chỉ cần trên thiết bị đồng thời tồn tại ứng dụng độc hại và ứng dụng có phiên bản SDK EngageLab chứa lỗ hổng, cuộc tấn công có thể hoàn tất ở chế độ nền.

Quy mô ảnh hưởng: Người dùng mã hóa đối mặt rủi ro mất tài sản không thể đảo ngược

Vì SDK EngageLab là một thành phần cơ sở hạ tầng thông báo đẩy được triển khai rộng rãi, được tích hợp vào hàng nghìn ứng dụng Android, phạm vi lần này đạt quy mô 50 triệu thiết bị, trong đó người dùng ví tiền mã hóa chiếm khoảng 30 triệu.

Một khi khóa riêng ví tiền mã hóa bị rò rỉ, kẻ tấn công có thể kiểm soát hoàn toàn tài sản trên chuỗi của nạn nhân. Đồng thời, đặc tính giao dịch trên blockchain là không thể đảo ngược khiến các khoản thiệt hại kiểu này gần như không thể thu hồi, mức rủi ro cao hơn nhiều so với các sự kiện rò rỉ dữ liệu thông thường của ứng dụng.

Biện pháp ứng phó khẩn cấp: Danh sách hành động tức thời cho nhà phát triển và người dùng

Khuyến nghị an toàn theo nhóm

- Nhà phát triển và nhà cung cấp ứng dụng

· Ngay lập tức kiểm tra xem sản phẩm có tích hợp SDK EngageLab hay không, và xác nhận phiên bản hiện tại có thấp hơn 4.5.5 hay không

· Nâng cấp lên SDK EngageLab phiên bản 4.5.5 hoặc cao hơn (bản vá chính thức; vui lòng tham khảo tài liệu chính thức của EngageLab)

· Phát hành lại phiên bản cập nhật và thông báo cho người dùng hoàn tất cập nhật sớm nhất có thể

- Người dùng Android phổ thông

· Ngay lập tức truy cập Google Play để cập nhật tất cả ứng dụng, ưu tiên xử lý các ứng dụng ví tiền mã hóa và ứng dụng tài chính

· Thận trọng với các ứng dụng tải từ nguồn không rõ hoặc kênh không chính thức; nếu cần thiết, hãy xóa ngay lập tức

· Nếu nghi ngờ khóa riêng đã bị rò rỉ, cần lập tức tạo ví mới trên thiết bị an toàn, chuyển tài sản và vĩnh viễn ngừng sử dụng địa chỉ cũ

Câu hỏi thường gặp

SDK EngageLab là gì, vì sao được tích hợp rộng rãi vào ví tiền mã hóa?

SDK EngageLab là bộ phần mềm bên thứ ba cung cấp chức năng thông báo đẩy trên Android; nhờ tính tiện cho việc triển khai nên được nhiều ứng dụng áp dụng. Thông báo đẩy gần như là tính năng mặc định của hầu hết ứng dụng di động, vì vậy SDK EngageLab tồn tại phổ biến trong ví tiền mã hóa và các ứng dụng tài chính, từ đó dẫn đến quy mô ảnh hưởng của lỗ hổng lần này đạt 50 triệu người dùng.

Làm sao để xác nhận thiết bị của mình có bị ảnh hưởng bởi lỗ hổng này hay không?

Nếu thiết bị Android của bạn cài đặt ví tiền mã hóa hoặc ứng dụng tài chính, và vẫn chưa cập nhật lên phiên bản mới nhất, thì có rủi ro bị ảnh hưởng. Khuyến nghị ngay lập tức cập nhật tất cả ứng dụng trên cửa hàng Google Play. Nhà phát triển có thể kiểm tra số phiên bản SDK trong ứng dụng để xác nhận xem có sử dụng SDK EngageLab phiên bản thấp hơn 4.5.5 hay không.

Nếu khóa riêng đã bị rò rỉ thì nên xử lý khẩn cấp thế nào?

Cần ngay lập tức tạo địa chỉ ví mới trên thiết bị an toàn chưa bị nhiễm, chuyển toàn bộ tài sản của ví ban đầu sang địa chỉ mới, và vĩnh viễn ngừng sử dụng địa chỉ cũ. Đồng thời thay đổi mật khẩu đăng nhập của tất cả các nền tảng liên quan, và bật xác thực hai yếu tố cho tài khoản để giảm rủi ro bị xâm nhập thêm trong tương lai.

Bài viết liên quan

Lỗ hổng của SWEAT Protocol đã được khắc phục, số dư người dùng đã được khôi phục

Cảnh báo Mộ Sương: Lỗ hổng “Linux Copy Fail” rất dễ bị khai thác, khuyến nghị nâng cấp kernel càng sớm càng tốt

Aftermath Finance bị tấn công gây thiệt hại 1,14 triệu USD, Mysten Labs cam kết bồi hoàn toàn bộ cho người dùng

Aftermath Finance Mất Hơn 1,14M USD Trong Cuộc Tấn Công Vào Ngày 29 Tháng 4, Hứa Bồi Thường Toàn Bộ Cho Người Dùng

Thỏa thuận SWEAT bị đánh cắp 13,71 tỷ token, tạm dừng hợp đồng sau đó hoàn toàn khôi phục quỹ người dùng