Autor: Frank, PANews

Eine On-Chain-Transaktion unter 0,1 US-Dollar kann innerhalb von Sekunden Aufträge im Wert von mehreren Zehntausend US-Dollar aus dem Orderbuch von Polymarket löschen. Das ist keine theoretische Überlegung, sondern Realität, die gerade passiert.

Im Februar 2026 enthüllte ein Nutzer in den sozialen Medien eine neue Angriffsmethode gegen Market Maker bei Polymarket. Blogger BuBBliK beschreibt sie als „elegant & brutal“, weil der Angreifer nur weniger als 0,1 US-Dollar Gas-Gebühren auf dem Polygon-Netzwerk zahlen muss, um innerhalb von etwa 50 Sekunden einen Angriff durchzuführen. Die Opfer, also Market Maker und automatisierte Handelssysteme, die echte Gelder im Orderbuch platzieren, sind dann mit zerstörten oder passiven Orders konfrontiert.

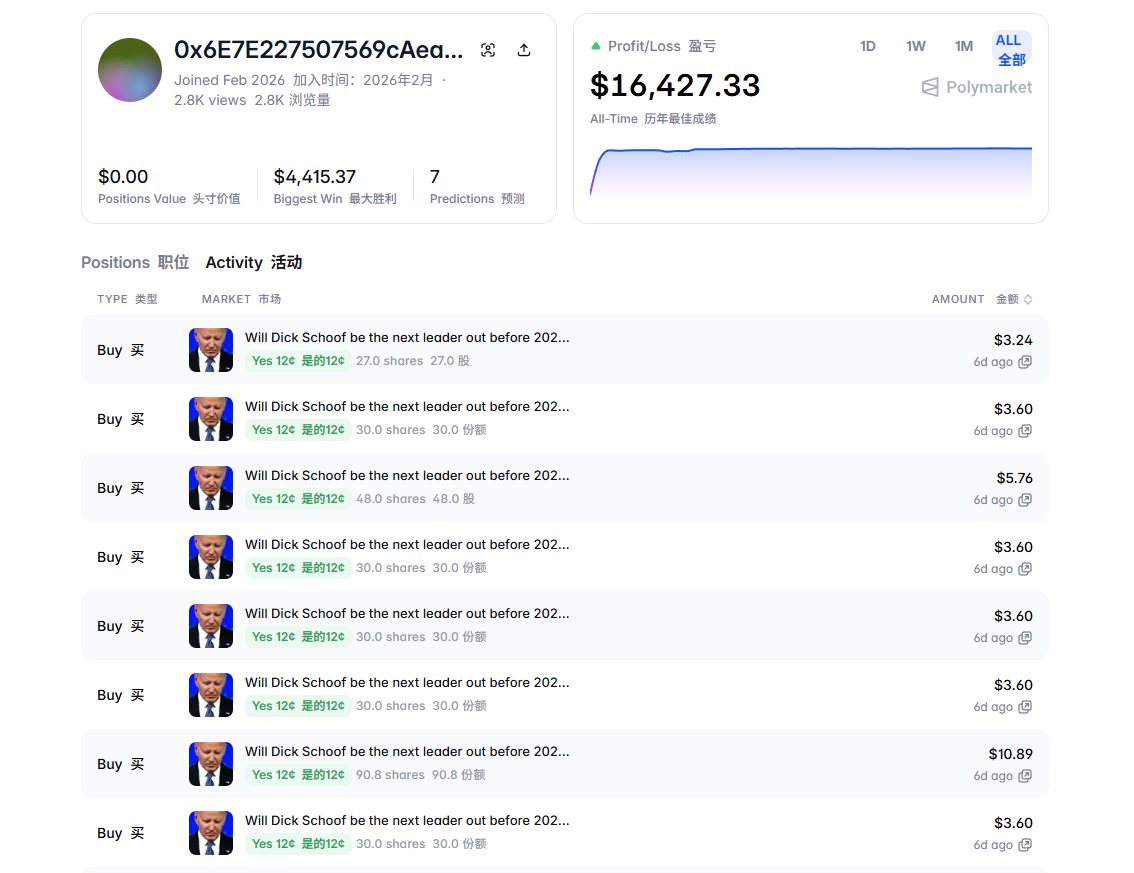

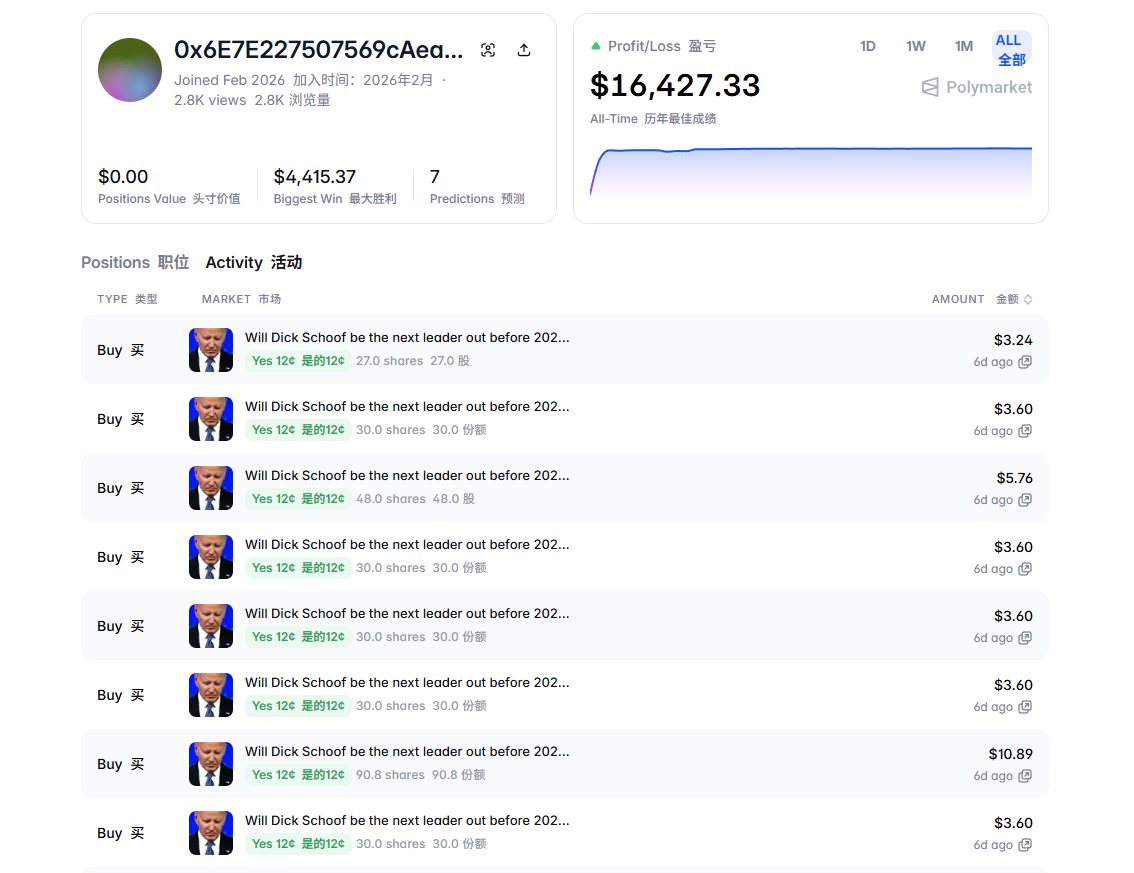

PANews hat eine vom Community markierte Adresse eines Angreifers überprüft. Diese wurde im Februar 2026 registriert, hat nur 7 Märkte gehandelt, aber bereits einen Gesamtgewinn von 16.427 US-Dollar erzielt, wobei die Kerngewinne meist innerhalb eines Tages realisiert wurden. Wenn ein Prognosemarkt mit einem Wert von 9 Milliarden US-Dollar durch wenige Cent an Liquidität beeinflusst werden kann, offenbart das weit mehr als nur eine technische Schwachstelle.

PANews wird die technischen Mechanismen, die wirtschaftliche Logik und die potenziellen Auswirkungen auf die Prognosemarktbranche im Detail analysieren.

Wie der Angriff abläuft: Ein präziser „Time-Delay“-Jagd

Um den Angriff zu verstehen, muss man den Handelsprozess bei Polymarket kennen. Anders als bei den meisten DEXs verfolgt Polymarket eine hybride Architektur aus „Off-Chain-Matching + On-Chain-Abrechnung“, um eine Nutzererfahrung ähnlich zentralisierten Börsen zu bieten. Orders und Matchings werden sofort off-chain ausgeführt, nur die endgültige Kapitalübertragung erfolgt auf der Polygon-Blockchain. Dieses Design ermöglicht Zero-Gas-Orders und Transaktionen in Sekundenschnelle, schafft aber auch eine „Zeitlücke“ von einigen Sekunden bis zu mehreren Sekunden zwischen Off-Chain- und On-Chain-Status, auf die der Angreifer abzielt.

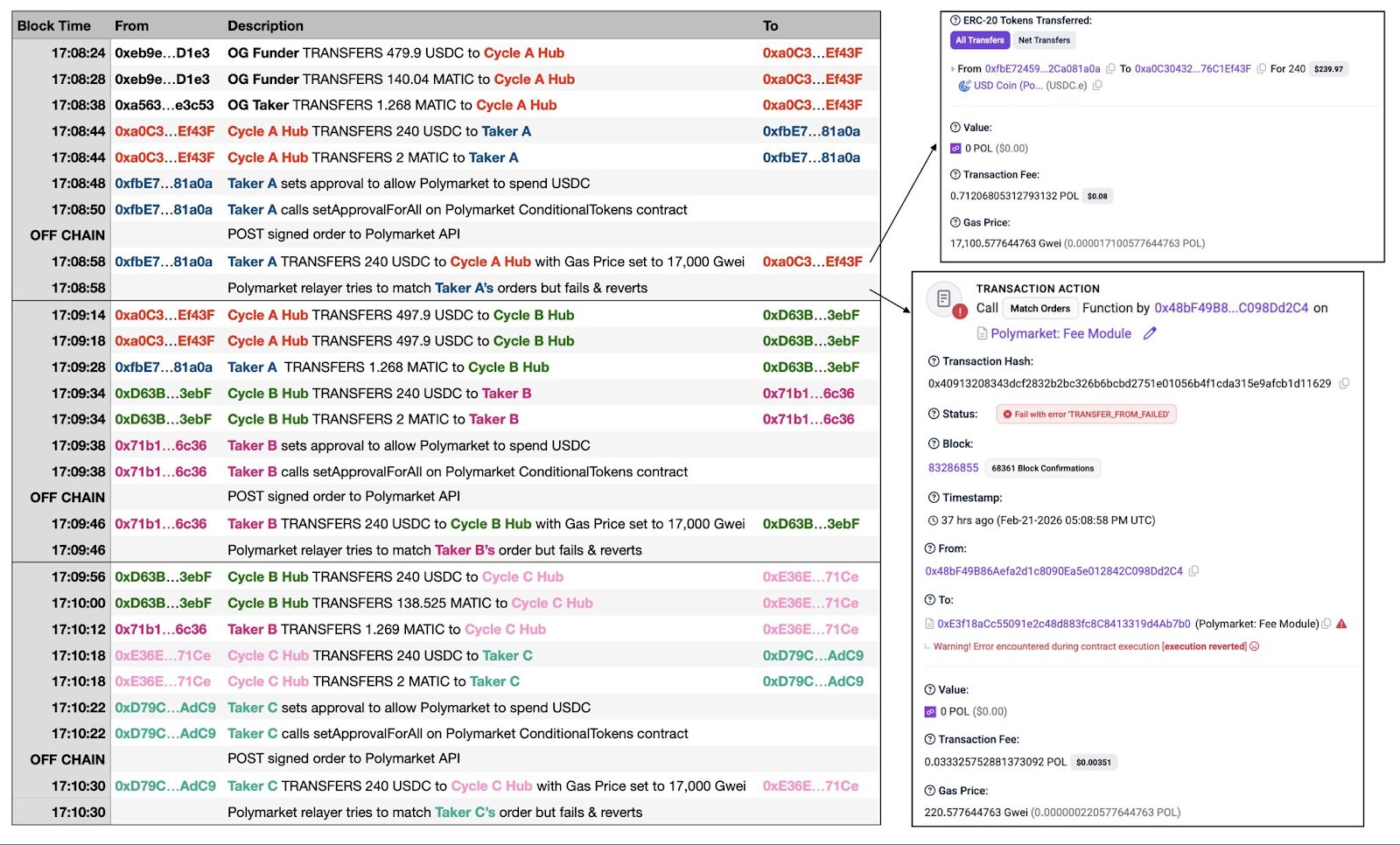

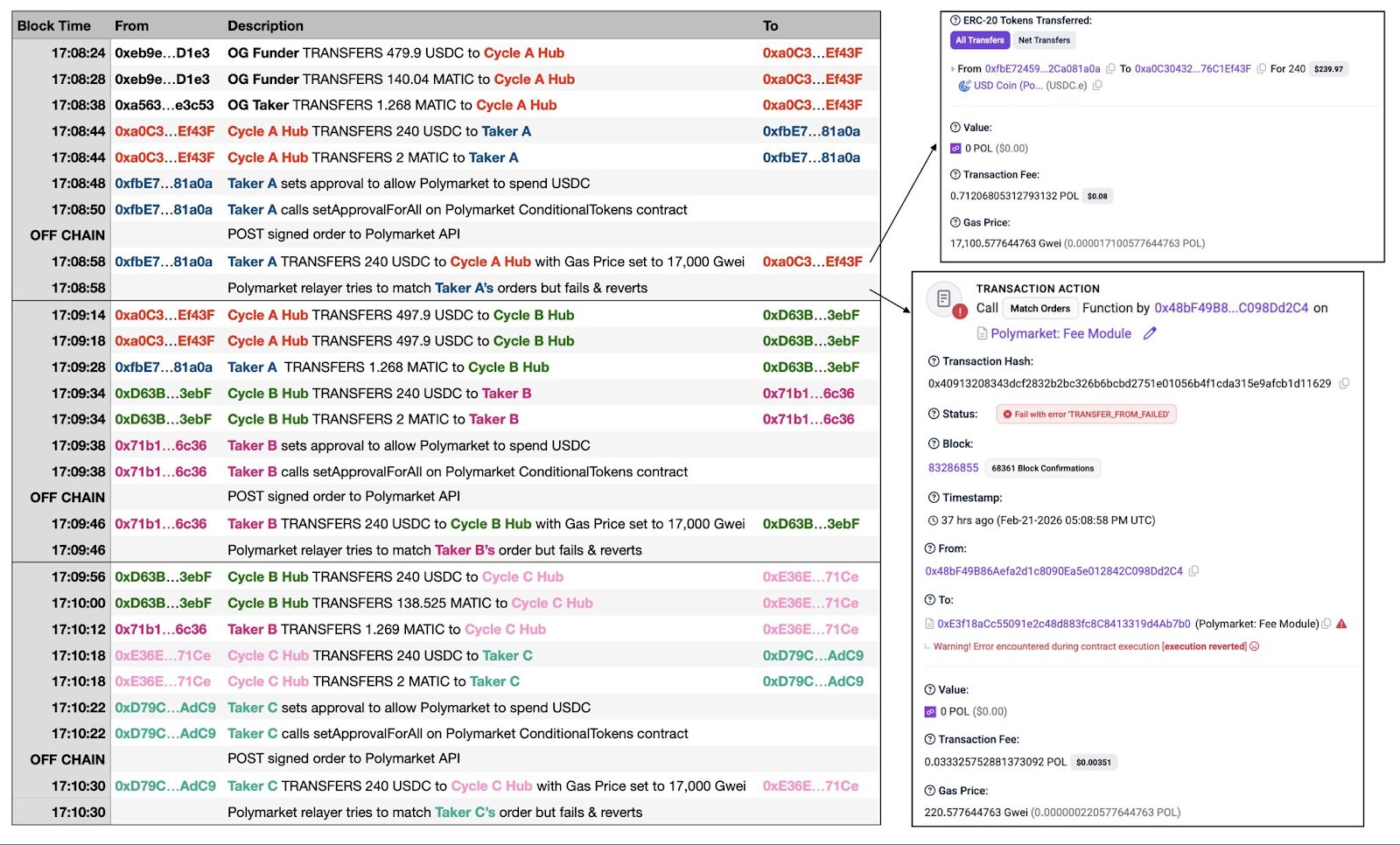

Der Angriff ist nicht kompliziert. Der Angreifer platziert zunächst eine normale Kauf- oder Verkaufsorder via API. Das Off-Chain-System bestätigt die Signatur und das Guthaben, und vergleicht die Order mit anderen Market Maker-Orders im Orderbuch. Gleichzeitig initiiert der Angreifer eine sehr teure USDC-Transaktion mit hohem Gas-Gebühren auf der Blockchain, um alle Gelder im Wallet zu transferieren. Da die Gas-Gebühren deutlich höher sind als die Standard-Gas-Gebühren des Relayers, wird diese „Ausraub-Transaktion“ vor der Match-Resultat-Übermittlung bestätigt. Wenn der Relayer später das Matching auf die Chain bringt, ist das Wallet des Angreifers bereits leer, und die Transaktion schlägt wegen unzureichendem Guthaben fehl und wird rückgängig gemacht.

Wenn die Geschichte hier enden würde, wäre es nur ein Verlust der Gas-Gebühren des Relayers. Doch der entscheidende Schritt ist: Obwohl die Transaktion auf der Chain fehlschlägt, entfernt das Off-Chain-System alle beteiligten Market Maker-Orders aus dem Orderbuch. Mit anderen Worten: Der Angreifer nutzt eine gescheiterte Transaktion, um alle echten Kauf- und Verkaufsorders anderer Nutzer auf Knopfdruck zu löschen.

Ein Vergleich: Das ist, als würde man bei einer Auktion laut bieten, dann beim Zuschlag „plötzlich“ sagen „Ich habe kein Geld mehr“, und gleichzeitig alle anderen Bieter disqualifizieren, sodass die Auktion platzt.

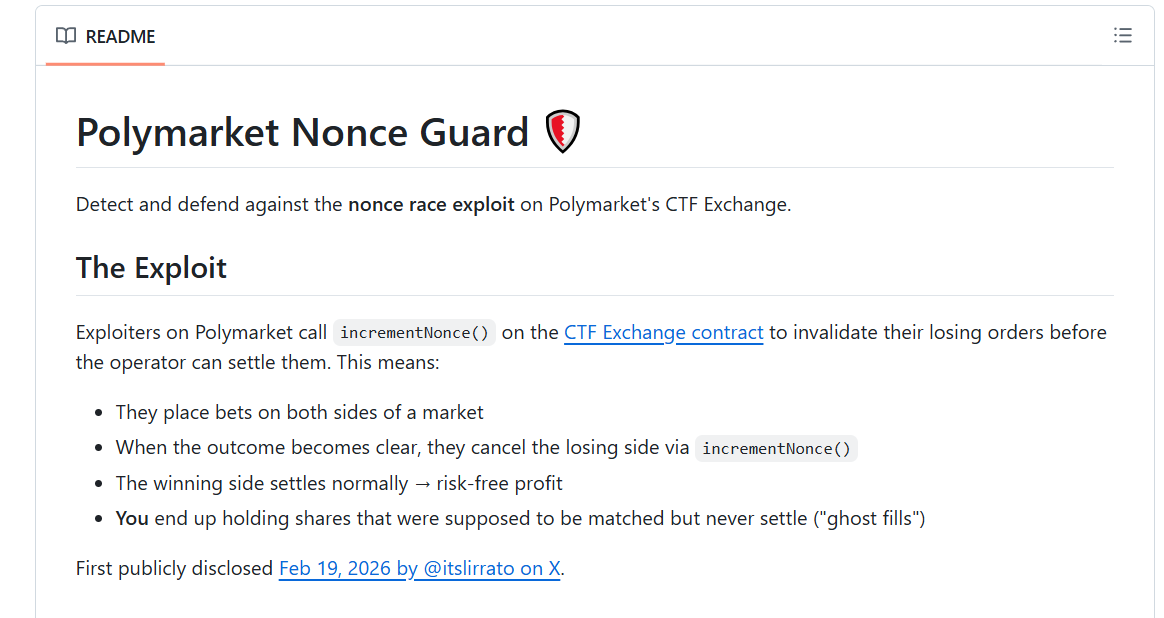

Bemerkenswert ist, dass die Community später eine „Upgrade“-Version dieses Angriffs entdeckte, genannt „Ghost Fills“ (Geister-Transaktionen). Der Angreifer muss nicht mehr die Transaktion „schnell“ auf der Chain ausführen, sondern kann nach der Off-Chain-Matchung und vor der On-Chain-Abrechnung direkt die Funktion „Alle Orders auf einmal stornieren“ im Smart Contract aufrufen, um seine Orders sofort zu invalidieren – mit demselben Effekt. Noch raffinierter ist, dass der Angreifer gleichzeitig in mehreren Märkten Orders platzieren, die Preisentwicklung beobachten und nur die profitablen Orders normal ausführen, während die unvorteilhaften mit dieser Methode storniert werden – so entsteht eine Art „kostenloses Call-Option“-Schema, bei dem nur Gewinne realisiert werden, Verluste aber vermieden werden.

„Ökonomik“ des Angriffs: Kosten von wenigen Cent, Gewinn von 16.000 US-Dollar

Neben der direkten Entfernung von Market Maker-Orders wird auch die Asynchronität zwischen Off-Chain- und On-Chain-Status genutzt, um automatisierte Handelssysteme zu attackieren. Laut dem Sicherheitsteam von GoPlus betrifft die Attacke Bots wie Negrisk, ClawdBots, MoltBot.

Der Angreifer löscht Orders, erzeugt „Geister-Transaktionen“ – diese Aktionen selbst bringen keinen direkten Profit. Wie also verdient man Geld?

PANews hat herausgefunden, dass die Haupteinnahmequellen zwei sind.

Erstens: „Market-Share-Kontrolle nach Clearing“. Bei populären Prognosemärkten gibt es oft mehrere Market Maker, die konkurrieren. Die Differenz zwischen den besten Bid- und Ask-Orders ist meist nur wenige Cent, z.B. 49¢ vs. 51¢. Der Market Maker verdient an der Differenz. Der Angreifer kann durch wiederholte „gescheiterte“ Transaktionen alle konkurrierenden Orders entfernen, sodass das Orderbuch leer ist. Dann platziert er eigene Orders mit deutlich größeren Spreads, z.B. 40¢ vs. 60¢. Nutzer, die zu diesen Preisen handeln, müssen akzeptieren, und der Angreifer profitiert von der 20-Cent-Differenz. Dieses Muster wiederholt sich: Räumen, Monopolisieren, Profitieren, erneut räumen.

Zweitens: „Hunting von Hedging-Bots“. Beispiel: Der „Yes“-Preis liegt bei 50¢. Der Angreifer platziert eine 10.000-US-Dollar-Order zum Kauf von „Yes“ bei einem Market Maker via API. Nach Bestätigung der Off-Chain-Matchung informiert die API den Bot, dass er 20.000 „Yes“ verkauft hat. Der Bot reagiert, um das Risiko zu hedgen, kauft in einem anderen Markt 20.000 „No“. Kurz darauf rollt der Angreifer die 10.000-Dollar-Order auf der Chain zurück, was bedeutet, dass der Bot nie „Yes“ verkauft hat. Der Bot ist jetzt nur noch mit 20.000 „No“ positioniert, ohne Gegenposition. Der Angreifer kann nun auf dem Markt handeln, die Positionen des Bots abverkaufen oder von Preisabweichungen profitieren.

Jede Attacke kostet nur wenige Cent Gas auf Polygon, dauert etwa 50 Sekunden, und kann theoretisch 72 Mal pro Stunde wiederholt werden. Ein Angreifer hat eine automatisierte „Doppel-Wallet“-Schleife (Cycle A Hub und Cycle B Hub) aufgebaut, die vollautomatisiert hohe Frequenzangriffe durchführt. Hunderte gescheiterte Transaktionen sind bereits dokumentiert.

Was die Gewinne betrifft: Ein Community-markierter Angreifer-Account, der im Februar 2026 registriert wurde, hat nur 7 Märkte gehandelt, aber bereits 16.427 US-Dollar Gewinn erzielt, mit einem Maximalgewinn von 4.415 US-Dollar in einer Transaktion. Die Kernaktivität fand in einem kurzen Zeitfenster statt. Das bedeutet: Mit weniger als 10 US-Dollar Gas-Kosten hat der Angreifer innerhalb eines Tages über 16.000 US-Dollar Gewinn generiert. Und das ist nur ein markierter Account – die tatsächliche Zahl der Angreifer und die Gesamtsumme der Profite könnten noch viel höher sein.

Wenn die Geschichte hier enden würde, wäre es nur ein Verlust der Gas-Gebühren des Relayers. Doch der entscheidende Schritt ist: Obwohl die Transaktion auf der Chain fehlschlägt, entfernt das Off-Chain-System alle beteiligten Market Maker-Orders aus dem Orderbuch. Mit anderen Worten: Der Angreifer nutzt eine gescheiterte Transaktion, um alle echten Kauf- und Verkaufsorders anderer Nutzer auf Knopfdruck zu löschen.

Ein Vergleich: Das ist, als würde man bei einer Auktion laut bieten, dann beim Zuschlag „plötzlich“ sagen „Ich habe kein Geld mehr“, und gleichzeitig alle anderen Bieter disqualifizieren, sodass die Auktion platzt.

Bemerkenswert ist, dass die Community später eine „Upgrade“-Version dieses Angriffs entdeckte, genannt „Ghost Fills“ (Geister-Transaktionen). Der Angreifer muss nicht mehr die Transaktion „schnell“ auf der Chain ausführen, sondern kann nach der Off-Chain-Matchung und vor der On-Chain-Abrechnung direkt die Funktion „Alle Orders auf einmal stornieren“ im Smart Contract aufrufen, um seine Orders sofort zu invalidieren – mit demselben Effekt. Noch raffinierter ist, dass der Angreifer gleichzeitig in mehreren Märkten Orders platzieren, die Preisentwicklung beobachten und nur die profitablen Orders normal ausführen, während die unvorteilhaften mit dieser Methode storniert werden – so entsteht eine Art „kostenloses Call-Option“-Schema, bei dem nur Gewinne realisiert werden, Verluste aber vermieden werden.

„Ökonomik“ des Angriffs: Kosten von wenigen Cent, Gewinn von 16.000 US-Dollar

Neben der direkten Entfernung von Market Maker-Orders wird auch die Asynchronität zwischen Off-Chain- und On-Chain-Status genutzt, um automatisierte Handelssysteme zu attackieren. Laut dem Sicherheitsteam von GoPlus betrifft die Attacke Bots wie Negrisk, ClawdBots, MoltBot.

Der Angreifer löscht Orders, erzeugt „Geister-Transaktionen“ – diese Aktionen selbst bringen keinen direkten Profit. Wie also verdient man Geld?

PANews hat herausgefunden, dass die Haupteinnahmequellen zwei sind.

Erstens: „Market-Share-Kontrolle nach Clearing“. Bei populären Prognosemärkten gibt es oft mehrere Market Maker, die konkurrieren. Die Differenz zwischen den besten Bid- und Ask-Orders ist meist nur wenige Cent, z.B. 49¢ vs. 51¢. Der Market Maker verdient an der Differenz. Der Angreifer kann durch wiederholte „gescheiterte“ Transaktionen alle konkurrierenden Orders entfernen, sodass das Orderbuch leer ist. Dann platziert er eigene Orders mit deutlich größeren Spreads, z.B. 40¢ vs. 60¢. Nutzer, die zu diesen Preisen handeln, müssen akzeptieren, und der Angreifer profitiert von der 20-Cent-Differenz. Dieses Muster wiederholt sich: Räumen, Monopolisieren, Profitieren, erneut räumen.

Zweitens: „Hunting von Hedging-Bots“. Beispiel: Der „Yes“-Preis liegt bei 50¢. Der Angreifer platziert eine 10.000-US-Dollar-Order zum Kauf von „Yes“ bei einem Market Maker via API. Nach Bestätigung der Off-Chain-Matchung informiert die API den Bot, dass er 20.000 „Yes“ verkauft hat. Der Bot reagiert, um das Risiko zu hedgen, kauft in einem anderen Markt 20.000 „No“. Kurz darauf rollt der Angreifer die 10.000-Dollar-Order auf der Chain zurück, was bedeutet, dass der Bot nie „Yes“ verkauft hat. Der Bot ist jetzt nur noch mit 20.000 „No“ positioniert, ohne Gegenposition. Der Angreifer kann nun auf dem Markt handeln, die Positionen des Bots abverkaufen oder von Preisabweichungen profitieren.

Jede Attacke kostet nur wenige Cent Gas auf Polygon, dauert etwa 50 Sekunden, und kann theoretisch 72 Mal pro Stunde wiederholt werden. Ein Angreifer hat eine automatisierte „Doppel-Wallet“-Schleife (Cycle A Hub und Cycle B Hub) aufgebaut, die vollautomatisiert hohe Frequenzangriffe durchführt. Hunderte gescheiterte Transaktionen sind bereits dokumentiert.

Was die Gewinne betrifft: Ein Community-markierter Angreifer-Account, der im Februar 2026 registriert wurde, hat nur 7 Märkte gehandelt, aber bereits 16.427 US-Dollar Gewinn erzielt, mit einem Maximalgewinn von 4.415 US-Dollar in einer Transaktion. Die Kernaktivität fand in einem kurzen Zeitfenster statt. Das bedeutet: Mit weniger als 10 US-Dollar Gas-Kosten hat der Angreifer innerhalb eines Tages über 16.000 US-Dollar Gewinn generiert. Und das ist nur ein markierter Account – die tatsächliche Zahl der Angreifer und die Gesamtsumme der Profite könnten noch viel höher sein.

Für die geschädigten Market Maker ist der Schaden schwer zu beziffern. Reddit-User, die mit 5-Minuten-BTC-Marktrobotern handeln, berichten von Verlusten in „Tausenden Dollar“. Noch gravierender sind die Opportunitätskosten durch das ständige Entfernen der Orders und die Anpassung der Market-Making-Strategien.

Ein weiteres Problem ist, dass dieses Sicherheitsloch im zugrunde liegenden Mechanismus von Polymarket besteht und kurzfristig nicht behoben werden kann. Mit der öffentlichen Bekanntmachung dieser Angriffsmethode wird sie wahrscheinlich noch häufiger vorkommen und das ohnehin fragile Liquiditätsniveau bei Polymarket weiter schwächen.

Community-Selbsthilfe, Warnungen und Plattform-Stillstand

Bislang hat Polymarket keine detaillierte Stellungnahme oder Lösung für diese Order-Angriffe veröffentlicht. Einige Nutzer berichten, dass dieser Bug bereits vor Monaten mehrfach gemeldet wurde, aber ignoriert wurde. Interessanterweise hat Polymarket bei einem früheren „Governance-Angriff“ (UMA Oracle-Voting-Manipulation) ebenfalls keine Rückerstattungen angeboten.

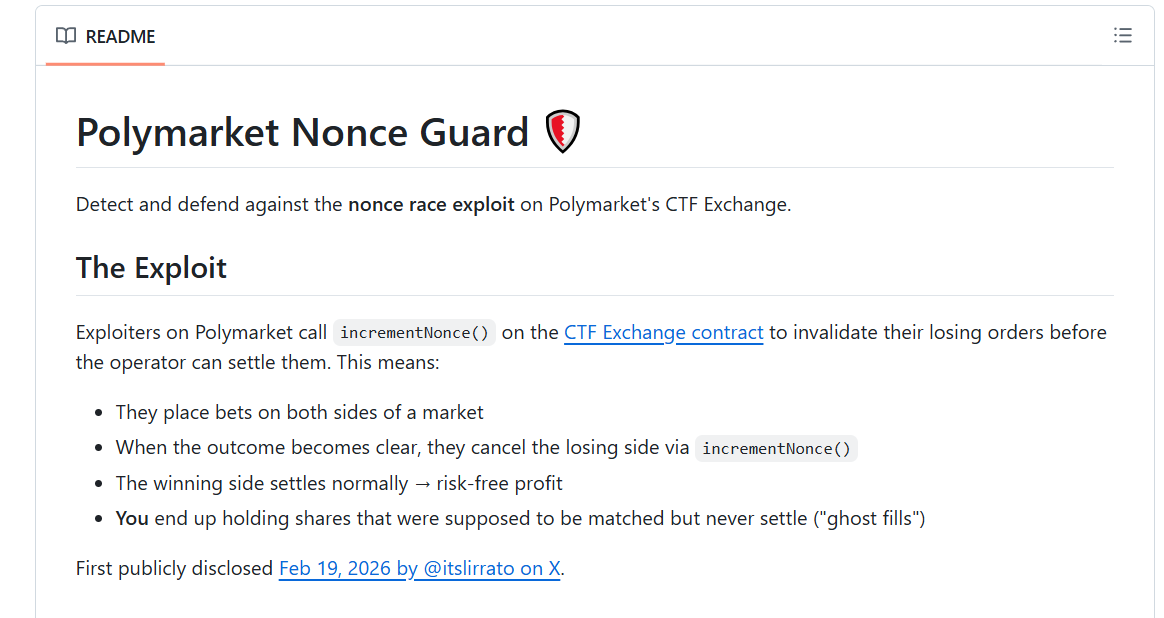

In Ermangelung offizieller Maßnahmen beginnt die Community, eigene Lösungen zu entwickeln. Ein Community-Entwickler hat ein Open-Source-Überwachungstool namens „Nonce Guard“ erstellt, das die Stornierung von Orders auf Polygon in Echtzeit überwacht, schwarze Listen von Angreifer-Adressen führt und Warnsignale für Trading-Bots bereitstellt. Doch diese Lösung ist nur ein Patch zur Überwachung und kann das Problem nicht grundlegend beheben.

Für die geschädigten Market Maker ist der Schaden schwer zu beziffern. Reddit-User, die mit 5-Minuten-BTC-Marktrobotern handeln, berichten von Verlusten in „Tausenden Dollar“. Noch gravierender sind die Opportunitätskosten durch das ständige Entfernen der Orders und die Anpassung der Market-Making-Strategien.

Ein weiteres Problem ist, dass dieses Sicherheitsloch im zugrunde liegenden Mechanismus von Polymarket besteht und kurzfristig nicht behoben werden kann. Mit der öffentlichen Bekanntmachung dieser Angriffsmethode wird sie wahrscheinlich noch häufiger vorkommen und das ohnehin fragile Liquiditätsniveau bei Polymarket weiter schwächen.

Community-Selbsthilfe, Warnungen und Plattform-Stillstand

Bislang hat Polymarket keine detaillierte Stellungnahme oder Lösung für diese Order-Angriffe veröffentlicht. Einige Nutzer berichten, dass dieser Bug bereits vor Monaten mehrfach gemeldet wurde, aber ignoriert wurde. Interessanterweise hat Polymarket bei einem früheren „Governance-Angriff“ (UMA Oracle-Voting-Manipulation) ebenfalls keine Rückerstattungen angeboten.

In Ermangelung offizieller Maßnahmen beginnt die Community, eigene Lösungen zu entwickeln. Ein Community-Entwickler hat ein Open-Source-Überwachungstool namens „Nonce Guard“ erstellt, das die Stornierung von Orders auf Polygon in Echtzeit überwacht, schwarze Listen von Angreifer-Adressen führt und Warnsignale für Trading-Bots bereitstellt. Doch diese Lösung ist nur ein Patch zur Überwachung und kann das Problem nicht grundlegend beheben.

Im Vergleich zu anderen Arbitrage-Methoden könnten die potenziellen Auswirkungen dieses Angriffs noch gravierender sein.

Für Market Maker bedeutet es, dass ihre sorgfältig gepflegten Orders ohne Vorwarnung massenhaft gelöscht werden können. Die Stabilität und Vorhersehbarkeit ihrer Strategien ist dahin, was sie möglicherweise dazu bringt, ihre Liquiditätsbereitstellung bei Polymarket aufzugeben.

Für Nutzer automatisierter Handelssysteme wird das API-Signal unzuverlässig, und normale Nutzer könnten durch plötzliche Liquiditätsverluste erhebliche Verluste erleiden.

Für die Plattform selbst führt das Wegfallen von Market Maker-Orders und die Unsicherheit bei automatisierten Systemen zu einer Verknappung des Orderbuchs, was den Abwärtstrend weiter verschärft.

Im Vergleich zu anderen Arbitrage-Methoden könnten die potenziellen Auswirkungen dieses Angriffs noch gravierender sein.

Für Market Maker bedeutet es, dass ihre sorgfältig gepflegten Orders ohne Vorwarnung massenhaft gelöscht werden können. Die Stabilität und Vorhersehbarkeit ihrer Strategien ist dahin, was sie möglicherweise dazu bringt, ihre Liquiditätsbereitstellung bei Polymarket aufzugeben.

Für Nutzer automatisierter Handelssysteme wird das API-Signal unzuverlässig, und normale Nutzer könnten durch plötzliche Liquiditätsverluste erhebliche Verluste erleiden.

Für die Plattform selbst führt das Wegfallen von Market Maker-Orders und die Unsicherheit bei automatisierten Systemen zu einer Verknappung des Orderbuchs, was den Abwärtstrend weiter verschärft.

Disclaimer: The information on this page may come from third parties and does not represent the views or opinions of Gate. The content displayed on this page is for reference only and does not constitute any financial, investment, or legal advice. Gate does not guarantee the accuracy or completeness of the information and shall not be liable for any losses arising from the use of this information. Virtual asset investments carry high risks and are subject to significant price volatility. You may lose all of your invested principal. Please fully understand the relevant risks and make prudent decisions based on your own financial situation and risk tolerance. For details, please refer to

Disclaimer.

Verwandte Artikel

Wal "pension-usdt.eth" schließt BTC-Long-Position mit $466K Gewinn

Gate News Bot-Nachricht, Whale "pension-usdt.eth" hat seine $BTC Long-Position geschlossen und einen schwebenden Gewinn von 466.000 $ gesichert. Zuvor hatte der Wal nach Israels Angriff auf den Iran, der einen starken Marktrückgang auslöste, eine $BTC (3x) Long-Position von 1.000 $BTC eröffnet und stand vor einem schwebenden Verlust von über 3,3 Mio. $.

GateNews18M her

Bitwise Backtesting: Die Wahrscheinlichkeit eines Verlusts bei einem Bitcoin-Halten von 3 Jahren beträgt nur 0,7 %, kurzfristige Handelsrisiken sind hoch

Basierend auf den historischen Daten von Bitwise liegt die Verlustwahrscheinlichkeit für Bitcoin-Besitzer, die ihn länger als drei Jahre halten, bei nur 0,7 %, bei zehn Jahren bei null, während das Risiko eines Verlusts beim kurzfristigen Handel bis zu 47 % beträgt. Die Daten zeigen, dass langfristiges Halten das Verlustrisiko effektiv senken kann und die Bedeutung der Zeit bei Investitionen betont. Investoren sollten die Haltedauer priorisieren und kurzfristige Schwankungen ignorieren.

動區BlockTempo55M her

Ein Wal hat nach der offiziellen Bekanntgabe des Todes von Hameini 40-mal mehr Bitcoin gekauft, Liquidationspreis 66.559 US-Dollar

Laut BlockBeats-Nachrichten startete am 1. März eine Adresse eine Long-Position mit 40-fachem Hebel auf 1000 BTC aufgrund der Ermordung des iranischen Obersten Führers, mit einem unrealisierten Verlust von 228.9 Tausend US-Dollar. Gleichzeitig hält diese Adresse eine SOL-Position mit 20-fachem Hebel, mit einem unrealisierten Gewinn von 810 Tausend US-Dollar, insgesamt beträgt der Gewinn 775.3 Tausend US-Dollar.

GateNews1Std her