Global Ledger : Le blanchiment d'argent en cryptomonnaie ne prend que 2 secondes, les hackers transfèrent 76% des fonds illicites avant leur révélation

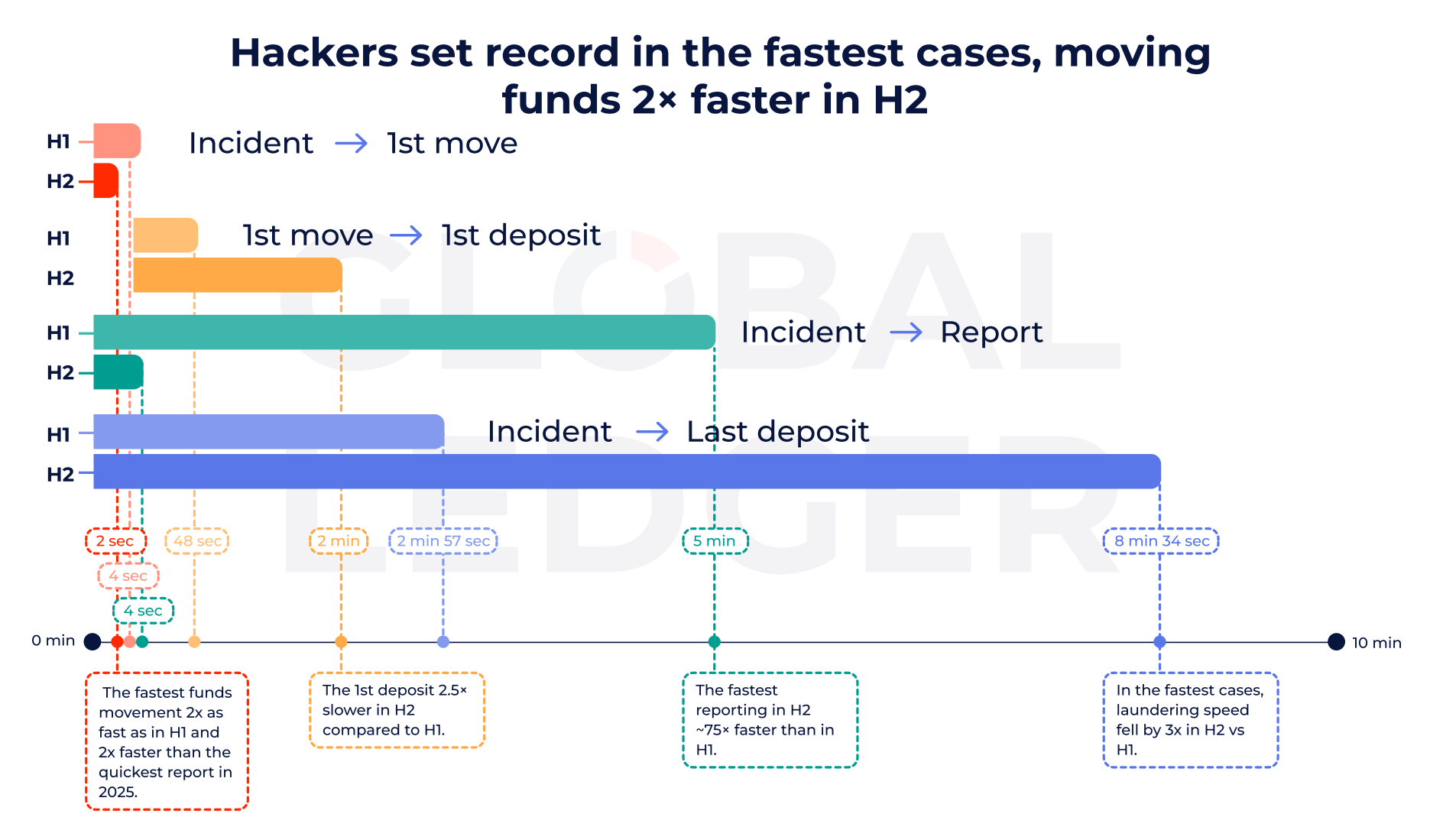

Les hackers en cryptomonnaie peuvent désormais transférer les fonds volés en seulement 2 secondes après le début de l’attaque, et dans la majorité des cas, ils déplacent les actifs avant même que la victime ne divulgue une fuite de données. L’analyse de Global Ledger sur 255 incidents de hacking en cryptomonnaie en 2025 en tire la conclusion la plus claire : 76 % des fonds sont transférés avant leur divulgation publique, et ce taux a augmenté à 84,6 % au second semestre.

Révolution de la vitesse de transfert : 76 % des fonds volés transférés avant divulgation

(Source : Global Ledger)

Cette rapidité est stupéfiante. Selon le rapport de Global Ledger, dans 76 % des cas de hacking, les fonds sont transférés avant leur divulgation, et ce chiffre a atteint 84,6 % au second semestre. Cela signifie que les attaquants agissent souvent avant que les échanges, les sociétés d’analyse ou les autorités puissent coordonner une réponse.

Cette stratégie de « voler avant la divulgation » est extrêmement sophistiquée. Lorsqu’un incident n’est pas encore public, les adresses impliquées ne sont pas marquées comme malveillantes, et les échanges ou les outils d’analyse blockchain ignorent que ces adresses contiennent des fonds volés. Transférer les fonds à ce moment-là permet une opération fluide, sans déclencher d’alertes ou de gels. Une fois l’incident divulgué, ces adresses sont rapidement blacklistées, rendant toute future transaction beaucoup plus difficile.

L’augmentation du taux de transfert avant divulgation, passant de 76 % à 84,6 %, montre que la vitesse des hackers s’accélère. Cette évolution peut s’expliquer par : l’amélioration des scripts automatisés (déclenchant immédiatement le transfert après succès de l’attaque), la précision dans le calcul du temps de réaction des victimes, et la maturité des ponts inter-chaînes qui facilitent ces transferts. Pour les victimes, cela signifie que le délai entre la détection du vol et le transfert effectif est presque nul, laissant peu de chances de geler ou de récupérer les fonds.

Cependant, la vitesse ne résout qu’une partie du problème. Si le transfert initial est quasi instantané, le processus complet de blanchiment en cryptomonnaie demande plus de temps. Au second semestre 2025, les hackers mettent en moyenne 10,6 jours pour atteindre le point de dépôt final (exchanges ou mixers), contre environ 8 jours en début d’année. En résumé, la vitesse de transfert est plus rapide, mais le processus de blanchiment reste plus long.

Timeline du blanchiment en cryptomonnaie en deux phases

Première phase (transfert) : en moins de 2 secondes, transfert depuis l’adresse victime, avant divulgation

Deuxième phase (blanchiment) : en moyenne 10,6 jours pour atteindre le point de dépôt final, via des routages multi-étapes pour échapper à la traçabilité

Tendances : transfert accéléré (84,6 % avant divulgation), blanchiment ralenti (de 8 à 10,6 jours)

Ce changement reflète un renforcement de la surveillance après divulgation. Une fois l’incident public, les exchanges et les outils d’analyse blockchain marquent les adresses, renforçant la surveillance. Par conséquent, les hackers fractionnent souvent leurs fonds en plus petites portions et utilisent des routages multi-étapes pour transférer, puis tentent de convertir en fiat ou en autres actifs.

20,1 milliards de dollars transférés via ponts inter-chaînes et la résurgence de Tornado Cash

(Source : Global Ledger)

Les ponts inter-chaînes sont devenus le principal canal de transfert. Près de la moitié des fonds volés, soit environ 20,1 milliards de dollars, ont été transférés via ces ponts. Ce montant dépasse de plus de trois fois celui transféré via des mixers ou protocoles de confidentialité. Lors du récent vol majeur sur un échange centralisé (CEX), 94,91 % des fonds volés ont transité par des ponts.

Les ponts inter-chaînes sont devenus un outil privilégié pour le blanchiment en raison de leur commodité et de leur capacité à dissimuler la traçabilité. Lorsqu’un hacker transfère des fonds volés sur Ethereum vers BNB Chain ou Polygon, la difficulté à suivre augmente considérablement. La différence de format d’adresses, la séparation des explorateurs blockchain, et la nécessité pour les autorités de coordonner entre plusieurs chaînes offrent aux hackers un délai précieux. De plus, de nombreux petits réseaux ont des outils d’analyse moins avancés qu’Ethereum, facilitant la dissimulation.

Les 20,1 milliards de dollars représentent environ 50 % du total des vols en 2025, estimé à 40,4 milliards. Cette concentration sur une seule voie de blanchiment constitue à la fois une opportunité et un défi pour la régulation. En renforçant la surveillance des ponts (ex : imposer KYC aux protocoles de pontage, geler les transactions suspectes), il serait possible d’intercepter la moitié des activités de blanchiment. Mais le défi réside dans le fait que ces ponts sont souvent décentralisés, sans entité centrale pouvant imposer ces mesures.

Par ailleurs, Tornado Cash connaît une résurgence. En 2025, sa fréquence d’utilisation dans les incidents de hacking atteint 41,57 %. Le rapport indique que, suite aux changements dans la politique de sanctions, son usage a fortement augmenté au second semestre. Tornado Cash est un protocole de mixage sur Ethereum, qui mélange les fonds de plusieurs utilisateurs pour rendre la traçabilité extrêmement difficile. En 2022, le Département du Trésor américain a inscrit Tornado Cash sur la liste des sanctions, mais le contrat intelligent reste actif sur la blockchain, impossible à désactiver.

Ce taux de 41,57 % montre que, malgré le risque de sanctions, les hackers continuent massivement à utiliser Tornado Cash. Cela peut s’expliquer par : un affaiblissement de l’application des sanctions sous l’administration Trump, la volonté des hackers de prendre le risque pour préserver leur anonymat, ou encore l’efficacité technique supérieure de Tornado Cash par rapport à d’autres outils de mixage. Ce phénomène de « sanction échouée » souligne la difficulté de réguler efficacement les protocoles décentralisés.

Une moitié des fonds volés reste non déplacée, phénomène étrange

Par ailleurs, au second semestre, le montant transféré directement vers des exchanges centralisés a fortement diminué. La part des fonds volés dans la DeFi augmente. Les hackers semblent éviter les voies de retrait évidentes, jusqu’à ce que l’attention du public se détourne. Fait notable, environ 49 % des cryptomonnaies volées n’ont pas encore été utilisées. Cela signifie que des milliards de dollars restent dans certains wallets, potentiellement pour de futurs blanchiments.

Ce phénomène de « fonds inactifs » est très étrange. Ces 49 %, soit environ 19,8 milliards de dollars, sont contrôlés par des hackers mais n’ont pas encore été convertis ou blanchis. Les raisons possibles : attendre que l’attention sur l’affaire diminue pour agir, la taille des fonds rendant un blanchiment rapide impossible, ou que certains hackers soient des investisseurs à long terme, considérant le Bitcoin comme une réserve de valeur sans besoin immédiat de liquidation.

Ce « stockage » de fonds constitue une épée à double tranchant pour leur récupération. D’un côté, tant que les fonds restent immobiles, il y a une possibilité de récupération si les autorités peuvent localiser les hackers et prendre possession de leurs clés privées. De l’autre, ces fonds risquent d’être activés pour blanchiment plusieurs mois ou années plus tard, lorsque l’attention sera retombée, rendant la contrôle plus difficile et augmentant les chances de succès.

La gravité du problème demeure. La perte sur Ethereum s’élève à 24,4 milliards de dollars, soit 60,64 % du total. Sur 255 incidents, le montant total volé est de 40,4 milliards. Cependant, la récupération reste limitée : seulement environ 9,52 % des fonds ont été gelés, et seulement 6,52 % ont été finalement restitués.

Ce taux de récupération extrêmement faible (6,52 %) est l’une des réalités les plus décevantes de la criminalité en cryptomonnaie. Dans le système financier traditionnel, le taux de récupération lors de braquages ou de fraudes par virement est généralement de 30 à 50 %, car les fonds transitent par des institutions régulées pouvant geler et récupérer. En cryptomonnaie, une fois les fonds transférés dans un wallet contrôlé par un hacker, sauf si celui-ci les restitue volontairement ou est arrêté, il est quasiment impossible de récupérer. Cette caractéristique de « perte définitive après vol » constitue l’un des plus grands risques pour la sécurité des actifs cryptographiques.

En résumé, ces observations révèlent un schéma clair : les attaquants, après intrusion, effectuent des transferts à une vitesse machine en quelques secondes. Les défenseurs réagissent tardivement, ce qui oblige les criminels à adopter des stratégies de blanchiment plus lentes et élaborées. La course n’est pas terminée, mais elle entre dans une nouvelle phase — initialement en secondes, puis en jours.

Articles similaires

Le groupe Taizi blanchit 10,7 milliards à Taïwan ! Développement autonome du « portefeuille OJBK » connecté aux échanges clandestins

Fuite présumée d'outils du gouvernement américain ! Google révèle une nouvelle attaque de chaîne de phishing en cryptomonnaie via iPhone

Procès pour le vol de cryptomonnaies en Russie avec arme blanche : trois voleurs condamnés à cinq ans de prison

Le sénateur Chris Murphy remet en question les transactions d'initiés sur le marché des prévisions concernant une attaque contre l'Iran, les profits de millions de dollars issus de paris ayant suscité une controverse sur la « corruption à la Maison-Blanche »

FBI et Europol ferment conjointement le forum de hackers LeakBase, une opération policière dans 14 pays cible 140 000 données d'utilisateurs

Le contrat d'explosion nucléaire de Polymarket attire 650 000 dollars de transactions ! Suscite des controverses morales et d'initiés, l'équipe officielle le retire d'urgence.